漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092587

漏洞标题:重灾区救灾系列之同花顺内部系统敏感信息泄露(通用密码、服务器密码、后台密码)

相关厂商:同花顺

漏洞作者: 鸟云厂商

提交时间:2015-01-19 09:16

修复时间:2015-03-05 09:18

公开时间:2015-03-05 09:18

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-19: 细节已通知厂商并且等待厂商处理中

2015-01-19: 厂商已经确认,细节仅向厂商公开

2015-01-29: 细节向核心白帽子及相关领域专家公开

2015-02-08: 细节向普通白帽子公开

2015-02-18: 细节向实习白帽子公开

2015-03-05: 细节向公众公开

简要描述:

重灾区救灾系列之同花顺内部系统敏感信息泄露(通用密码、服务器密码、后台密码)

详细说明:

https://github.com/zacharyhu/Hello-World/blob/7af3217607fe88c86fb8792a8bf42607b39f60bf/html_test/sendmsg2.php

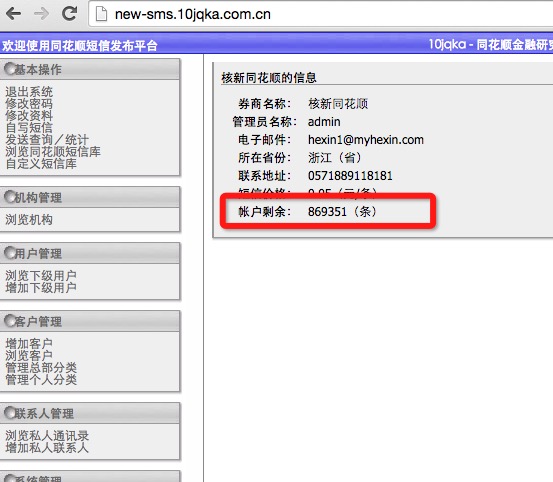

http://new-sms.10jqka.com.cn 短信发送系统

弱口令 10jqka/10jqka

https://github.com/zjian1993/hexin/blob/fd99bff9ef62eb7a003ece7db6ca145af70f63f1/5.%E7%BB%9F%E8%AE%A1%E4%BF%AE%E6%AD%A3/%E4%BB%A3%E7%A0%81/tongjidetail.php

泄露大量密码和后台

漏洞证明:

修复方案:

版权声明:转载请注明来源 鸟云厂商@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-01-19 10:15

厂商回复:

感谢提供信息,我们在紧急修改

最新状态:

暂无