漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092044

漏洞标题:PPTV某接口涉及不当可导致可暴力破解可撞库(账号主站通用)

相关厂商:PPTV(PPlive)

漏洞作者: 路人甲

提交时间:2015-01-15 17:03

修复时间:2015-02-03 18:23

公开时间:2015-02-03 18:23

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-15: 细节已通知厂商并且等待厂商处理中

2015-01-16: 厂商已经确认,细节仅向厂商公开

2015-01-26: 细节向核心白帽子及相关领域专家公开

2015-02-03: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

缺个移动硬盘

详细说明:

猥琐的我猥琐的思路:

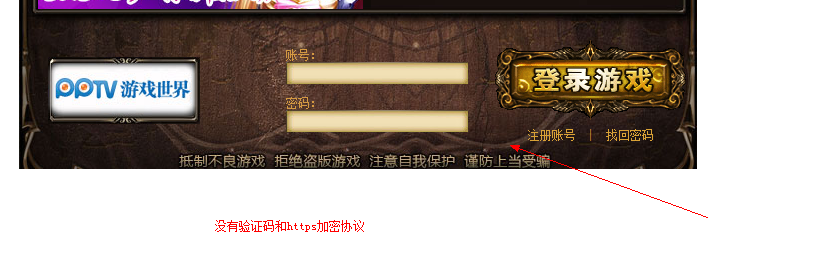

首先来到PPTV的首页,看到竟然没有验证码登陆限制,也没有HTTPS加密协议,然后我就高兴了~

是不是登陆失败以后几次才出验证码限制呢?故意登陆失败几次也没有出现验证码,这么流弊的站安全做的这么差?果断burp抓包,结果发现不知道为什么根本抓不到包的,到这里才知道人家大站的流弊之处啊~

唉,没办法,你主站安全做的这么流弊就不能怪我猥琐了,于是我逛啊逛啊逛啊逛的就来到了这么一个页面:http://game.g.pptv.com/guest/c/sq/api.php?action=logout发现这是个PPTV的游戏登陆的一个页面,也没有https加密和验证码机制

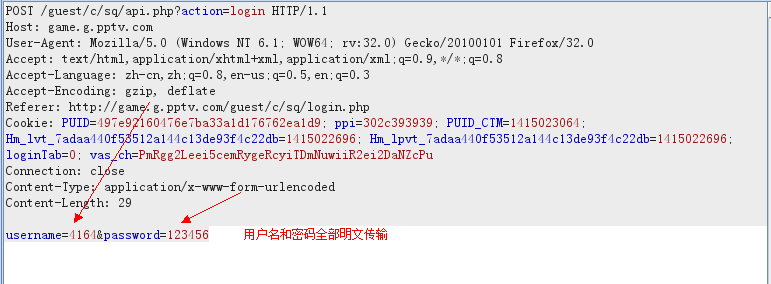

尼玛直接burp抓包,可以看到用户名和密码竟然是明文传输

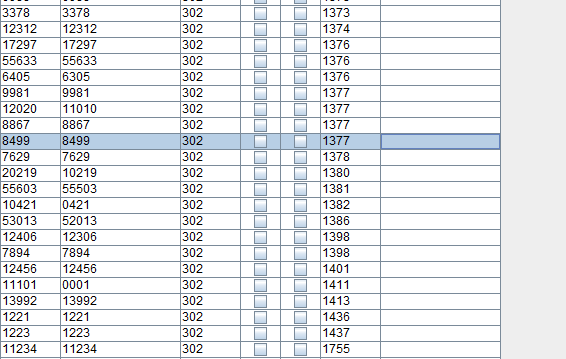

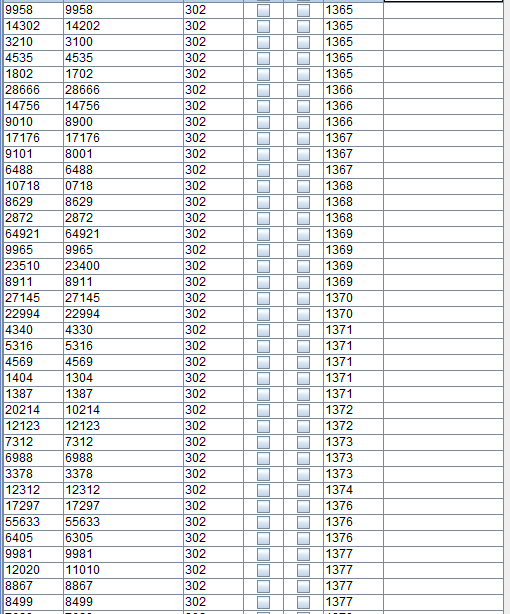

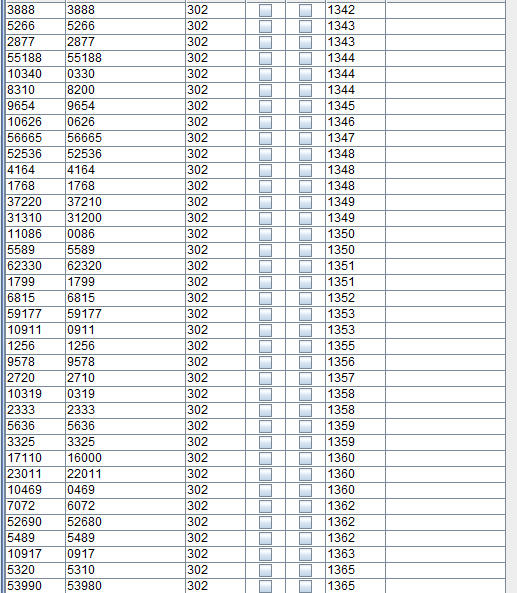

哈哈高兴死我了看看能不能爆破,然后开始跑字典,看了几篇大牛哥哥文章的时间就跑出来了不少用户

然后登陆试了试全部成功,就是不知道分站的号和主站能不能通用呢?然后再次来到主站,随便选几个用分站爆破到的号登陆试试哈哈全部登陆成功~

漏洞证明:

修复方案:

缺个移动硬盘

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-01-16 17:28

厂商回复:

非常感谢,我们安排处理中

最新状态:

2015-02-03:fixed