漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090926

漏洞标题:南师大小礼包,部分分站物理路径暴露,SQL注入,拒绝服务攻击

相关厂商:南京师范大学

漏洞作者: 路人甲

提交时间:2015-01-12 16:12

修复时间:2015-02-26 16:14

公开时间:2015-02-26 16:14

漏洞类型:重要敏感信息泄露

危害等级:低

自评Rank:5

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-12: 细节已通知厂商并且等待厂商处理中

2015-01-16: 厂商已经确认,细节仅向厂商公开

2015-01-26: 细节向核心白帽子及相关领域专家公开

2015-02-05: 细节向普通白帽子公开

2015-02-15: 细节向实习白帽子公开

2015-02-26: 细节向公众公开

简要描述:

南师大小礼包:部分分站物理路径暴露,SQL注入,拒绝服务攻击

均在外网环境下进行。

详细说明:

官网给出的子站列表。来来来,伸出我们的贼手。说句题外话,网站点进去一看,哪个部门有钱哪个穷一目了然。其中后勤跟艺术中心壕得尤为突出,后勤油水多可以理解,艺术中心么。。。一定是。。。。

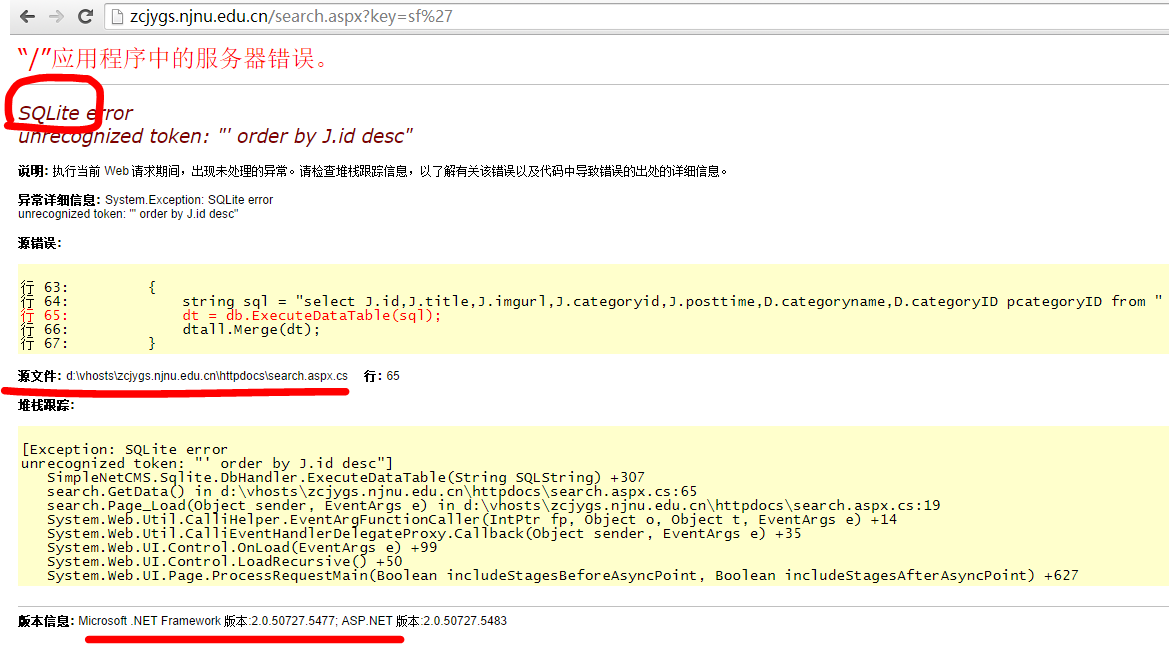

先贴物理路径暴露。

资产经营公司

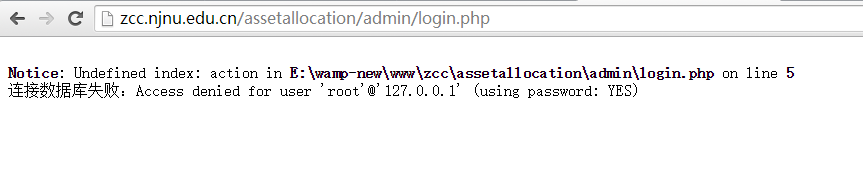

留学生网上报名系统。这个是最可惜的,能上传文件,返回了/upload/xxxx.jpg这样的地址,但是按照路径去解析,返回404.

资产管理处注入,及暴露服务器用户名,物理路径。

基本上,大多数子站的后台管理界面都不用猜,直接放在网页底部,多次输错密码也不需要验证码,有验证码的也可以绕过。其中最过分的。。。。。比如这个。 生怕我不知道后台在哪儿,管理员登陆的图标还发发绿,一旁还帮我备好[测试]功能,真是贴心。

接下来是狗血剧时间。保卫处被人脸上糊了个马。。。。主页面里有3处,不能解析执行。

基建处开设博彩业务,还代购路易斯威登。不错,都知道发展副业了。

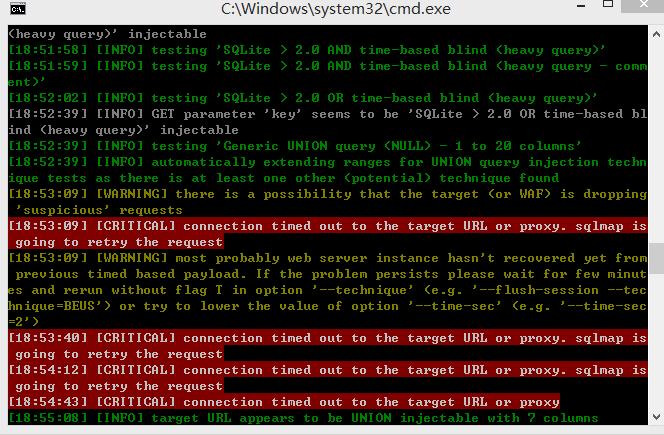

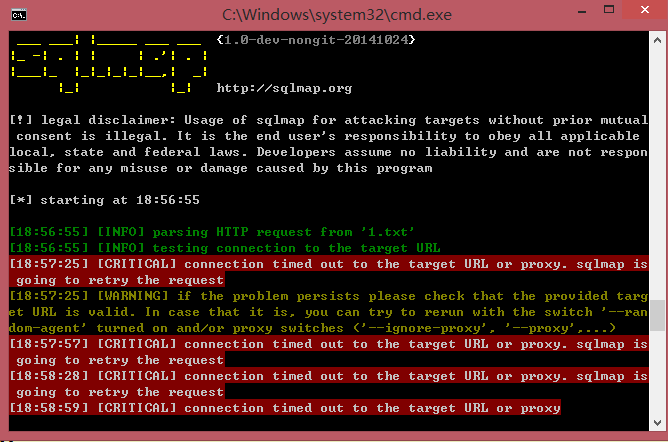

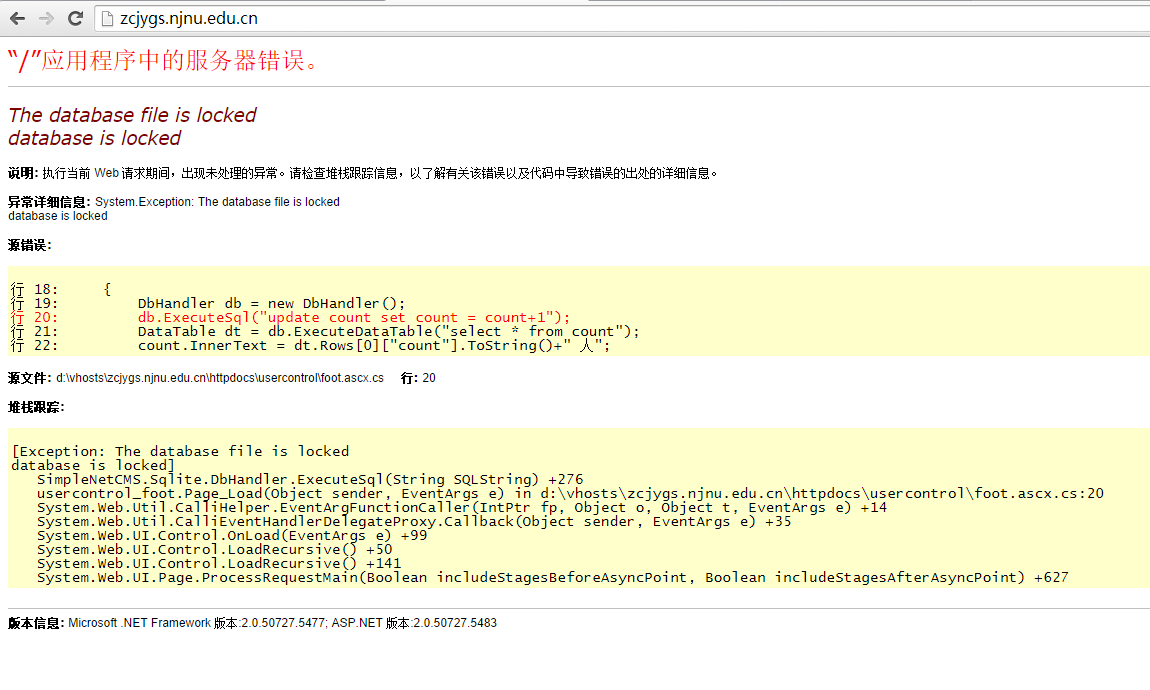

下面是拒绝服务,SQLMAP跑的时候把网页跑炸了,再起不能。截止发稿仍未恢复。(目前已经有3个多小时了)

漏洞证明:

同上。

修复方案:

厂商,求过补考~ 可耻地匿。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-01-16 15:26

厂商回复:

正在通知相关学校处理

最新状态:

暂无