漏洞概要

关注数(24)

关注此漏洞

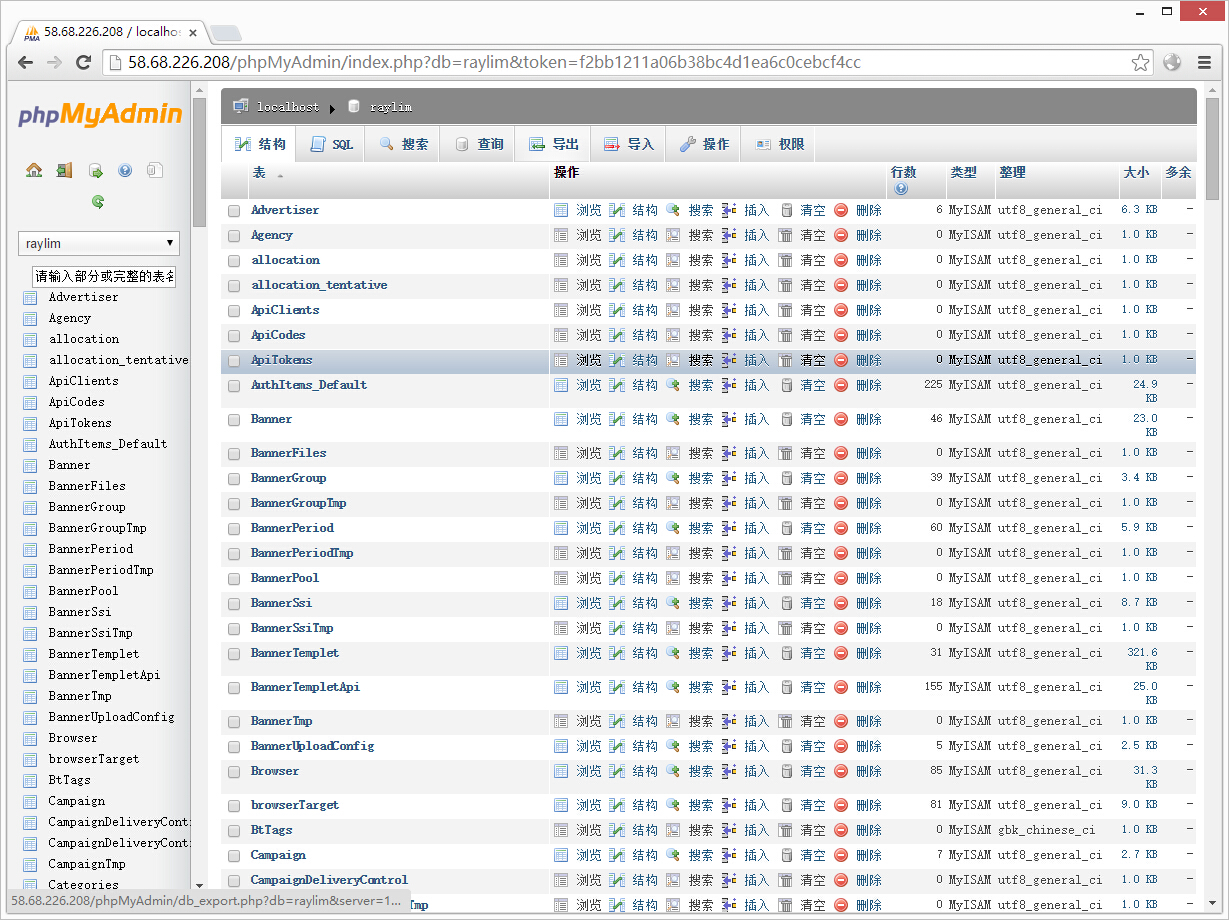

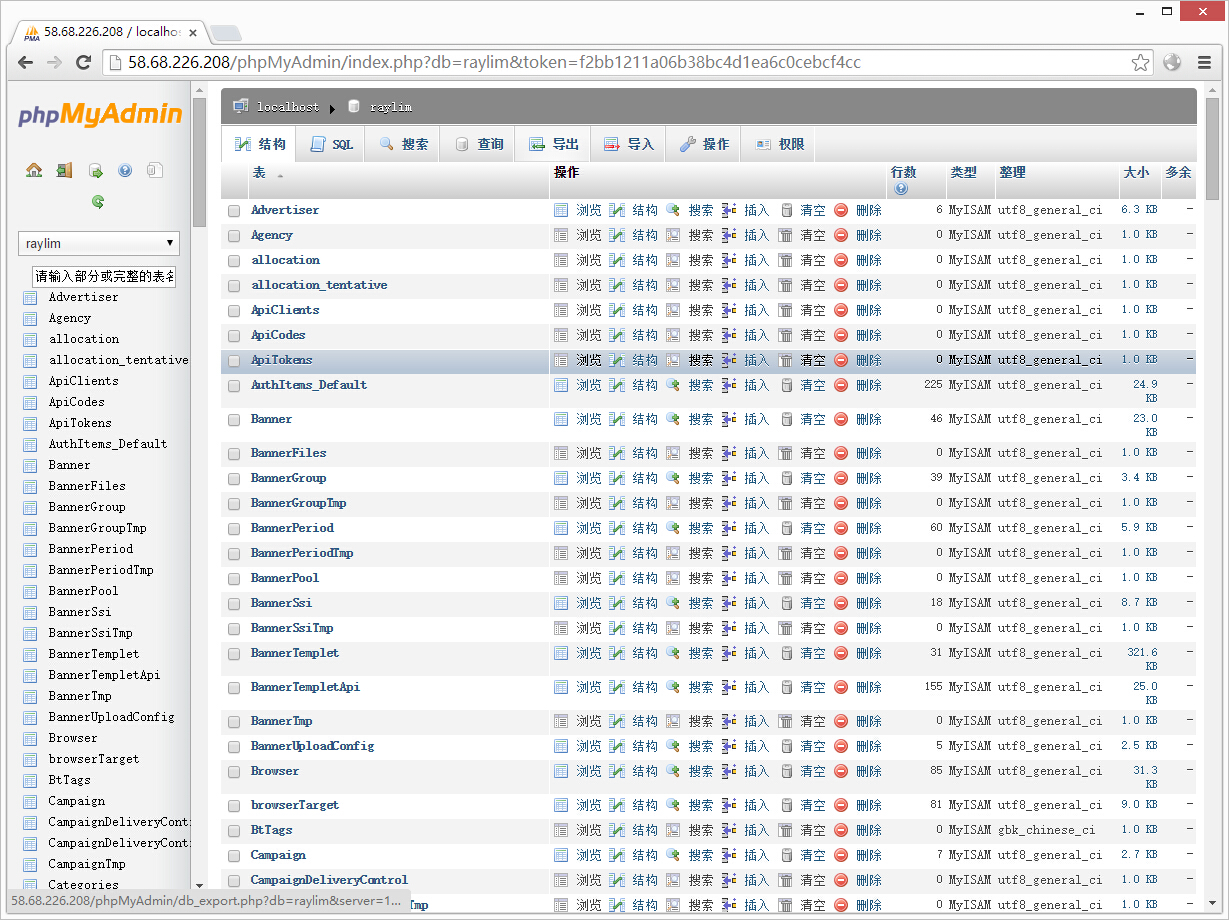

漏洞标题:瑞丽网MYSQL弱口令(phpMyAdmin对外开放,可读写文件)

提交时间:2015-01-03 00:33

修复时间:2015-01-08 09:59

公开时间:2015-01-08 09:59

漏洞类型:服务弱口令

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

Tags标签:

无

漏洞详情

披露状态:

2015-01-03: 细节已通知厂商并且等待厂商处理中

2015-01-05: 厂商已经确认,细节仅向厂商公开

2015-01-08: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

瑞丽网MYSQL弱口令(phpMyAdmin对外开放,可读写文件,可影响内网)

详细说明:

http://58.68.226.208/

打开,直接跳转到http://www.rayli.com.cn/

漏洞证明:

select load_file('/etc/passwd');

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-01-05 16:01

厂商回复:

非常感谢,密码已修改。此为测试系统,测试人员修改密码大意导致。

最新状态:

2015-01-08:已修复