漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0166186

漏洞标题:邮箱信息泄露后续

相关厂商:eventown.com.cn

漏洞作者: YZBoo

提交时间:2015-12-31 11:40

修复时间:2016-01-09 20:42

公开时间:2016-01-09 20:42

漏洞类型:内容安全

危害等级:低

自评Rank:1

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-31: 细节已通知厂商并且等待厂商处理中

2016-01-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

邮箱弱口令,爆出后依旧无修改密码 只删除了部分敏感信息 导致继续泄露更多信息

详细说明:

WooYun: 看我如何免费下榻5星级酒店非支付洞

接着来

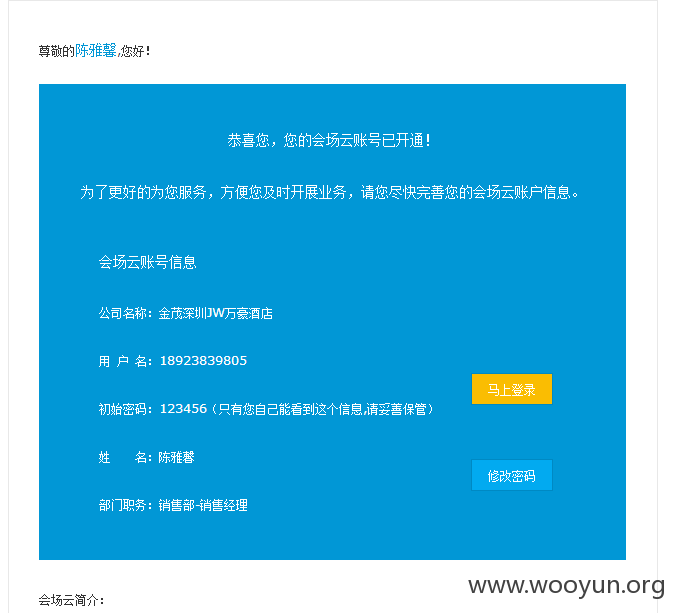

这里面有一个高清无码的账号密码

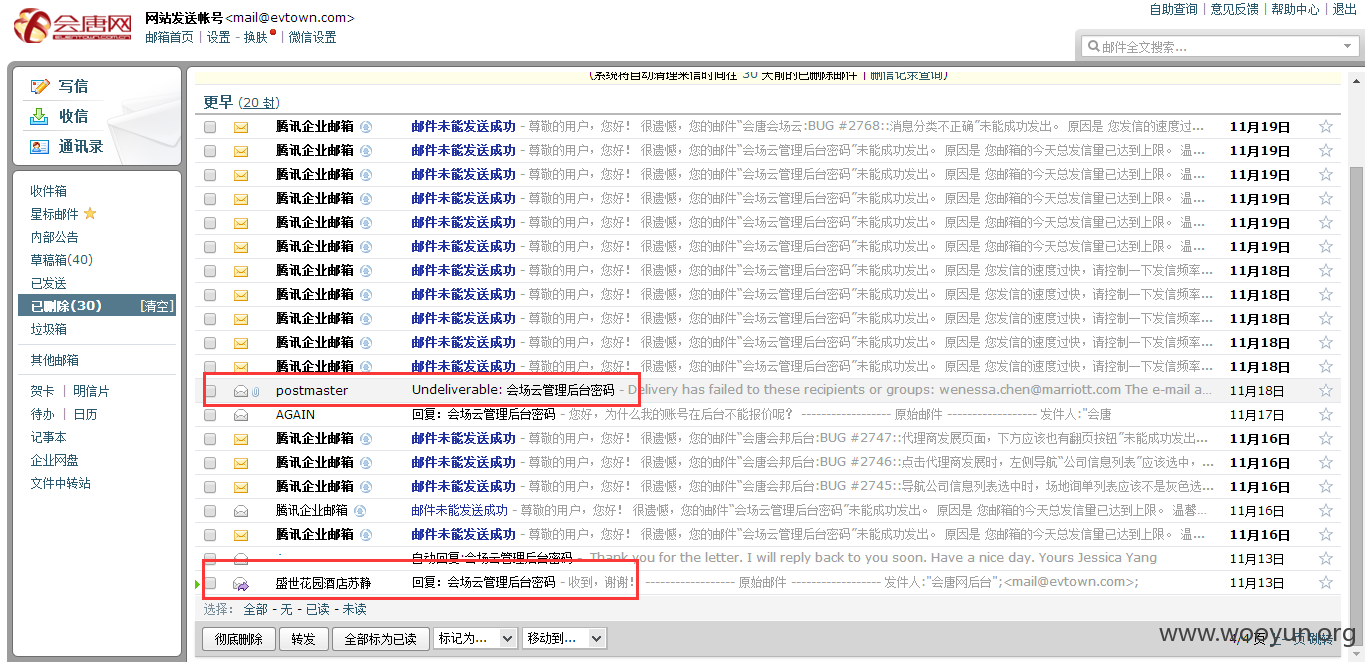

打开腾讯企业邮箱,发现使用此密码依然可以登陆 不过已发邮件的内容已经被删除

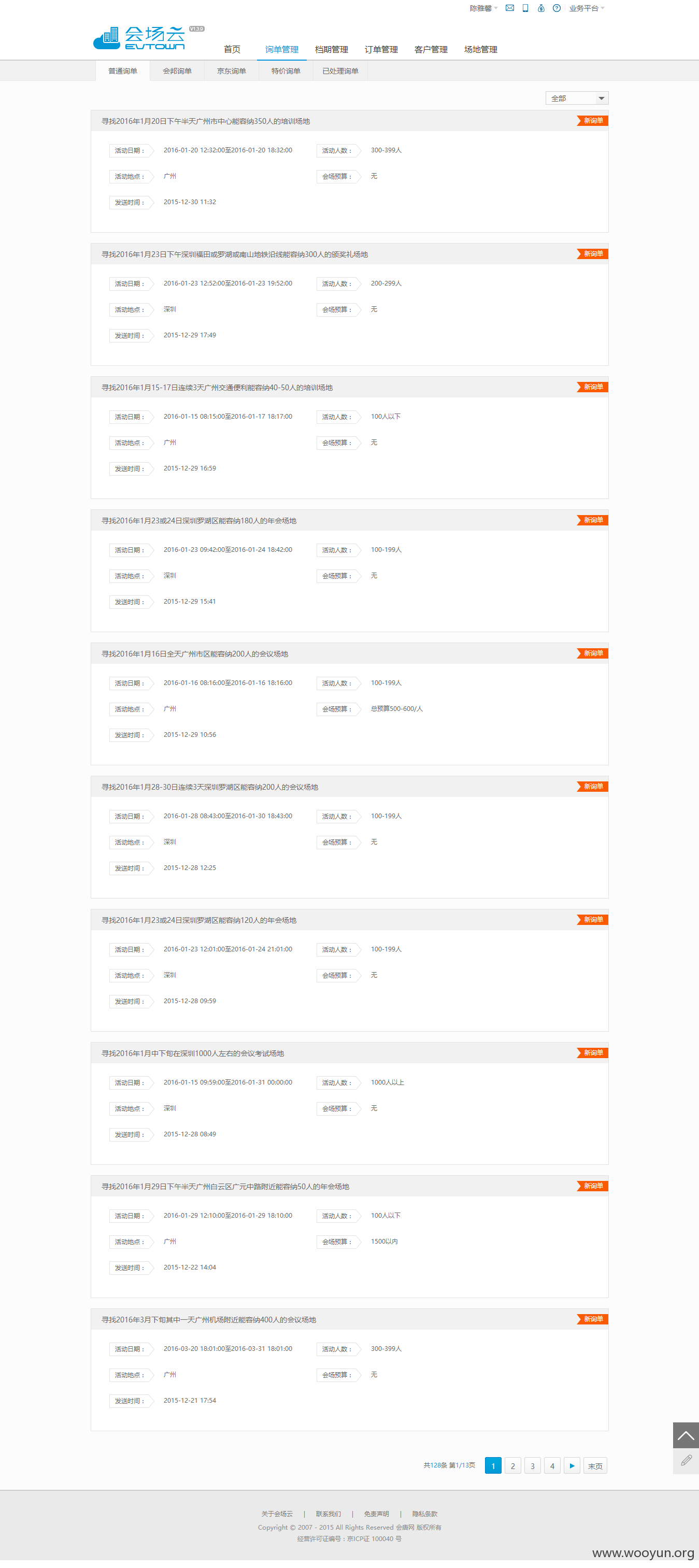

但是我发现了....

接着,在退信的邮件里面...

漏洞证明:

修复方案:

修改密码,防止企业邮箱被滥用给企业带来的损失

版权声明:转载请注明来源 YZBoo@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-01-09 20:42

厂商回复:

最新状态:

暂无