漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0164890

漏洞标题:爱旅行网csrf删除收货地址

相关厂商:爱旅行网

漏洞作者: js2012

提交时间:2015-12-26 19:51

修复时间:2015-12-28 14:56

公开时间:2015-12-28 14:56

漏洞类型:CSRF

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-26: 细节已通知厂商并且等待厂商处理中

2015-12-28: 厂商已经确认,细节仅向厂商公开

2015-12-28: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

RT

详细说明:

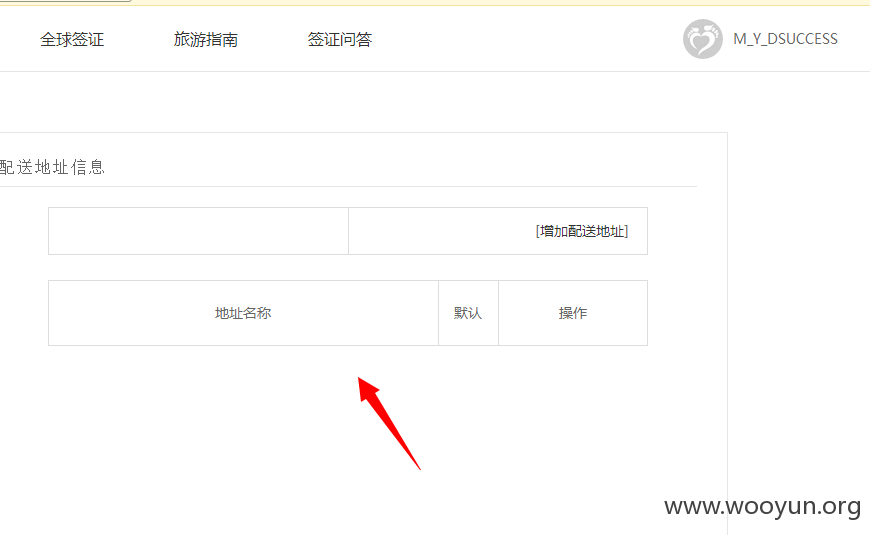

在测试网站时发现删除收获地址时,只采用ID进行认证,也就是说只要知道对方的地址ID,便可构造poc进行CSRF,于是注册了两个号来测试:

帐号1:

帐号2:

构造url:

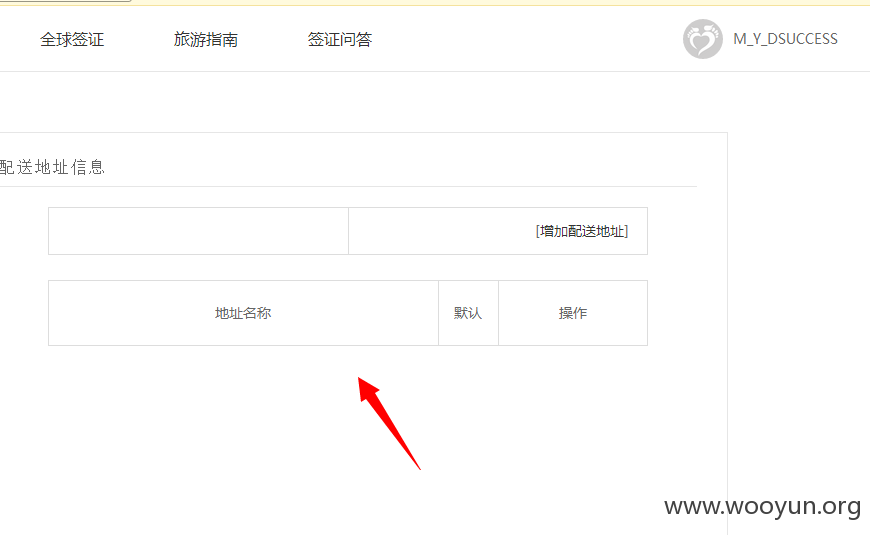

让账号1来访问:

可以看到已经成功删除。

可构造POC:

漏洞证明:

修复方案:

token认证

版权声明:转载请注明来源 js2012@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-12-28 09:19

厂商回复:

@js2012 感谢关注,我们会尽快处理,谢谢!

最新状态:

2015-12-28:提示语读取错误,已修复,谢谢关注。

![LOMKCS`{J}@{$]OYU$M2)9B.png](http://wimg.zone.ci/upload/201512/26113907f551a3b357266793f09935902f3fe60b.png)

![6GODO3]1H$HTA_0INBQ1@)Y.png](http://wimg.zone.ci/upload/201512/26114026403b514958ff9519c89bb1fdafd4e043.png)

![LOMKCS`{J}@{$]OYU$M2)9B.png](http://wimg.zone.ci/upload/201512/2611445246da9d75ec1806098d92f7962eea9d14.png)

![6GODO3]1H$HTA_0INBQ1@)Y.png](http://wimg.zone.ci/upload/201512/26114523c9beec8033c17ea91f6628de92616cc5.png)