漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0162248

漏洞标题:暨南大学某分站任意文件下载导致敏感信息泄漏

相关厂商:暨南大学

漏洞作者: js2012

提交时间:2015-12-18 10:43

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-18: 细节已通知厂商并且等待厂商处理中

2015-12-18: 厂商已经确认,细节仅向厂商公开

2015-12-28: 细节向核心白帽子及相关领域专家公开

2016-01-07: 细节向普通白帽子公开

2016-01-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

修复方案:

RT

版权声明:转载请注明来源 js2012@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-12-18 14:55

厂商回复:

确认

最新状态:

暂无

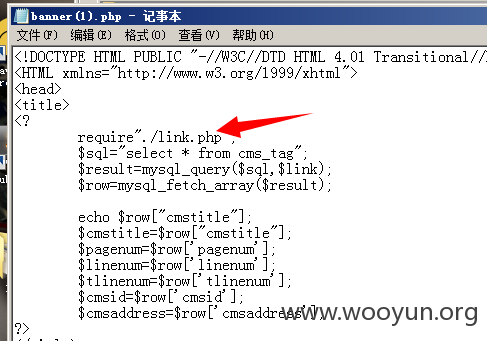

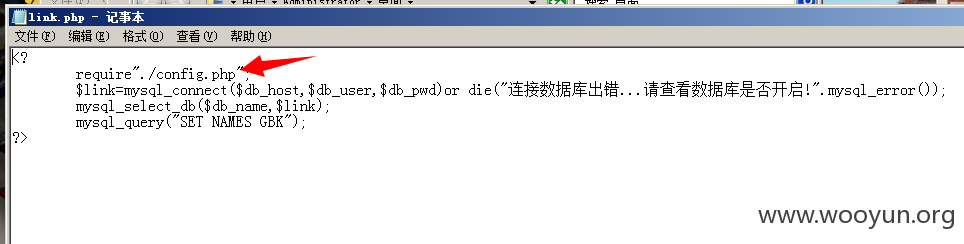

![55)7`KF[8_3JP]`DAV[X9ZC.png](http://wimg.zone.ci/upload/201512/17204432a9df8730807d7500ec0bd5c5cbbc868f.png)

![JV5P(KKFQS(%H{5RP26_5]M.png](http://wimg.zone.ci/upload/201512/1720492576493974aedca89b311bff8c390b5dc8.png)

![JV5P(KKFQS(%H{5RP26_5]M.png](http://wimg.zone.ci/upload/201512/172051059d93c285021a19c42230a196a74d579b.png)