漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0160967

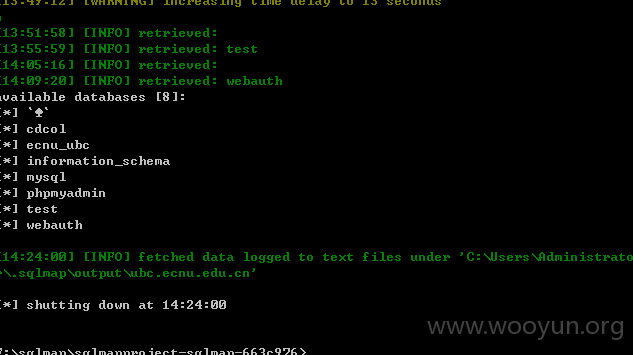

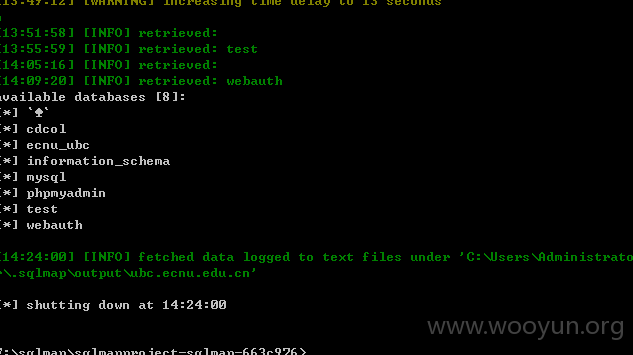

漏洞标题:华东师范某分站sql盲注

相关厂商:华东师范大学

漏洞作者: js2012

提交时间:2015-12-14 11:24

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-14: 细节已通知厂商并且等待厂商处理中

2015-12-15: 厂商已经确认,细节仅向厂商公开

2015-12-25: 细节向核心白帽子及相关领域专家公开

2016-01-04: 细节向普通白帽子公开

2016-01-14: 细节向实习白帽子公开

2016-01-28: 细节向公众公开

简要描述:

RT

详细说明:

漏洞证明:

修复方案:

过滤。。。。

版权声明:转载请注明来源 js2012@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-12-15 14:00

厂商回复:

通知二级单位处理。

最新状态:

暂无

![$SIN`QQ46W]A{7B$$I@1_P1.png](http://wimg.zone.ci/upload/201512/13143112cb2388848c59fd484381d138b99efc12.png)

![XC69]_N_YK26QVMADJLES~X.png](http://wimg.zone.ci/upload/201512/13143127ef61ee2c51d1bea8d6c393d3082fd503.png)

![$SIN`QQ46W]A{7B$$I@1_P1.png](http://wimg.zone.ci/upload/201512/131431558b94dc7d36233394947ab4d12bcc70f9.png)

![XC69]_N_YK26QVMADJLES~X.png](http://wimg.zone.ci/upload/201512/13143208723275da033cda7f66aef8ea79d664c9.png)