漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0157788

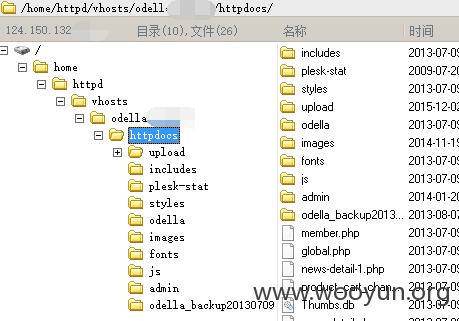

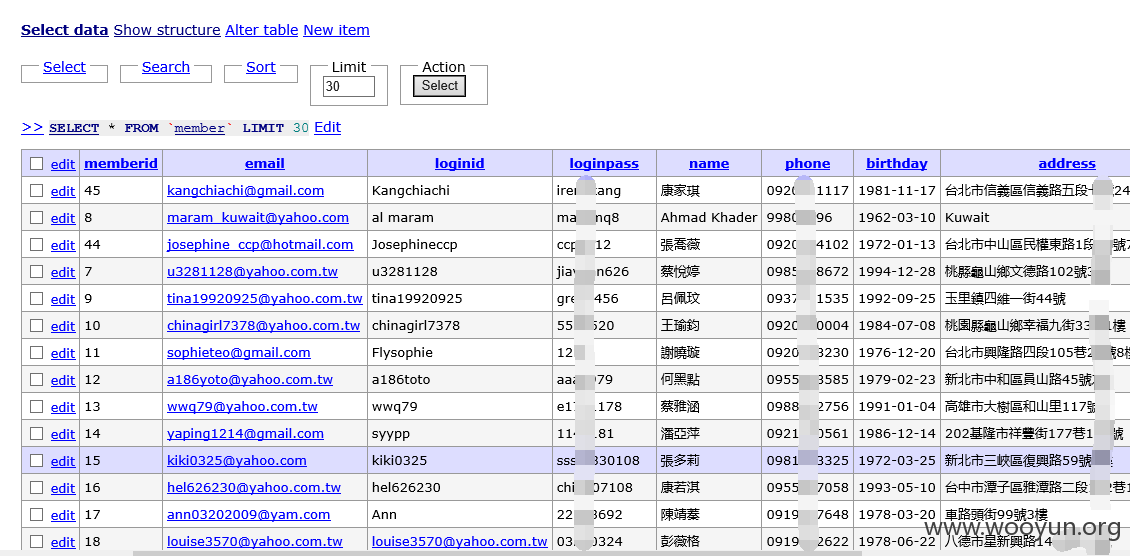

漏洞标题:台湾奧.黛菈真睫毛官网后台某处可截断上传webshell(可脱裤)(臺灣地區)

相关厂商:台湾奧.黛菈真睫毛官网

漏洞作者: 路人甲

提交时间:2015-12-03 11:46

修复时间:2016-01-21 15:21

公开时间:2016-01-21 15:21

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:18

漏洞状态:已交由第三方合作机构(Hitcon台湾互联网漏洞报告平台)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-03: 细节已通知厂商并且等待厂商处理中

2015-12-08: 厂商已经确认,细节仅向厂商公开

2015-12-18: 细节向核心白帽子及相关领域专家公开

2015-12-28: 细节向普通白帽子公开

2016-01-07: 细节向实习白帽子公开

2016-01-21: 细节向公众公开

简要描述:

台湾奧.黛菈真睫毛官网后台某处可截断上传webshell(http://www.wooyun.org/bugs/wooyun-2015-0125763)

详细说明:

漏洞证明:

修复方案:

修复上传点。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:19

确认时间:2015-12-08 02:10

厂商回复:

感謝通報

最新状态:

2016-02-20:HITCON 於接獲通報後 email 該網站所示之服務信箱,至漏洞公開時仍無回應。

![@S$F]9KU6H95{~M_E7BIN~H.png](http://wimg.zone.ci/upload/201512/0221042882e6238570ecc0a27d81c6727cd2f524.png)

![3DG4HP75%4[PS(T]NVM}[22.png](http://wimg.zone.ci/upload/201512/02210651bd6c755243dea16e4d6b3335ccb63c8a.png)