漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0156349

漏洞标题:百度某站设计缺陷无验证机制(导致用户账号密码可爆破)

相关厂商:百度

漏洞作者: Aasron

提交时间:2015-11-27 15:47

修复时间:2016-01-14 15:08

公开时间:2016-01-14 15:08

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-27: 细节已通知厂商并且等待厂商处理中

2015-11-30: 厂商已经确认,细节仅向厂商公开

2015-12-10: 细节向核心白帽子及相关领域专家公开

2015-12-20: 细节向普通白帽子公开

2015-12-30: 细节向实习白帽子公开

2016-01-14: 细节向公众公开

简要描述:

百度一下,你就知道

详细说明:

今天逛百度,看到了一个名叫icafe的网站,测试后发现网站采用wordpress搭建,前台登录页面

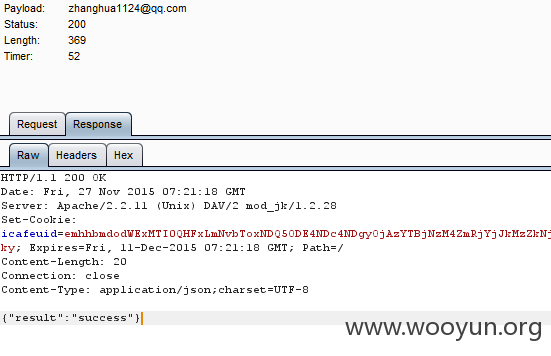

前期经过测试,输入多次错误密码后仍然没有弹出验证码,抓包看看

<img src="/upload/201511/271514532681af2969fd2654341fjavascript:void(0)0ab94caa5570.png" alt="2.png" />并且使用明文传输

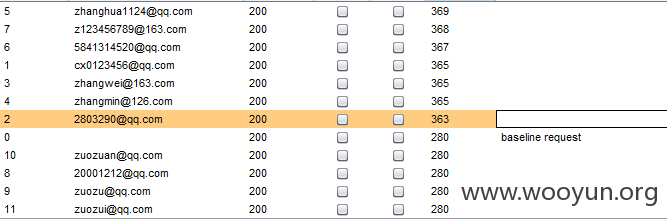

好,以密码为123456跑,长度为390左右的为正确的账号密码

字典不好....

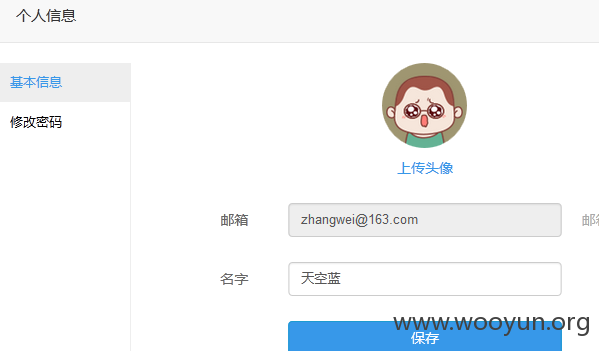

我们来登录看看

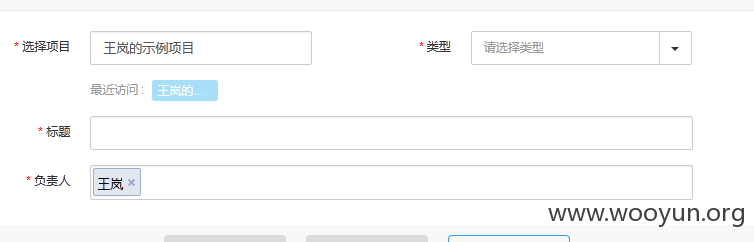

都是创建的一些卡片和项目信息

漏洞证明:

今天逛百度,看到了一个名叫icafe的网站,测试后发现网站采用wordpress搭建,前台登录页面

前期经过测试,输入多次错误密码后仍然没有弹出验证码,抓包看看

<img src="/upload/201511/271514532681af2969fd2654341fjavascript:void(0)0ab94caa5570.png" alt="2.png" />并且使用明文传输

好,以密码为123456跑,长度为390左右的为正确的账号密码

字典不好....

我们来登录看看

都是创建的一些卡片和项目信息

修复方案:

验证机制

版权声明:转载请注明来源 Aasron@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-11-30 15:07

厂商回复:

非常感谢您的报告,问题已着手处理,感谢您对百度安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无