漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155577

漏洞标题:航天信息股份某漏洞导致内网简单漫游(涉及大量内部系统)

相关厂商:航天信息股份有限公司

漏洞作者: fuckadmin

提交时间:2015-11-24 18:02

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-24: 细节已通知厂商并且等待厂商处理中

2015-11-27: 厂商已经确认,细节仅向厂商公开

2015-12-07: 细节向核心白帽子及相关领域专家公开

2015-12-17: 细节向普通白帽子公开

2015-12-27: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

第三发,该醒醒了厂商,求20rank。

详细说明:

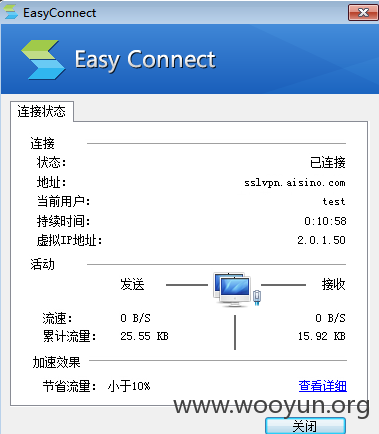

神器发现:

https://183.239.152.54/por/login_psw.csp?sfrnd=2346912324982305&encrypt=0

test/test

不排除还有其他弱口令,请厂商自查。

成功连接vpn。

漏洞证明:

总部资源组:

部门资源组:

1.ERP系统:

2.HAC安全审计系统

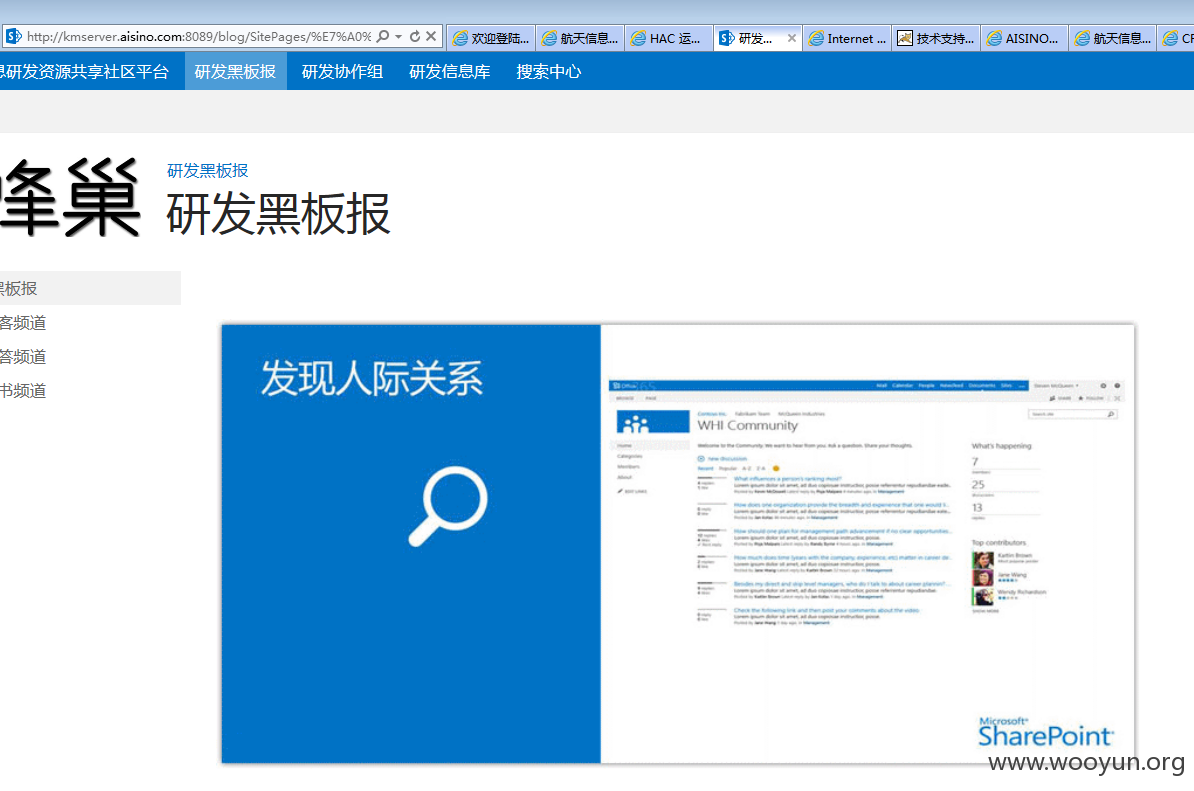

3.内部sharepoint

4.技术支持单流转系统

5.研究院信息系统

6.电子商务平台

7.CRM运维管理平台

8.内部办公系统

9.人力资源系统

10.wincloud云服务中心

内部系统太多,不一一列举。

但由于未得到厂商允许,不深入内网了,请厂商自查。

修复方案:

来乌云做众测吧。

版权声明:转载请注明来源 fuckadmin@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-11-27 08:45

厂商回复:

感谢反馈,已联系技术人员处理。

最新状态:

暂无