漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149332

漏洞标题:爱抢购某多个数据库弱口令(60W用户/300G数据/活动码/API)

相关厂商:爱抢购

漏洞作者: 路人甲

提交时间:2015-10-25 14:54

修复时间:2015-12-09 14:56

公开时间:2015-12-09 14:56

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-25: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

首先是数据库弱口令啊,并且开了外链

**.**.**.**:10000/

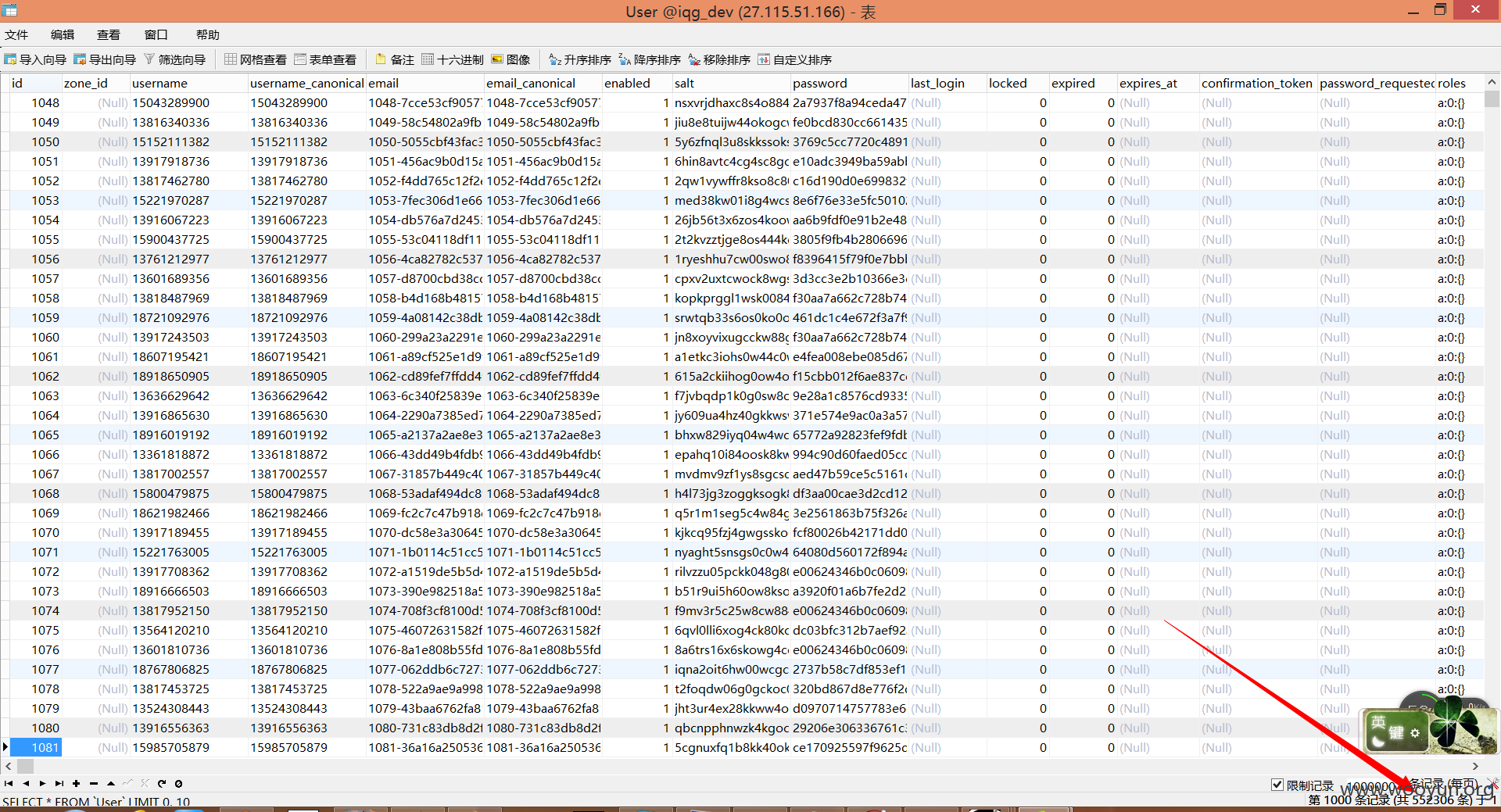

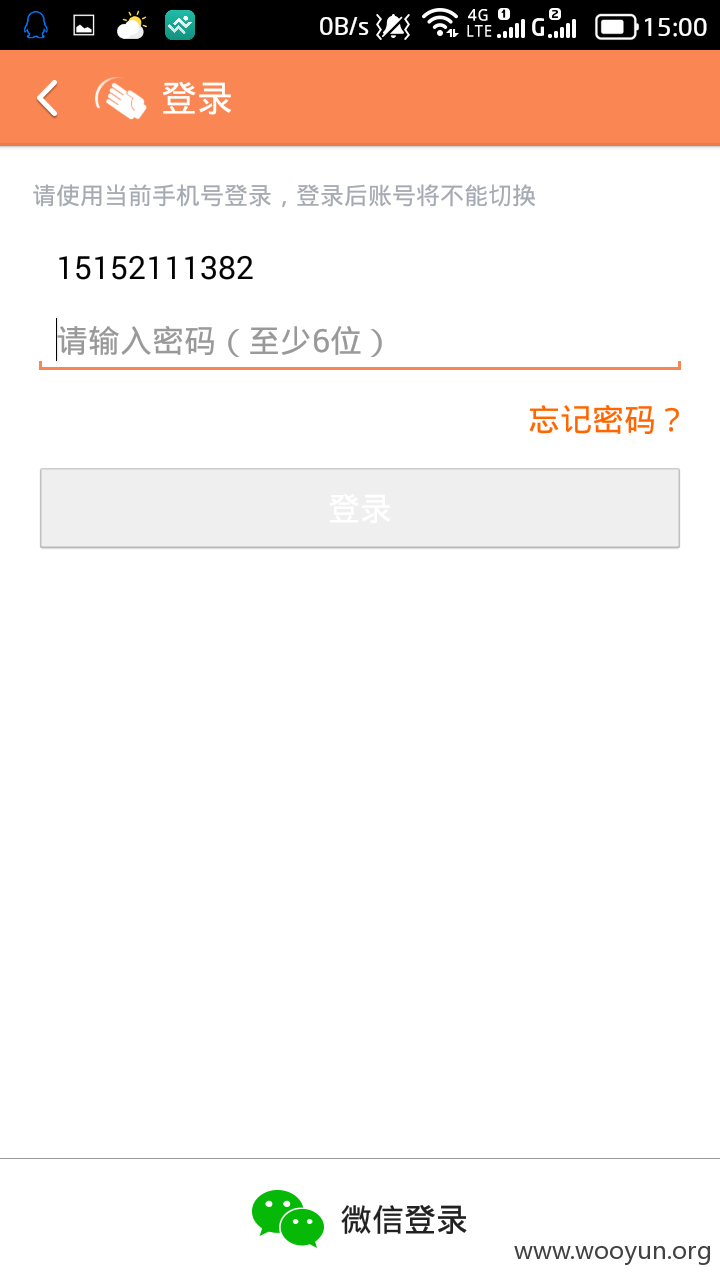

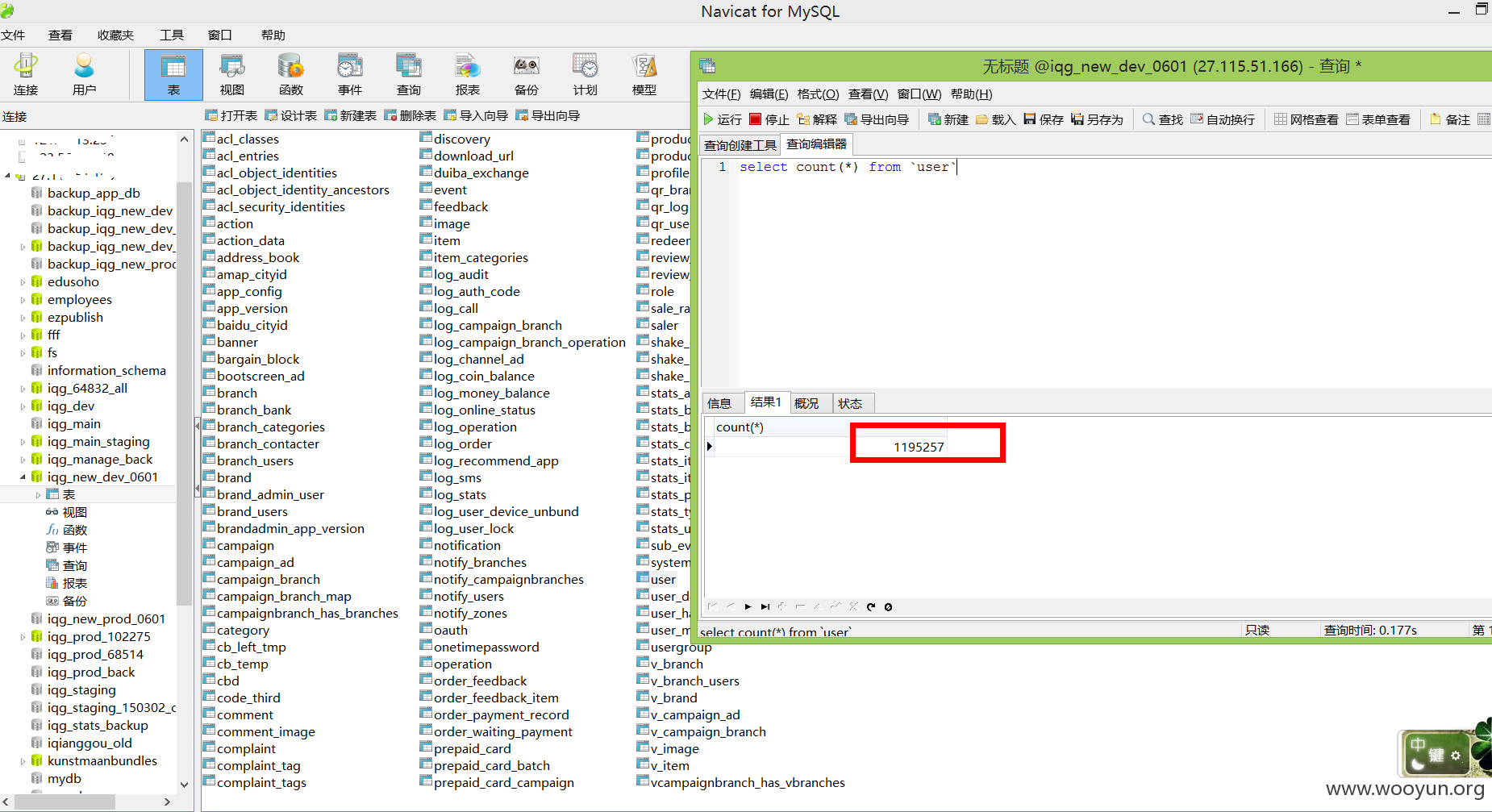

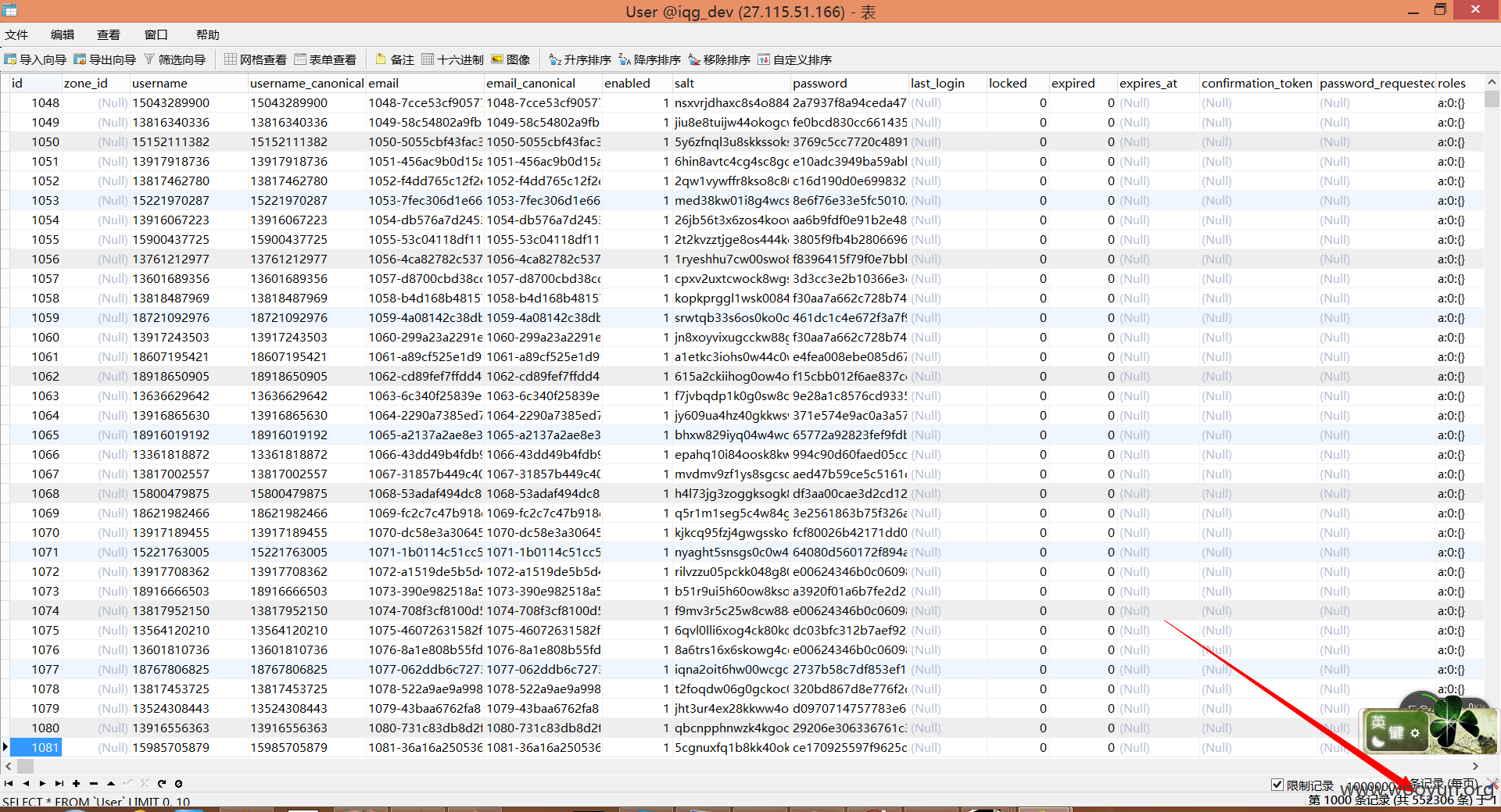

60W用户啊

app下载量30W啊

https://**.**.**.**/cway/DataCenter/blob/785a35862cc96e46cfc996a90440d61e197cc246/conf/application.ini

database.config.charset = "utf8"

database.config.host = **.**.**.**

database.config.db = "backup_iqg_new_dev"

database.config.username = "root"

database.config.password = "123456"

database.config.port = "3306"

Log_Coin_Balance 1043199

Product_Order 634636

User 542330

Order_Payment_Record 373800

Log_SMS 297950

Log_Campaign_Branch 284173

Prepaid_Card 264312

Address_Book 125089

Redeem_Number 109890

Comment 98107

Notify_Users 42975

Notification 40983

CampaignBranch_has_Branches 11437

Campaign_Branch 10587

User_has_Group 9768

Branch_Contacter 6874

Branch_Categories 6571

Branch_Users 6413

数据库信息,酷太多

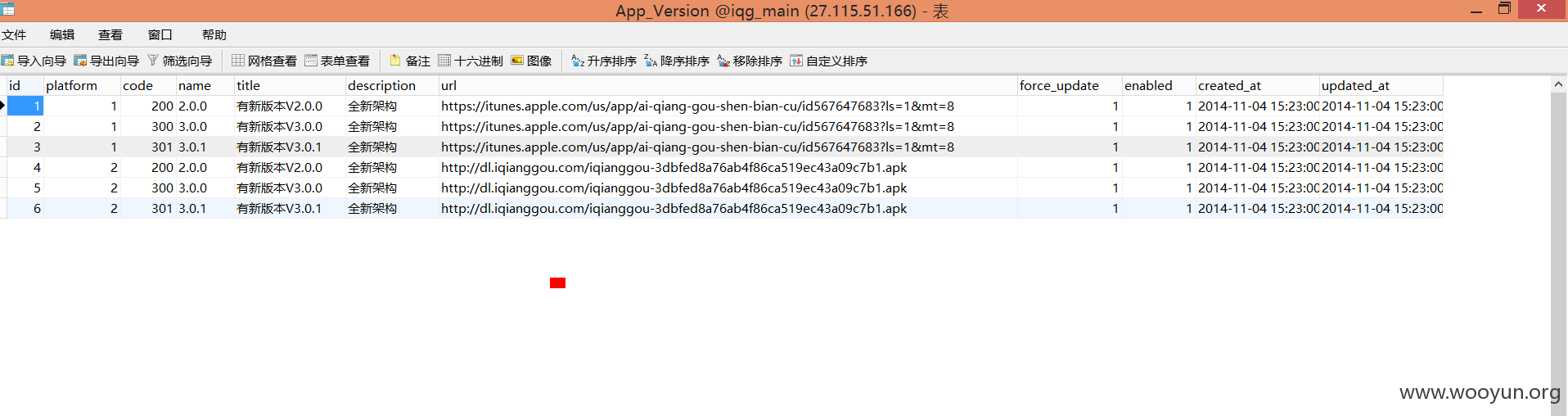

下面是APP信息,下载量30W

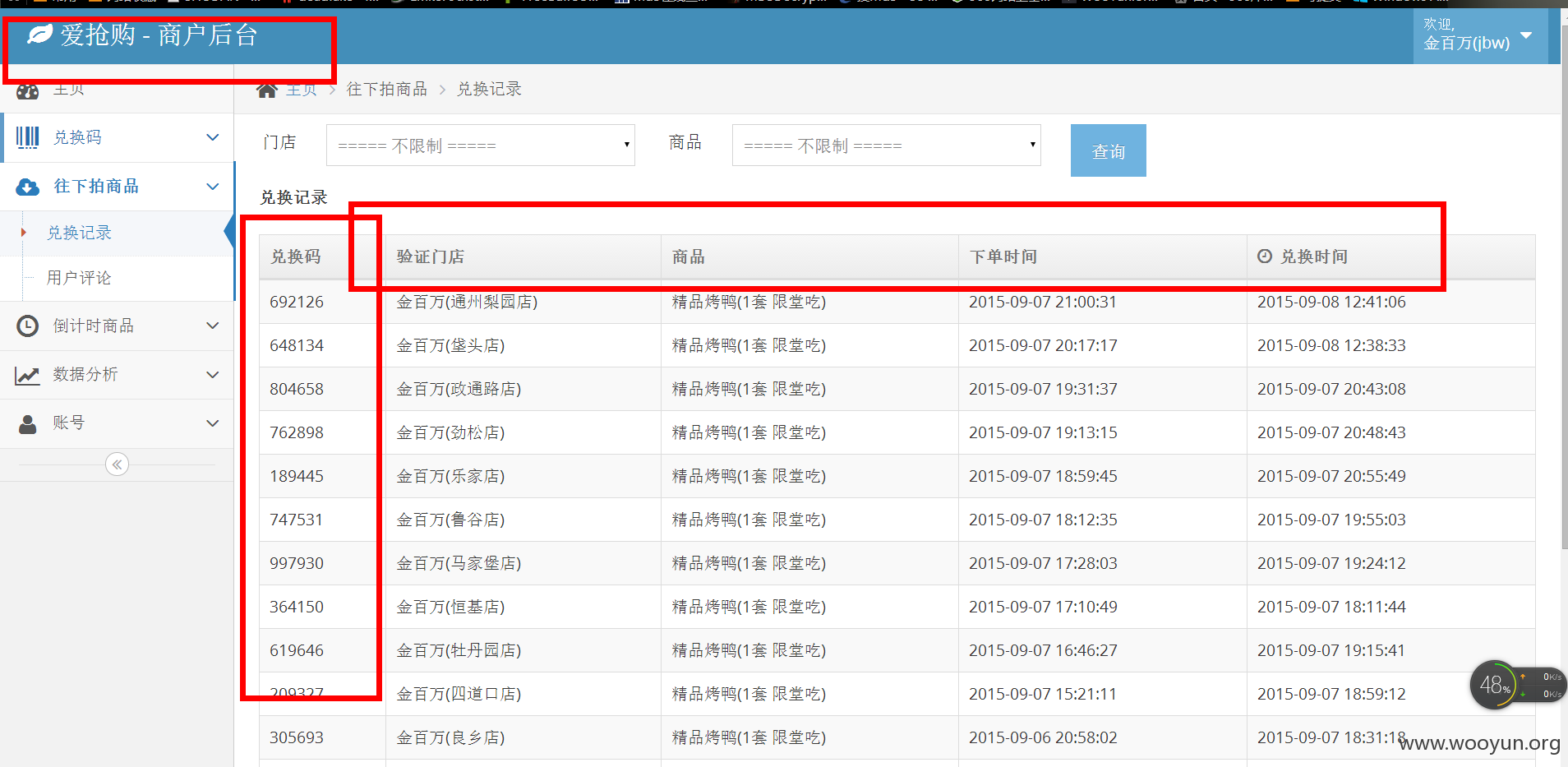

http://**.**.**.**/BrandAdmin/login 商户后台

大量优惠码等等

危害都懂的

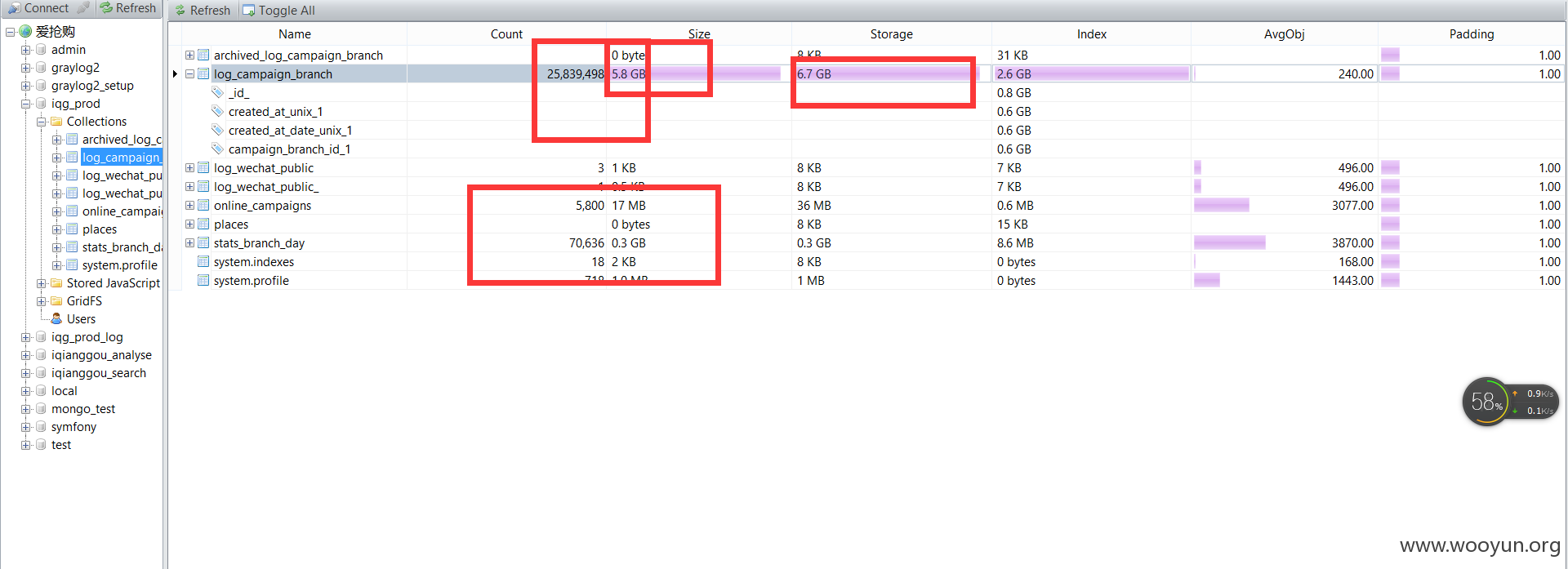

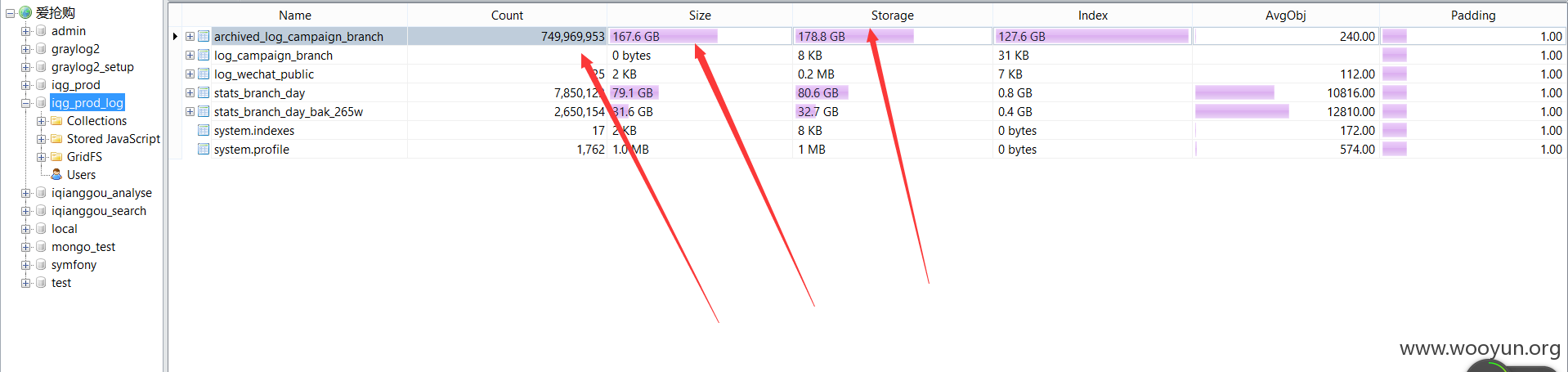

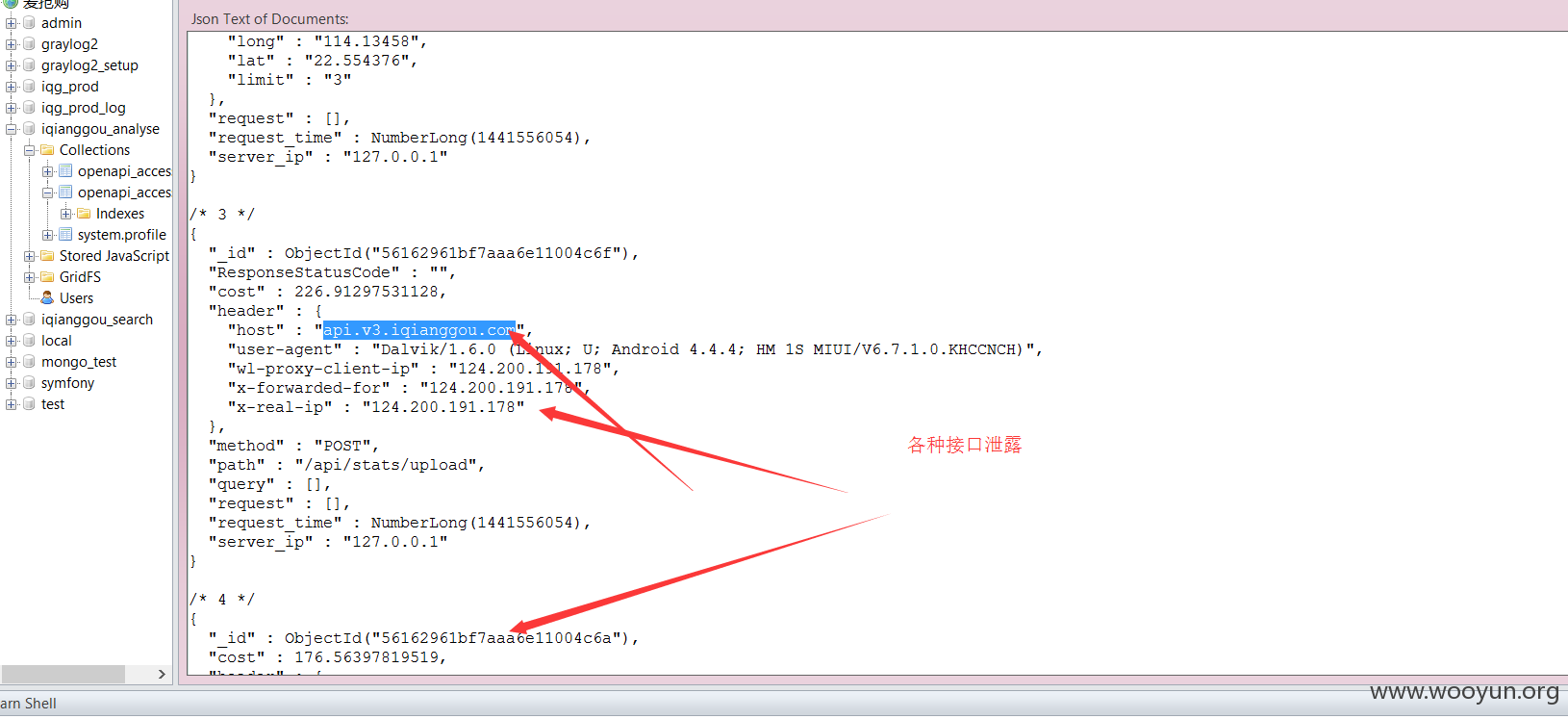

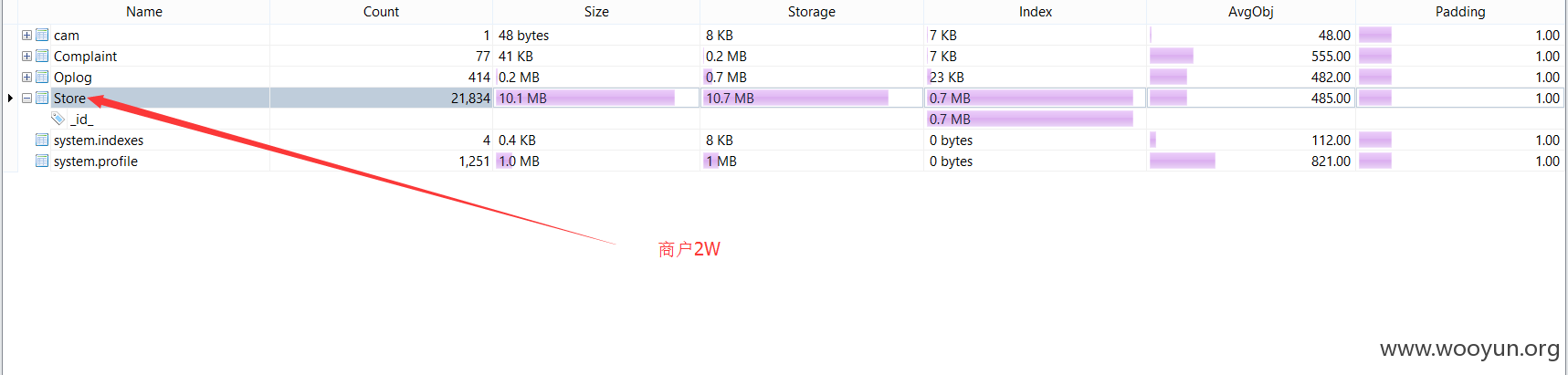

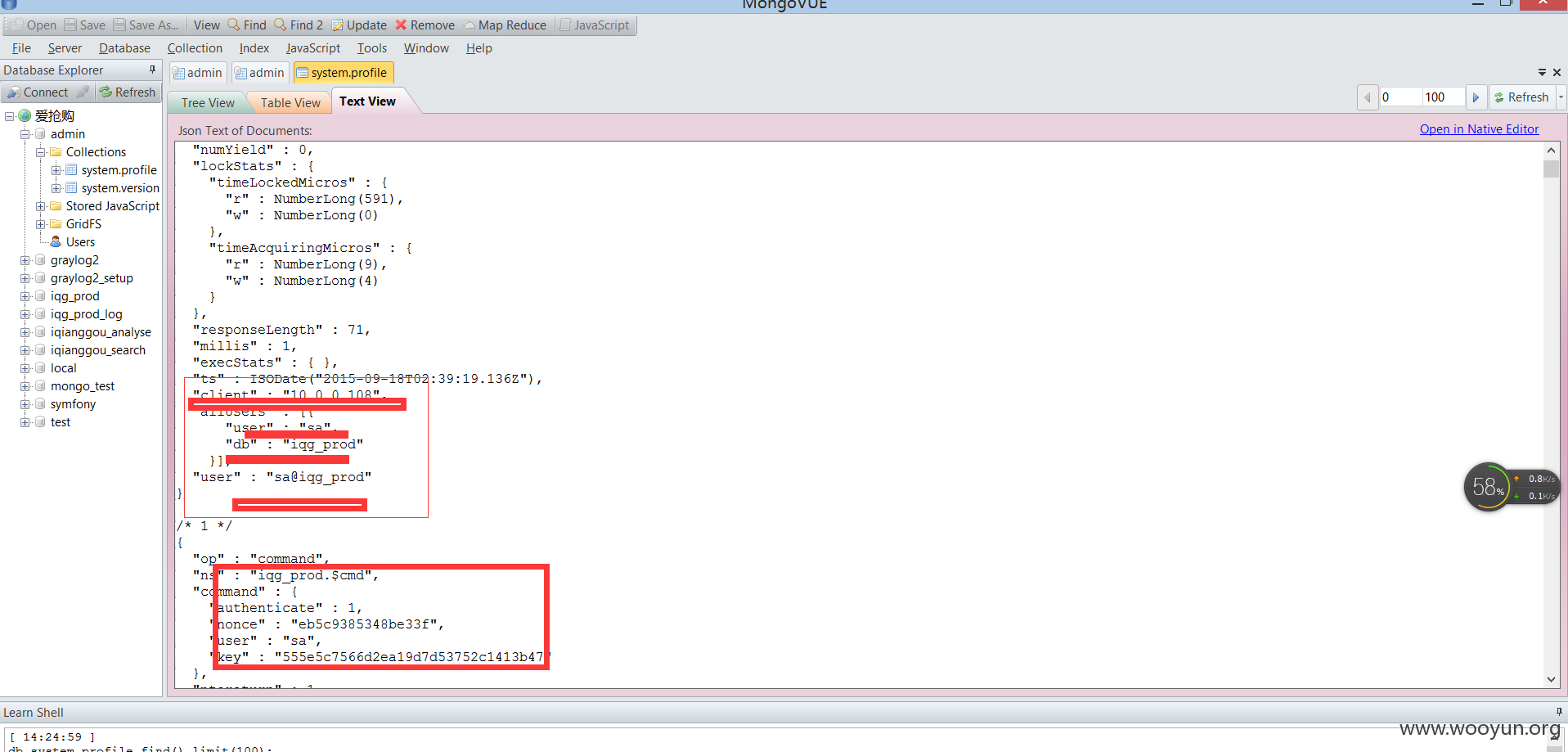

后面是mongo数据库未授权访问

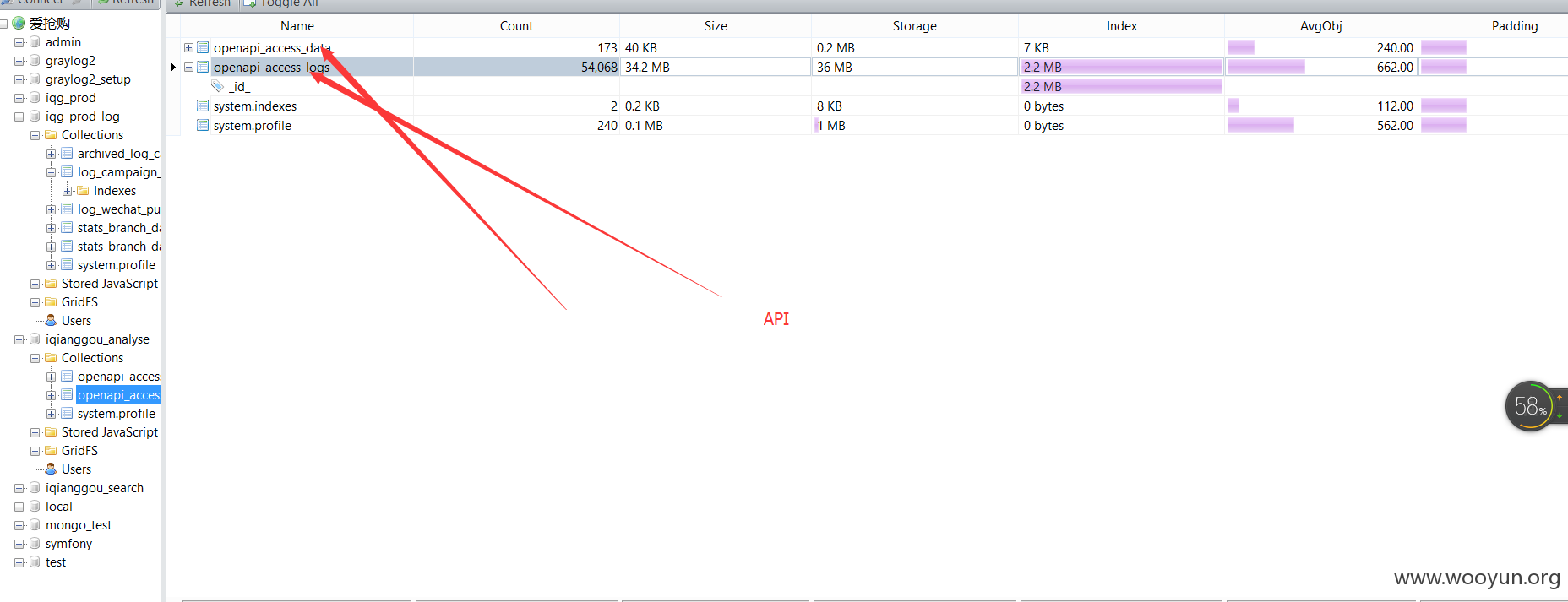

接口:http://**.**.**.**/api/third_party_api/wifi_key/get

**.**.**.** 27012端口开放

看图

接近300G的数据泄露啊

各种API,信息

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:暂时无回应

漏洞Rank:15

确认时间:2015-10-25 14:54

厂商回复:

最新状态:

暂无