漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149012

漏洞标题:网站安全狗敏感信息泄露(windows+apache)

相关厂商:安全狗

漏洞作者: 路人甲

提交时间:2015-10-27 12:16

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:设计错误/逻辑缺陷

危害等级:中

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-27: 细节已通知厂商并且等待厂商处理中

2015-10-27: 厂商已经确认,细节仅向厂商公开

2015-10-30: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-21: 细节向核心白帽子及相关领域专家公开

2015-12-31: 细节向普通白帽子公开

2016-01-10: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

网站安全狗(APACHE版)for Windows 3.5.11730

详细说明:

网站安全狗官方规则(安装完后的默认漏洞防护规则)存在泄漏的风险,可以被其他waf厂家参考,也可以被攻击者参考以更有针对性地绕过安全狗的防护。

测试环境:

网站安全狗(APACHE版)for Windows

测试主程序版本:3.5.11730

测试环境:vmware Windows xp sp3,apache+php+mysql集成环境

测试过程:

安全狗的防护规则是可以在线更新的,会从安全狗官方更新网站上下载,但是这个dat文件是经过加密混淆的,另外,在安装后,服务器管理员也不能直接通过安全狗界面来看到这些官方的规则,如下图:

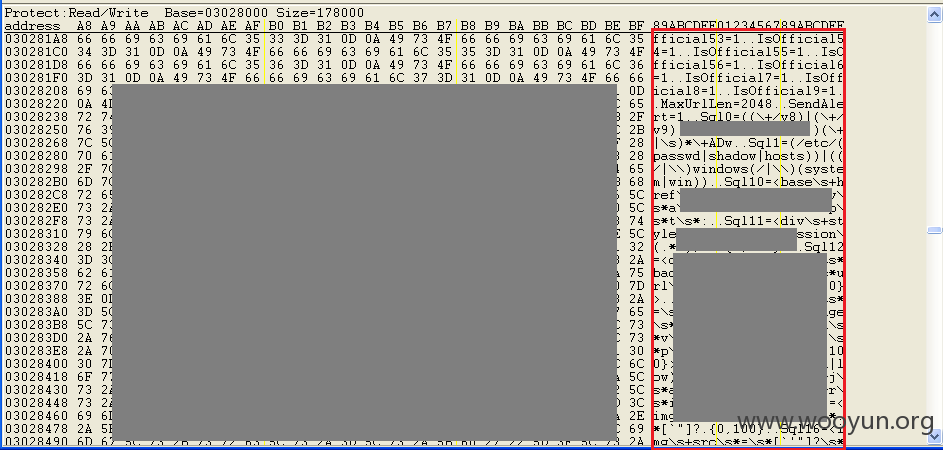

所以想估计在内存里是没经过处理的,于是使用内存读取或者动态调试软件加载安全狗主进程,通过搜索关键词,找到了防护规则(正则表达式)所在的内存区域:

附部分规则(已模糊化处理):

供安全狗工作人员确认用。

漏洞证明:

修复方案:

1)增加反调试功能;

2)在内存中对正则加密和解密,可能会影响到web服务的运行效率,这套程序本身而言也是免费给大家用的,你们自己看着办,哈哈..

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2015-10-27 13:54

厂商回复:

感谢提交

最新状态:

暂无