漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144725

漏洞标题:足记APP任意手机用户密码重置&用户token设计缺陷

相关厂商:足记APP

漏洞作者: DBA

提交时间:2015-10-04 23:28

修复时间:2015-11-19 13:14

公开时间:2015-11-19 13:14

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-04: 细节已通知厂商并且等待厂商处理中

2015-10-05: 厂商已经确认,细节仅向厂商公开

2015-10-15: 细节向核心白帽子及相关领域专家公开

2015-10-25: 细节向普通白帽子公开

2015-11-04: 细节向实习白帽子公开

2015-11-19: 细节向公众公开

简要描述:

国庆出不去,挖挖洞。

详细说明:

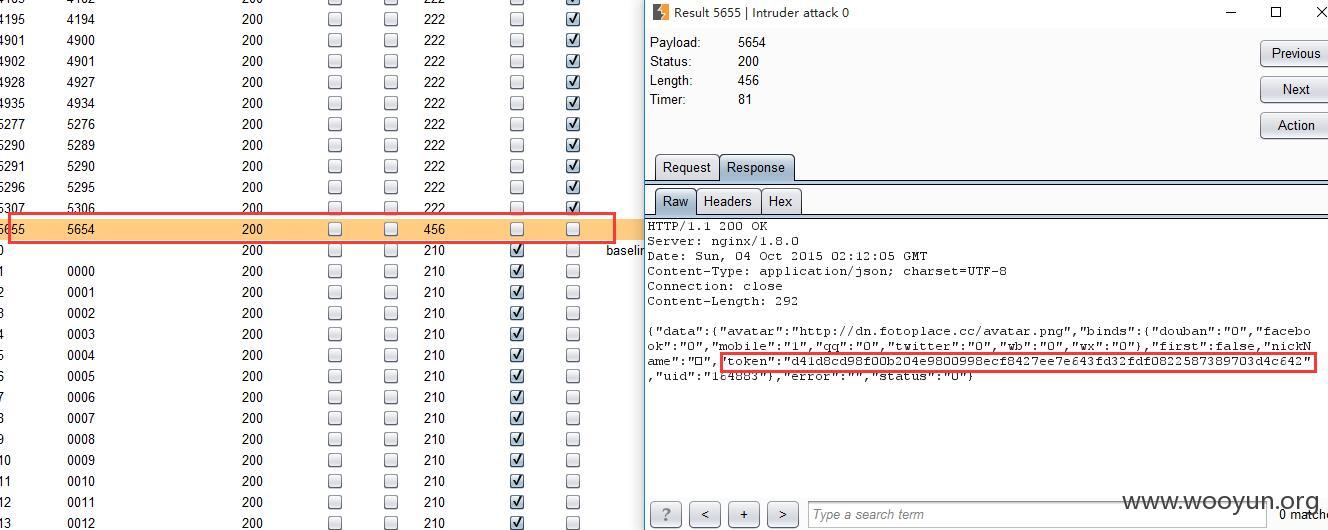

1、手机注册验证码过短(0000~9999)&修改密码请求次数无限制造成可暴力猜解验证码来重置手机用户密码。

重置手机号为13888888888的用户密码,得到验证码是5654,重置的密码为wooyun,可用此手机号和密码登录验证,如下

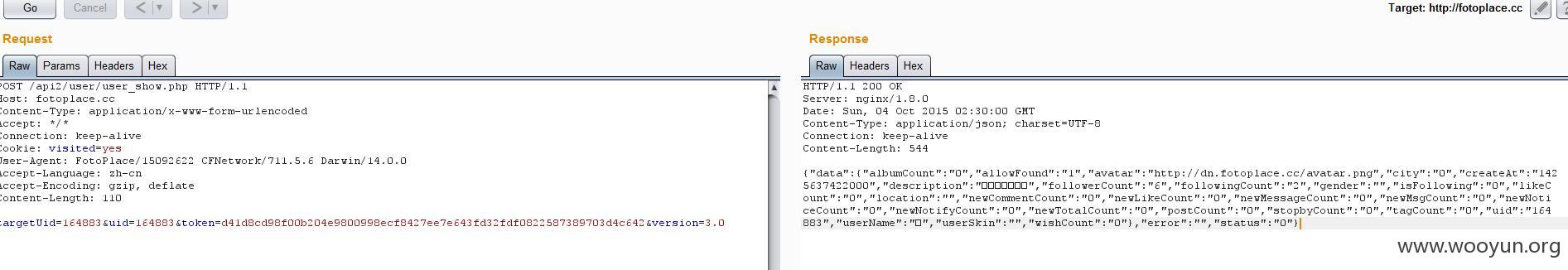

2、用户token不仅仅是持久的,而是永久的,没有失效时间,而且一旦获取,永久绑定,应该是入库保存了。就算通过APP退出登录,token仍然有效,而且再次登录后仍然是一样的token。这显然是一个设计的大bug。如下是我已经退出登录后再次发包,仍能做到登录之后的事情。这个如果靠贴图比较麻烦,见谅,厂商的开发同学应该最清楚。

所以之前泄露的足记联合创始人的token也可以一直使用。

漏洞证明:

1、用手机号和密码13888888888/wooyun登录足记APP验证

2、token这件事情开发最清楚了。

3、结合上面两个方案,我们可以有一个思路。遍历一些关键用户的token,由于token持久有效,相当于我们可以控制不少足记大V用户。

修复方案:

版权声明:转载请注明来源 DBA@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-10-05 13:12

厂商回复:

这个问题我们正在紧急讨论修改方案

最新状态:

暂无