漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141673

漏洞标题:2345看图王存在远程代码执行漏洞(附漏洞POC)

相关厂商:2345网址导航

漏洞作者: 路人甲

提交时间:2015-09-17 10:25

修复时间:2015-12-16 13:44

公开时间:2015-12-16 13:44

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-17: 细节已通知厂商并且等待厂商处理中

2015-09-17: 厂商已经确认,细节仅向厂商公开

2015-09-20: 细节向第三方安全合作伙伴开放

2015-11-11: 细节向核心白帽子及相关领域专家公开

2015-11-21: 细节向普通白帽子公开

2015-12-01: 细节向实习白帽子公开

2015-12-16: 细节向公众公开

简要描述:

2345看图王远程代码执行漏洞。

(少年,我看你骨骼惊奇,这张惊艳美图免费送给你了)

详细说明:

2345看图王存在DLL劫持,2345PicViewer.exe进程会尝试加载图片同一目录下的QuserEx.dll文件,将图片文件与恶意的QuserEx.dll文件放在同一目录下,即可造成远程代码执行(用各种吸引眼球的标题打包发给受害者,受害者解压后打开就会中招)。

漏洞证明:

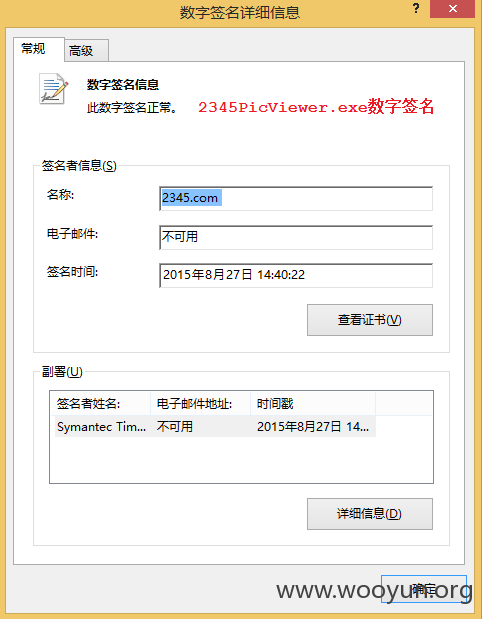

首先下载一个最新版的2345看图王,官网最新下载地址为http://download.2345.com/pic/2345pic_v5.4.exe,安装后可以看到主进程2345PicViewer.exe的数字签名时间为2015年8月27日,如下图所示:

现在我们需要编译一个QuserEx.dll文件,代码如下(弹框提示证明DLL可以被加载):

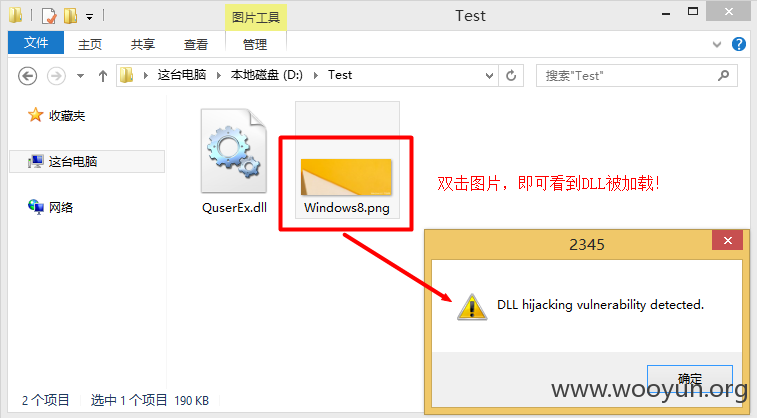

编译好之后,名字改成QuserEx.dll,然后随便找一张图片,如Windows8.png。我们把QuserEx.dll和Windows8.png放在任意一个文件夹中,比如都放在D:\Test文件夹下。

确保2345看图王已经关联了png文件格式之后,现在双击Windows8.png图片,看到DLL成功被加载了,如下图:

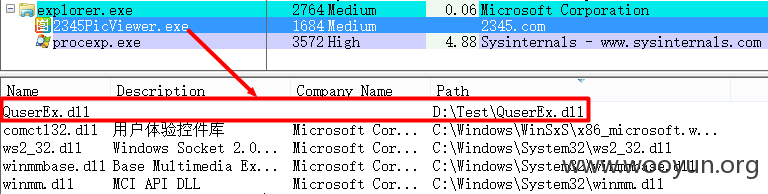

我们可以使用Process Explorer确认一下,DLL的确加载到了2345PicViewer.exe进程中,如下图所示:

证明完毕!

修复方案:

在2345PicViewer.exe进程中调用SetDllDirectory(""),将当前DLL搜寻目录设置为空。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-09-17 13:42

厂商回复:

您好,此漏洞会在下个版本中修复,感谢您对2345的关注

最新状态:

暂无