漏洞概要

关注数(24)

关注此漏洞

漏洞标题: 中国铁建分站SQL注入/OA系统相关信息爆出

提交时间:2015-09-03 22:26

修复时间:2015-10-21 13:40

公开时间:2015-10-21 13:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2015-09-03: 细节已通知厂商并且等待厂商处理中

2015-09-06: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-16: 细节向核心白帽子及相关领域专家公开

2015-09-26: 细节向普通白帽子公开

2015-10-06: 细节向实习白帽子公开

2015-10-21: 细节向公众公开

简要描述:

中铁上海设计院集团有限公司SQL注射问题/OA系统相关信息爆出

详细说明:

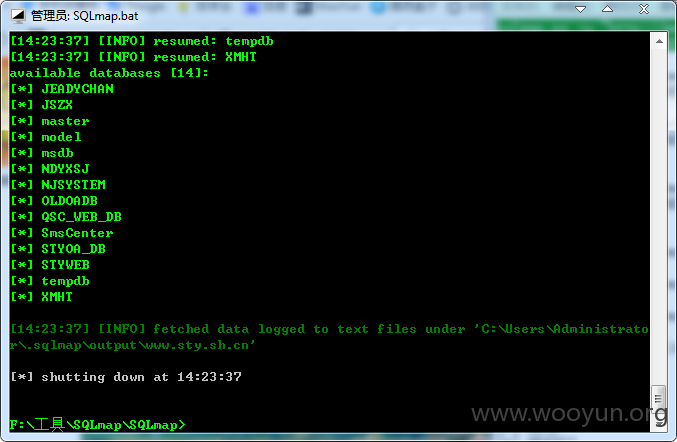

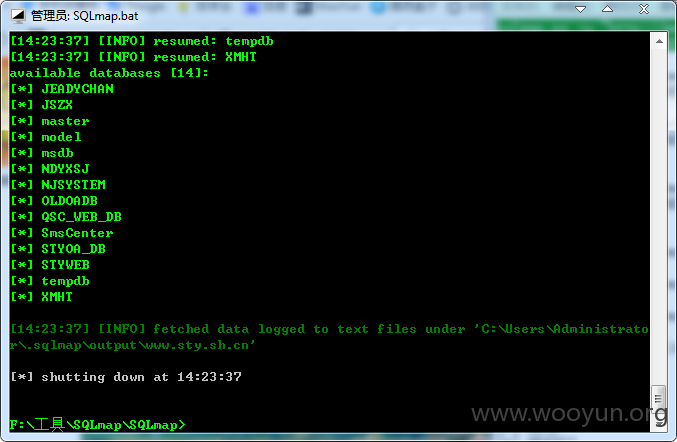

以下可以很明显的看到OA的库和WEB的库

随便脱点信息,我也没脱完整,网速太渣了,审核大大见谅见谅

oa系统登录链接就不找了,因为狗日的MD5居然没解出来,但是如果大牛解出来,拿下核心OA系统分分钟啊,危害蛮大的。。。。到此为止,审核过目~~~

漏洞证明:

修复方案:

版权声明:转载请注明来源 冷白开。@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-09-06 13:39

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给上海分中心,由其后续协调网站管理单位处置。

最新状态:

暂无