漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136043

漏洞标题:某微信会员管理系统sql注射导致某车管所新闻发布系统被控制

相关厂商:cncert

漏洞作者: 一只猿

提交时间:2015-08-24 11:46

修复时间:2015-10-10 16:16

公开时间:2015-10-10 16:16

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:2

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-24: 细节已通知厂商并且等待厂商处理中

2015-08-26: 厂商已经确认,细节仅向厂商公开

2015-09-05: 细节向核心白帽子及相关领域专家公开

2015-09-15: 细节向普通白帽子公开

2015-09-25: 细节向实习白帽子公开

2015-10-10: 细节向公众公开

简要描述:

去车管所办点事都不让人省心

详细说明:

事情是这样的,卤煮刚考完驾照,打算去路上溜达溜达,苦于没车,于是找朋友借了一摩托车装装B,无牌。刚上路就被拦了,这不就得去赎回来么。

车管所大厅人挺多,排队期间卤煮也不忘拿出3.7寸大屏安卓手机蹭个wifi。这年头,不搞个免费wifi都不好意思让别人排队,车管所也有,访问一下,还不错,一些新鲜的新闻,卤煮擦了擦屏幕上的灰,拿出小本子记下了IP地址。开着用银子赎回来的摩托车,卤煮心里久久不能平静,摩托车声音真特么大。。。。

漏洞证明:

直接访问了IP地址,能打开,跟之前看到的一样

随便翻了翻,还挺多功能,比如娱乐功能

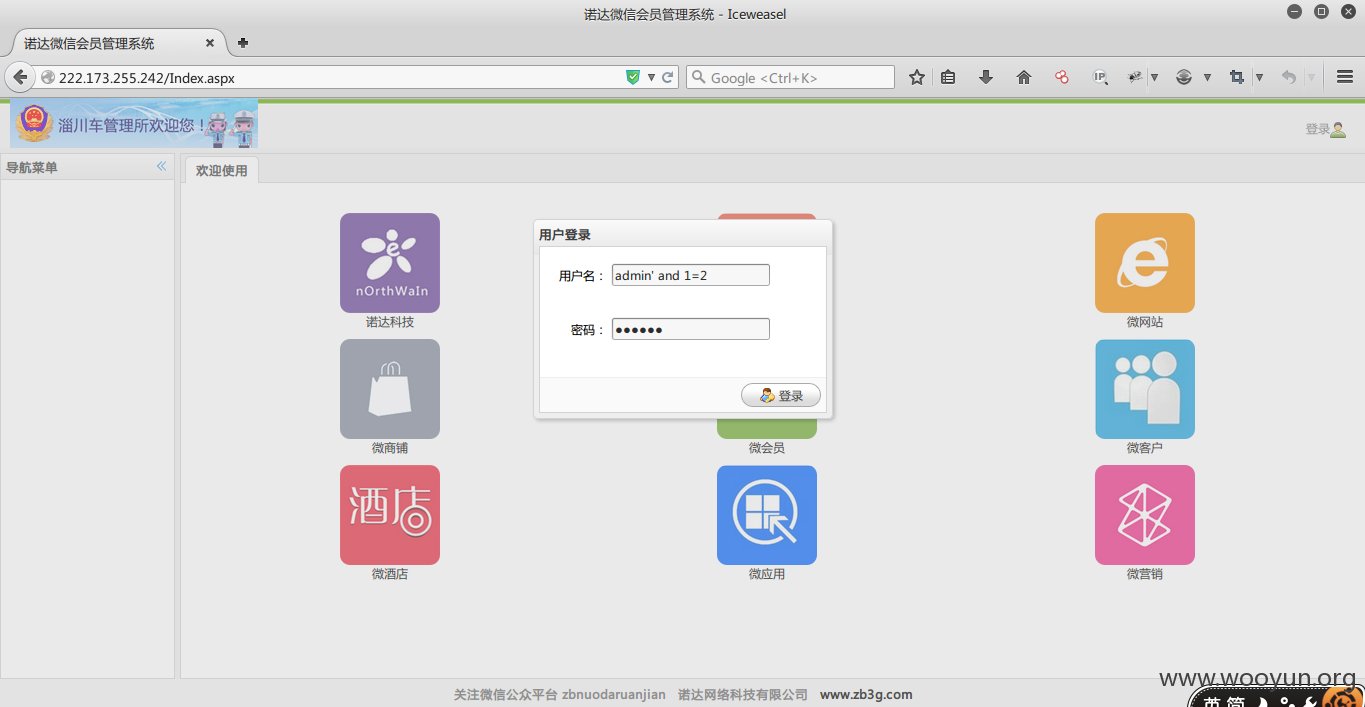

随手输入了个Index.aspx,哎呀,管理页面,既然有登陆,那当然得单引号上去看下咯

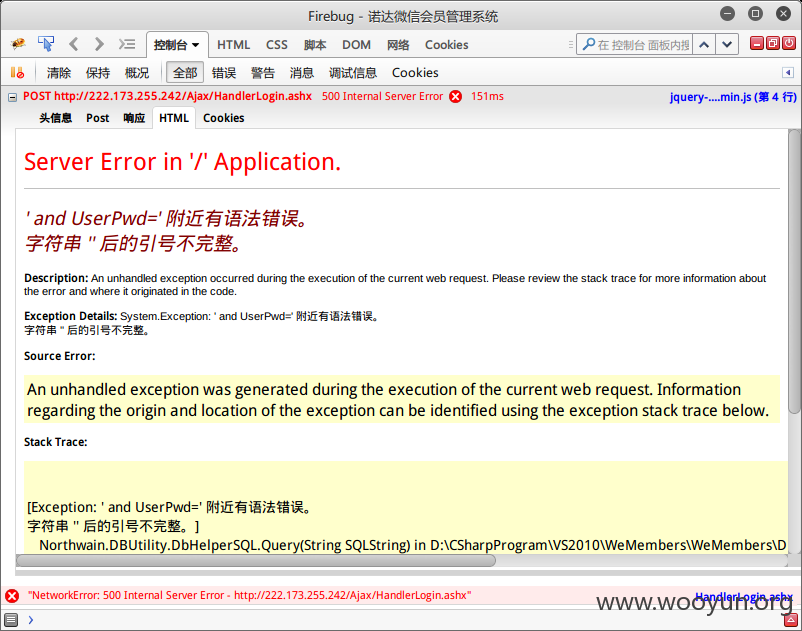

请求报错,祭出神器firebug,果然不出老夫所料,存在注入

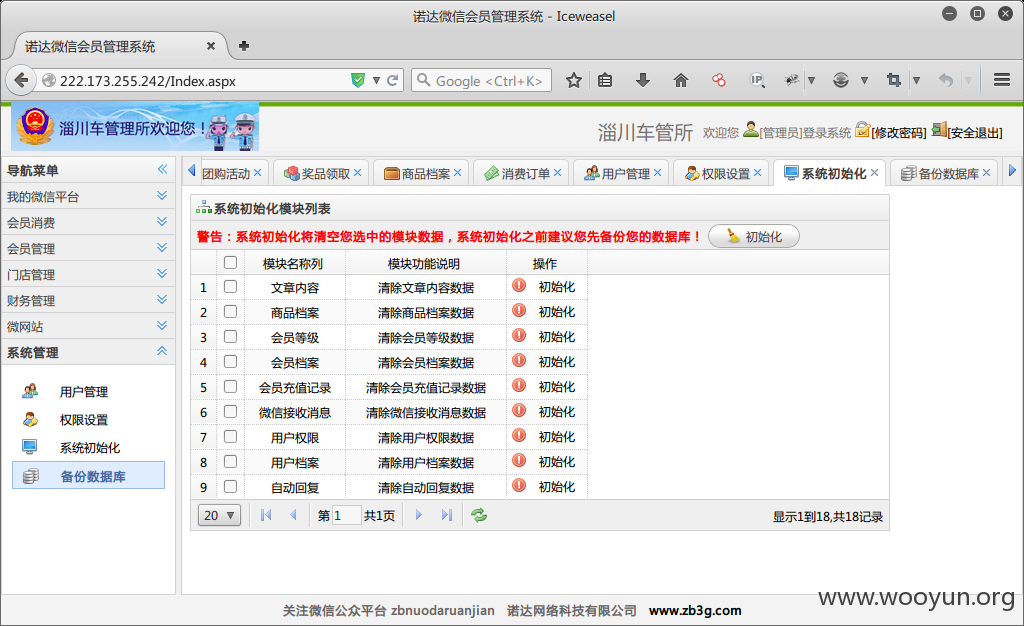

一看and什么的,老夫微微一笑,万能密码上去,admin' or 'a'='a 你猜的没错,直接进去了,来看看都有些啥

好像都是些没什么卵用的功能,新闻发布插个xss也不错,卤煮就不搞了,毕竟这种××网站还是点到为止,万一插坏了,下次还怎么愉快的蹭网?万一手一抖。。。。比如下面这个就有点。。。。

就呵呵了,好了,点到为止,如果有用这套系统的也赶紧换了吧,官方都找不到在哪,也没有升级维护了。

修复方案:

老旧的系统还是赶紧换了为妙,bug挺多的

版权声明:转载请注明来源 一只猿@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-08-26 16:14

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给山东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无