漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133219

漏洞标题:企业人员安全培训的重要性之百度内网漫游

相关厂商:百度

漏洞作者: kttzd

提交时间:2015-08-11 09:16

修复时间:2015-09-25 14:40

公开时间:2015-09-25 14:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-11: 细节已通知厂商并且等待厂商处理中

2015-08-11: 厂商已经确认,细节仅向厂商公开

2015-08-21: 细节向核心白帽子及相关领域专家公开

2015-08-31: 细节向普通白帽子公开

2015-09-10: 细节向实习白帽子公开

2015-09-25: 细节向公众公开

简要描述:

神器在手,天下我有

详细说明:

你们确认漏洞后把里面一些跟人员相关的打码把

简单的搜集下信息

发现了https://github.com/hyp19881119/My2014To2015

里面可真是什么都有

https://github.com/hyp19881119/My2014To2015/blob/master/AccountList.xls

虽然加密了但是密码就是

个人邮箱

密码隐去

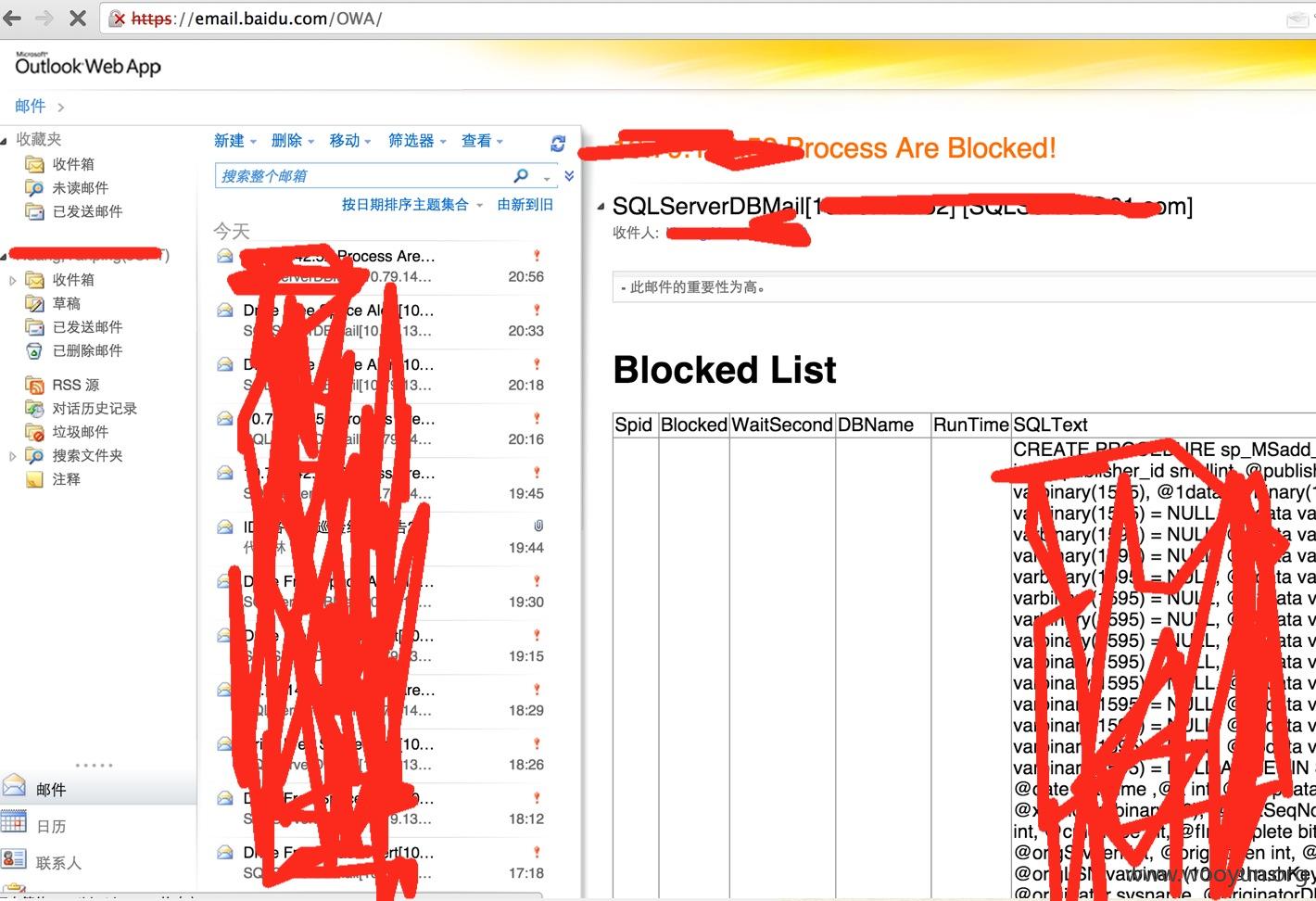

在个人邮箱中找到了一个邮件,邮件里有怎么登录email.baidu.com

账户是个人名字拼音加上_91

通过已知的登录email.baidu.com

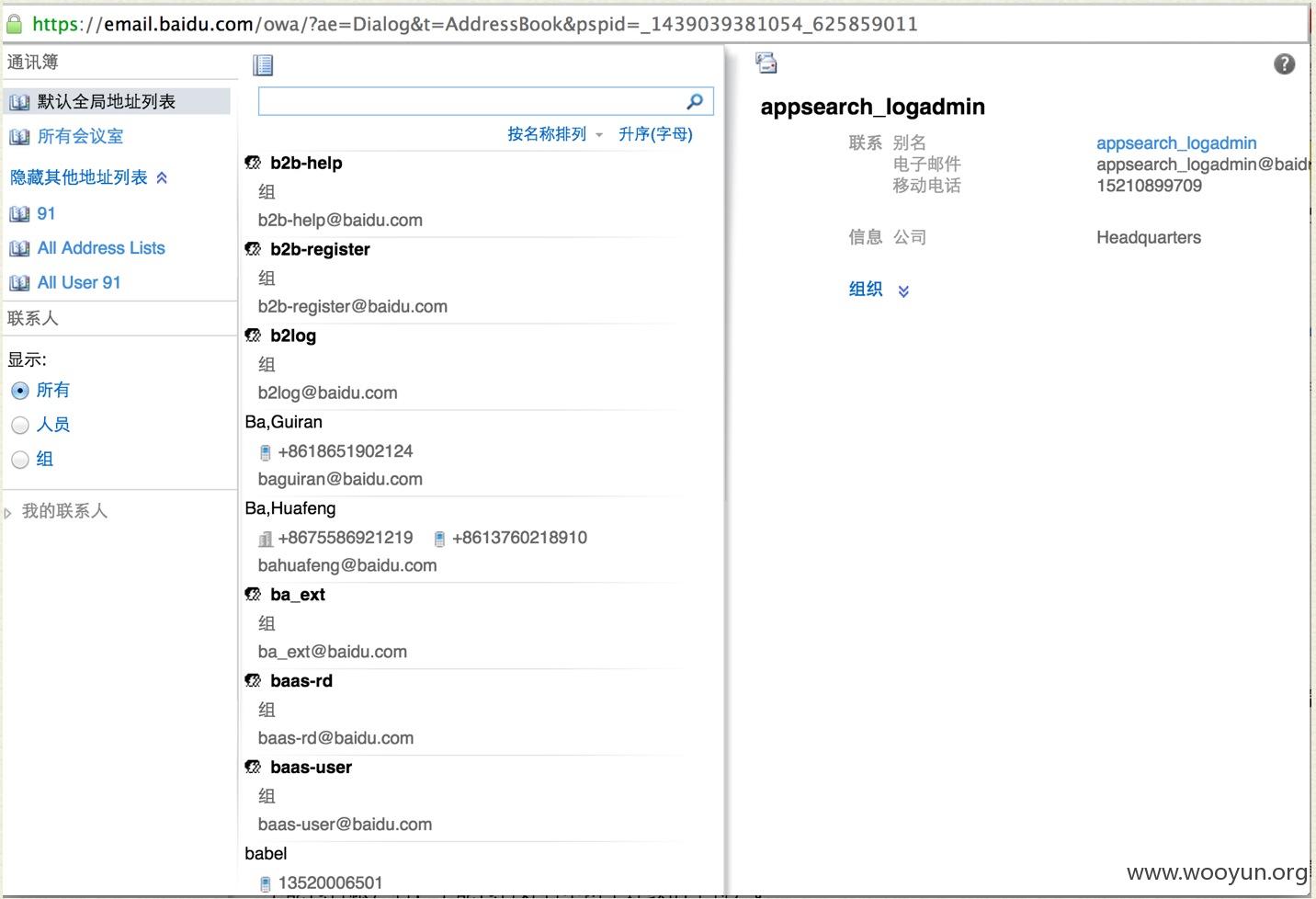

通过通讯录可以导出所有百度邮箱

在邮件中看到因为8月10号有台风他们要在家里上班。

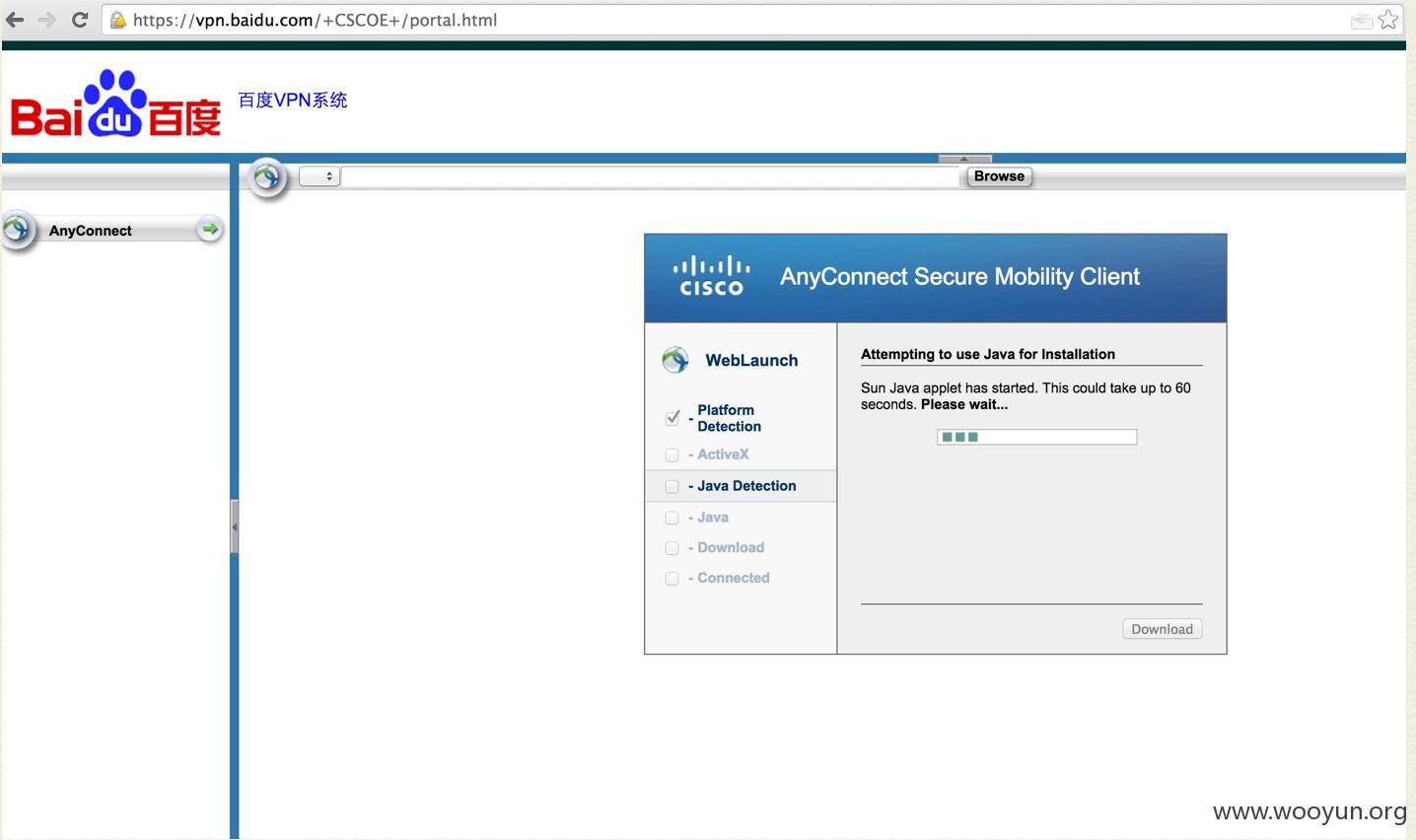

所以想到通过vpn进入内网

https://vpn.baidu.com/+CSCOE+/logon.html

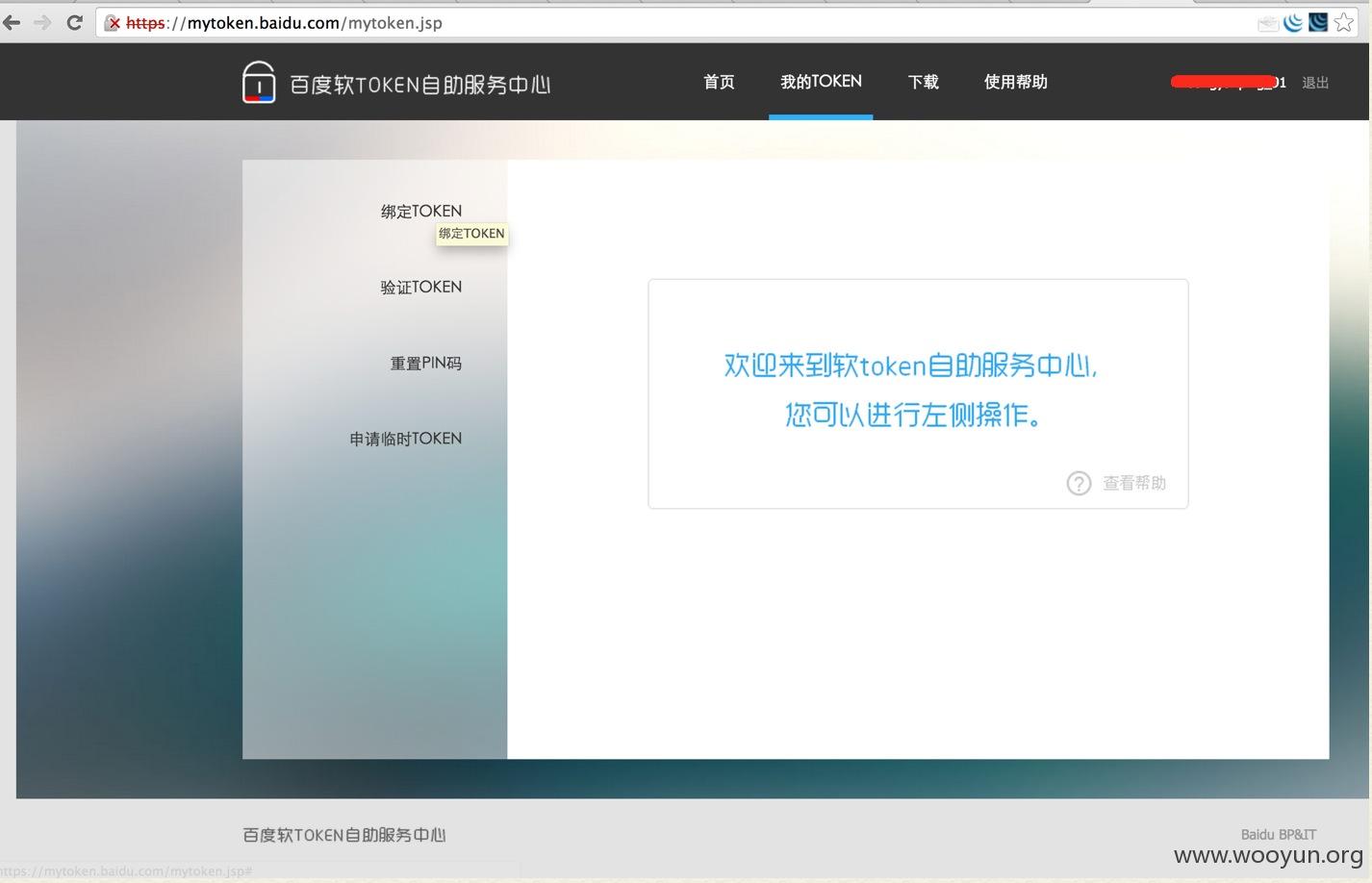

在这个页面发现可以找回vpn登录的token或者pin码。

https://mytoken.baidu.com/login.jsp

通过已知的账户密码登录

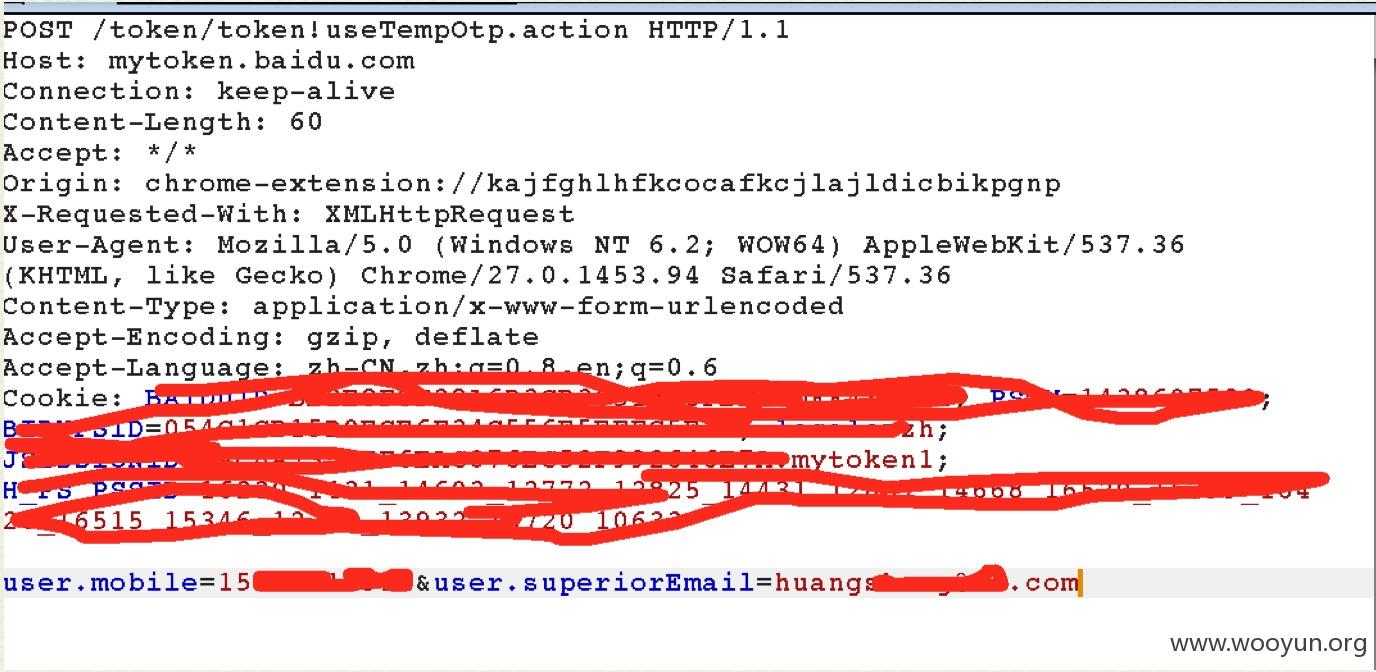

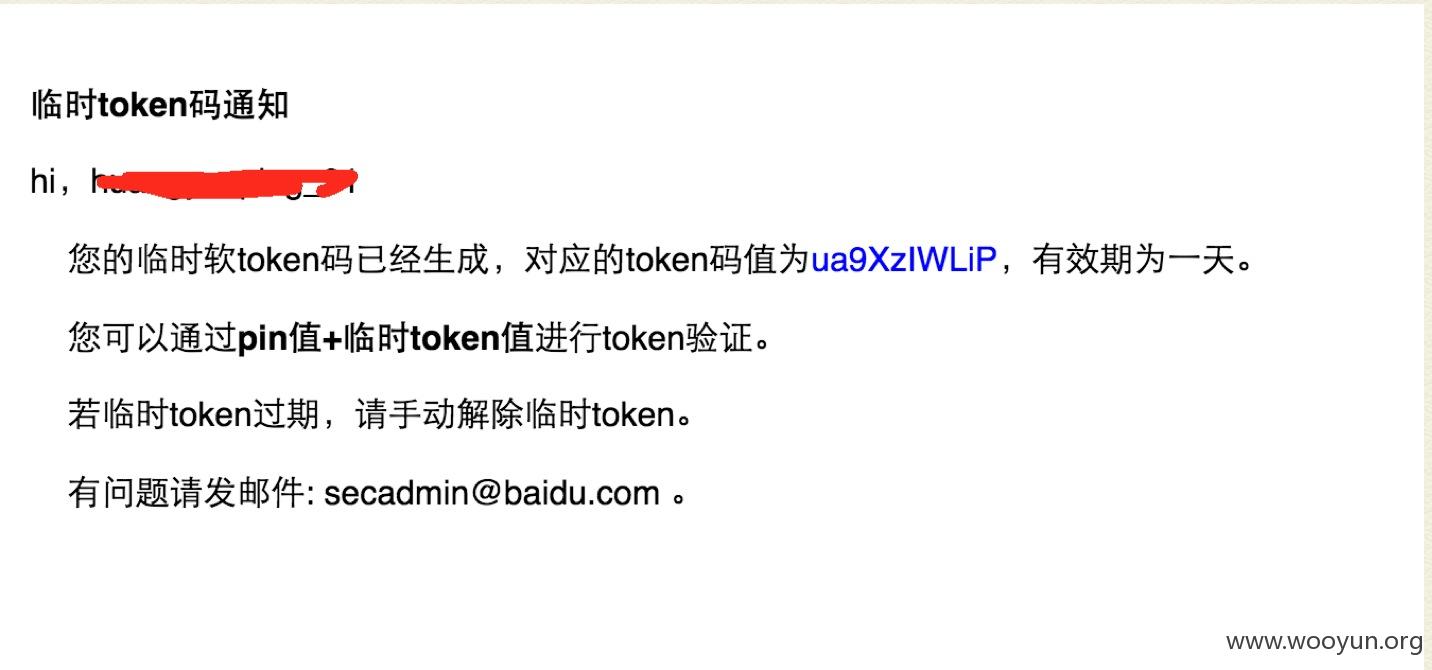

研究了下找回,发现可以申请临时token。

需要手机号和上级的邮箱

手机号在他的个人邮箱里面有绑定

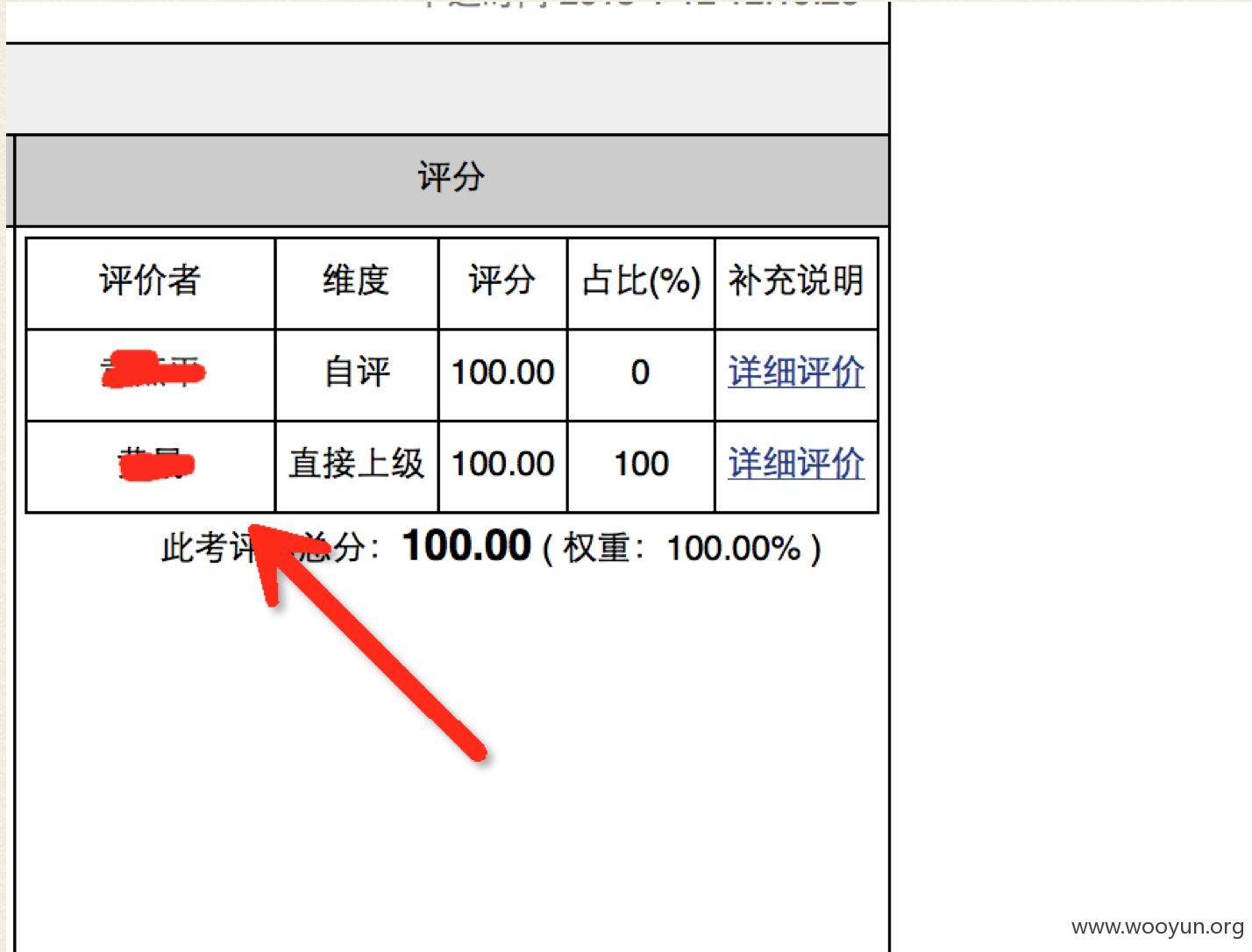

上级的邮箱我通过在他们分公司的绩效中查看他的考核,发现

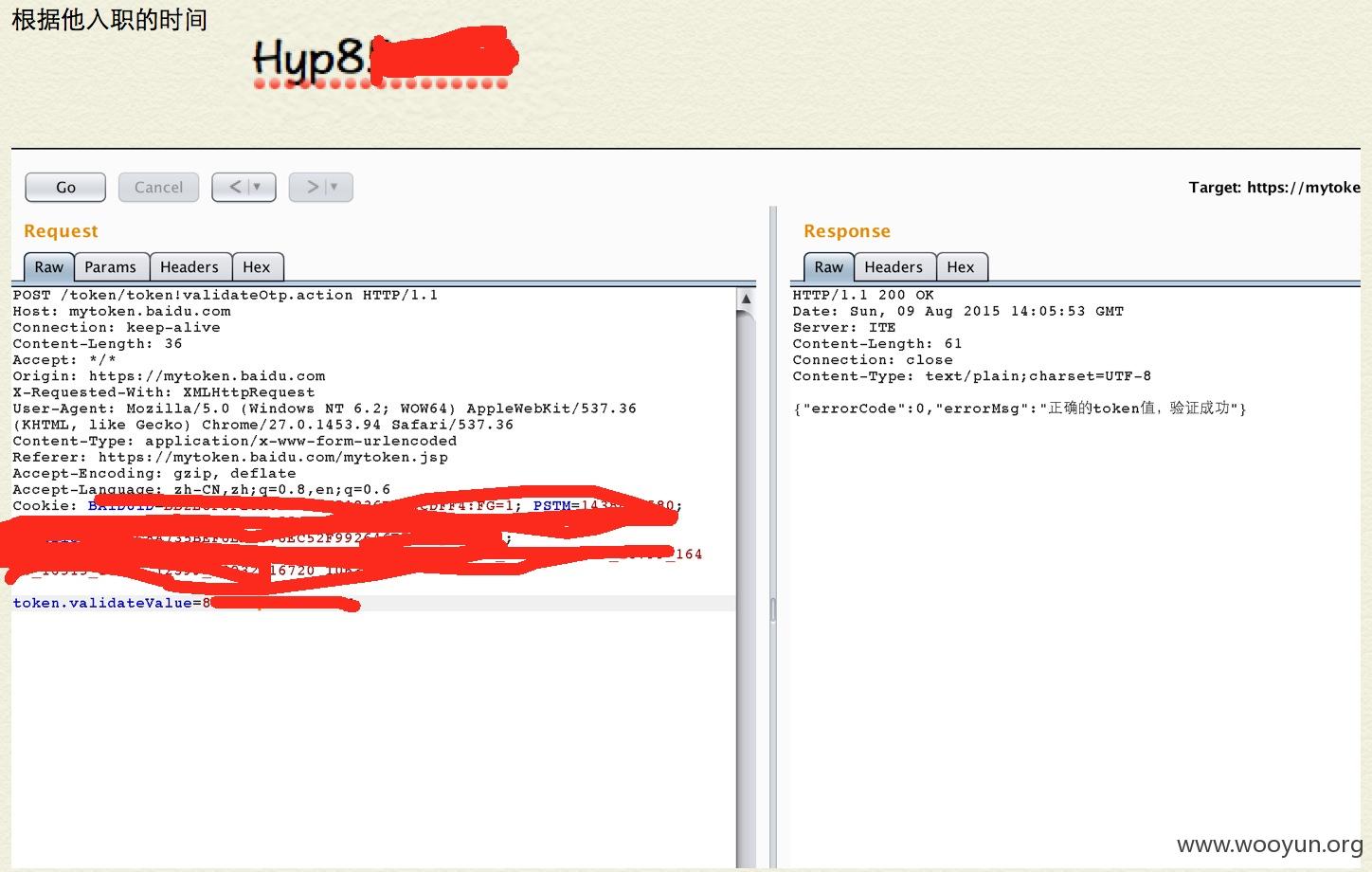

现在我们还缺pin码。

查出来就是他之前使用过的密码后6位数字

最后把临时token消除了就ok了。

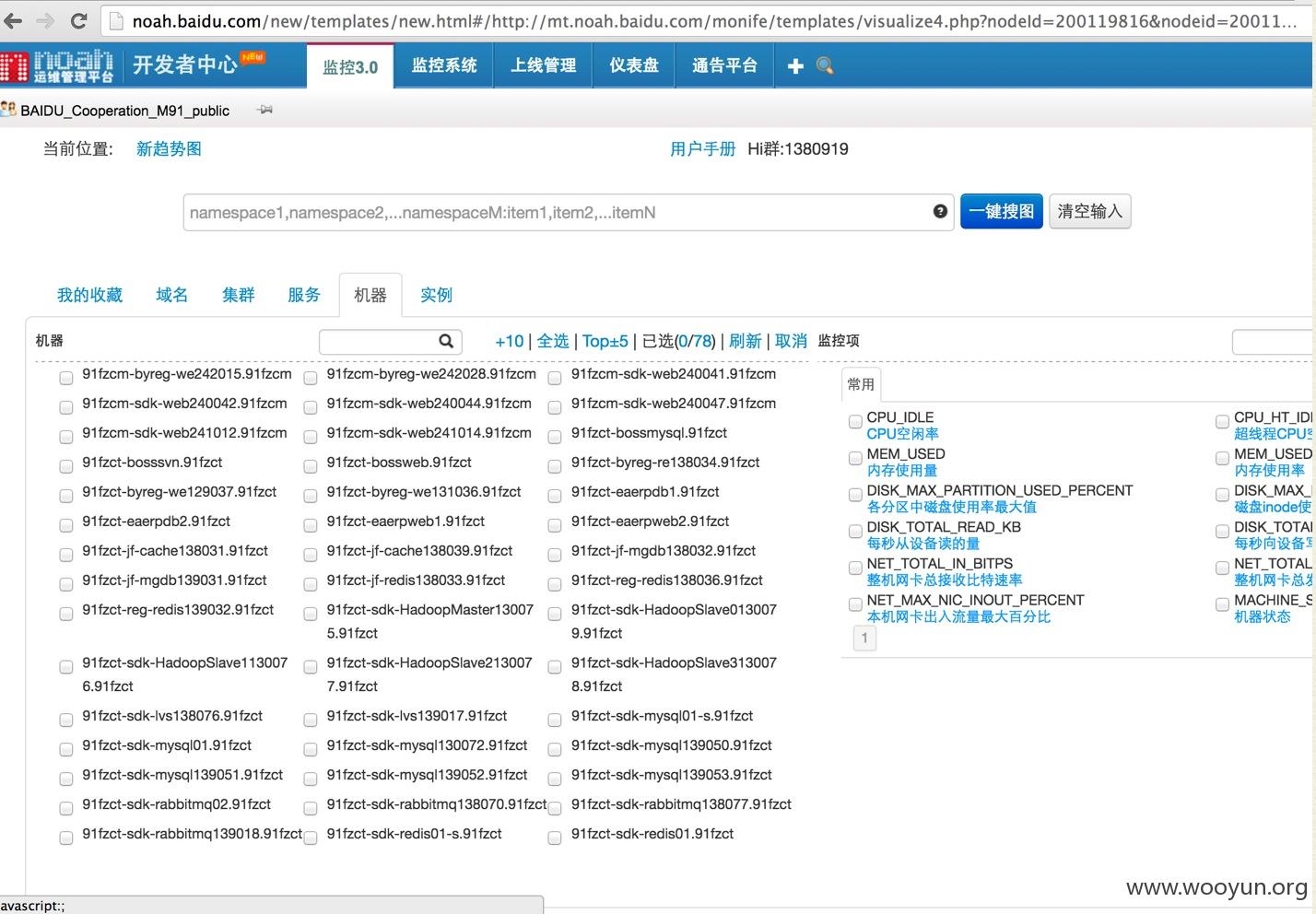

漏洞证明:

:)

修复方案:

加强人员安全培训

版权声明:转载请注明来源 kttzd@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-08-11 14:38

厂商回复:

感谢关注,已处理。方便的话请告知百度邮箱密码如何获知的。

最新状态:

暂无