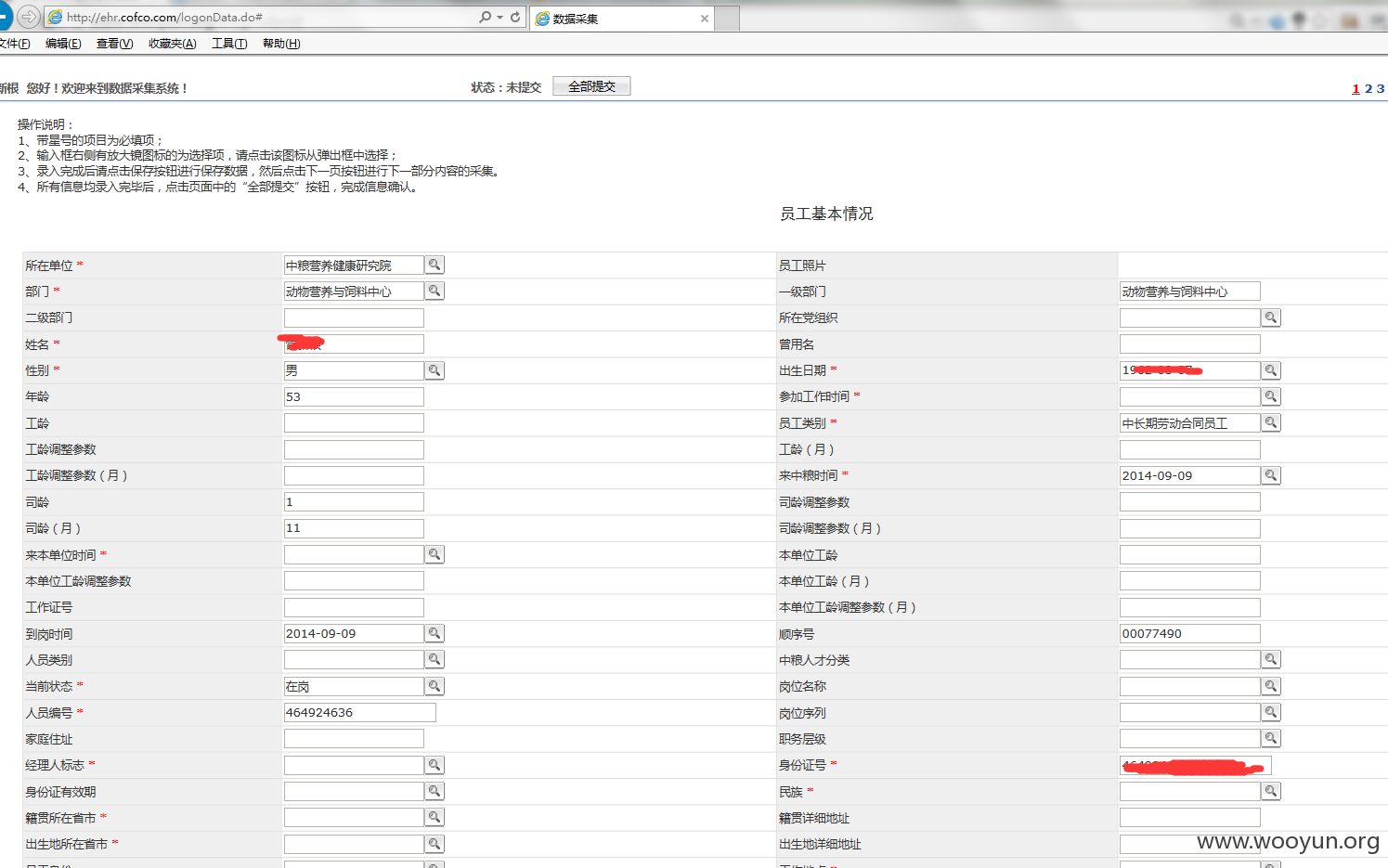

之前很久以前跑到一个弱口令帐号,因为工作太忙一直没有时间再进展,主要是自己懒。

ehr.cofco.com

用户名:leixingen

密码:leixingen123

开放码:4256zx

fk=40095661,我们修改成4095666试试

写个脚本,保存为html基本上可以把全员个人信息抓出来了,这个系统的信息还是比较全的,父母信息和学校之类的也会有。

之前很久以前跑到一个弱口令帐号,因为工作太忙一直没有时间再进展,主要是自己懒。

ehr.cofco.com

用户名:leixingen

密码:leixingen123

开放码:4256zx

fk=40095661,我们修改成4095666试试

写个脚本,保存为html基本上可以把全员个人信息抓出来了,这个系统的信息还是比较全的,父母信息和学校之类的也会有。