漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132572

漏洞标题:Aisino航天信息弱口令漏洞打包

相关厂商:cncert国家互联网应急中心

漏洞作者: 指尖上的故事

提交时间:2015-08-14 20:40

修复时间:2015-09-28 12:42

公开时间:2015-09-28 12:42

漏洞类型:基础设施弱口令

危害等级:低

自评Rank:5

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-14: 细节已通知厂商并且等待厂商处理中

2015-08-14: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-08-24: 细节向核心白帽子及相关领域专家公开

2015-09-03: 细节向普通白帽子公开

2015-09-13: 细节向实习白帽子公开

2015-09-28: 细节向公众公开

简要描述:

这是我见过有史以来最弱口令的ip段企业了.......

详细说明:

与这个漏洞程序一样,弱口令也是一样 admin admin 他提交的是:**.**.**.** IP地址不一样

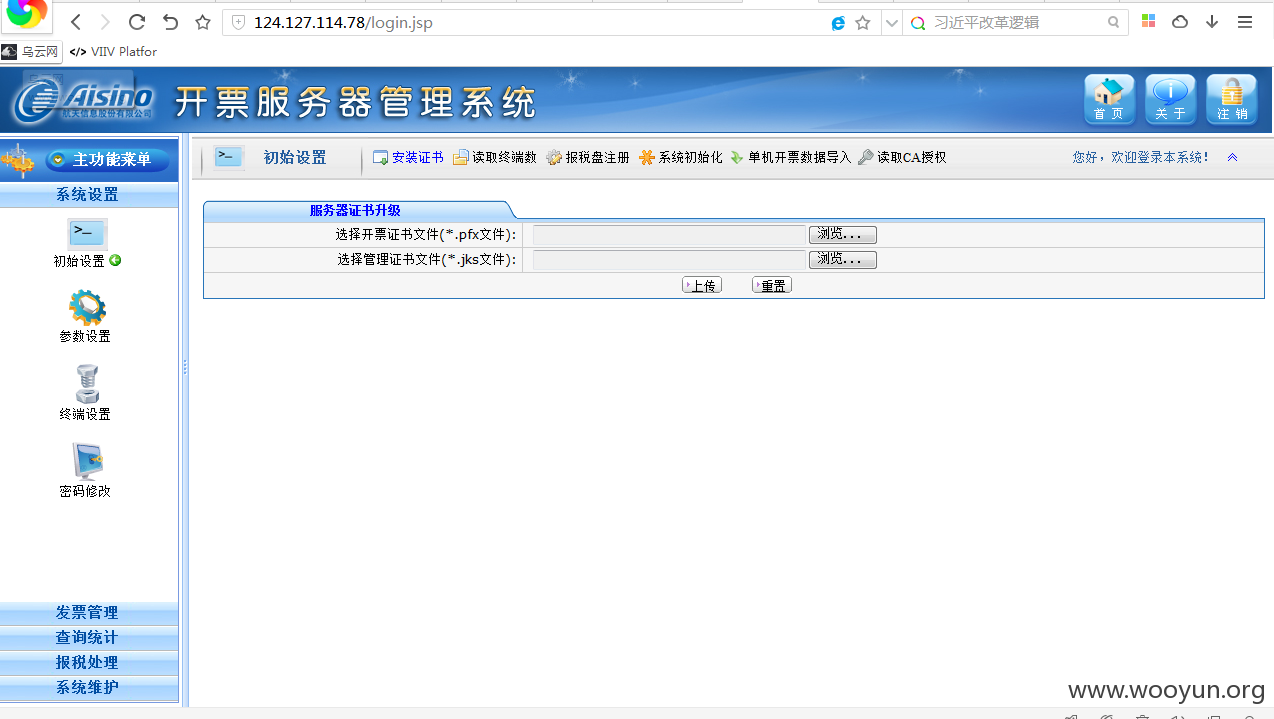

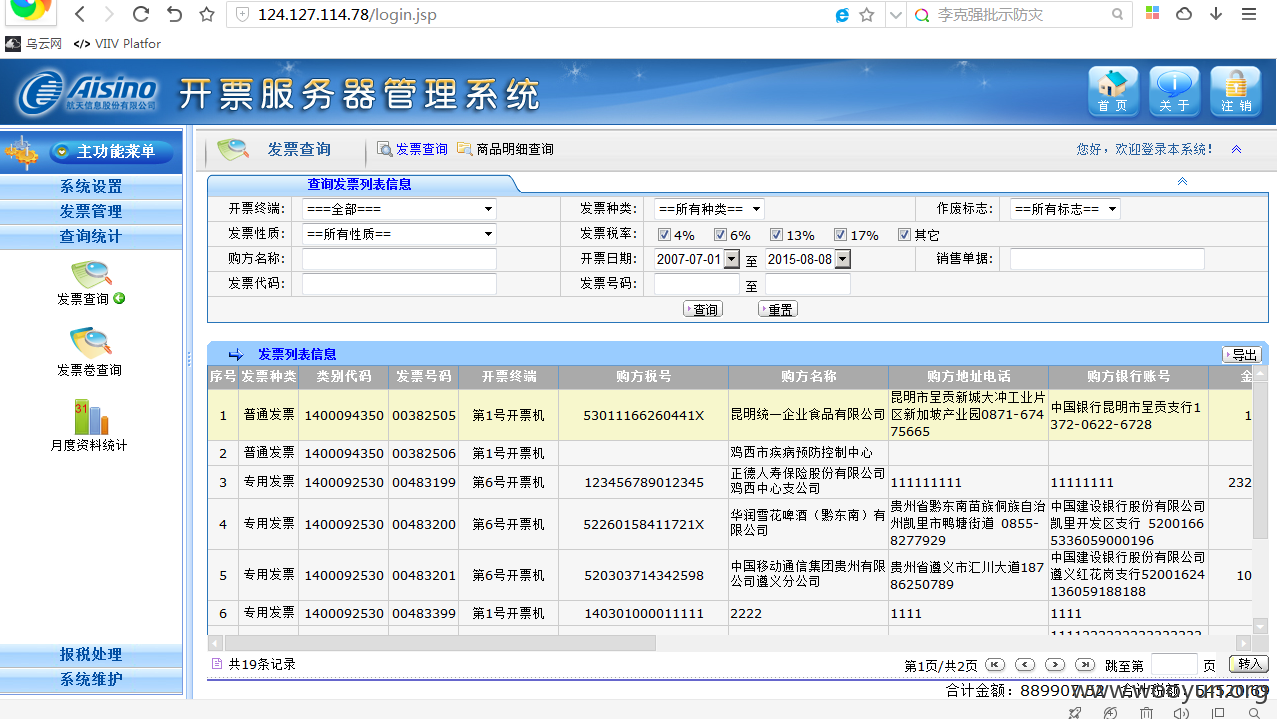

开发票服务器管理平台弱口令:

**.**.**.**/login.jsp

admin admin

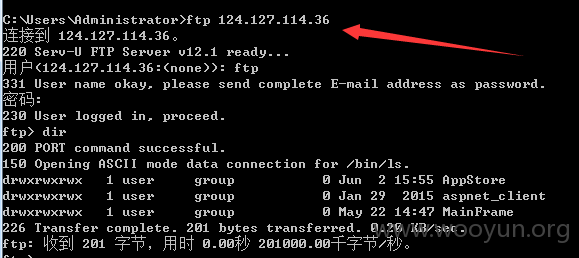

FTP弱口令:

[**.**.**.** ]: Found: ftp/ftp@**.**.**.**

[**.**.**.** ]: Found: ftp/ftp@**.**.**.**

[**.**.**.**]: Found: ftp/ftp@**.**.**.**

[**.**.**.**]: Found: ftp/ftp@**.**.**.**

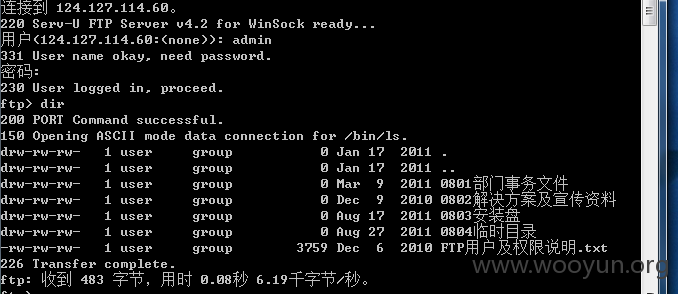

[**.**.**.** ]: Found: admin/admin123

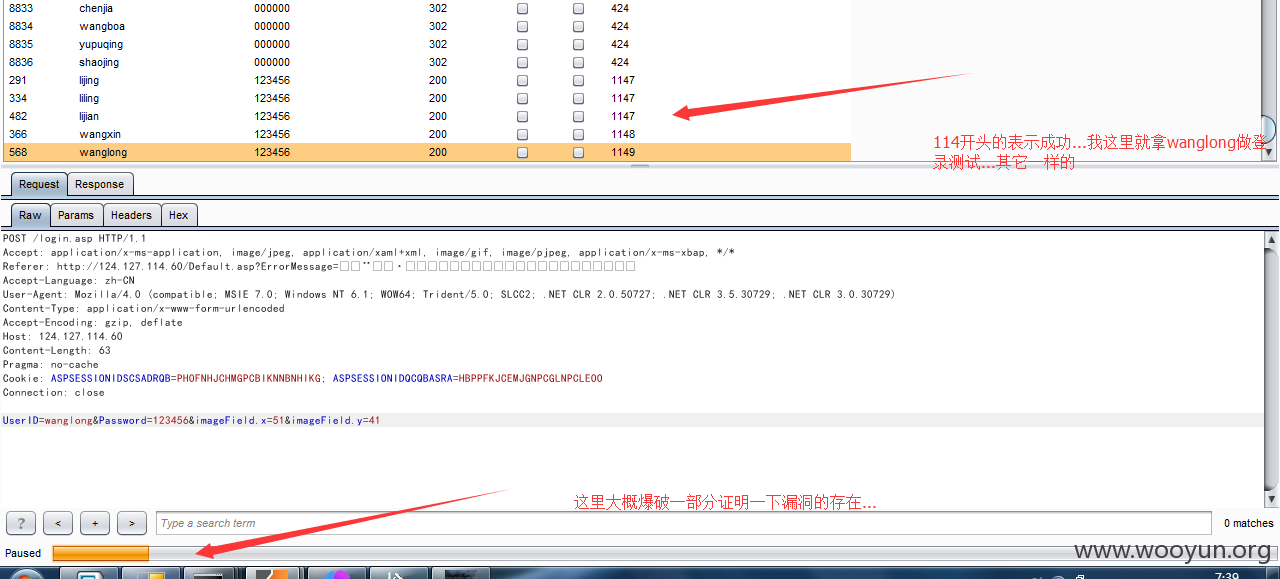

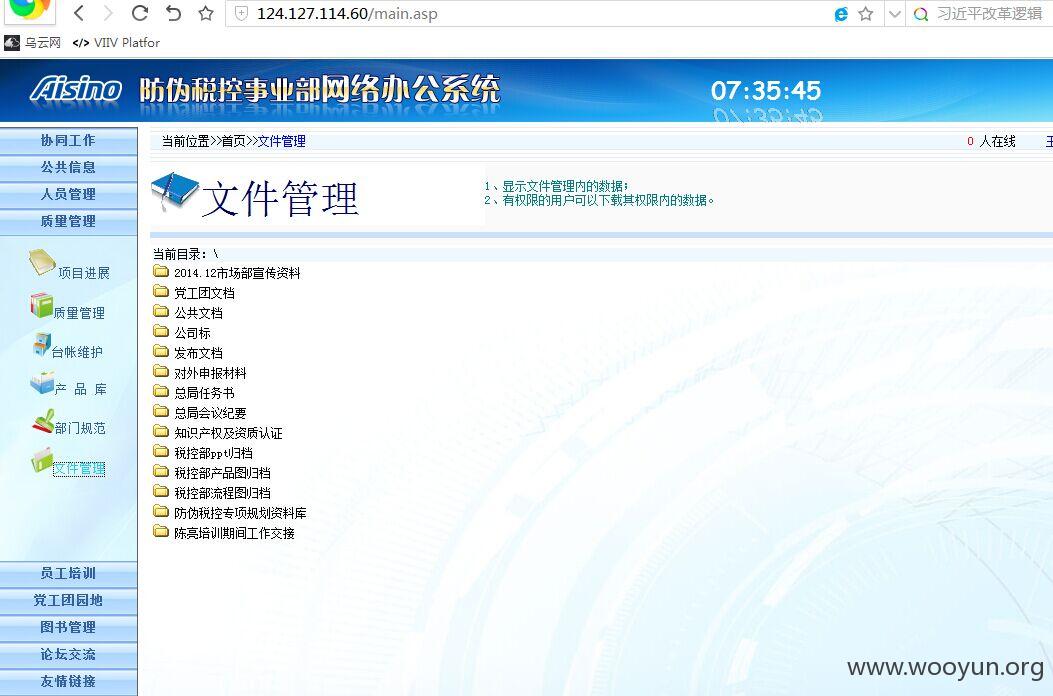

http://**.**.**.**/main.asp 防伪税控事业部网络办公系统

无任何登录验证和限制,导致成功爆破

http://**.**.**.**/bbs/default.asp 防伪税控事业部内部交流论坛

事实证明..办公系统被爆破出来的帐号,也可以登录这个论坛

漏洞证明:

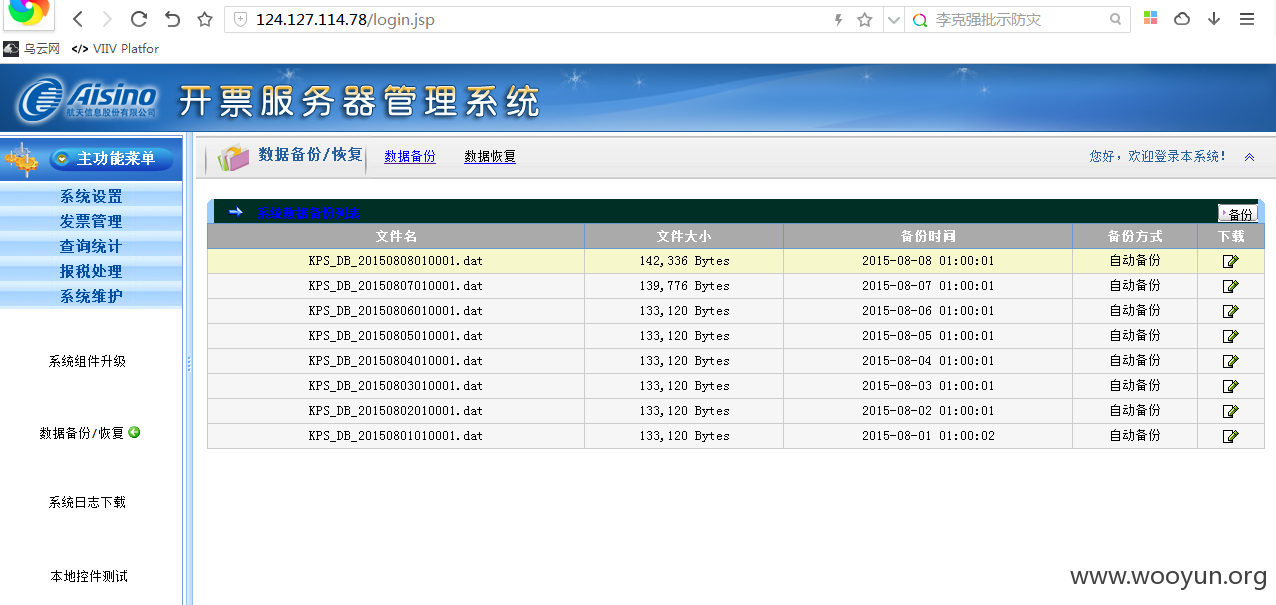

以下是开票服务器漏洞截图:

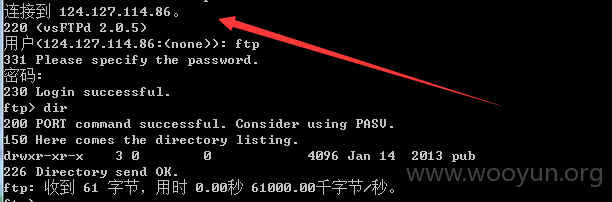

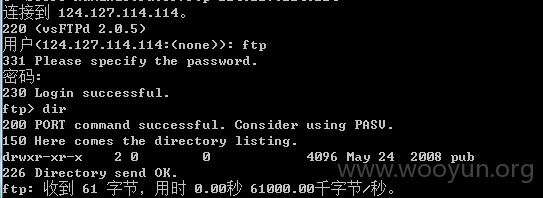

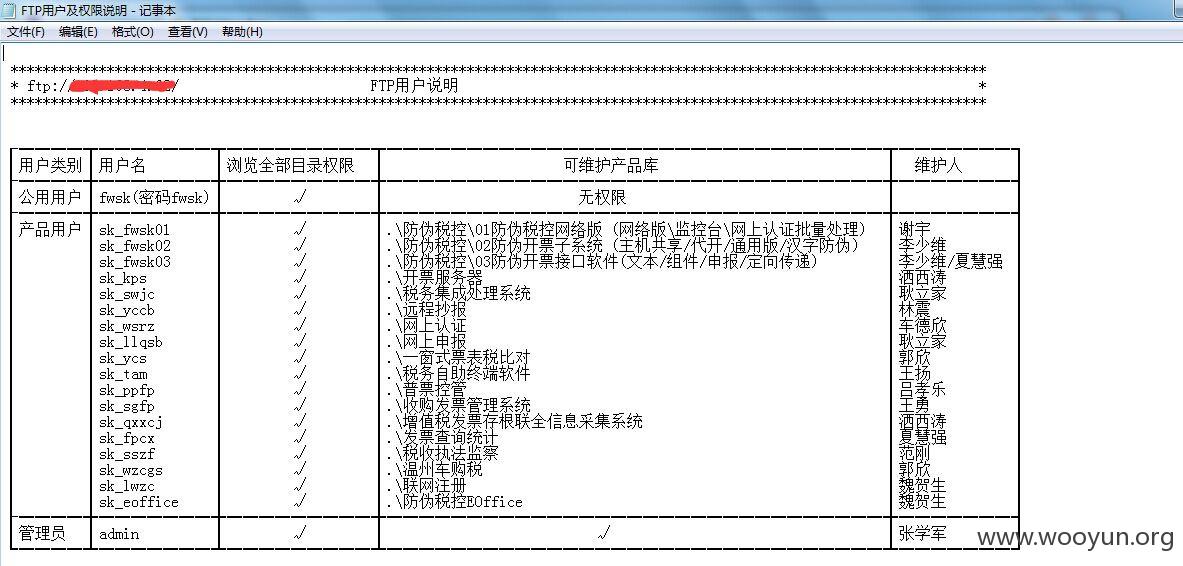

以下是FTP漏洞截图:

FTP里面还有很多文件...大概看了一下...就不全部贴图了...自己去看吧....

登录后截图:

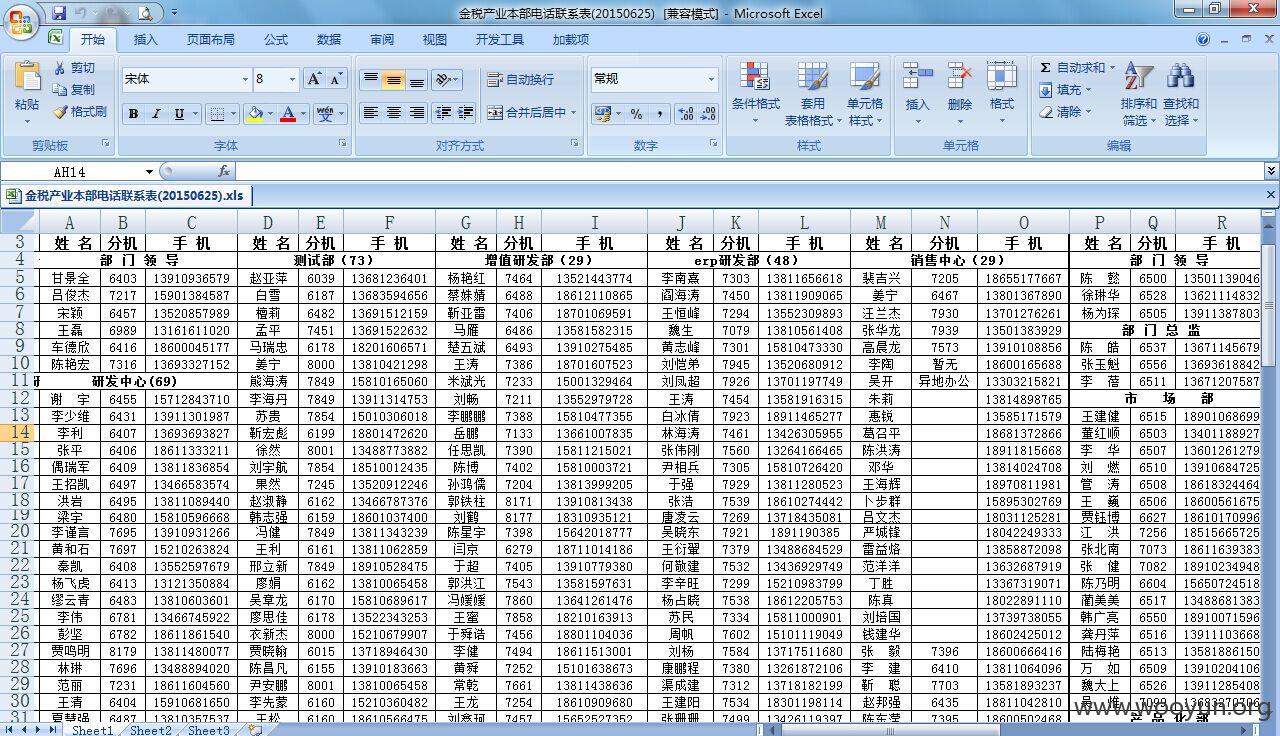

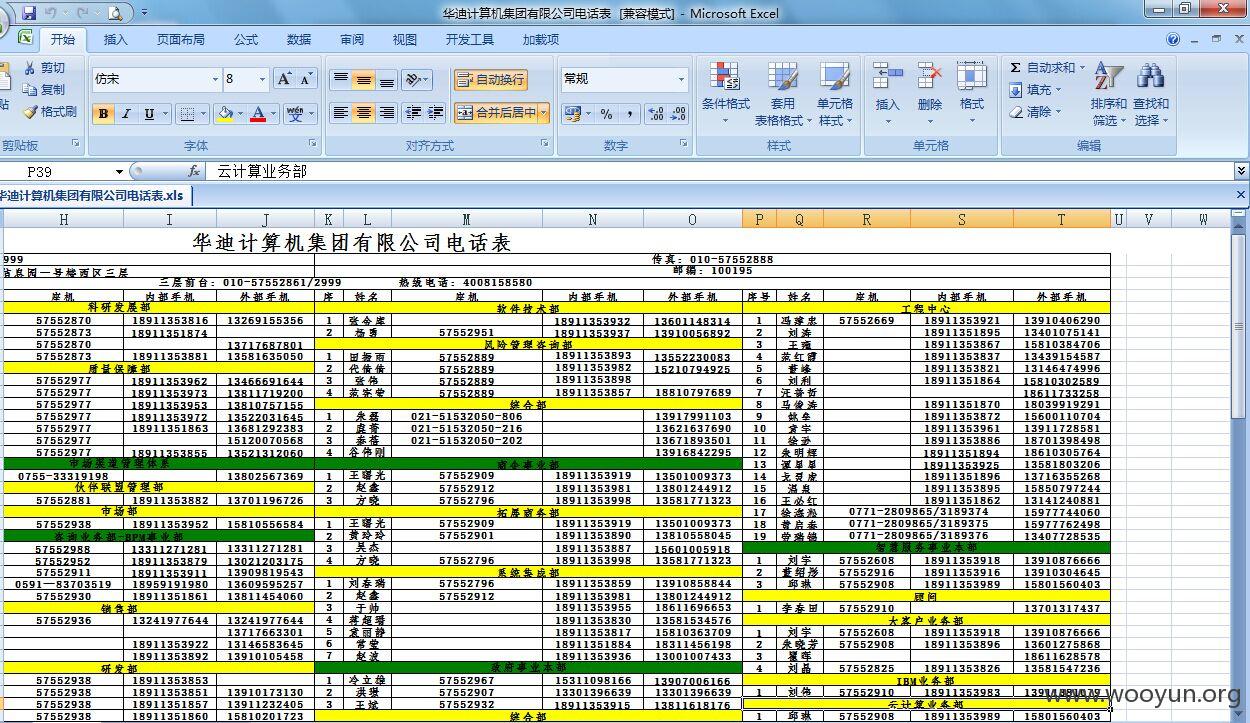

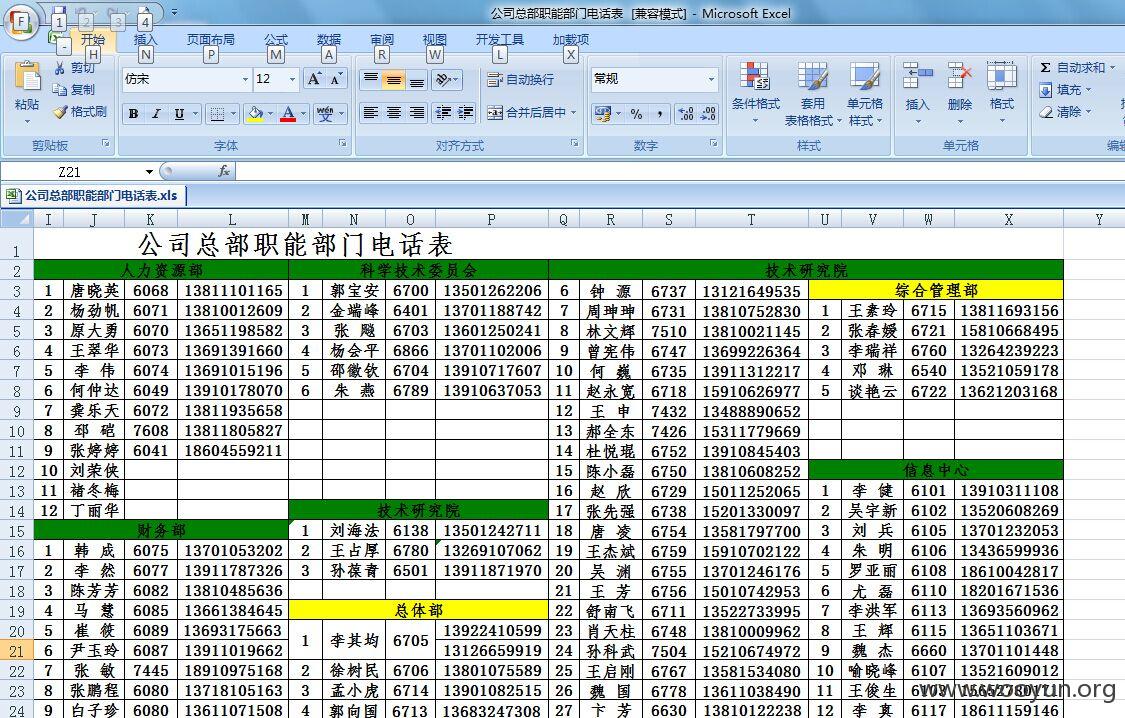

办公系统内含有大量的文件(比如以下的通信本)

论坛也是通用的用户和密码:(还是以wanglong作演示)

修复方案:

看到这么多弱口令....应该培训员工安全意识了吧

版权声明:转载请注明来源 指尖上的故事@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-14 12:41

厂商回复:

CNVD确认并所述情况,已经转由CNCERT向相关信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无