漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132554

漏洞标题:金和OA最新版再次通杀SQL注入(demo复现)

相关厂商:金和OA

漏洞作者: 黑暗游侠

提交时间:2015-08-10 15:12

修复时间:2015-09-24 15:14

公开时间:2015-09-24 15:14

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-09-24: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

金和OA最新版再次通杀SQL注入(demo复现)

详细说明:

官网:http://www.jinher.com

最新版demo:http://demos.jh0101.com/

老版本我曾经爆过存在这样一处注入,延时注入

波及了海量的网站

金和官方修复了,加入了过滤

我们来看一下

提交后显示:

进行fuzzing逐渐猜解过滤规则,定位关键字

正常提示,非单引号触发

正常提示,非单引号非waitfor触发

正常提示,非单引号非waitfor非delay触发

过滤注入,警告提示

找到规则定位点:

猜想是delay后面匹配了空格,所以触发了过滤

尝试构造

</code>

成功延时,空格和delay的问题

修复非常不完善导致有一次绕过注入最新版本

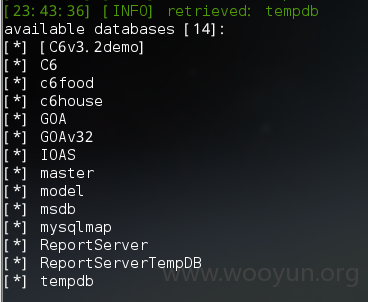

SQLMAP下:

成功得到结果:

对于升级到了最新版jinher的该处注入全部通杀

比如中航的oa等等:

漏洞证明:

修复方案:

版权声明:转载请注明来源 黑暗游侠@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝