漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130860

漏洞标题:P2P金融安全之点点搜某站严重漏洞(可影响全部用户资金安全)

相关厂商:点点搜财

漏洞作者: 路人甲

提交时间:2015-08-03 23:21

修复时间:2015-09-20 10:20

公开时间:2015-09-20 10:20

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-03: 细节已通知厂商并且等待厂商处理中

2015-08-06: 厂商已经确认,细节仅向厂商公开

2015-08-16: 细节向核心白帽子及相关领域专家公开

2015-08-26: 细节向普通白帽子公开

2015-09-05: 细节向实习白帽子公开

2015-09-20: 细节向公众公开

简要描述:

点点搜财始终坚持平衡平台金融产品的安全性、收益性、流动性。充分发挥结合互联网+金融的双引擎作用,利用先进的互联网技术不断创新,以风险控制为核心,为用户提供安全、诚信、回报稳定的理财产品。在点点搜财超市里,用户可依据自身的对理财产品的偏好及抗风险承受力选择合适的自已的理财产品,并通过APP、微信端、网站完成产品购买、交易查询、收益查询、产品赎回、提现等操作。

详细说明:

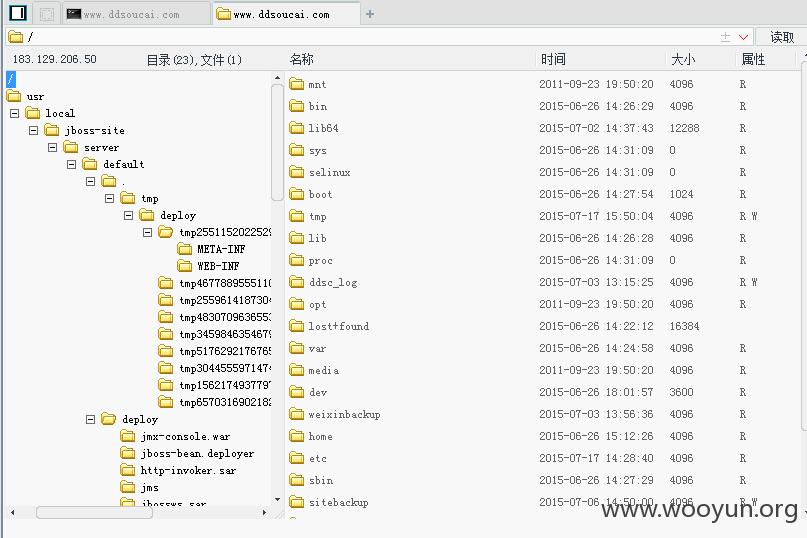

神器发现,主站存在多处问题:

1.invoker接口

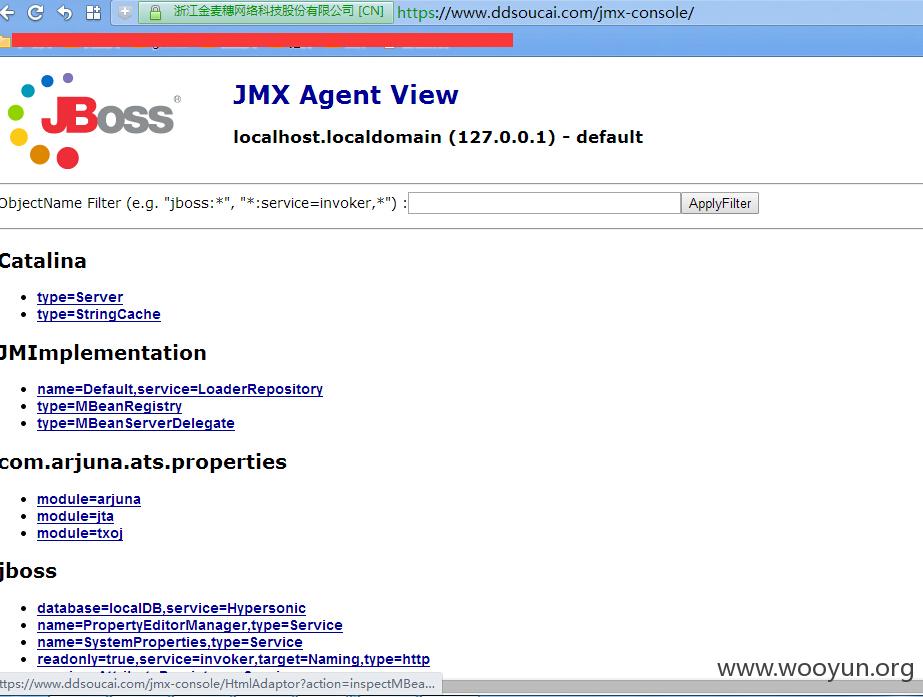

2.jmx-console

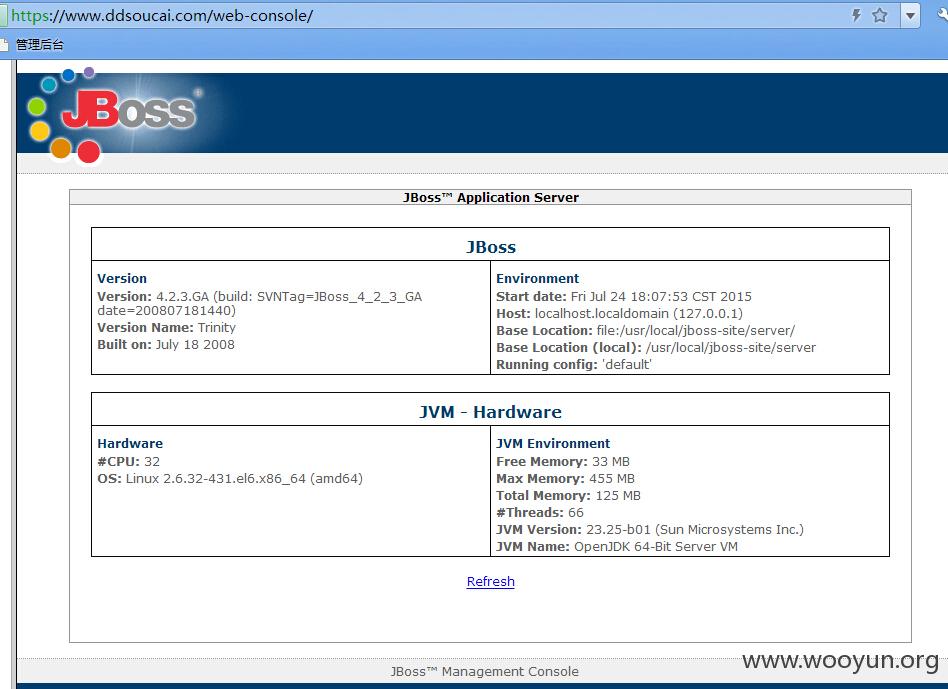

3.web-console

官方声称:

这半年,我们从无到有,截止目前累计拥有了36万忠实点粉,你的每一次点击,都温暖着点点团队的每一位成员。

这半年,我们推出了12款理财产品,累计成交金额7.52亿,为用户创造收益1028万余元,没有发生过一笔逾期。

漏洞证明:

修复方案:

1.上线前安全措施还是得做足了,影响的可是客户的资金安全

2.建议来wooyun做下众测

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-08-06 10:18

厂商回复:

CNVD确认所述情况,已由CNVD通过软件生产厂商(或网站管理方)公开联系渠道向其邮件(和电话)通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无