漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130804

漏洞标题:上海泛微网络科技股份有限公司办公系统信息泄露

相关厂商:上海泛微网络科技股份有限公司

漏洞作者: 路人甲

提交时间:2015-08-02 11:05

修复时间:2015-09-19 10:02

公开时间:2015-09-19 10:02

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-02: 细节已通知厂商并且等待厂商处理中

2015-08-05: 厂商已经确认,细节仅向厂商公开

2015-08-15: 细节向核心白帽子及相关领域专家公开

2015-08-25: 细节向普通白帽子公开

2015-09-04: 细节向实习白帽子公开

2015-09-19: 细节向公众公开

简要描述:

上海泛微网络科技股份有限公司自身的办公系统信息泄露

详细说明:

泛微也是使用自己开发的OA系统,目前版本是8.0,存在一处敏感文件未授权访问导致的员工组织架构泄漏风险。可被用来进行暴力破解等攻击。

测试时进行了简单的弱密码枚举,发现60多个员工的密码是123456

域名:www.e-cology.com.cn

存在问题的url:

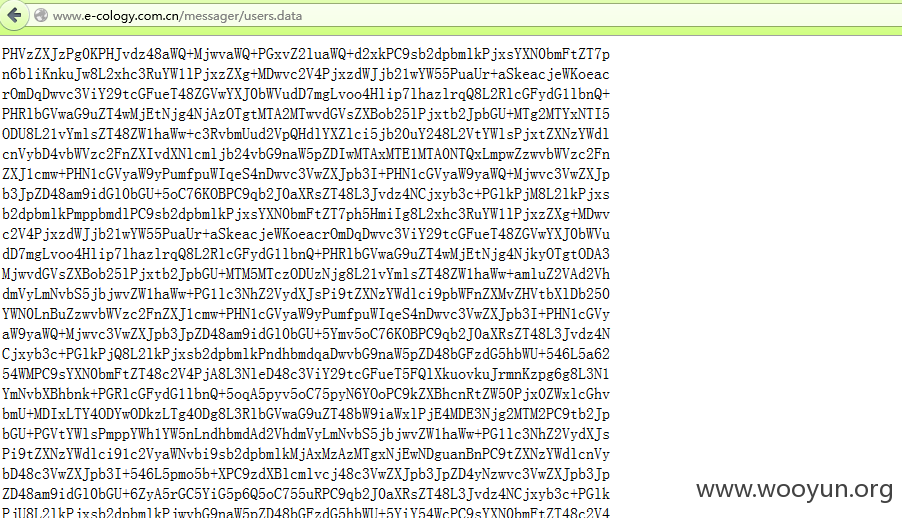

http://www.e-cology.com.cn/messager/users.data

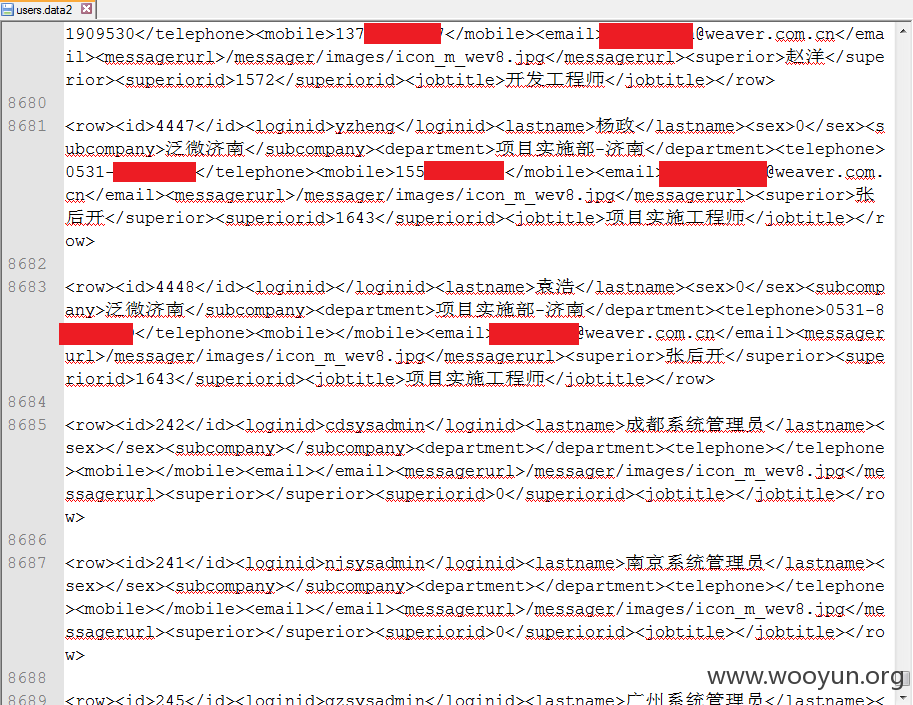

该文件包含了所有员工的loginid、姓名、邮箱、手机号、职位等信息。loginid即是登录oa的用户名。

该问题进行了base64编码,内容如下:

解码后:

差不多有8700多员工。

使用密码123456对loginid进行枚举,为避免被恶意利用,这里列举不完整的一部分loginid:

ba**y

cha**c

chen**an

chen**n

zhangx**

zhouj**

cui**

wenfe**

yangj*

yangy**

dulia**

gaolia**

richa**

liuyo**

wuj**

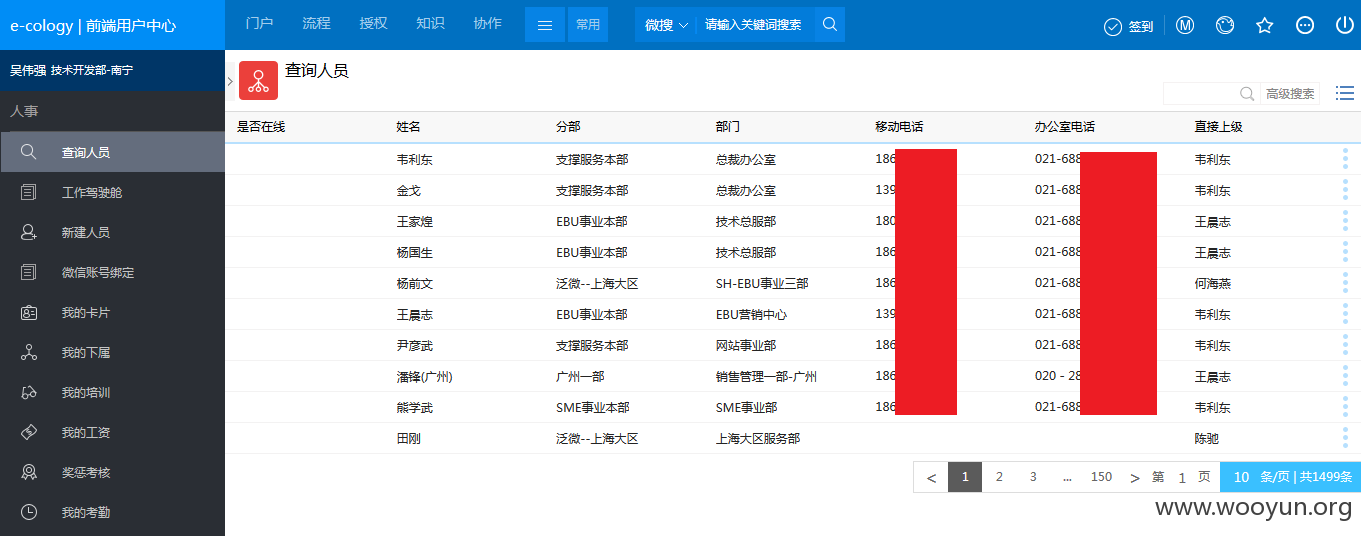

登录一个试试:

查看人员:

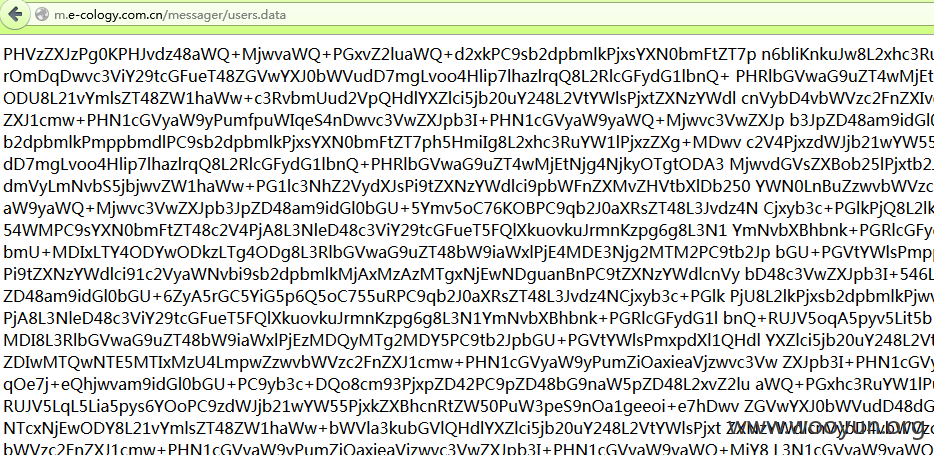

另外,m.e-cology.com.cn也存在类似的问题。

记得第一次测时不需用登录,刚才测的时候需要登录了,不知道啥时候做什么改动了。

漏洞证明:

参考详细说明

修复方案:

1、目前泛微oa部署时默认密码大多是1,123456等,且没有图形验证码等机制,很容易对其进行暴力破解,建议不要使用类似的默认密码,且增加图形验证码功能;

2、不建议将该文件保存在网站目录下。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-05 10:00

厂商回复:

CNVD确认所述情况,已由CNVD通过软件生产厂商(或网站管理方)公开联系渠道向其邮件通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无