漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129020

漏洞标题:我是怎么怒刷三百亿中国国旅积分的

相关厂商:中国国旅

漏洞作者: Zacker

提交时间:2015-07-24 17:48

修复时间:2015-09-10 11:34

公开时间:2015-09-10 11:34

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-24: 细节已通知厂商并且等待厂商处理中

2015-07-27: 厂商已经确认,细节仅向厂商公开

2015-08-06: 细节向核心白帽子及相关领域专家公开

2015-08-16: 细节向普通白帽子公开

2015-08-26: 细节向实习白帽子公开

2015-09-10: 细节向公众公开

简要描述:

这个问题挺严重的,积分随便一搞就上百亿了~

详细说明:

洒家下午上班无聊,逛了逛中国国旅北京站,http://new.citsbj.com

发现注册送1000积分啊,挺大方嘛。

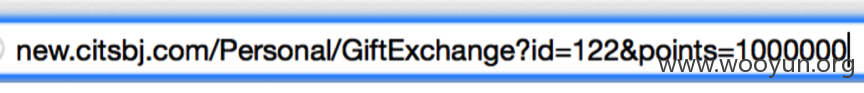

进到积分兑换页面,发现1000积分直接写到url参数里了,页面里有js判断积分够不够换。直接改url:

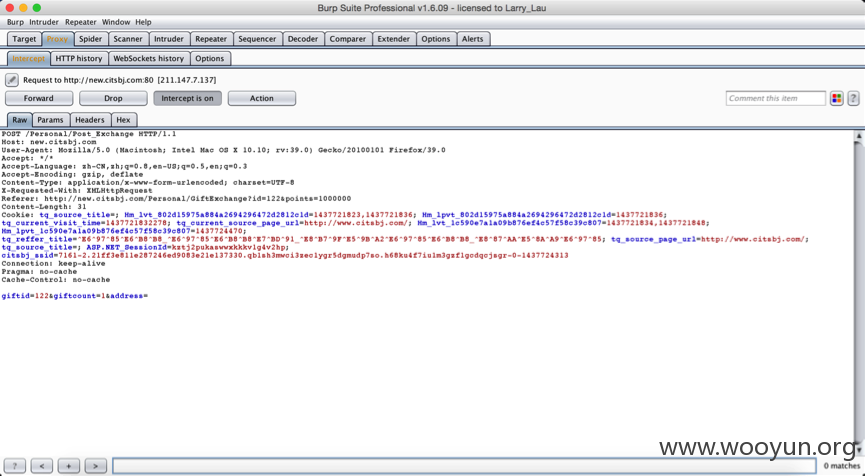

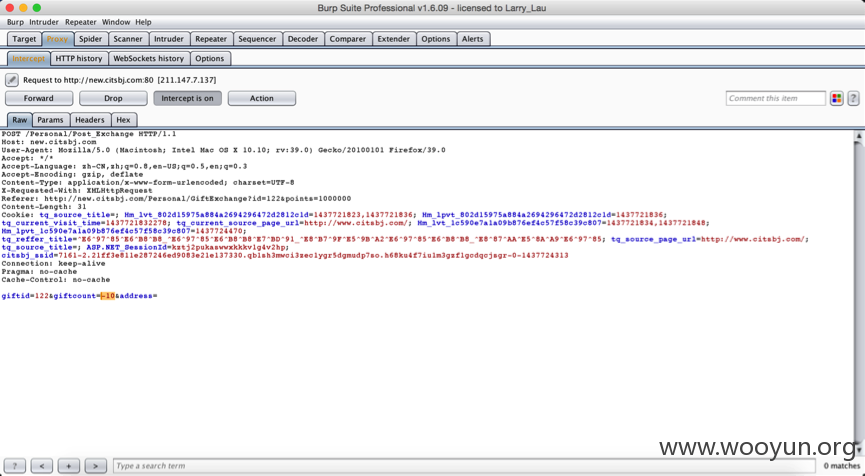

Burp拦截,修改giftcount为负值:

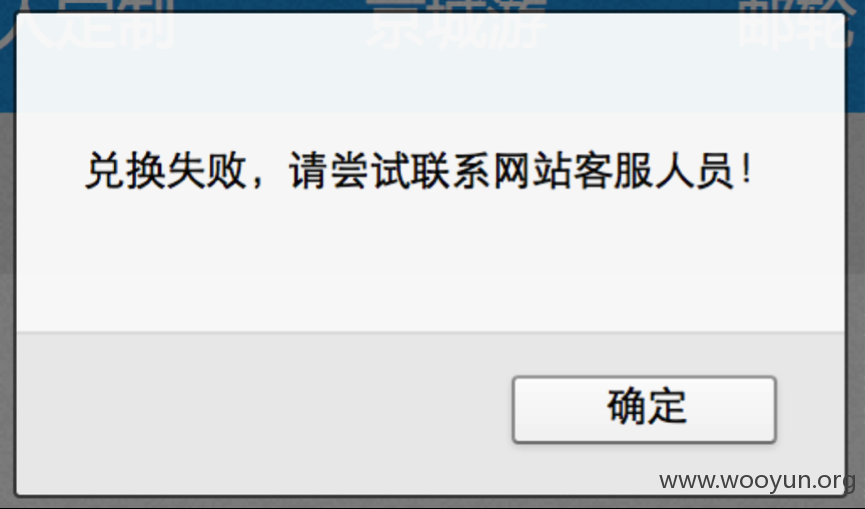

自然兑换失败咯:

回头再瞅瞅积分,乐开了花儿啦。

积分都可以直接换优惠券。

漏洞证明:

修复方案:

1、别直接通过url参数判断积分数量,这也太好改了!积分不应该出现在任何参数里。通过session id在服务器端判断用户属性。

2、所有参数都要进行valid判断。

版权声明:转载请注明来源 Zacker@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-07-27 11:32

厂商回复:

非常感谢您的报告,问题已处理,十分感谢您对中国国旅的支持。

最新状态:

暂无