漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127891

漏洞标题:韵达快递由一个登录窗口的小缺陷导致内网漫游

相关厂商:韵达快递

漏洞作者: PgHook

提交时间:2015-07-20 20:17

修复时间:2015-09-04 09:22

公开时间:2015-09-04 09:22

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-20: 细节已通知厂商并且等待厂商处理中

2015-07-21: 厂商已经确认,细节仅向厂商公开

2015-07-31: 细节向核心白帽子及相关领域专家公开

2015-08-10: 细节向普通白帽子公开

2015-08-20: 细节向实习白帽子公开

2015-09-04: 细节向公众公开

简要描述:

。。。。

详细说明:

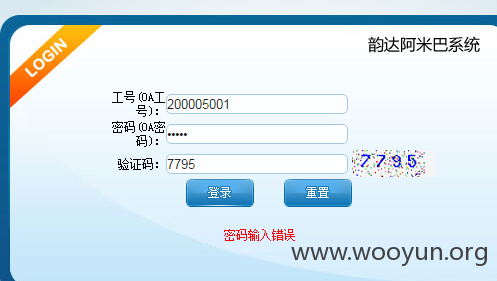

漏洞网站:http://qz.yundasys.com:7777/amb/login.php

虽然登录不进去,但可以肯定密码对了。

爆破200005001 得到密码:000000a

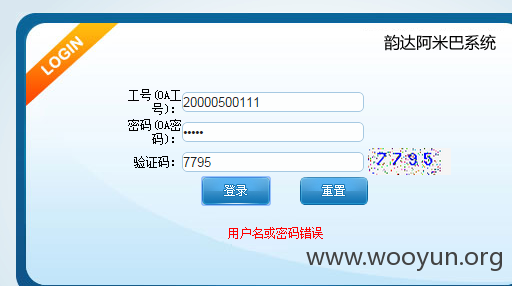

试试其他的业务

http://zfb.yundasys.com/wd_yfk/login.php x

http://nbsw.yundasys.com:81/dh/w/login.php x

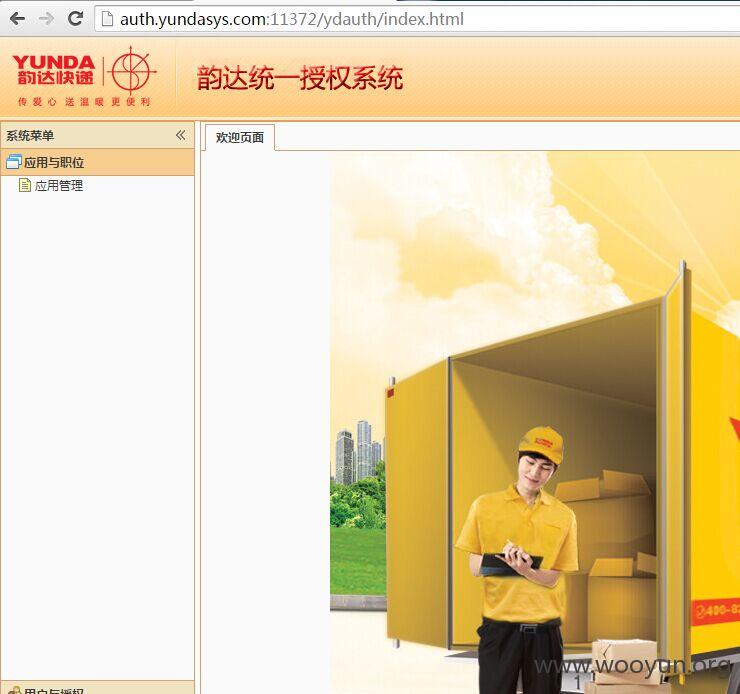

http://auth.yundasys.com:11372/ydauth/login.html x

http://route.yundasys.com:11362/route/login.html x

都没能往下面走

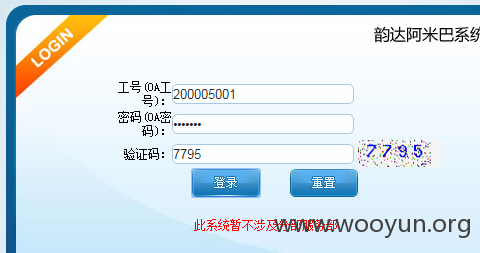

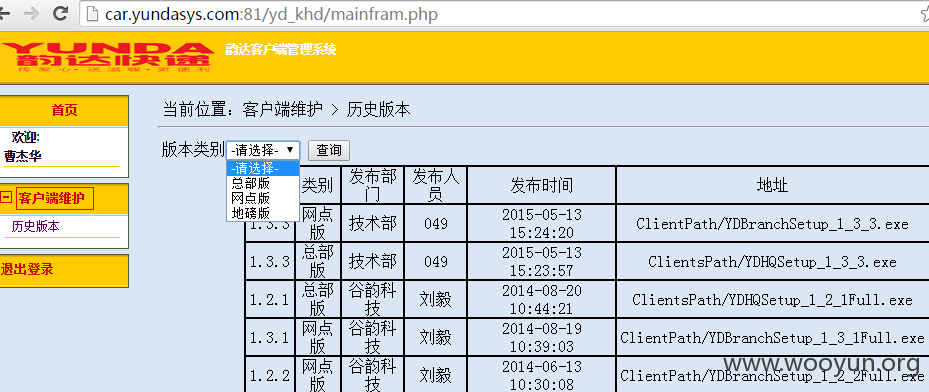

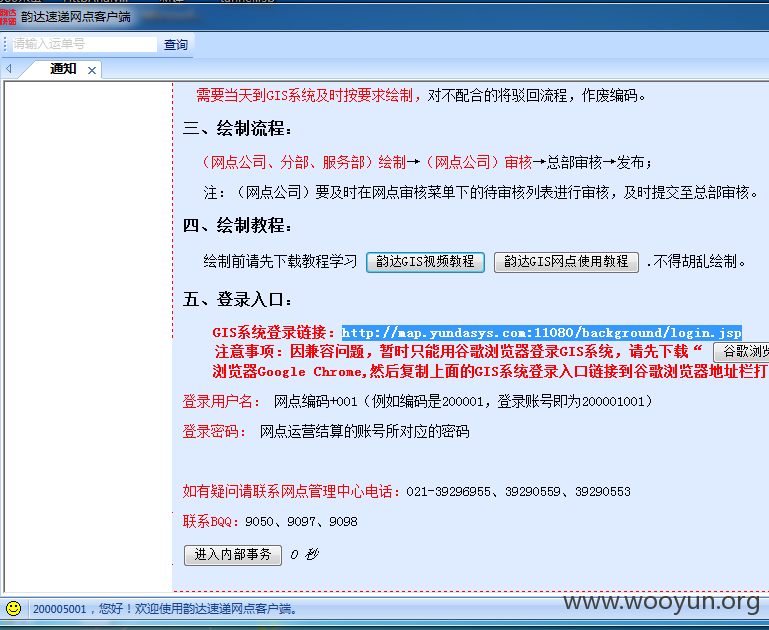

http://car.yundasys.com:81/yd_khd/login.php

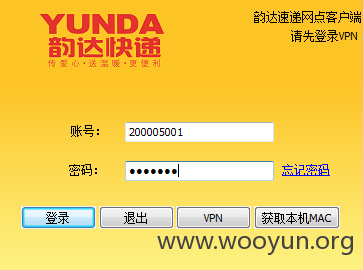

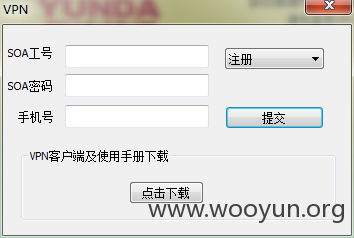

下载一个客户端,运行如下:

注册了个,发现不行。

看来得弄个测试手机号码了。

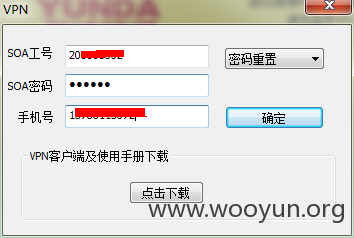

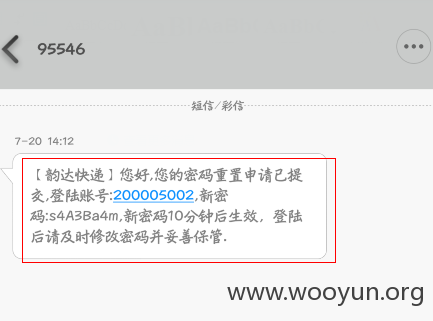

发现有个重置密码的,把自己的手机号码输入进去看看能收到短信么。

没进一步测试这个了

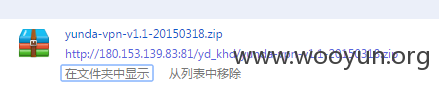

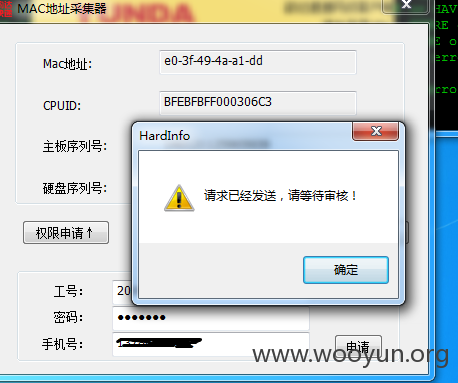

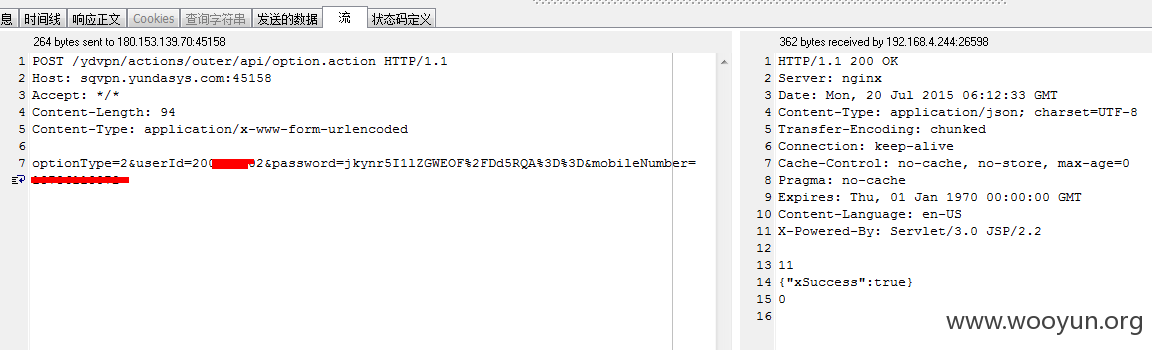

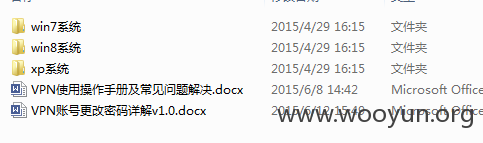

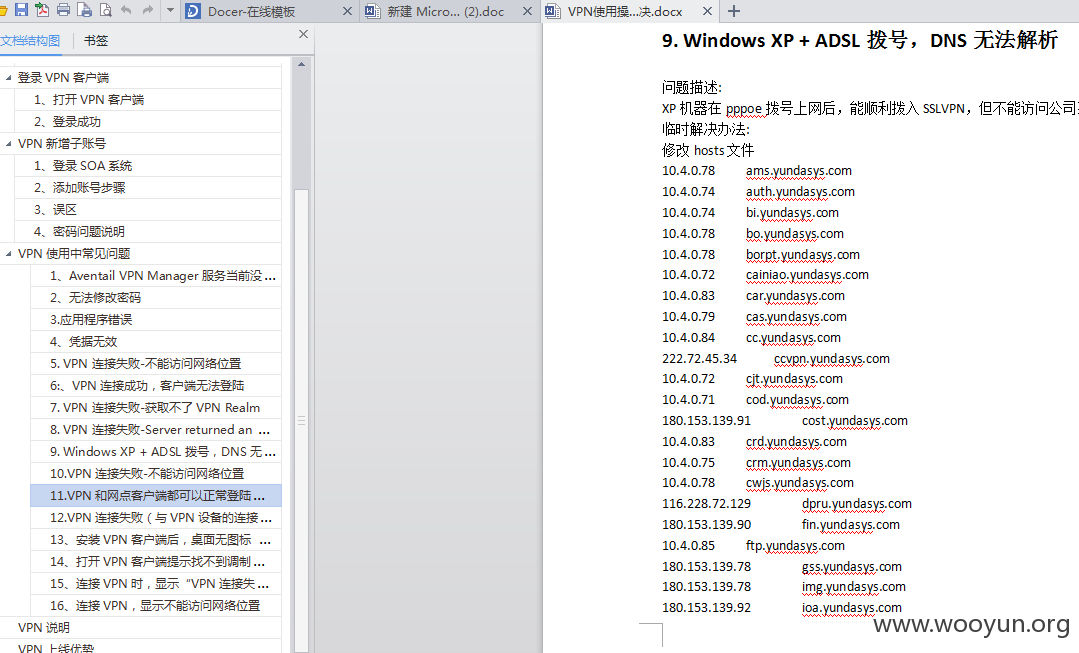

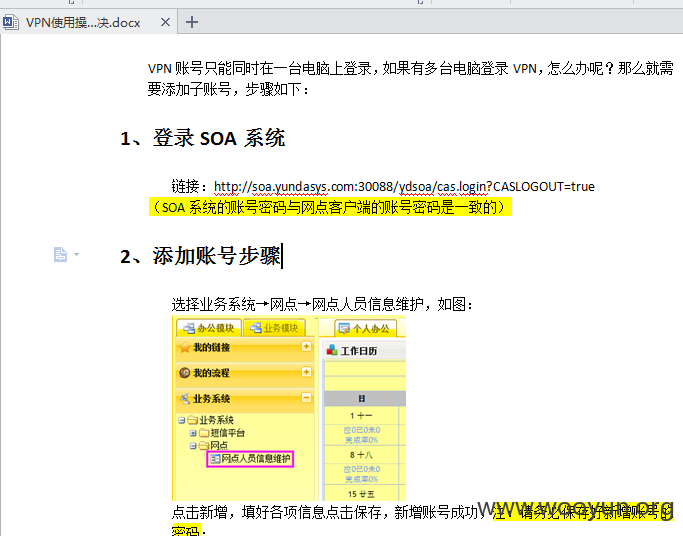

拿到了vpn了,就走进内网了。解压vpn客户端,发现里面有个好东西。

这个小册子写的真不错。

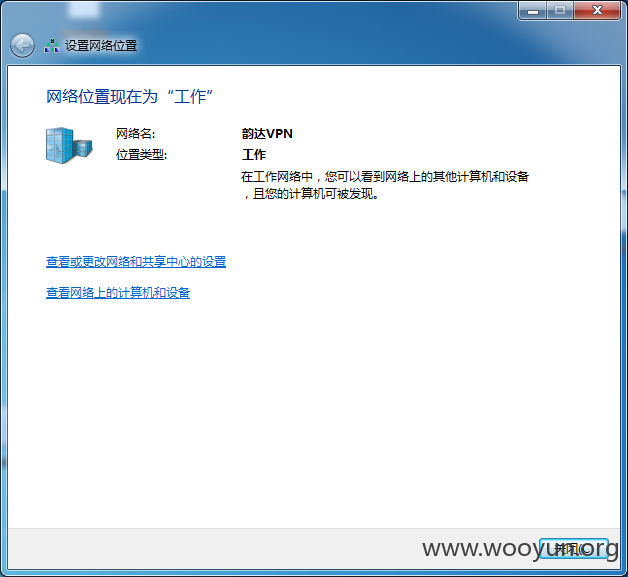

然后成功登录其vpn,不容易啊!!

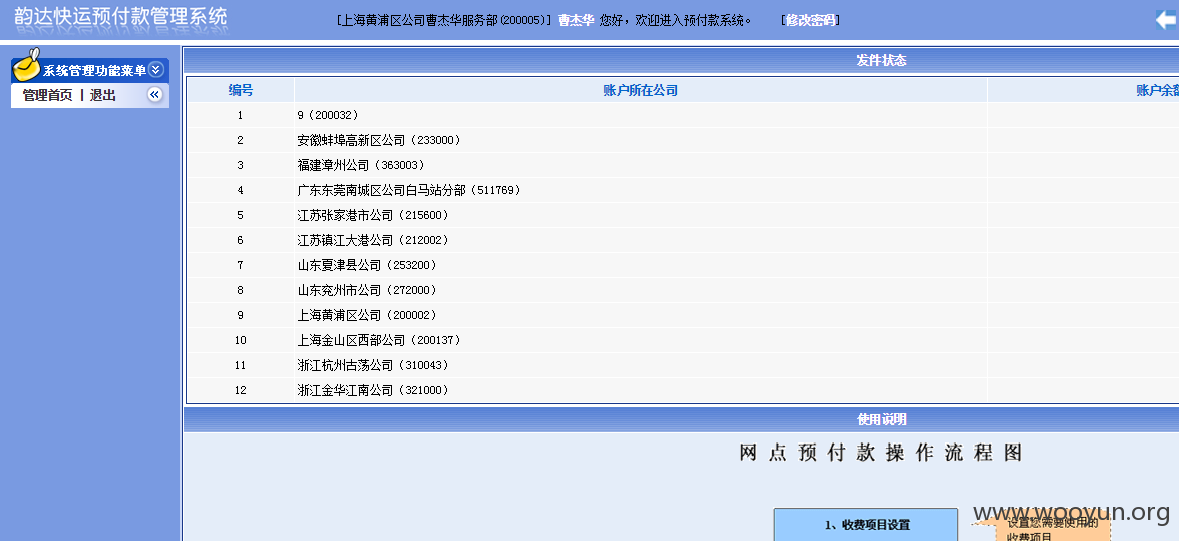

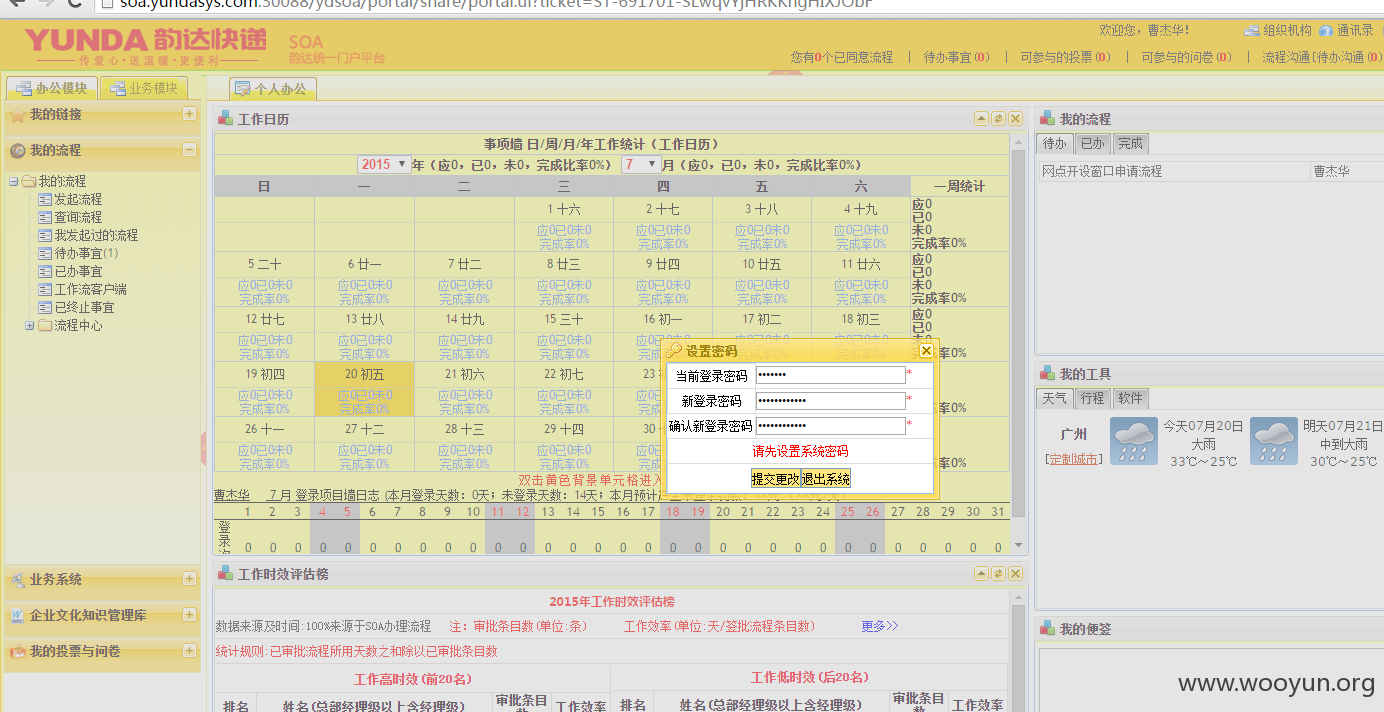

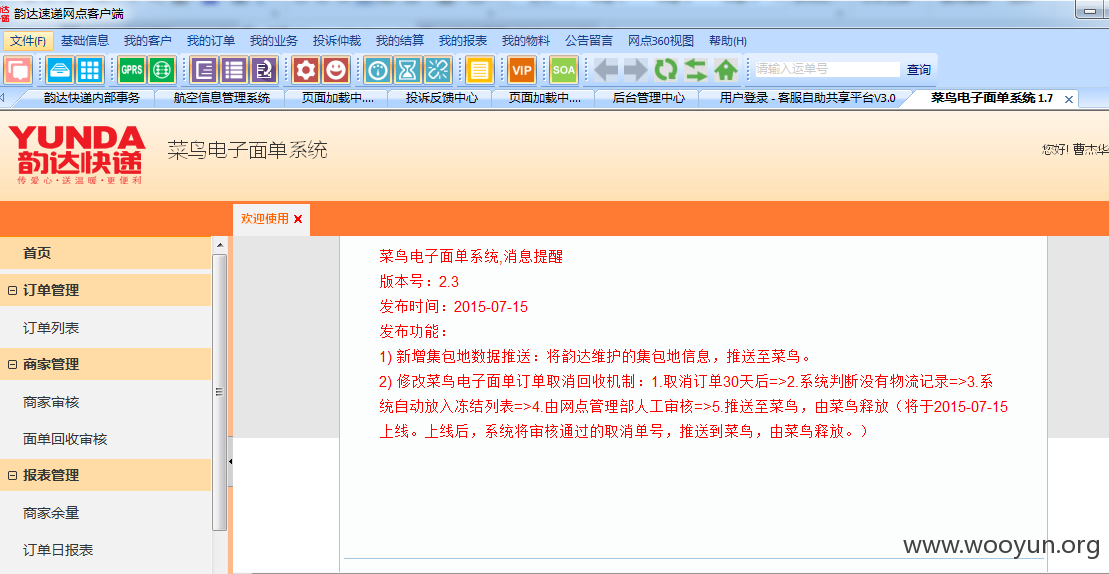

好现在我们已经来到了,韵达内网。按照vpn使用手册来玩。

漏洞证明:

嘿嘿。。。。。

修复方案:

版权声明:转载请注明来源 PgHook@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-07-21 09:21

厂商回复:

感谢指出,我们将及时修复!

最新状态:

暂无