漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127118

漏洞标题:国资背景p2p安全之汇付四海存在设计缺陷可重置任意账户密码(管理员账户演示)

相关厂商:汇付四海

漏洞作者: 路人甲

提交时间:2015-07-16 12:23

修复时间:2015-09-06 00:00

公开时间:2015-09-06 00:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-16: 细节已通知厂商并且等待厂商处理中

2015-07-21: 厂商已经确认,细节仅向厂商公开

2015-07-31: 细节向核心白帽子及相关领域专家公开

2015-08-10: 细节向普通白帽子公开

2015-08-20: 细节向实习白帽子公开

2015-09-06: 细节向公众公开

简要描述:

汇付四海金融服务平台是由云南物流产业集团投资控股有限公司和云南报业传媒(集团)有限责任公司共同出资成立的云南瀚海星云投资管理有限公司进行运营管理。

平台整合了云南物流产业投资控股平台优质项目、机构投资渠道和专业团队,以及云南物流产业集团、云南报业传媒(集团)有限公司强大的公信力、影响力、品牌力和稳定的客户群。

详细说明:

国资背景啊,土豪公司。其实按正常流程是不能重置的,但是未校验操作流程步骤,导致跳过中间验证环节,直接重置账户密码。

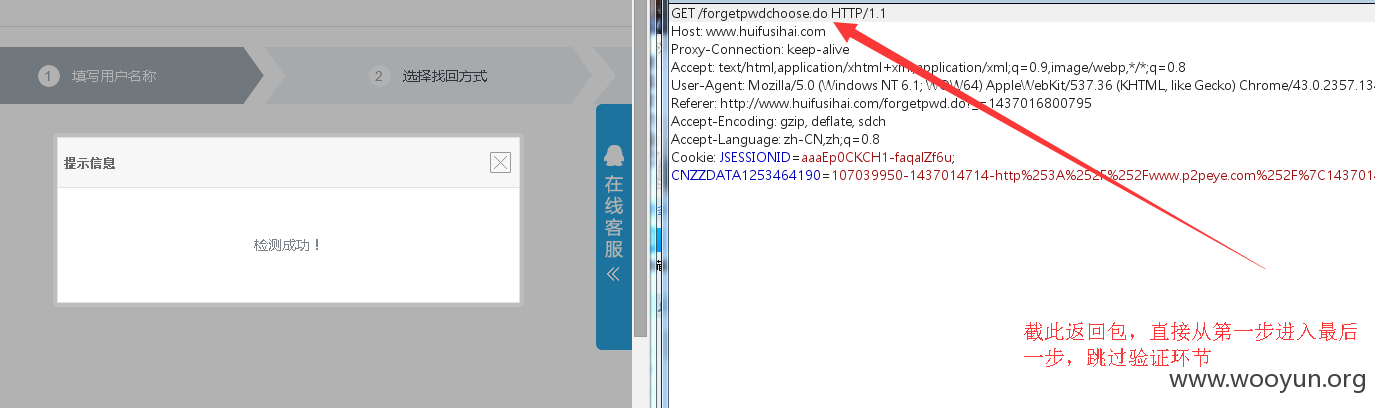

1、输入存在的账户名,在验证完账户名是否存在后,即将进入下一个流程,短信验证阶断,此时直接截返回包,直接进入输入新密码阶段。

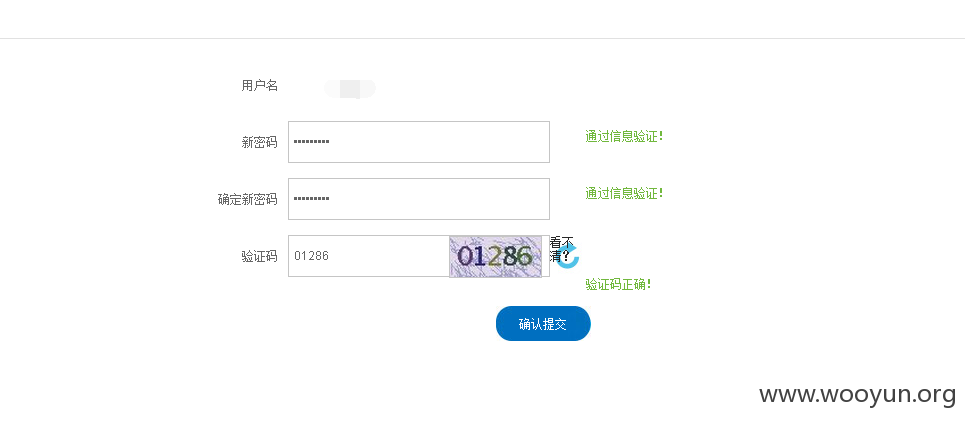

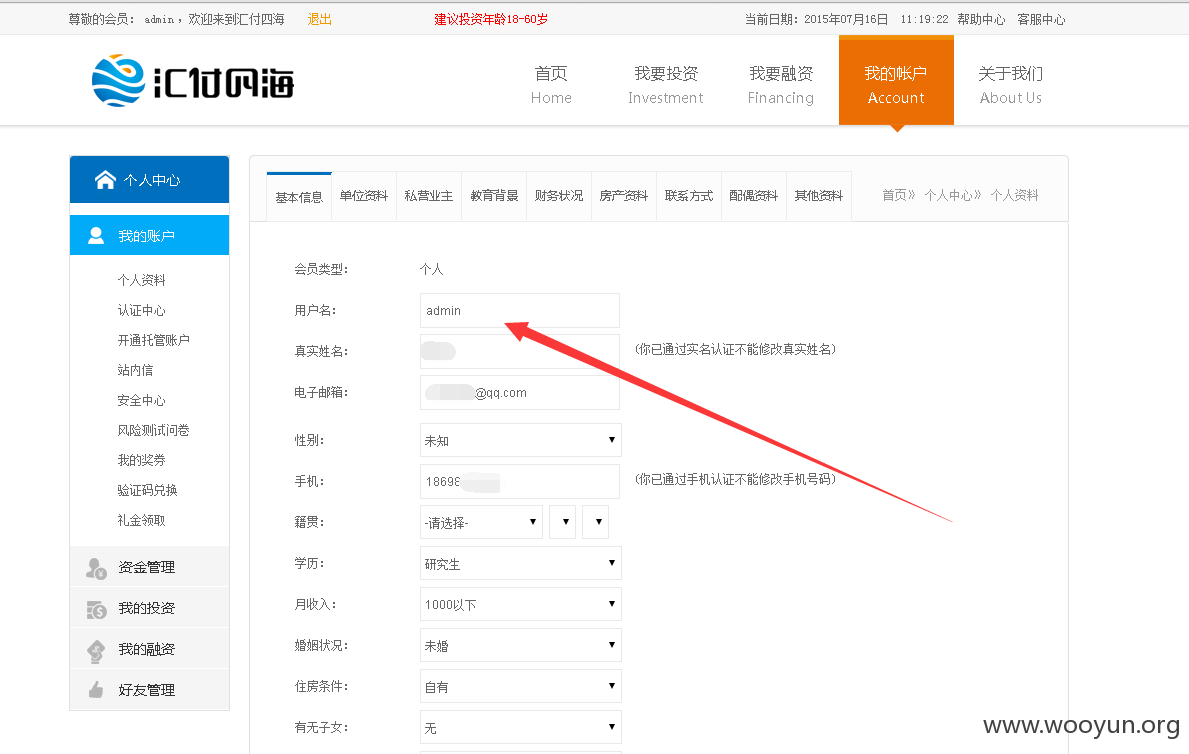

重置过程中,账户名没有影响,虽然是我们的账户名,但是但是提交,admin的账户密码已被重置。

漏洞证明:

修复方案:

作好服务器端密码步骤校验工作

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-07-21 09:14

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给云南分中心,由其后续协调网站管理单位处置。

最新状态:

暂无